你的 NAS 帳號安全嗎?從指紋辨識、安全金鑰到 QR 碼掃描,現代認證技術讓登入既安全又便利

一個 IT 管理員的日常噩夢

凌晨三點,手機震動。

「管理員您好,我忘記 NAS 密碼了,可以幫我重設嗎?」

這是本週第四次。而你知道,這位同事的密碼大概又是”Company2024!” 之類的東西,因為上次他重設時,就在你面前直接打了出來。

這不是個案。根據 Verizon《2024 資料外洩調查報告》,超過 80% 的駭客入侵事件與密碼有關,不論是弱密碼、重複使用的密碼,還是被釣魚竊取的密碼。而 NAS 作為企業與家庭的核心資料儲存中心,一旦帳號被攻破,後果不堪設想。

問題從來不是「使用者不願意設定安全的密碼」,而是密碼本身就是一個有缺陷的設計。

好消息是,我們不必再跟密碼死磕了。

第一代:純密碼登入——簡單,但危機四伏

▲ 弱密碼是駭客最容易突破的防線,一組被猜中的密碼就能讓你的 NAS 門戶大開

在 NAS 的世界裡,最原始的認證方式就是帳號加密碼。簡單、直覺,所有人都會用。

但也正因為簡單,它的問題幾乎無解:

| 攻擊手段 | 說明 |

| 暴力破解 | 自動化工具每秒嘗試數千組密碼組合 |

| 字典攻擊 | 用常見密碼清單逐一嘗試 |

| 撞庫攻擊 | 從其他網站外洩的帳密直接拿來試 |

| 釣魚攻擊 | 假冒登入頁面騙取你的密碼 |

你可能會說:「那我設一個超複雜的密碼不就好了?」

問題是,”X7#mK9$pL2@nQ” 這種密碼,你記得住嗎?記不住就會寫在便利貼上貼在螢幕旁邊,這跟沒設密碼有什麼差別?

密碼的根本矛盾:越安全的密碼越難記,越好記的密碼越不安全。

第二代:兩步驟驗證(2FA)——多一道鎖,多一分安心

如果密碼是「你知道的東西」,那能不能再加上「你擁有的東西」?

這就是兩步驟驗證的核心思維。登入時除了密碼,還需要透過手機進行第二重驗證。就算密碼被偷了,沒有你的手機,駭客依然進不來。

QNAP Authenticator:你的隨身驗證器

QNAP 開發了專屬的 QNAP Authenticator 行動 App,提供四種驗證方式,讓你依照使用情境自由選擇:

1. 安全碼(TOTP)——離線也能用的守門員

每 30 秒自動產生一組六位數驗證碼,基於時間演算法生成,不需要網路連線。這是最基礎也最可靠的方式,即使 NAS 與手機之間斷網,只要時間同步就能驗證。

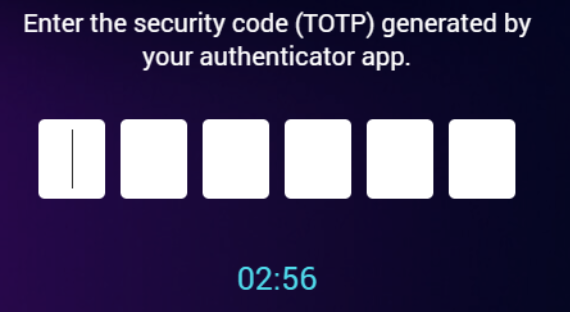

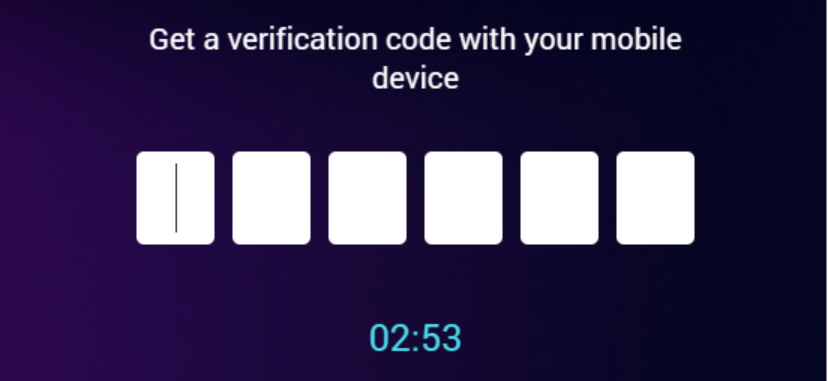

▲ QTS 登入畫面:輸入 QNAP Authenticator 產生的六位數安全碼

▲ QNAP Authenticator App:動態產生的 TOTP 安全碼,每 30 秒自動更新

2. QR 碼掃描——眼見為憑

登入畫面顯示一個 QR 碼,用 QNAP Authenticator 掃描即可完成驗證。直覺、快速,特別適合常在同一台電腦前操作的使用者。

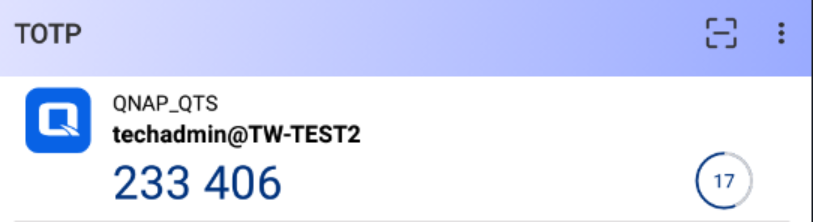

▲ 登入畫面顯示 QR 碼,使用 QNAP Authenticator 掃描即可完成驗證

3. 登入核准——一鍵完成

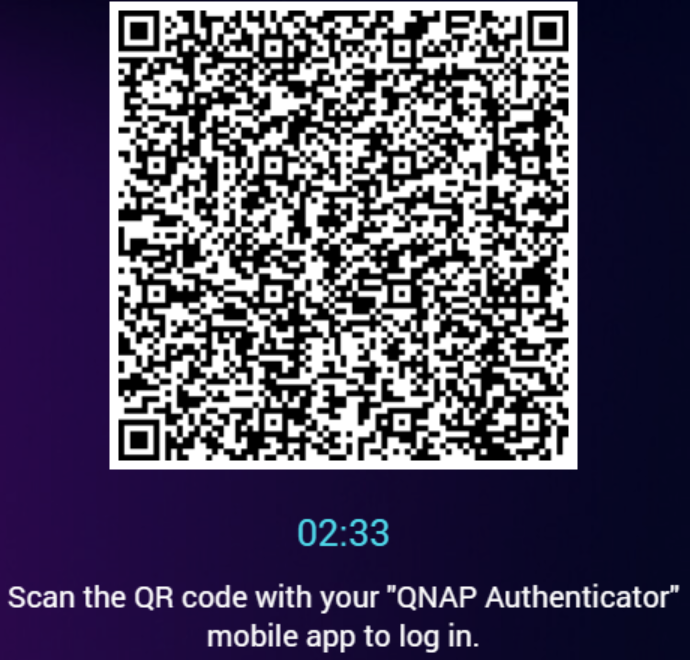

NAS 發出登入請求,你的手機會收到推播通知,確認一下畫面上的配對碼,按下「核准」就完成了。最快速的方式,但需要手機與 NAS 保持網路連線。

▲ 手機與 NAS 畫面同時顯示配對碼,確認一致後點擊「核准」即可登入

4. 線上驗證碼——收到就輸入

NAS 透過網路將驗證碼推送到 QNAP Authenticator,你只需要打開 App 看到驗證碼,輸入到登入畫面即可。

▲ 輸入從 QNAP Authenticator 收到的線上驗證碼

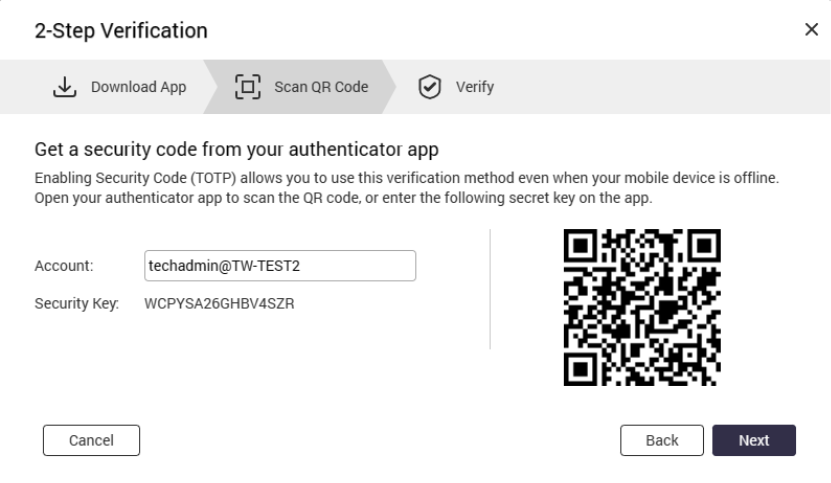

初次設定也很簡單

在 NAS 上啟用兩步驟驗證時,系統會產生一個 QR 碼,用 QNAP Authenticator 掃描就能完成綁定,整個過程不到兩分鐘。

▲ 首次設定:用 QNAP Authenticator 掃描 NAS 產生的 QR 碼,即可完成帳號綁定

2FA 的侷限

兩步驟驗證大幅提升了安全性,但它並不完美:

- 仍然需要輸入密碼:密碼本身的問題並沒有被解決

- 驗證碼有時效壓力:TOTP 每 30 秒更新,手忙腳亂時容易超時

- 手機遺失怎麼辦:備援機制(如 Email OTP)不可或缺

- 釣魚攻擊仍有效:進階釣魚可以即時中繼轉發你的驗證碼

如果那位凌晨被叫醒的 IT 管理員已經幫公司部署了 2FA,至少密碼被猜中也不會馬上淪陷。但能不能做得更好?連密碼本身都不需要?

第三代:FIDO2 與 Passkey——從根本上消滅密碼的弱點

▲ FIDO2與 Passkey 支援多種裝置:實體安全金鑰(YubiKey)、Windows Hello 臉部辨識、手機指紋辨識

如果說前面的方案是在修補密碼,那 FIDO2 就是一個全新的思維:從根本上消除密碼被竊取的可能性。而 Passkey(通行密鑰) 則是將 FIDO2 技術推向大眾化的關鍵應用。

什麼是 FIDO2?與 Passkey 有何不同?

FIDO2(Fast Identity Online 2)是由 FIDO 聯盟與 W3C 共同制定的技術標準。它由兩部分組成:瀏覽器端的 WebAuthn 與連接實體裝置的 CTAP 協定。

而 Passkey 則是基於 FIDO2 標準的一種「數位憑證」。根據存放方式,安全性與便利性也有所不同:

- 實體安全金鑰 (Hardware Security Key): 私鑰被物理性地鎖在專屬硬體(如 YubiKey)中,無法被拷貝或同步。這是目前最高等級的安全方案,適合對風險零容忍的使用者。

- 同步化通行密鑰 (Synced Passkey): 私鑰儲存在手機或電腦的安全性晶片中,並可透過雲端(如 iCloud、Google)同步。它極大地提升了便利性,避免裝置遺失導致無法登入,但在極端情況下(如雲端帳號被盜),私鑰存在被同步的風險。

它的運作原理

不論是實體金鑰還是 Passkey,其核心邏輯皆為「非對稱加密」:

- 產生金鑰: 你的裝置(手機、電腦或硬體金鑰)產生一對公鑰與私鑰。

- 公鑰上傳: 公鑰儲存在 QNAP NAS 上,私鑰則永遠留在你的裝置裡。

- 挑戰與驗證: 登入時,NAS 發送一個隨機挑戰(Challenge),裝置用私鑰簽署後回傳。

- 解密放行: NAS 用公鑰驗證簽章,通過即可放行。

過程中沒有任何密碼在網路上傳輸,駭客就算攔截了通訊,拿到的也只是無用的單次簽章。

QNAP NAS 上的 FIDO2:兩種用法,一個標準

QNAP 在 QuTS hero h6.0.0 中正式引入了 FIDO2 支援。這與 Authenticator App 不同,FIDO2 是 NAS 系統層級的功能,透過瀏覽器的 WebAuthn API 直接運作。使用前需在 App Center 安裝 FIDO2 Server,並透過 HTTPS + 網域名稱連線。

在 QNAP NAS 上,你可以根據對安全性的要求選擇兩種角色:

- 當作兩步驟驗證 (2FA): 登入時先輸入密碼,再觸碰實體金鑰或生物辨識。這將 2FA 從「易被釣魚的驗證碼」升級為「具物理抗性的硬體授權」。

- 無密碼登入 (Passwordless): 完全捨棄密碼。登入時只需使用 Passkey(生物辨識或金鑰)。這是目前 NAS 上能達到最便捷且兼顧高強度的登入方式。

▲ FIDO2與 Passkey 的兩種用法:左邊是 2FA 模式(密碼 + 安全金鑰),右邊是無密碼模式(僅安全金鑰 / 生物辨識),兩條路都能安全登入

支援的 FIDO2 認證類型:安全性 vs. 便利性的選擇

並非所有 FIDO2 裝置的安全等級都相同,你可以根據需求綁定多種裝置:

| 裝置類型 | 儲存方式 | 安全等級 | 範例 |

| 實體安全金鑰 | 私鑰鎖死於硬體晶片,無法拷貝 | 最高 (AAA) | YubiKey 5 系列、Google Titan |

| 裝置端 Passkey | 儲存於電腦/手機安全晶片 | 極高 (AA) | Windows Hello、Mac Touch ID |

| 同步化 Passkey | 私鑰可透過雲端 (iCloud/Google) 同步 | 高 (A) | 手機 Face ID / 指紋並開啟雲端同步 |

安全提醒: 「同步化 Passkey」雖然大幅領先傳統密碼,但因為私鑰會備份到雲端,若您的 Apple ID 或 Google 帳號被盜,駭客是有可能遠端獲取通行密鑰的。對於 NAS 管理員 (Admin),強烈建議使用**「實體安全金鑰」**,確保私鑰具備物理上的抗竊取性。

為什麼 FIDO2 / 實體金鑰是安全性的天花板?

- 完全抗釣魚: 認證過程與特定網域綁定。即使駭客偽造了登入頁面,金鑰也會因為網域不符而拒絕回應。

- 物理防護(限實體金鑰): 私鑰產出後即無法從硬體中讀取或複製,駭客即便駭入你的電腦,也偷不走金鑰。

- 無密碼可竊: NAS 僅存放公鑰。即便 NAS 資料庫外洩,駭客拿到的公鑰也無法偽造身份登入。

- 生物辨識綁定: 搭配指紋或臉部辨識,確保只有「你本人」能觸發金鑰進行簽署。

使用前提:QuTS hero h6.0.0 以上版本、安裝 FIDO2 Server、透過 HTTPS + 網域名稱連線(不支援 IP 位址或 SmartURL)。

還有一條路:QNAP Authenticator 無密碼登入

▲ 用 QNAP Authenticator 掃描螢幕上的 QR 碼,手機顯示「Login Approved」,登入就完成了

不是所有人都有 YubiKey,也不是所有 NAS 都跑 QuTS hero h6.0.0。好消息是,QNAP Authenticator 本身也提供了一種更輕量的無密碼體驗,不需要額外硬體,一支手機就能搞定。

你走到電腦前,打開 NAS 登入頁面。螢幕上出現一個 QR 碼。拿起手機,打開 QNAP Authenticator,對準掃描,登入完成。 整個過程不到五秒。

| 方式 | 操作 | 特色 |

| QR 碼掃描 | 手機掃描螢幕上的 QR 碼 | 視覺化確認,一掃即入 |

| 一鍵核准 | 手機收到推播,點擊核准 | 最快速,適合常用裝置 |

你可能會擔心:「不用密碼,這樣不是更不安全嗎?」其實恰恰相反。你的手機本身就是一個強大的驗證因素:手機需要生物辨識或 PIN 才能解鎖,QNAP Authenticator 與你的 NAS 帳號綁定,驗證過程走加密通道且有時效限制。相較於一個可能被猜到、被偷看、被釣魚的密碼,一支在你口袋裡的手機顯然是更可靠的「憑證」。

使用前提:QTS 5.1.0 / QuTS hero h5.1.0 以上版本,手機需安裝 QNAP Authenticator(iOS 15+ / Android 7+)。手機與 NAS 需保持網路連線。

FIDO2 / Passkey vs. Authenticator 無密碼:怎麼選?

| 特性 | FIDO2 實體金鑰 / Passkey | QNAP Authenticator 無密碼 |

| 技術標準 | 國際標準 (FIDO2 / WebAuthn) | QNAP 自有加密方案 |

| 抗釣魚能力 | 最強 (網域綁定強制驗證) | 基本 (依賴加密通道與時效) |

| 私鑰風險 | 實體金鑰無外洩可能;Passkey 有雲端同步風險 | 依賴手機 App 的安全性 |

| 離線可用 | 可 (實體金鑰/本地生物辨識) | 否 (認證過程需連動網路) |

| 安裝需求 | FIDO2 Server + HTTPS 網域 | QNAP Authenticator App |

| 適合對象 | IT 管理員、高安全需求者 | 一般家庭用戶、追求極致便利者 |

那我該選哪一種?(針對安全等級建議)

IT 管理員 / 高安全需求

推薦:實體安全金鑰 (FIDO2) 作為 2FA 或無密碼登入

管理員帳號是駭客的首要目標。使用如 YubiKey 的實體金鑰,能確保私鑰不會因為雲端帳號被盜而流失。這是在 NAS 安全領域能達到的「軍事級」防禦。

企業一般員工

推薦:QNAP Authenticator 兩步驟驗證(TOTP 或登入核准)或 裝置端 Passkey (Windows Hello / Mac Touch ID)

在安全與便利之間取得平衡。TOTP 離線可用,適合網路不穩定的環境;登入核准則更直覺,適合辦公室場景。

家庭使用者

推薦:QNAP Authenticator 無密碼登入(QR 碼或一鍵核准)

回到家就是要放鬆。掃一下 QR 碼或點一下手機,五秒鐘搞定登入。不用記密碼,不用擔心忘記,安全性還比純密碼更高。

從今天開始,升級你的 NAS 認證

回到文章開頭那位凌晨三點被叫醒的 IT 管理員。如果他的公司早就部署了無密碼方案,根本不會有「忘記密碼」這回事。

QNAP Authenticator 讓使用者不再需要記憶密碼;兩步驟驗證在必須使用密碼時加上第二道防線;FIDO2與Passkey 則從技術根本上消除了密碼被竊取的可能。

這不是三選一的題目,而是一套可以根據需求靈活部署的安全策略。而 QNAP 已經把這些工具準備好了。

▲ QNAP 提供完整的認證工具箱:QNAP Authenticator App、FIDO2 安全金鑰、Windows Hello,全方位守護你的 NAS

立即行動

使用 QNAP Authenticator(2FA / 無密碼登入):

- 下載 QNAP Authenticator:App Store | Google Play

- 確認 NAS 版本:QTS 5.1.0 / QuTS hero h5.1.0 以上

- 從 TOTP 開始:先啟用最基本的安全碼驗證,體驗升級後的安全感

- 進階到無密碼:熟悉後,試試 QR 碼掃描或一鍵核准的流暢體驗

啟用 FIDO2 / Passkey(建議管理員必備):

- 確認 NAS 版本:QuTS hero h6.0.0 以上

- 從 App Center 安裝 FIDO2 Server

- 確保透過 HTTPS + 網域名稱連線至 NAS

- 前往「桌面 > 登入與安全性」,依需求選擇:兩步驟驗證 或 無密碼登入

注意:QNAP Authenticator 的兩步驟驗證與無密碼登入功能無法同時啟用,請根據需求擇一設定。FIDO2 與 Passkey 為 NAS 系統層級的獨立功能,可在兩步驟驗證或無密碼登入中啟用,不受 Authenticator 的限制。

你的資料值得更好的守護。而守護的第一步,就是升級你的登入方式。

本文適用於 QTS 5.1.0 以上 / QuTS hero h5.1.0 以上版本。FIDO2/Passkey 功能需 QuTS hero h6.0.0 以上版本,並需安裝 FIDO2 Server。