¿Su NAS cuenta es segura? Desde el reconocimiento de huellas dactilares y las llaves Seguridad hasta QR el escaneo de códigos, las tecnologías modernas de autenticación hacen que el inicio de sesión sea seguro y cómodo

Un IT La pesadilla diaria del administrador

3 a.m., el teléfono vibra.

“Hola, administrador, he olvidado mi contraseña de NAS. ¿Puedes Ayuda ayudarme a restablecerla?”

Esta es la cuarta vez esta semana. Y sabes que probablemente la contraseña de este compañero es algo como “Company2024!”—porque la última vez que la restableció, la escribió delante de ti.

Este no es un caso aislado. Según el informe de investigaciones de brechas de datos de Verizon 2024, más de 80% de las brechas están relacionadas con contraseñas—ya sea por contraseñas débiles, reutilizadas o credenciales robadas mediante phishing. Como centro datos almacenamiento central para empresas y usuarios domésticos, una cuenta de NAS comprometida puede tener graves consecuencias.

El problema nunca ha sido que “los usuarios se nieguen a establecer contraseñas seguras”—el problema es que las contraseñas en sí mismas son inherentemente defectuosas.

La buena noticia es que ya no tenemos que luchar con las contraseñas.

Generación 1: Inicio de sesión solo con contraseña — Sencillo, pero plagado de riesgos

▲ Las contraseñas débiles son la línea de defensa que los hackers pueden vulnerar con mayor facilidad; una contraseña adivinada con éxito puede dejar su NAS totalmente expuesto

En el mundo de NAS, la forma más básica de autenticación es simplemente una combinación de nombre de usuario y contraseña. Es simple, intuitivo y todo el mundo sabe cómo usarlo.

Pero precisamente por ser tan simple, sus problemas son casi irresolubles:

| Métodos de ataque | Descripción |

| Fuerza bruta | Herramientas automatizadas prueban miles de combinaciones de contraseñas por segundo |

| Ataque de diccionario | Intentar contraseñas una por una a partir de listas de credenciales comúnmente utilizadas. |

| Relleno de credenciales | Uso de credenciales filtradas de otras páginas web para intentar acceder sin autorización. |

| Phishing | Engañar a los usuarios para que introduzcan sus credenciales en páginas de inicio de sesión falsas |

Quizá se pregunte: «¿No puedo simplemente establecer una contraseña muy compleja?»

El problema es: ¿realmente puede recordar una contraseña como «X7#mK9$pL2@nQ»? Si no puede recordarla, acabará escribiéndola en una nota adhesiva y pegándola en el monitor. ¿En qué se diferencia eso de no tener contraseña?

La paradoja fundamental de las contraseñas: cuanto más segura es una contraseña, más difícil es de recordar; cuanto más fácil es de recordar, menos segura se vuelve.

Generación 2: Autenticación de doble factor (2FA) — Una protección extra para una mayor tranquilidad

Si una contraseña es «algo que sabe», ¿podemos añadir también «algo que tiene»?

Esta es la idea principal detrás de la autenticación de doble factor. Además de su contraseña, se requiere una segunda verificación a través de su teléfono. Incluso si le roban la contraseña, sin su teléfono, los hackers no pueden acceder a su cuenta.

Aplicación QNAP Authenticator: Su autenticador personal

QNAP ha desarrollado la dedicada QNAP Authenticator aplicación móvil, que ofrece cuatro métodos de autenticación para que pueda elegir según sus escenarios de uso:

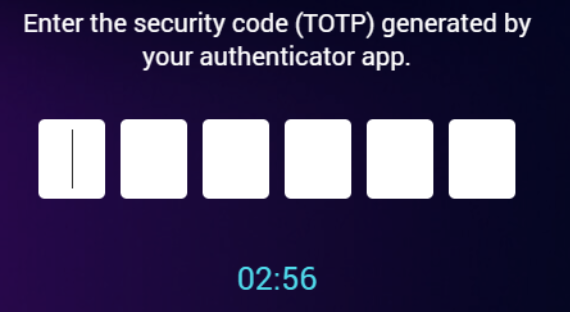

1. Contraseña de un solo uso basada en el tiempo (TOTP)—Un guardián sin conexión

Cada 30 segundos, se genera automáticamente un nuevo código de verificación de seis dígitos utilizando un algoritmo basado en el tiempo y funciona sin conexión a la red. Este es el método más básico y fiable—incluso si no hay conexión de red entre su NAS y el teléfono, mientras el tiempo esté sincronizado, la autenticación funcionará.

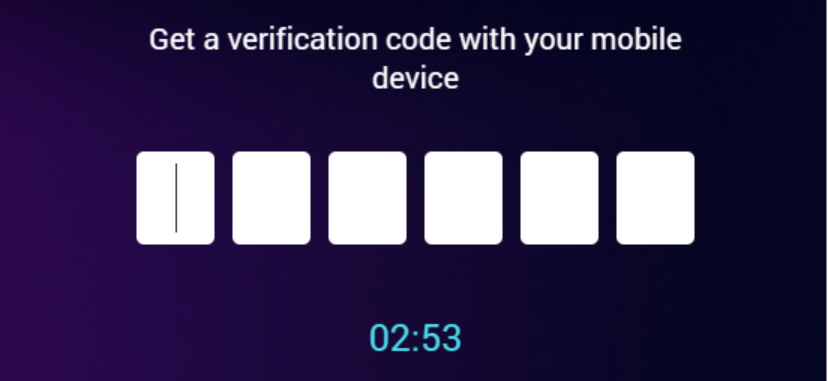

▲ QTS Pantalla de inicio de sesión: introduzca el código Seguridad de seis dígitos generado por QNAP Authenticator

▲ Aplicación QNAP Authenticator: un TOTP código Seguridad que se actualiza automáticamente cada 30 segundos

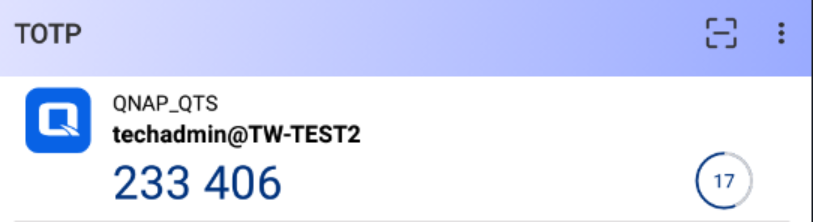

2. QR Escaneo de código—Ver para creer

La pantalla de inicio de sesión muestra un código QR, que puede escanear con QNAP Authenticator para completar la autenticación. Es intuitivo y rápido, especialmente adecuado para usuarios que utilizan habitualmente el mismo ordenador.

▲ La pantalla de inicio de sesión muestra un QR código, que puede escanear con QNAP Authenticator para completar la verificación

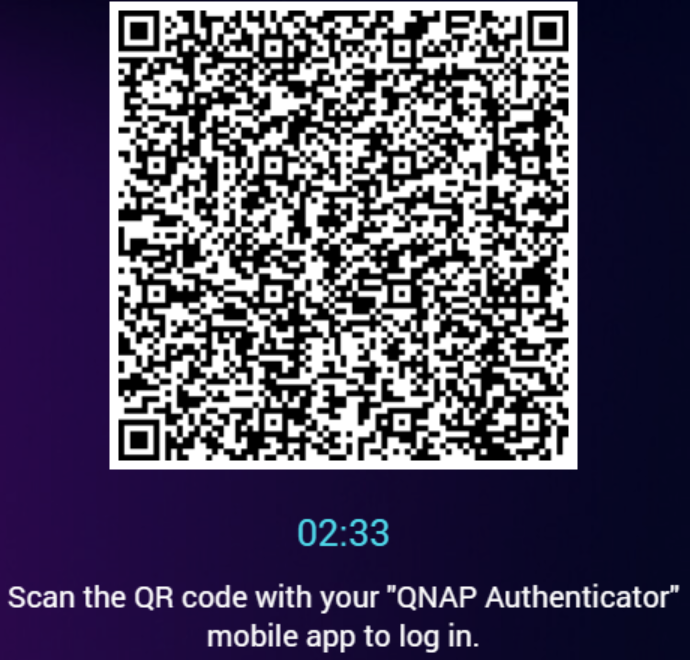

3. Aprobación de inicio de sesión — Autenticación con un toque

Cuando se inicia una solicitud de inicio de sesión en el NAS, su teléfono recibe una notificación push. Compruebe el código de emparejamiento en la pantalla y pulse “Aprobar” para finalizar. Es el método más rápido, pero requiere que tanto el teléfono como el NAS mantengan una conexión de red activa.

▲ El teléfono y el NAS muestran cada uno el código de emparejamiento; tras confirmar que coinciden, pulse “Aprobar” para iniciar sesión

4. Código de verificación online—Introducir al recibir

El NAS envía un código de verificación a QNAP Authenticator a través de Internet. Solo tiene que abrir la aplicación, ver el código e introducirlo en la pantalla de inicio de sesión.

▲ Introduzca el código de verificación recibido de QNAP Authenticator

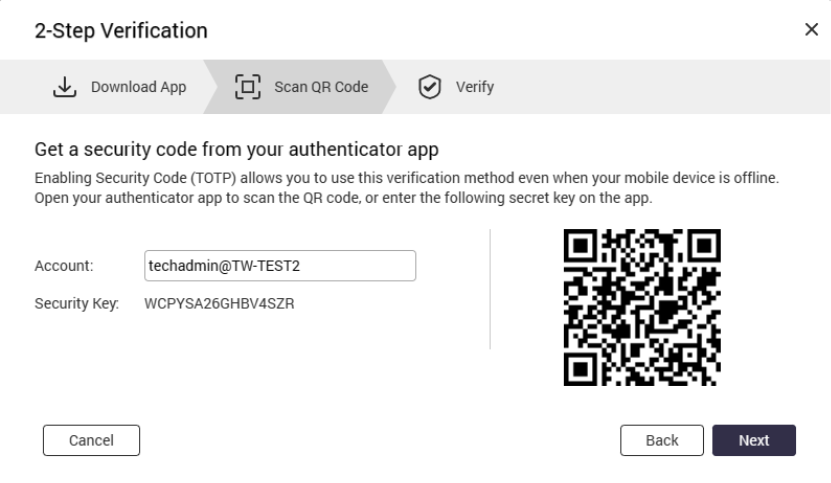

La configuración inicial también es muy sencilla

Al habilitar la autenticación de doble factor en el NAS, el sistema genera un código QR. Escanéelo con QNAP Authenticator para completar la vinculación del dispositivo; todo el proceso lleva menos de dos minutos.

▲ Configuración inicial: Utilice QNAP Authenticator para escanear el NAS generado QR código para completar el emparejamiento de la cuenta

2FA Limitaciones

La autenticación de doble factor mejora considerablemente Seguridad, pero no es perfecta:

- Sigue siendo necesario introducir una contraseña: los problemas inherentes a las contraseñas siguen sin resolverse

- Presión de tiempo del código de verificación: TOTP se actualiza cada 30 segundos y los códigos pueden caducar si tiene prisa

- ¿Qué ocurre si pierde el teléfono?: los mecanismos de respaldo (como OTP por correo electrónico) son esenciales

- Los ataques de phishing siguen siendo efectivos: el phishing avanzado puede interceptar y retransmitir su código de verificación al instante

Si el administrador de TI que fue despertado a altas horas ya había implementado 2FA para la empresa, al menos una contraseña adivinada no comprometería inmediatamente el sistema. Pero ¿se puede hacer aún mejor— ¿sin requerir una contraseña en absoluto?

Generación 3: FIDO2 y Passkey— Eliminando las debilidades de las contraseñas desde la raíz

▲ FIDO2 y Passkey admite múltiples dispositivos: llaves físicas Seguridad (YubiKey), Windows Hello reconocimiento facial y autenticación por huella dactilar móvil

Mientras que las soluciones anteriores básicamente parcheaban las contraseñas, FIDO2 representa un enfoque completamente nuevo: elimina fundamentalmente la posibilidad de robo de credenciales. Por otro lado, Passkey (una credencial de autenticación sin contraseña) es la aplicación clave que lleva la tecnología FIDO2 a la adopción generalizada.

¿Qué es FIDO2? ¿En qué se diferencia Passkey de FIDO2?

FIDO2 (Fast Identity Online 2) es un estándar técnico desarrollado conjuntamente por la FIDO Alliance y W3C. Consta de dos componentes: WebAuthn en el lado del navegador y el CTAP protocolo para conectar dispositivos físicos.

Mientras tanto, Passkey es una “credencial digital” basada en el estándar FIDO2. Dependiendo de cómo se almacenen, su Seguridad y comodidad también varían:

- Llave de hardware Seguridad : La clave privada se almacena físicamente dentro de un dispositivo dedicado (por ejemplo, YubiKey) y no se puede copiar ni sincronizar. Actualmente, esta es la máxima seguridad solución Seguridad, adecuada para usuarios con tolerancia cero al riesgo.

- Passkey sincronizada: La clave privada se almacena en el chip seguro de un dispositivo móvil o un ordenador y puede sincronizarse a través de la nube (por ejemplo, iCloud o Google). Esto mejora enormemente la comodidad, evitando problemas de inicio de sesión si se pierde un dispositivo, pero en casos extremos (por ejemplo, si la cuenta en la nube se ve comprometida), la clave privada podría estar en riesgo de ser expuesta.

CÓMO FUNCIONA

Ya sea una llave de hardware o una Passkey, la lógica central se basa en la “encriptación asimétrica”:

- Generación de claves:Tu dispositivo (móvil, ordenador o llave de hardware) genera un par de claves pública y privada.

- Subida de la clave pública:La clave pública se almacena en el QNAP NAS, mientras la clave privada siempre permanece en tu dispositivo.

- Desafío y verificación:Durante el inicio de sesión, el NAS envía un desafío aleatorio, que tu dispositivo firma con la clave privada y devuelve.

- Verificación de la firma y concesión de acceso:El NAS verifica la firma usando la clave pública y concede acceso si es válida.

No se transmiten contraseñas por la red durante este proceso, y aunque un hacker intercepte la comunicación, solo obtendría una firma de un solo uso inútil.

QNAP NAS’s FIDO2: Dos casos de uso, un estándar

QNAP introdujo oficialmente el soporte FIDO2 en QuTS hero h6.0.0. A diferencia de la aplicación Authenticator, FIDO2 es una función a nivel de sistema NAS que opera directamente a través de la API WebAuthn basada en navegador. Antes de usarlo, el servidor FIDO2 debe instalarse desde el App Center y accederse por HTTPS usando un nombre de dominio.

En un QNAP NAS, puedes elegir entre dos roles según tus requisitos de Seguridad:

- Como autenticación de doble factor (2FA):Primero introduce tu contraseña durante el inicio de sesión, luego toca una llave de hardware o utiliza la autenticación biométrica. Esto mejora el 2FA de un código susceptible de phishing a una autenticación física resistente basada en hardware.

- Autenticación sin contraseña:Elimina las contraseñas por completo. Durante el inicio de sesión, simplemente utiliza una Passkey (biométrica o llave). Actualmente, este es el método de inicio de sesión más conveniente y seguro disponible en un NAS.

▲ FIDO2 y Passkey — Dos casos de uso: la izquierda muestra 2FA modo (contraseña + Seguridad key), y la derecha muestra el modo sin contraseña (solo una clave Seguridad / biometría). Ambos permiten un inicio de sesión seguro.

Compatible FIDO2 Tipos de autenticación: Seguridad vs. Compromisos de comodidad

No todos los dispositivos FIDO2 ofrecen el mismo nivel de Seguridad, y puedes emparejar varios dispositivos según tus necesidades:

| Tipo de dispositivo | Método almacenamiento | Nivel Seguridad | Ejemplos |

| Clave de hardware Seguridad | La clave privada está bloqueada dentro del chip de hardware y no puede duplicarse | Muy alta (AAA) | YubiKey serie 5, Google Titan |

| Vinculado al dispositivo Passkey | Almacenada en el chip seguro de un ordenador o dispositivo móvil | Muy alto (AA) | Windows Hola, Mac Touch ID |

| Sincronizado Clave de acceso | Las claves de acceso se sincronizan entre dispositivos a través de servicios en la nube (iCloud/Google) | Alto (A) | Face ID / huella dactilar móvil con sincronización en la nube |

Seguridad Recordatorio: Aunque las “claves de acceso sincronizadas” son mucho más seguras que las contraseñas tradicionales, al estar la clave privada respaldada en la nube, un hacker podría acceder a la clave de acceso de forma remota si tu cuenta de Apple ID o Google se ve comprometida. Para NAS administradores (Admin), se recomienda encarecidamente utilizar una “Clave Seguridad de hardware” para garantizar que la clave privada tenga protección física contra robos.

¿Por qué son FIDO2 / ¿Las claves de hardware se consideran el nivel más alto de Seguridad?

- Totalmente resistente al phishing: El proceso de autenticación está vinculado a un dominio específico. Incluso si un hacker falsifica una página de inicio de sesión, la clave se negará a responder debido a una discrepancia de dominio.

- Protección física (solo claves de hardware): Una vez generada, la clave privada no puede ser leída ni copiada del hardware. Incluso si un hacker compromete tu ordenador, la clave no puede ser robada.

- No hay contraseña que robar: Solo se almacena la clave pública en el NAS. Incluso si la base de datos de NAS se filtra, la clave pública obtenida por un hacker no puede utilizarse para falsificar una identidad e iniciar sesión.

- Vinculación biométrica: Cuando se combina con el reconocimiento facial o de huellas dactilares, solo “tú” puedes activar la firma de la clave.

Requisitos previos: QuTS hero h6.0.0 o posterior, FIDO2 Server instalado y conectado mediante HTTPS + nombre de dominio (no se admiten direcciones IP ni SmartURL).

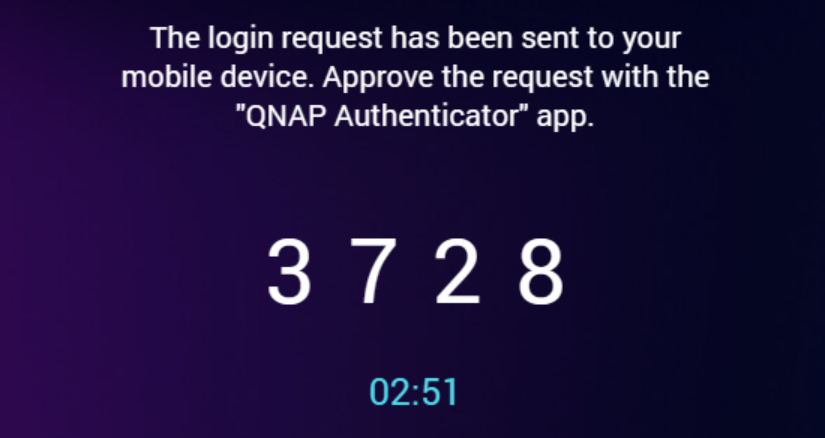

Hay otra vía: QNAP Authenticator Inicio de sesión sin contraseña

▲ Usa QNAP Authenticator para escanear el QR que aparece en pantalla. Tu teléfono mostrará “Inicio de sesión aprobado”, y el inicio de sesión estará completo

No todo el mundo tiene una YubiKey, y no todos los sistemas NAS ejecutan QuTS hero h6.0.0. La buena noticia es que QNAP Authenticator también ofrece una experiencia sin contraseña más sencilla: no se necesita hardware adicional, solo se requiere un smartphone.

Vaya a su ordenador y abra la página de inicio de sesión de NAS. Aparecerá un código QR en la pantalla. Coja su teléfono, abra QNAP Authenticator, escanee el código, y el inicio de sesión estará completo. Todo el proceso lleva menos de cinco segundos.

| Método | Acción | Características |

| QR Escaneo de código | Escanee el código QR en la pantalla con su teléfono | Confirmación visual — escanee e inicie sesión al instante |

| Aprobación con un toque | Reciba una notificación push en su teléfono y pulse Aprobar para autenticarse. | Método más rápido, ideal para dispositivos de uso frecuente |

Quizá le preocupe: «¿No es menos seguro sin contraseña?» En realidad, es justo lo contrario. Su teléfono en sí mismo actúa como un potente factor de autenticación: requiere verificación biométrica o un PIN para desbloquearlo, QNAP Authenticator está vinculado a su cuenta NAS y el proceso de autenticación se realiza a través de un canal cifrado con restricciones de tiempo. Comparado con una contraseña que puede ser adivinada, observada o víctima de phishing, un teléfono en su bolsillo es claramente una “credencial” mucho más fiable.

Requisitos previos: QTS 5.1.0 / QuTS hero h5.1.0 o posterior, QNAP Authenticator debe estar instalado en su teléfono (iOS 15+ / Android 7+) El teléfono y NAS deben mantener una conexión de red activa.

FIDO2 / Passkey vs. Authenticator Sin contraseña: ¿Cómo elegir?

| Función | FIDO2 Llave de hardware / Passkey | QNAP Authenticator Sin contraseña |

| Estándar técnico | Estándar internacional (FIDO2 / WebAuthn) | Solución de cifrado propia de QNAP |

| Resistencia al phishing | La más fuerte (verificación obligatoria vinculada al dominio) | Básico (depende del canal cifrado y las restricciones de tiempo) |

| Riesgo de clave privada | Las llaves de hardware no pueden ser comprometidas; Passkey conlleva un riesgo de sincronización en la nube | Depende de la Seguridad de la app del teléfono |

| Disponible sin conexión | Sí (llave de hardware / biometría en el dispositivo) | No (la autenticación requiere conexión a la red) |

| Requisito de instalación | Servidor FIDO2 + HTTPS con un nombre de dominio | Aplicación QNAP Authenticator |

| Adecuado para | IT administradores, usuarios de alta seguridad | Usuarios domésticos generales, quienes buscan la máxima comodidad |

¿Qué opción debería elegir? (Recomendación orientada a la seguridad)

IT Administradores / Usuarios de alta seguridad

Recomendación: Utilice una llave de hardware Seguridad (FIDO2) para 2FA o autenticación sin contraseña

Las cuentas de administrador son los principales objetivos de los hackers. Utilizar una llave de hardware como YubiKey garantiza que sus claves privadas permanezcan no extraíbles, incluso si su cuenta en la nube es vulnerada. Esto proporciona un nivel de defensa “de grado militar” en NAS Seguridad.

Usuarios empresariales

Recomendación: QNAP Authenticator autenticación de doble factor (para TOTP o aprobación de inicio de sesión) o basada en dispositivo Passkey (Windows Hello / Mac Touch ID)

Este enfoque proporciona un equilibrio entre Seguridad y comodidad. TOTP funciona sin conexión, lo que lo hace adecuado para entornos con conexiones de red inestables, mientras que la aprobación de inicio de sesión es más intuitiva e ideal para entornos de oficina.

Usuarios domésticos

Recomendación: QNAP Authenticator autenticación sin contraseña (QR escaneo de código o aprobación con un toque)

El hogar es para relajarse. Solo escanee un código QR o pulse su teléfono, y el inicio de sesión se realiza en cinco segundos. No hay contraseñas que recordar, no hay riesgo de olvidarlas, y una Seguridad más fuerte que la autenticación solo por contraseña.

A partir de hoy, actualice su NAS autenticación

Recuerde al administrador de IT que fue despertado a las 3 de la mañana. Si su empresa ya hubiera implementado una solución sin contraseña, no habría más incidentes de “contraseña olvidada”.

QNAP Authenticator libera a los usuarios de recordar contraseñas; Autenticación de doble factor añade una segunda capa de protección cuando se requieren contraseñas; FIDO2 y Passkey eliminan fundamentalmente el riesgo de robo de contraseñas.

No se trata de elegir uno sobre los demás, sino de una estrategia integral de Seguridad que puede implementarse de forma flexible según sus necesidades. Y QNAP tiene todas estas herramientas listas para usted.

▲ QNAP proporciona un conjunto completo de herramientas de autenticación: App QNAP Authenticator, FIDO2 Claves Seguridad, Windows Hello—ofreciendo protección integral para su NAS

Tome medidas ahora

Usar QNAP Authenticator (2FA / Inicio de sesión sin contraseña):

- Descargar QNAP Authenticator: App Store | Google Play

- Compruebe la versión de NAS: QTS 5.1.0 / QuTS hero h5.1.0 o posterior

- Comience con TOTP: Active primero la verificación con contraseña de un solo uso basada en tiempo (TOTP) y experimente una mayor Seguridad

- Avance a sin contraseña: Cuando esté familiarizado, pruebe la experiencia fluida de escanear un código QR o aprobar con un solo toque

Habilitar FIDO2 / Passkey (Recomendado y esencial para administradores):

- Compruebe la versión de NAS: QuTS hero h6.0.0 o posterior

- Instale FIDO2 Server desde el App Center

- Asegúrese de que el NAS se accede mediante HTTPS con un nombre de dominio.

- Vaya a “Escritorio > Inicio de sesión y Seguridad” y elija según sus necesidades: Autenticación de doble factor o Inicio de sesión sin contraseña

Nota: Las funciones de autenticación de doble factor e inicio de sesión sin contraseña de QNAP Authenticator no pueden habilitarse simultáneamente; elija una según sus necesidades. FIDO2 y Passkey son funciones de NAS independientes a nivel de sistema que pueden habilitarse con autenticación de doble factor o inicio de sesión sin contraseña, y no están limitadas por la configuración de QNAP Authenticator.

Su datos merece mejor protección. Y el primer paso para protegerlo es actualizar su método de inicio de sesión.

Este artículo se aplica a QTS 5.1.0 o posterior / QuTS hero h5.1.0 o posterior. Las funciones de FIDO2/Passkey requieren QuTS hero h6.0.0 o posterior y la instalación de FIDO2 Server.