Czy Twoje Serwer NAS konto jest bezpieczne? Od rozpoznawania odcisków palców i kluczy Zabezpieczenia po skanowanie kodów QR nowoczesne technologie uwierzytelniania sprawiają, że logowanie jest zarówno bezpieczne, jak i wygodne

Codzienność IT Koszmar administratora IT

Godzina 3:00 w nocy, telefon wibruje.

“Dzień dobry, administratorze, zapomniałem hasła do Serwer NAS. Czy możesz mi je Pomoc zresetować?”

To już czwarty raz w tym tygodniu. I wiesz, że hasło tego kolegi to pewnie coś w stylu „Company2024!” — bo ostatnim razem, gdy je resetował, wpisał je przy Tobie.

To nie jest odosobniony przypadek. Według raportu Verizon 2024 dane Breach Investigations Report, ponad 80% naruszeń bezpieczeństwa jest związanych z hasłami—czy to z powodu słabych haseł, ponownie używanych haseł, czy też danych uwierzytelniających wykradzionych przez phishing. Jako centralny dane pamięć masowa zarówno dla firm, jak i użytkowników domowych, przejęcie konta Serwer NAS może prowadzić do poważnych konsekwencji.

Problemem nigdy nie było to, że „użytkownicy odmawiają ustawiania bezpiecznych haseł” — problem tkwi w tym, że same hasła są z natury wadliwe.

Dobra wiadomość jest taka, że nie musimy już zmagać się z hasłami.

Generacja 1: logowanie wyłącznie za pomocą hasła — Proste, ale pełne ryzyka

▲ Słabe hasła to linia obrony, którą hakerzy najłatwiej przełamują — jedno odgadnięte hasło może narazić Twoje Serwer NAS na szerokie zagrożenie

W świecie Serwer NAS najbardziej podstawową formą uwierzytelniania jest po prostu kombinacja nazwy użytkownika i hasła. To proste, intuicyjne i każdy wie, jak z tego korzystać.

Ale właśnie dlatego, że to takie proste, problemy z tym związane są niemal nie do rozwiązania:

| Metody ataku | Opis |

| Brute force | Zautomatyzowane narzędzia próbują tysięcy kombinacji haseł na sekundę |

| Atak słownikowy | Próbowanie haseł jedno po drugim z list najczęściej używanych poświadczeń. |

| Credential stuffing | Wykorzystywanie wyciekłych poświadczeń z innych stron internetowych do próby nieautoryzowanego dostępu. |

| Phishing | Oszukiwanie użytkowników, aby wpisali swoje dane logowania na fałszywych stronach logowania |

Możesz zapytać: „Czy nie mogę po prostu ustawić bardzo złożonego hasła?”

Problem polega na tym — czy naprawdę zapamiętasz hasło takie jak „X7#mK9$pL2@nQ”? Jeśli nie możesz go zapamiętać, skończysz zapisując je na karteczce i przyklejając do monitora. Czym to się różni od braku hasła?

Podstawowy paradoks haseł: im bezpieczniejsze hasło, tym trudniej je zapamiętać; im łatwiejsze do zapamiętania, tym mniej bezpieczne się staje.

Generacja 2: Uwierzytelnianie dwuskładnikowe (2FA) — Dodatkowa blokada dla większego spokoju

Jeśli hasło to „coś, co wiesz”, czy możemy dodać także „coś, co masz”?

To jest główna idea uwierzytelniania dwuskładnikowego. Oprócz hasła wymagane jest drugie potwierdzenie za pomocą telefonu. Nawet jeśli Twoje hasło zostanie skradzione, bez telefonu hakerzy nie uzyskają dostępu do Twojego konta.

QNAP Authenticator: Twój osobisty uwierzytelniacz

QNAP opracował dedykowaną QNAP Authenticator aplikację mobilną, oferującą cztery metody uwierzytelniania, dzięki czemu możesz wybrać odpowiednią do swoich scenariuszy użytkowania:

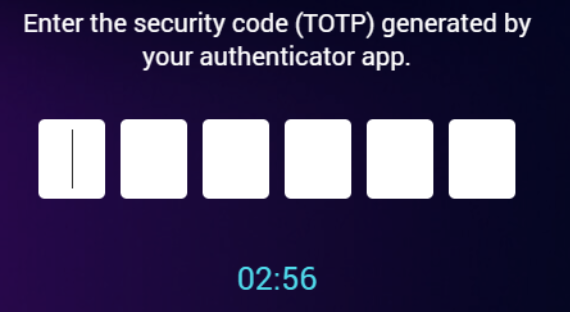

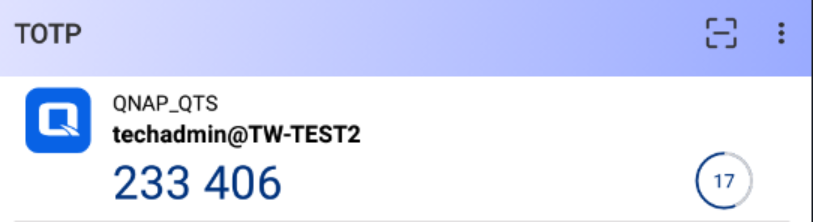

1. Hasło jednorazowe oparte na czasie (TOTP)—Offline Gatekeeper

Co 30 sekund automatycznie generowany jest nowy, sześciocyfrowy kod weryfikacyjny przy użyciu algorytmu opartego na czasie i działa bez połączenia z siecią. To najprostsza i najbardziej niezawodna metoda—nawet jeśli nie ma połączenia sieciowego między Twoim Serwer NAS a telefonem, jeśli czas jest zsynchronizowany, uwierzytelnianie będzie działać.

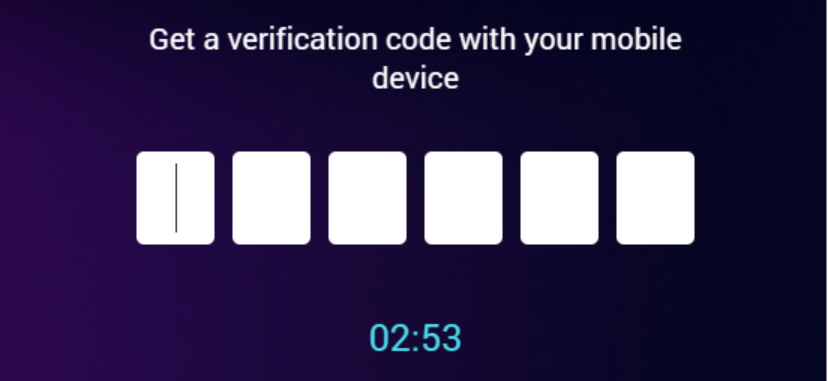

▲ QTS Ekran logowania: Wprowadź sześciocyfrowy kod Zabezpieczenia wygenerowany przez QNAP Authenticator

▲ Aplikacja QNAP Authenticator: dynamicznie generowany TOTP kod Zabezpieczenia, który automatycznie odświeża się co 30 sekund

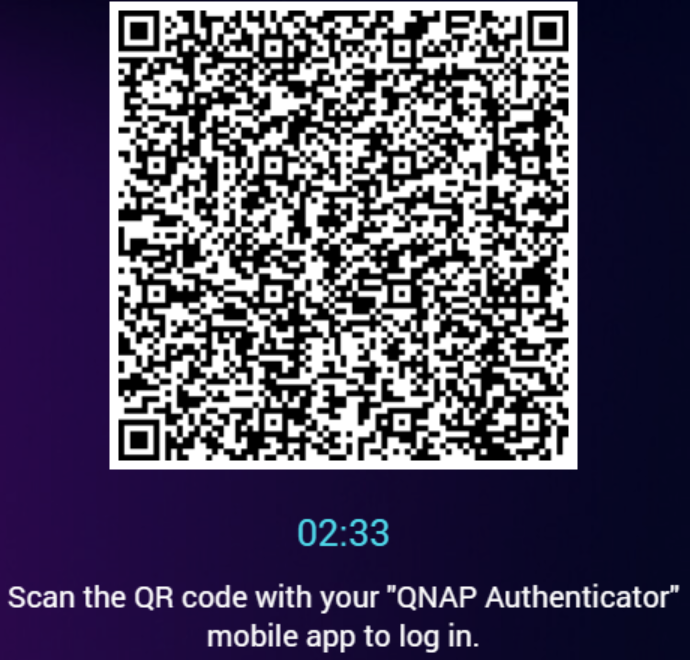

2. QR Skanowanie kodu—Wizualna weryfikacja

Ekran logowania wyświetla kod QR, który możesz zeskanować za pomocą QNAP Authenticator, aby zakończyć uwierzytelnianie. To intuicyjne i szybkie rozwiązanie, szczególnie polecane użytkownikom regularnie korzystającym z tego samego komputera.

▲ Ekran logowania wyświetla QR kod, który możesz zeskanować za pomocą QNAP Authenticator, aby zakończyć weryfikację

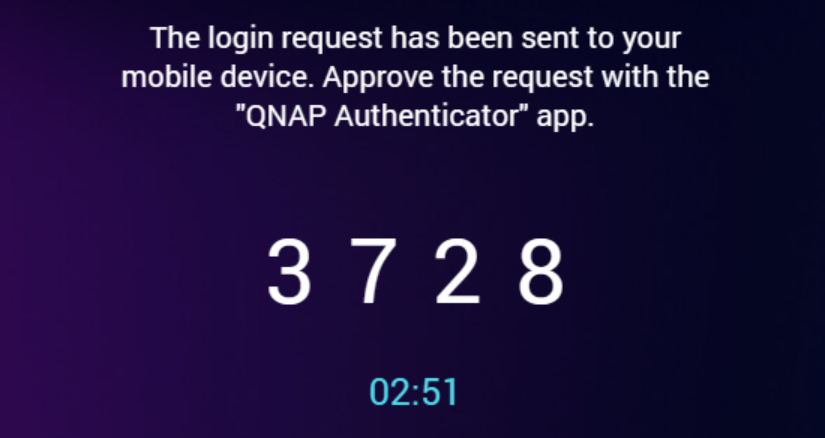

3. Zatwierdzenie logowania — Uwierzytelnianie jednym dotknięciem

Gdy na Serwer NAS zostanie zainicjowane żądanie logowania, Twój telefon otrzyma powiadomienie push. Sprawdź kod parowania na ekranie, a następnie dotknij „Zatwierdź”, aby zakończyć. To najszybsza metoda, ale wymaga aktywnego połączenia sieciowego zarówno telefonu, jak i Serwer NAS.

▲ Telefon i Serwer NAS wyświetlają kod parowania; po potwierdzeniu zgodności dotknij „Zatwierdź”, aby się zalogować

4. Kod weryfikacyjny online—Wprowadź po otrzymaniu

Serwer NAS przesyła kod weryfikacyjny do QNAP Authenticator przez Internet. Wystarczy otworzyć aplikację, zobaczyć kod i wpisać go na ekranie logowania.

▲ Wprowadź otrzymany kod weryfikacyjny z QNAP Authenticator

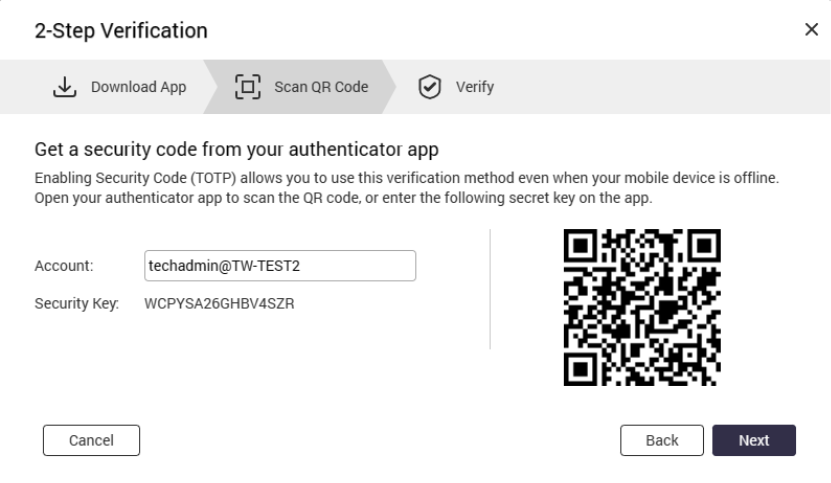

Początkowa konfiguracja jest również bardzo prosta

Podczas włączania uwierzytelniania dwuskładnikowego na Serwer NAS, system generuje kod QR. Zeskanuj go za pomocą QNAP Authenticator, aby zakończyć powiązanie urządzenia – cały proces trwa mniej niż dwie minuty.

▲ Pierwsza konfiguracja: użyj QNAP Authenticator do zeskanowania Serwer NAS wygenerowanego QR kodu, aby zakończyć parowanie konta

2FA Ograniczenia

Uwierzytelnianie dwuskładnikowe znacznie zwiększa Zabezpieczenia, ale nie jest doskonałe:

- Nadal wymagane jest podanie hasła: podstawowe problemy z hasłami pozostają nierozwiązane

- Presja czasu na kod weryfikacyjny: TOTP aktualizuje się co 30 sekund, a kody mogą wygasnąć, jeśli się spieszysz

- Co jeśli zgubisz telefon: mechanizmy zapasowe (takie jak Email OTP) są niezbędne

- Ataki phishingowe nadal są skuteczne: zaawansowany phishing może natychmiast przechwycić i przekazać Twój kod weryfikacyjny

Jeśli administrator IT obudzony w środku nocy wdrożył już 2FA w firmie, przynajmniej odgadnięte hasło nie naraziłoby od razu systemu na kompromitację. Ale czy można zrobić to jeszcze lepiej— bez konieczności podawania hasła?

Generacja 3: FIDO2 i Passkey— Eliminacja słabości haseł u źródła

▲ FIDO2 i Passkey obsługuje wiele urządzeń: fizyczne klucze Zabezpieczenia (YubiKey), Windows Hello rozpoznawanie twarzy oraz mobilne uwierzytelnianie odciskiem palca

Podczas gdy wcześniejsze rozwiązania zasadniczo łatały hasła, FIDO2 reprezentuje zupełnie nowe podejście: zasadniczo eliminuje możliwość kradzieży danych uwierzytelniających. Z drugiej strony, Passkey (poświadczenie uwierzytelniające bez hasła) jest kluczową aplikacją, która wprowadza technologię FIDO2 do powszechnego użytku.

Czym jest FIDO2? Jak Passkey różni się od FIDO2?

FIDO2 (Fast Identity Online 2) to standard techniczny wspólnie opracowany przez FIDO Alliance i W3C. Składa się z dwóch komponentów: WebAuthn po stronie przeglądarki oraz CTAP protokołu do łączenia fizycznych urządzeń.

W międzyczasie, Passkey jest „cyfrowym poświadczeniem” opartym na standardzie FIDO2. W zależności od sposobu przechowywania, ich Zabezpieczenia i wygoda również się różnią:

- Sprzętowy klucz Zabezpieczenia : Klucz prywatny jest fizycznie przechowywany w dedykowanym urządzeniu (np. YubiKey) i nie może być kopiowany ani synchronizowany. Obecnie jest to najwyższy poziom rozwiązania Zabezpieczenia, odpowiedni dla użytkowników, którzy nie tolerują żadnego ryzyka.

- Synchronizowany Passkey: Klucz prywatny jest przechowywany w bezpiecznym chipie urządzenia mobilnego lub komputera i może być synchronizowany przez chmurę (np. iCloud lub Google). To znacznie zwiększa wygodę, zapobiegając problemom z logowaniem w przypadku utraty urządzenia, ale w skrajnych przypadkach (np. gdy konto w chmurze zostanie przejęte), klucz prywatny może być narażony na ujawnienie.

Jak to działa

Niezależnie od tego, czy jest to klucz sprzętowy, czy Passkey, podstawowa logika opiera się na „szyfrowaniu asymetrycznym”:

- Generowanie klucza: Twoje urządzenie (telefon, komputer lub klucz sprzętowy) generuje parę kluczy: publiczny i prywatny.

- Przesyłanie klucza publicznego: Klucz publiczny jest przechowywany na QNAP Serwer NAS, natomiast klucz prywatny zawsze pozostaje na Twoim urządzeniu.

- Wyzwanie i weryfikacja: Podczas logowania Serwer NAS wysyła losowe wyzwanie, które Twoje urządzenie podpisuje kluczem prywatnym i odsyła.

- Weryfikacja podpisu i przyznanie dostępu: Serwer NAS weryfikuje podpis za pomocą klucza publicznego i przyznaje dostęp, jeśli weryfikacja się powiedzie.

Podczas tego procesu żadne hasła nie są przesyłane przez sieć, a nawet jeśli haker przechwyci komunikację, uzyska jedynie bezużyteczny jednorazowy podpis.

QNAP Serwer NAS’s FIDO2: Dwa scenariusze użycia, jeden standard

QNAP oficjalnie wprowadził obsługę FIDO2 w QuTS hero h6.0.0. W przeciwieństwie do aplikacji Authenticator, FIDO2 jest funkcją systemową Serwer NAS, która działa bezpośrednio przez przeglądarkowy interfejs WebAuthn API. Przed użyciem należy zainstalować serwer FIDO2 z App Center i uzyskać do niego dostęp przez HTTPS, korzystając z nazwy domeny.

Na QNAP Serwer NAS możesz wybrać jedną z dwóch ról w zależności od wymagań Zabezpieczenia:

- Jako uwierzytelnianie dwuskładnikowe (2FA): Podczas logowania najpierw wpisz hasło, a następnie dotknij klucza sprzętowego lub użyj uwierzytelniania biometrycznego. To podnosi 2FA z podatnego na phishing kodu do odpornego fizycznie uwierzytelniania sprzętowego.

- Uwierzytelnianie bez hasła: Całkowicie eliminuj hasła. Podczas logowania po prostu użyj Passkey (biometrycznego lub sprzętowego). To obecnie najwygodniejsza i jednocześnie najbardziej bezpieczna metoda logowania dostępna na Serwer NAS.

▲ FIDO2 i Passkey — Dwa przypadki użycia: po lewej pokazano 2FA tryb (hasło + Zabezpieczenia klucz), a po prawej tryb bezhasłowy (tylko Zabezpieczenia klucz / biometria). Oba umożliwiają bezpieczne logowanie.

Obsługiwany FIDO2 Typy uwierzytelniania: Zabezpieczenia vs. Kompromisy wygody

Nie wszystkie urządzenia FIDO2 oferują ten sam poziom Zabezpieczenia, a możesz sparować wiele urządzeń w zależności od potrzeb:

| Typ urządzenia | Metoda pamięć masowa | Poziom Zabezpieczenia | Przykłady |

| Sprzętowy klucz Zabezpieczenia | Prywatny klucz jest zamknięty w chipie sprzętowym i nie może być skopiowany | Najwyższy (AAA) | YubiKey 5 series, Google Titan |

| Związany z urządzeniem Passkey | Przechowywany w bezpiecznym chipie komputera lub urządzenia mobilnego | Bardzo wysoki (AA) | Windows Witaj, Mac Touch ID |

| Zsynchronizowano Klucz dostępu | Klucze dostępu są synchronizowane między urządzeniami za pośrednictwem usług chmurowych (iCloud/Google) | Wysoki (A) | Mobilny Face ID / odcisk palca z synchronizacją w chmurze |

Zabezpieczenia Przypomnienie: Chociaż „Zsynchronizowany klucz dostępu” jest znacznie bezpieczniejszy niż tradycyjne hasła, ponieważ klucz prywatny jest przechowywany w chmurze, haker może uzyskać dostęp do klucza zdalnie, jeśli Twoje konto Apple ID lub Google zostanie przejęte. Dla Serwer NAS administratorów (Admin), zdecydowanie zaleca się użycie „Sprzętowego klucza Zabezpieczenia”, aby zapewnić fizyczną ochronę klucza prywatnego przed kradzieżą.

Dlaczego FIDO2 / Sprzętowe klucze są uznawane za najwyższy poziom Zabezpieczenia?

- Całkowita odporność na phishing: Proces uwierzytelniania jest powiązany z określoną domeną. Nawet jeśli haker sfałszuje stronę logowania, klucz odmówi odpowiedzi z powodu niezgodności domeny.

- Ochrona fizyczna (tylko sprzętowe klucze): Po wygenerowaniu klucz prywatny nie może być odczytany ani skopiowany ze sprzętu. Nawet jeśli haker przejmie Twój komputer, klucz nie może zostać skradziony.

- Brak hasła do kradzieży: Na Serwer NAS przechowywany jest tylko klucz publiczny. Nawet jeśli baza danych Serwer NAS zostanie wycieknięta, klucz publiczny uzyskany przez hakera nie może zostać użyty do podszywania się pod tożsamość i logowania.

- Powiązanie biometryczne: W połączeniu z odciskiem palca lub rozpoznawaniem twarzy tylko „Ty” możesz uruchomić podpisanie kluczem.

Wymagania wstępne: QuTS hero h6.0.0 lub nowszy, zainstalowany serwer FIDO2 i połączenie przez HTTPS + nazwa domeny (adresy IP lub SmartURL nie są obsługiwane).

Jest też inna ścieżka: QNAP Authenticator Logowanie bez hasła

▲ Użyj QNAP Authenticator, aby zeskanować wyświetlany na ekranie kod QR. Na Twoim telefonie pojawi się komunikat „Logowanie zatwierdzone”, a logowanie zostanie zakończone

Nie każdy ma YubiKey, a nie wszystkie systemy Serwer NAS działają na QuTS hero h6.0.0. Dobrą wiadomością jest to, że sam QNAP Authenticator oferuje prostsze logowanie bez hasła — nie jest potrzebny dodatkowy sprzęt, wystarczy jeden smartfon.

Przejdź do komputera i otwórz stronę logowania Serwer NAS. Na ekranie pojawi się kod QR. Weź telefon, otwórz QNAP Authenticator, zeskanuj kod, i logowanie zostanie zakończone.Cały proces zajmuje mniej niż pięć sekund.

| Metoda | Akcja | Funkcje |

| QR Skanowanie kodu | Zeskanuj kod QR na ekranie za pomocą telefonu | Potwierdzenie wizualne — zeskanuj i zaloguj się natychmiast |

| Jedno kliknięcie zatwierdzenia | Otrzymaj powiadomienie push na telefonie i dotknij Zatwierdź, aby się uwierzytelnić. | Najszybsza metoda, idealna dla często używanych urządzeń |

Możesz się martwić: „Czy bez hasła nie jest mniej bezpiecznie?” W rzeczywistości jest wręcz przeciwnie. Twój telefon sam w sobie jest silnym czynnikiem uwierzytelniającym: wymaga weryfikacji biometrycznej lub PIN-u do odblokowania, QNAP Authenticator jest powiązany z Twoim kontem Serwer NAS, a proces uwierzytelniania odbywa się przez zaszyfrowany kanał z ograniczeniami czasowymi. W porównaniu z hasłem, które można odgadnąć, podejrzeć lub wyłudzić, telefon w Twojej kieszeni jest zdecydowanie bardziej niezawodnym „poświadczeniem”.

Wymagania wstępne: QTS 5.1.0 / QuTS hero h5.1.0 lub nowsza, QNAP Authenticator musi być zainstalowany na telefonie (iOS 15+ / Android 7+) Telefon i Serwer NAS muszą utrzymywać aktywne połączenie sieciowe.

FIDO2 / Passkey vs. Authenticator Logowanie bez hasła: Jak wybrać?

| Funkcja | FIDO2 Klucz sprzętowy / Passkey | QNAP Authenticator Logowanie bez hasła |

| Standard techniczny | Międzynarodowy standard (FIDO2 / WebAuthn) | Autorskie rozwiązanie szyfrowania QNAP |

| Odporność na phishing | Najwyższa (obowiązkowa weryfikacja powiązana z domeną) | Podstawowa (opiera się na zaszyfrowanym kanale i ograniczeniach czasowych) |

| Ryzyko klucza prywatnego | Klucze sprzętowe nie mogą zostać przejęte; Passkey niesie ryzyko synchronizacji w chmurze | Zależy od Zabezpieczenia aplikacji telefonicznej |

| Dostępne offline | Tak (klucz sprzętowy / biometryka na urządzeniu) | Nie (uwierzytelnianie wymaga połączenia z siecią) |

| Wymagania instalacyjne | Serwer FIDO2 + HTTPS z nazwą domeny | Aplikacja QNAP Authenticator |

| Odpowiednie dla | IT administratorów, użytkowników wymagających wysokiego poziomu bezpieczeństwa | Typowi użytkownicy domowi, osoby poszukujące maksymalnej wygody |

Jaką opcję wybrać? (Rekomendacja skoncentrowana na bezpieczeństwie)

IT Administratorzy / Użytkownicy wymagający wysokiego poziomu bezpieczeństwa

Rekomendacja: Użyj sprzętowego klucza Zabezpieczenia (FIDO2) do 2FA lub uwierzytelniania bez hasła

Konta administratorów są głównym celem hakerów. Użycie klucza sprzętowego, takiego jak YubiKey zapewnia, że Twoje klucze prywatne pozostają nie do wyodrębnienia, nawet jeśli Twoje konto w chmurze zostanie naruszone. To zapewnia „wojskowy” poziom ochrony w Serwer NAS Zabezpieczenia.

Użytkownicy biznesowi

Rekomendacja: QNAP Authenticator uwierzytelnianie dwuskładnikowe (dla TOTP lub zatwierdzania logowania) lub oparte na urządzeniu Passkey (Windows Hello / Mac Touch ID)

To podejście zapewnia równowagę pomiędzy Zabezpieczenia a wygodą. TOTP działa offline, dzięki czemu jest odpowiednie dla środowisk z niestabilnym połączeniem sieciowym, natomiast zatwierdzanie logowania jest bardziej intuicyjne i idealne do biura.

Użytkownicy domowi

Rekomendacja: QNAP Authenticator uwierzytelnianie bez hasła (QR skanowanie kodu lub zatwierdzenie jednym dotknięciem)

Dom służy do relaksu. Wystarczy zeskanować kod QR lub dotknąć telefon, a logowanie zajmuje pięć sekund. Nie trzeba pamiętać haseł, nie ma ryzyka ich zapomnienia, a Zabezpieczenia jest silniejsze niż przy uwierzytelnianiu tylko hasłem.

Od dziś zaktualizuj swoje Serwer NAS uwierzytelnianie

Przypomnij sobie administratora IT, którego obudzono o 3 nad ranem. Gdyby jego firma wdrożyła już rozwiązanie bezhasłowe, nie byłoby więcej przypadków „zapomnianego hasła”.

QNAP Authenticator uwalnia użytkowników od konieczności zapamiętywania haseł; Uwierzytelnianie dwuskładnikowe dodaje drugą warstwę ochrony, gdy wymagane są hasła; FIDO2 i Passkey całkowicie eliminują ryzyko kradzieży haseł.

To nie kwestia wyboru jednego rozwiązania zamiast innych—jest to kompleksowa strategia Zabezpieczenia, którą można elastycznie wdrożyć w zależności od potrzeb. QNAP ma dla Ciebie wszystkie te narzędzia gotowe do użycia.

▲ QNAP zapewnia pełny zestaw narzędzi uwierzytelniających: Aplikacja QNAP Authenticator, FIDO2 Zabezpieczenia Keys, Windows Hello—zapewniając kompleksową ochronę Twojego Serwer NAS

Podejmij działanie teraz

Użyj QNAP Authenticator (2FA / Logowanie bez hasła):

- Pobierz aplikację QNAP Authenticator: App Store | Google Play

- Sprawdź wersję Serwer NAS: QTS 5.1.0 / QuTS hero h5.1.0 lub nowsza

- Rozpocznij od TOTP: Najpierw włącz weryfikację TOTP (tymczasowe hasło jednorazowe) i doświadcz zwiększonego poziomu Zabezpieczenia

- Przejdź do logowania bez hasła: Po zapoznaniu się, wypróbuj wygodne logowanie przez skanowanie kodu QR lub zatwierdzanie jednym dotknięciem

Włącz FIDO2 / Passkey (Zalecane i niezbędne dla administratorów):

- Sprawdź wersję Serwer NAS: QuTS hero h6.0.0 lub nowsza

- Zainstaluj FIDO2 Server z poziomu App Center

- Upewnij się, że dostęp do Serwer NAS odbywa się przez HTTPS z użyciem nazwy domenowej.

- Przejdź do „Pulpit > Logowanie i Zabezpieczenia” i wybierz zgodnie ze swoimi potrzebami: Uwierzytelnianie dwuskładnikowe lub Logowanie bez hasła

Uwaga: Funkcji uwierzytelniania dwuskładnikowego i logowania bez hasła w aplikacji QNAP Authenticator nie można włączyć jednocześnie—wybierz jedną z nich według potrzeb. FIDO2 i Passkey to niezależne, systemowe funkcje Serwer NAS, które można aktywować zarówno z uwierzytelnianiem dwuskładnikowym, jak i logowaniem bez hasła, i nie są ograniczone ustawieniami QNAP Authenticator.

Twój dane zasługuje na lepszą ochronę. Pierwszym krokiem do zabezpieczenia jest aktualizacja metody logowania.

Ten artykuł dotyczy QTS 5.1.0 lub nowszej wersji / QuTS hero h5.1.0 lub nowszej. FIDO2/Passkey funkcje wymagają QuTS hero h6.0.0 lub nowszej oraz instalacji FIDO2 Server.