Ist Ihr NAS Konto sicher? Von Fingerabdruckerkennung und Sicherheit-Schlüsseln bis hin zu QR-Code-Scannen machen moderne Authentifizierungstechnologien den Login sowohl sicher als auch bequem

Ein IT-Albtraum eines Administrators im Alltag

3 Uhr morgens, das Telefon vibriert.

„Hallo Administrator, ich habe mein NAS-Passwort vergessen. Können Sie mir helfen, es zurückzusetzen?“

Das ist schon das vierte Mal diese Woche. Und Sie wissen, das Passwort dieses Kollegen ist wahrscheinlich so etwas wie „Company2024!“ – denn beim letzten Zurücksetzen hat er es direkt vor Ihnen eingegeben.

Dies ist kein Einzelfall. Laut dem Verizon 2024 Daten Breach Investigations Report, über 80% der Sicherheitsverletzungen stehen im Zusammenhang mit Passwörtern— sei es durch schwache Passwörter, wiederverwendete Passwörter oder durch Phishing gestohlene Zugangsdaten. Als zentrale Daten Speicher-Drehscheibe für Unternehmen und Privatanwender kann ein kompromittiertes NAS-Konto schwerwiegende Folgen haben.

Das Problem war nie, dass „Nutzer sich weigern, sichere Passwörter zu setzen“ – das Problem ist, dass Passwörter an sich fehlerhaft sind.

Die gute Nachricht ist: Wir müssen uns nicht länger mit Passwörtern herumschlagen.

Generation 1: Login nur mit Passwort — Einfach, aber voller Risiken

▲ Schwache Passwörter sind die Verteidigungslinie, die Hacker am leichtesten überwinden können—ein erfolgreich erratenes Passwort kann Ihr NAS weit offenlegen

In der Welt von NAS ist die grundlegendste Form der Authentifizierung einfach eine Kombination aus Benutzername und Passwort. Sie ist einfach, intuitiv und jeder weiß, wie man sie benutzt.

Aber gerade weil sie so einfach ist, sind ihre Probleme nahezu unlösbar:

| Angriffsmethoden | Beschreibung |

| Brute Force | Automatisierte Tools versuchen Tausende von Passwortkombinationen pro Sekunde |

| Wörterbuchangriff | Passwörter werden einzeln aus Listen häufig verwendeter Zugangsdaten ausprobiert. |

| Credential Stuffing | Verwendung geleakter Zugangsdaten von anderen Webseiten, um unbefugten Zugriff zu versuchen. |

| Phishing | Nutzer werden dazu verleitet, ihre Zugangsdaten auf gefälschten Login-Seiten einzugeben |

Sie fragen sich vielleicht: „Kann ich nicht einfach ein hochkomplexes Passwort festlegen?“

Das Problem ist—können Sie sich ein Passwort wie „X7#mK9$pL2@nQ“ wirklich merken? Wenn Sie es sich nicht merken können, schreiben Sie es am Ende auf einen Zettel und kleben ihn an Ihren Monitor. Wie unterscheidet sich das von gar keinem Passwort?

Das grundlegende Paradoxon von Passwörtern: Je sicherer ein Passwort ist, desto schwerer ist es zu merken; je leichter es zu merken ist, desto unsicherer wird es.

Generation 2: Zwei-Faktor Authentifizierung (2FA) — Ein zusätzliches Schloss für mehr Sicherheit

Wenn ein Passwort „etwas ist, das Sie wissen“, können wir dann auch „etwas, das Sie besitzen“ hinzufügen?

Dies ist die Grundidee der Zwei-Faktor-Authentifizierung. Zusätzlich zu Ihrem Passwort ist eine zweite Verifizierung über Ihr Telefon erforderlich. Selbst wenn Ihr Passwort gestohlen wird, können Hacker ohne Ihr Telefon nicht auf Ihr Konto zugreifen.

QNAP Authenticator: Ihr persönlicher Authenticator

QNAP hat die dedizierte QNAP Authenticator Mobil-App entwickelt, die vier Authentifizierungsmethoden bietet, sodass Sie je nach Nutzungsszenario wählen können:

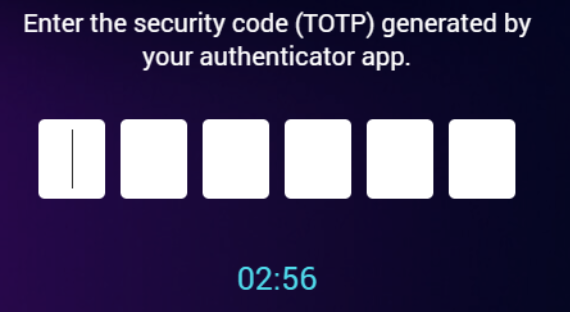

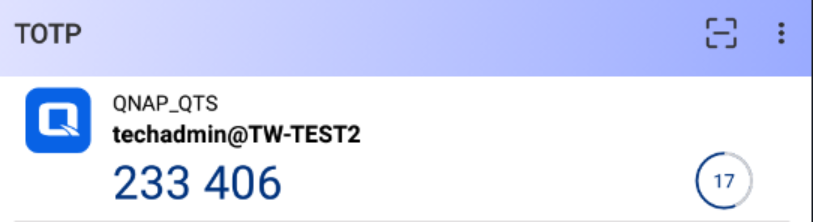

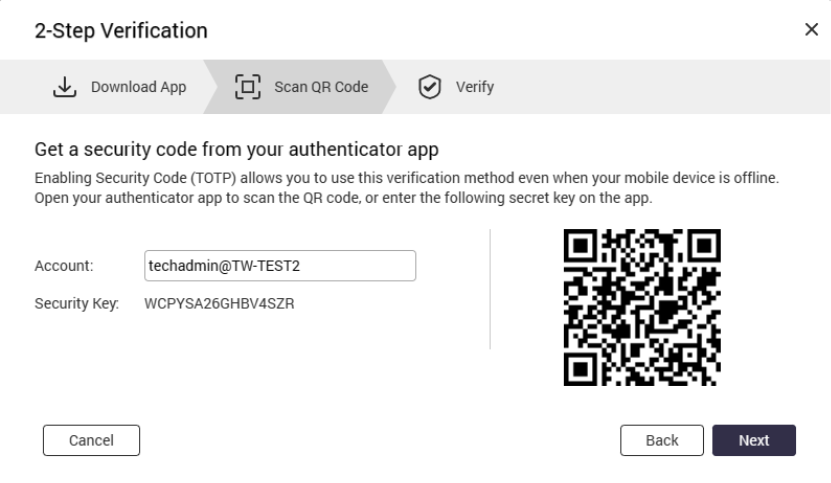

1. Zeitbasiertes Einmalpasswort (TOTP)—Ein Offline-Gatekeeper

Alle 30 Sekunden wird automatisch ein neuer sechsstelliger Verifizierungscode mit einem zeitbasierten Algorithmus generiert und funktioniert ohne Netzwerkverbindung. Dies ist die grundlegendste und zuverlässigste Methode – selbst wenn keine Netzwerkverbindung zwischen Ihrem NAS und dem Telefon besteht, funktioniert die Authentifizierung, solange die Zeit synchronisiert ist.

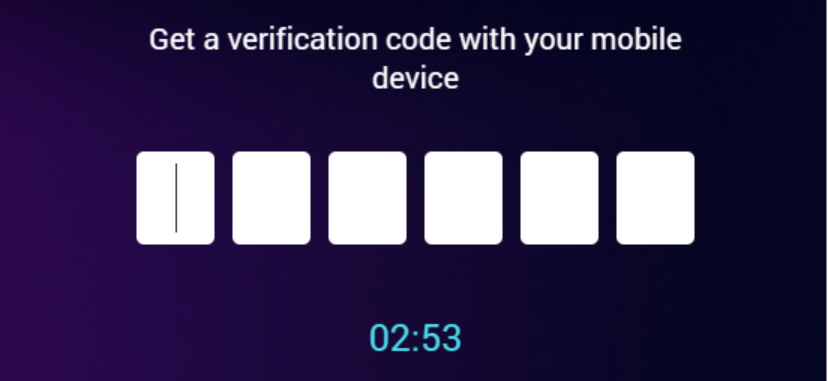

▲ QTS Anmeldebildschirm: Geben Sie den sechsstelligen Sicherheit-Code ein, der von QNAP Authenticator

▲ QNAP Authenticator App: ein dynamisch generierter TOTP Sicherheit-Code, der sich automatisch alle 30 Sekunden aktualisiert

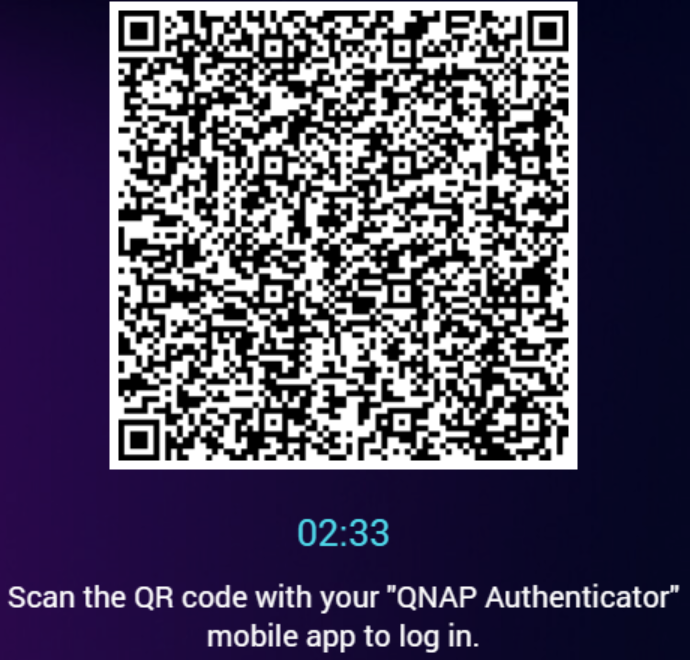

2. QR Code-Scan—Sehen heißt Glauben

Der Anmeldebildschirm zeigt einen QR-Code an, den Sie mit QNAP Authenticator scannen können, um die Authentifizierung abzuschließen. Es ist intuitiv und schnell und daher besonders für Nutzer geeignet, die regelmäßig denselben Computer verwenden.

▲ Der Anmeldebildschirm zeigt einen QR-Code an, den Sie mit QNAP Authenticator scannen können, um die Verifizierung abzuschließen

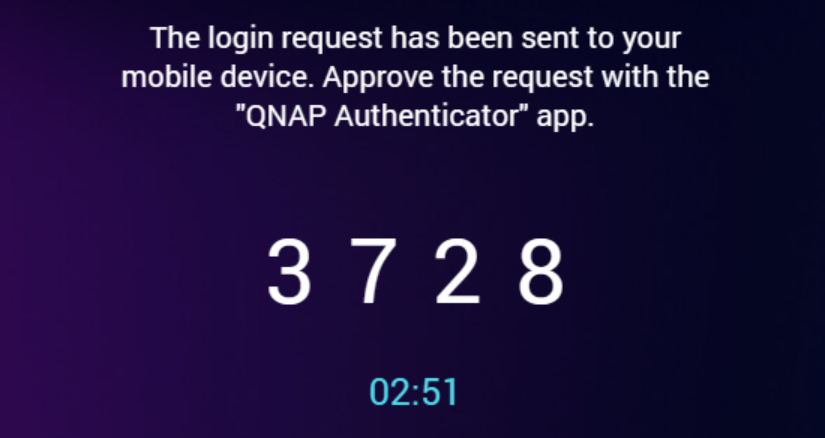

3. Anmeldegenehmigung — One-Tap-Authentifizierung

Wenn eine Anmeldeanfrage auf dem NAS gestartet wird, erhält Ihr Telefon eine Push-Benachrichtigung. Überprüfen Sie den Pairing-Code auf dem Bildschirm und tippen Sie dann auf „Genehmigen“, um abzuschließen. Es ist die schnellste Methode, erfordert jedoch, dass sowohl Ihr Telefon als auch der NAS eine aktive Netzwerkverbindung haben.

▲ Das Telefon und der NAS zeigen jeweils den Pairing-Code an; nachdem Sie bestätigt haben, dass sie übereinstimmen, tippen Sie auf „Genehmigen“, um sich anzumelden

4. Online-Bestätigungscode—Nach Erhalt eingeben

Der NAS sendet einen Bestätigungscode über das Internet an QNAP Authenticator. Sie müssen nur die App öffnen, den Code ansehen und ihn auf dem Anmeldebildschirm eingeben.

▲ Geben Sie den von QNAP Authenticator

Die Ersteinrichtung ist ebenfalls sehr einfach

Wenn Sie die Zwei-Faktor-Authentifizierung auf dem NAS aktivieren, generiert das System einen QR-Code. Scannen Sie ihn mit QNAP Authenticator, um die Gerätebindung abzuschließen – der gesamte Vorgang dauert weniger als zwei Minuten.

▲ Ersteinrichtung: Verwenden Sie QNAP Authenticator, um den NAS generierten QR-Code zu scannen und die Kontokopplung abzuschließen

2FA Einschränkungen

Die Zwei-Faktor-Authentifizierung verbessert Sicherheit erheblich, ist aber nicht perfekt:

- Passworteingabe weiterhin erforderlich: Die grundlegenden Probleme mit Passwörtern bleiben bestehen

- Bestätigungscode-Zeitdruck: TOTP wird alle 30 Sekunden aktualisiert und Codes können ablaufen, wenn Sie es eilig haben

- Was tun, wenn Ihr Telefon verloren geht: Backup-Mechanismen (wie E-Mail-OTP) sind unerlässlich

- Phishing-Angriffe bleiben wirksam: Fortgeschrittenes Phishing kann Ihren Bestätigungscode sofort abfangen und weiterleiten

Wenn der IT-Administrator, der in den frühen Morgenstunden geweckt wurde, bereits 2FA für das Unternehmen eingerichtet hätte, würde zumindest ein erratenes Passwort das System nicht sofort kompromittieren. Aber geht es noch besser— ganz ohne Passwort?

Generation 3: FIDO2 und Passkey— Passwortschwächen an der Wurzel beseitigen

▲ FIDO2 und Passkey unterstützt mehrere Geräte: physische Sicherheit-Schlüssel (YubiKey), Windows Hello Gesichtserkennung und mobile Fingerabdruck-Authentifizierung

Während frühere Lösungen im Wesentlichen Passwörter geflickt haben, FIDO2 stellt einen völlig neuen Ansatz dar: Es eliminiert grundsätzlich die Möglichkeit des Diebstahls von Zugangsdaten. Andererseits Passkey (ein passwortloses Authentifizierungsmerkmal) ist die Schlüsselanwendung, die FIDO2-Technologie in den Mainstream bringt.

Was ist FIDO2? Wie unterscheidet sich Passkey von FIDO2?

FIDO2 (Fast Identity Online 2) ist ein technischer Standard, der gemeinsam von der FIDO Alliance und dem W3C entwickelt wurde. Er besteht aus zwei Komponenten: WebAuthn auf der Browser-Seite und dem CTAP-Protokoll zur Verbindung physischer Geräte.

Inzwischen Passkey ist ein „digitales Anmeldemerkmal“ auf Basis des FIDO2-Standards. Je nachdem, wie sie gespeichert werden, unterscheiden sich ihre Sicherheit und der Komfort ebenfalls:

- Hardware-Sicherheit-Schlüssel: Der private Schlüssel wird physisch in einem dedizierten Gerät (z. B. YubiKey) gespeichert und kann weder kopiert noch synchronisiert werden. Dies ist derzeit die höchste Stufe Sicherheit-Lösung und eignet sich für Nutzer mit null Toleranz gegenüber Risiken.

- Synchronisierter Passkey: Der private Schlüssel wird im Sicherheitschip eines Mobilgeräts oder Computers gespeichert und kann über die Cloud (z. B. iCloud oder Google) synchronisiert werden. Dies erhöht den Komfort erheblich und verhindert Anmeldeprobleme bei Geräteverlust, aber in Extremfällen (z. B. wenn das Cloud-Konto kompromittiert wird) kann der private Schlüssel gefährdet sein.

Funktionsweise

Ob Hardware-Schlüssel oder Passkey, die Kernlogik basiert auf „asymmetrischer Verschlüsselung“:

- Schlüsselerzeugung: Ihr Gerät (Mobilgerät, Computer oder Hardware-Schlüssel) erzeugt ein Paar aus öffentlichem und privatem Schlüssel.

- Upload des öffentlichen Schlüssels: Der öffentliche Schlüssel wird auf dem QNAP NAS gespeichert, während der private Schlüssel immer auf Ihrem Gerät verbleibt.

- Challenge und Verifizierung: Beim Login sendet das NAS eine zufällige Challenge, die Ihr Gerät mit dem privaten Schlüssel signiert und zurücksendet.

- Signaturprüfung und Zugriffserteilung: Das NAS prüft die Signatur mit dem öffentlichen Schlüssel und gewährt bei Erfolg den Zugriff.

Während dieses Vorgangs werden keine Passwörter über das Netzwerk übertragen, und selbst wenn ein Hacker die Kommunikation abfängt, erhält er nur eine nutzlose Einmal-Signatur.

QNAP NAS’s FIDO2: Zwei Anwendungsfälle, ein Standard

QNAP hat die FIDO2-Unterstützung offiziell in QuTS hero h6.0.0 eingeführt. Im Gegensatz zur Authenticator-App ist FIDO2 eine NAS-Systemfunktion, die direkt über die browserbasierte WebAuthn-API arbeitet. Vor der Nutzung muss der FIDO2-Server aus dem App Center installiert und über HTTPS mit einem Domainnamen aufgerufen werden.

Auf einem QNAP NAS können Sie je nach Sicherheit-Anforderungen zwischen zwei Rollen wählen:

- Als Zwei-Faktor-Authentifizierung (2FA): Geben Sie beim Login zuerst Ihr Passwort ein und berühren Sie dann einen Hardware-Schlüssel oder nutzen Sie die biometrische Authentifizierung. Dadurch wird 2FA von einem phishbaren Code auf eine physisch widerstandsfähige, hardwarebasierte Authentifizierung aufgewertet.

- Passwortlose Authentifizierung: Eliminieren Sie Passwörter vollständig. Beim Login verwenden Sie einfach einen Passkey (biometrisch oder Schlüssel). Dies ist derzeit die bequemste und zugleich sicherste Login-Methode auf einem NAS.

▲ FIDO2 und Passkey — Zwei Anwendungsfälle: links wird 2FA Modus (Passwort + Sicherheit-Schlüssel) gezeigt, rechts der passwortlose Modus (nur ein Sicherheit-Schlüssel / Biometrie). Beide ermöglichen eine sichere Anmeldung.

Unterstützt FIDO2 Authentifizierungstypen: Sicherheit vs. Komfort-Abwägungen

Nicht alle FIDO2-Geräte bieten das gleiche Maß an Sicherheit, und Sie können mehrere Geräte je nach Bedarf koppeln:

| Gerätetyp | Speicher-Methode | Sicherheit-Niveau | Beispiele |

| Hardware-Sicherheit-Schlüssel | Der private Schlüssel ist im Hardware-Chip gesperrt und kann nicht dupliziert werden | Höchste (AAA) | YubiKey 5 Serie, Google Titan |

| Gerätegebunden Passkey | Im sicheren Chip eines Computers oder Mobilgeräts gespeichert | Sehr hoch (AA) | Windows Hallo, Mac Touch ID |

| Synchronisiert Passkey | Passkeys werden geräteübergreifend über Cloud-Dienste (iCloud/Google) synchronisiert | Hoch (A) | Mobiles Face ID / Fingerabdruck mit Cloud-Synchronisierung |

Sicherheit Erinnerung: Obwohl „synchronisierte Passkeys“ wesentlich sicherer sind als herkömmliche Passwörter, kann ein Hacker, wenn der private Schlüssel in der Cloud gesichert ist, den Passkey aus der Ferne abrufen, falls Ihre Apple-ID oder Ihr Google-Konto kompromittiert wird. Für NAS Administratoren (Admin), wird dringend empfohlen, einen „Hardware-Sicherheit-Schlüssel“ zu verwenden, um sicherzustellen, dass der private Schlüssel physischen Schutz vor Diebstahl hat.

Warum sind FIDO2 / Hardware-Schlüssel als höchstes Niveau von Sicherheit anerkannt?

- Vollständig Phishing-resistent: Der Authentifizierungsprozess ist an eine bestimmte Domain gebunden. Selbst wenn ein Hacker eine gefälschte Login-Seite erstellt, reagiert der Schlüssel aufgrund einer Domain-Abweichung nicht.

- Physischer Schutz (nur Hardware-Schlüssel): Sobald der private Schlüssel generiert wurde, kann er nicht aus der Hardware ausgelesen oder kopiert werden. Selbst wenn ein Hacker Ihren Computer kompromittiert, kann der Schlüssel nicht gestohlen werden.

- Kein Passwort zu stehlen: Nur der öffentliche Schlüssel wird auf dem NAS gespeichert. Selbst wenn die NAS-Datenbank kompromittiert wird, kann der von einem Hacker erlangte öffentliche Schlüssel nicht verwendet werden, um eine Identität zu fälschen und sich anzumelden.

- Biometrische Bindung: In Kombination mit Fingerabdruck- oder Gesichtserkennung kann nur „Sie“ den Schlüssel zum Signieren auslösen.

Voraussetzungen: QuTS hero h6.0.0 oder höher, FIDO2-Server installiert und verbunden über HTTPS + Domainname (IP-Adressen oder SmartURL werden nicht unterstützt).

Es gibt einen weiteren Weg: QNAP Authenticator Passwortlose Anmeldung

▲ Verwenden Sie QNAP Authenticator, um den auf dem Bildschirm angezeigten QR-Code zu scannen. Ihr Telefon zeigt „Anmeldung genehmigt“ an, und die Anmeldung ist abgeschlossen

Nicht jeder besitzt einen YubiKey und nicht alle NAS-Systeme laufen mit QuTS hero h6.0.0. Die gute Nachricht ist, dass QNAP Authenticator selbst auch eine einfachere passwortlose Erfahrung bietet – es wird keine zusätzliche Hardware benötigt, nur ein einziges Smartphone reicht aus.

Gehen Sie zu Ihrem Computer und öffnen Sie die NAS Anmeldeseite. Ein QR-Code erscheint auf dem Bildschirm. Nehmen Sie Ihr Telefon, öffnen Sie QNAP Authenticator, scannen Sie den Code, und die Anmeldung ist abgeschlossen. Der gesamte Vorgang dauert weniger als fünf Sekunden.

| Methode | Aktion | Eigenschaften |

| QR Code-Scan | Scannen Sie den QR-Code auf dem Bildschirm mit Ihrem Telefon | Visuelle Bestätigung — scannen und sofort anmelden |

| One-Tap-Bestätigung | Sie erhalten eine Push-Benachrichtigung auf Ihrem Telefon und tippen auf Genehmigen, um sich zu authentifizieren. | Schnellste Methode, ideal für häufig genutzte Geräte |

Vielleicht machen Sie sich Sorgen: „Ist es ohne Passwort nicht weniger sicher?“ Tatsächlich ist das Gegenteil der Fall. Ihr Telefon selbst dient als starker Authentifizierungsfaktor: Es erfordert eine biometrische Verifizierung oder eine PIN zum Entsperren, QNAP Authenticator ist an Ihr NAS Konto gebunden und der Authentifizierungsprozess erfolgt über einen verschlüsselten Kanal mit Zeitbeschränkung. Im Vergleich zu einem Passwort, das erraten, beobachtet oder abgefischt werden könnte, ist ein Telefon in Ihrer Tasche eindeutig ein viel zuverlässigeres „Anmeldemerkmal“.

Voraussetzungen: QTS 5.1.0 / QuTS hero h5.1.0 oder höher, QNAP Authenticator muss auf Ihrem Telefon installiert sein (iOS 15+ / Android 7+) Das Telefon und NAS müssen eine aktive Netzwerkverbindung aufrechterhalten.

FIDO2 / Passkey vs. Authenticator Passwortlos: Wie wählt man?

| Eigenschaft | FIDO2 Hardware-Schlüssel / Passkey | QNAP Authenticator Passwortlos |

| Technischer Standard | Internationaler Standard (FIDO2 / WebAuthn) | QNAP-eigene Verschlüsselungslösung |

| Phishing-Widerstand | Am stärksten (domaingebundene, verpflichtende Verifizierung) | Grundlegend (basiert auf verschlüsseltem Kanal und Zeitbeschränkung) |

| Risiko des privaten Schlüssels | Hardware-Schlüssel können nicht kompromittiert werden; Passkey birgt ein Cloud-Sync-Risiko | Hängt von der Sicherheit der Handy-App ab |

| Offline verfügbar | Ja (Hardware-Schlüssel / biometrisch am Gerät) | Nein (Authentifizierung erfordert Netzwerkverbindung) |

| Installationsanforderung | FIDO2-Server + HTTPS mit Domainnamen | QNAP Authenticator App |

| Geeignet für | IT Administratoren, Hochsicherheitsnutzer | Allgemeine Heimanwender, Nutzer mit maximalem Komfortwunsch |

Welche Option sollten Sie wählen? (Sicherheitsorientierte Empfehlung)

IT Administratoren / Hochsicherheitsnutzer

Empfehlung: Verwenden Sie einen Hardware-Sicherheit-Schlüssel (FIDO2) für entweder 2FA oder passwortlose Authentifizierung

Administratorkonten sind Hauptziele für Hacker. Die Verwendung eines Hardware-Schlüssels wie YubiKey stellt sicher, dass Ihre privaten Schlüssel nicht extrahiert werden können, selbst wenn Ihr Cloud-Konto kompromittiert wird. Dies bietet einen „militärischen“ Schutzgrad in NAS Sicherheit.

Unternehmensanwender

Empfehlung: QNAP Authenticator Zwei-Faktor Authentifizierung (für TOTP oder Login-Freigabe) oder Gerätebasiert Passkey (Windows Hello / Mac Touch ID)

Dieser Ansatz bietet eine Balance zwischen Sicherheit und Komfort. TOTP funktioniert offline und ist daher für Umgebungen mit instabilen Netzwerkverbindungen geeignet, während die Login-Freigabe intuitiver und ideal für Büroumgebungen ist.

Heimanwender

Empfehlung: QNAP Authenticator Passwortlose Authentifizierung (QR Code-Scan oder Ein-Klick-Freigabe)

Zuhause ist zum Entspannen da. Einfach QR-Code scannen oder das Handy antippen und in fünf Sekunden ist der Login erledigt. Keine Passwörter merken, kein Vergessen und stärkere Sicherheit als reine Passwort-Authentifizierung.

Starten Sie noch heute Ihr NAS Authentifizierung

Denken Sie an den IT-Administrator, der um 3 Uhr morgens geweckt wurde. Hätte sein Unternehmen bereits eine passwortlose Lösung eingesetzt, gäbe es keine „Passwort vergessen“-Vorfälle mehr.

QNAP Authenticator ermöglicht es Nutzern, sich keine Passwörter mehr merken zu müssen; Zwei-Faktor Authentifizierung fügt eine zweite Schutzebene hinzu, wenn Passwörter erforderlich sind; FIDO2 und Passkey beseitigen das Risiko des Passwortdiebstahls grundlegend.

Hier geht es nicht darum, sich für eine Option zu entscheiden – es handelt sich um eine umfassende Sicherheit-Strategie, die flexibel nach Ihren Bedürfnissen eingesetzt werden kann. Und QNAP stellt Ihnen all diese Tools bereit.

▲ QNAP bietet eine vollständige Authentifizierungs-Toolbox: QNAP Authenticator App, FIDO2 Sicherheit-Schlüssel, Windows Hello– und bietet umfassenden Schutz für Ihr NAS

Jetzt handeln

Verwenden Sie QNAP Authenticator (2FA / Passwortlose Anmeldung):

- QNAP Authenticator herunterladen: App Store | Google Play

- Prüfen Sie die NAS-Version: QTS 5.1.0 / QuTS hero h5.1.0 oder höher

- Starten Sie mit TOTP: Aktivieren Sie zuerst die zeitbasierte Einmalpasswort (TOTP)-Verifizierung und erleben Sie verbesserte Sicherheit

- Steigen Sie auf passwortlos um: Wenn Sie vertraut sind, probieren Sie das reibungslose Erlebnis des QR-Code-Scannens oder der Ein-Klick-Freigabe

Aktivieren Sie FIDO2 / Passkey (Empfohlen und unerlässlich für Administratoren):

- Prüfen Sie die NAS-Version: QuTS hero h6.0.0 oder höher

- Installieren Sie den FIDO2-Server aus dem App Center

- Stellen Sie sicher, dass auf das NAS über HTTPS mit einem Domainnamen zugegriffen wird.

- Gehen Sie zu „Desktop > Anmeldung & Sicherheit“ und wählen Sie entsprechend Ihren Anforderungen: Zwei-Faktor-Authentifizierung oder Passwortlose Anmeldung

Hinweis: Die Zwei-Faktor-Authentifizierung und die passwortlose Anmeldung des QNAP Authenticators können nicht gleichzeitig aktiviert werden – wählen Sie je nach Bedarf. FIDO2 und Passkey sind unabhängige, systemweite NAS-Funktionen, die entweder mit Zwei-Faktor-Authentifizierung oder passwortloser Anmeldung aktiviert werden können und nicht durch die Einstellungen des QNAP Authenticators eingeschränkt sind.

Ihr Daten verdient besseren Schutz. Und der erste Schritt zur Absicherung ist die Aktualisierung Ihrer Anmeldemethode.

Dieser Artikel gilt für QTS 5.1.0 oder höher / QuTS hero h5.1.0 oder höher. FIDO2/Passkey Funktionen erfordern QuTS hero h6.0.0 oder höher sowie die Installation von FIDO2 Server.