あなたの NAS アカウントは安全ですか? 指紋認証やセキュリティキー、 QR コードスキャンなど、最新の認証技術でログインは安全かつ便利になっています

IT 管理者の日常的な悪夢

午前 3 時、電話が鳴る。

「もしもし管理者さん、NAS のパスワードを忘れました。ヘルプしてリセットしてもらえますか?」

今週だけでこれが 4 回目です。そして、この同僚のパスワードはおそらく「Company2024!」のようなものです。前回リセットしたとき、目の前で入力していましたから。

これは珍しい話ではありません。Verizon の 2024 年データ侵害調査レポートによると、全体の80%の侵害がパスワードに関連しています―弱いパスワードや使い回し、フィッシングによる認証情報の流出などが原因です。企業や家庭のデータ ストレージの中核となる NAS アカウントが侵害されると、深刻な被害につながります。

「ユーザーが安全なパスワードを設定しない」のが問題なのではありません。本質的な課題は、パスワードそのものに根本的な欠陥があることです。

朗報です。もうパスワードに悩まされる必要はありません。

第 1 世代:パスワードのみのログイン―シンプルだがリスクが多い

▲ 弱いパスワードは、ハッカーが最も簡単に突破できる防御線です。1 つでもパスワードが推測されてしまえば、あなたの NAS 無防備な状態になります。

NAS の世界では、最も基本的な認証方法はユーザー名とパスワードの組み合わせです。シンプルで直感的、誰でも使い方がわかります。

しかし、そのシンプルさゆえに、根本的な問題の解決はほぼ不可能です。

| 攻撃手法 | 説明 |

| ブルートフォース | 自動化ツールで 1 秒間に何千通りものパスワードを総当たりで試行します。 |

| 辞書攻撃 | よく使われる認証情報のリストから、1 つずつパスワードを試します。 |

| クレデンシャル・スタッフィング | 他のウェブサイトから流出したアカウント情報を使い、不正アクセスを試みます。 |

| フィッシング | 偽のログインページでユーザーを騙し、認証情報を入力させます。 |

「複雑なパスワードを設定すればいいのでは?」と思うかもしれません。

問題は、「X7#mK9$pL2@nQ」のようなパスワードを本当に覚えられるか、ということです。覚えられなければ、付箋に書いてモニターに貼ることになります。それではパスワードがないのと変わりません。

パスワードの根本的なジレンマ:安全性が高いほど覚えにくくなり、覚えやすいほど安全性が下がります。

第 2 世代:二要素認証(2FA)—安心を高めるもう一つの鍵

パスワードが「知っているもの」なら、「持っているもの」も加えられないでしょうか?

これが二要素認証の基本的な考え方です。パスワードに加えて、スマートフォンによる 2 段階目の認証が必要です。たとえパスワードが盗まれても、スマートフォンがなければハッカーはアカウントにアクセスできません。

QNAP Authenticator:あなた専用の認証アプリ

QNAP は専用のQNAP Authenticatorモバイルアプリを開発し、4 つの認証方法を提供。利用シーンに合わせて選択できます:

1. 時刻ベースのワンタイムパスワード(TOTP)—オフライン認証の守護者

30 秒ごとに、時刻ベースのアルゴリズムで新しい 6 桁の認証コードが自動生成され、ネットワーク接続がなくても動作します。これは最も基本的かつ信頼性の高い方法です。NAS とスマートフォン間にネットワーク接続がなくても、時刻が同期していれば認証が可能です。

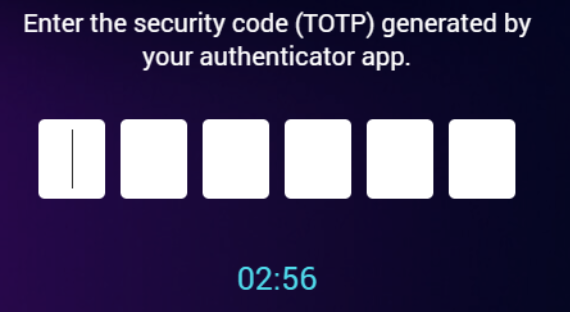

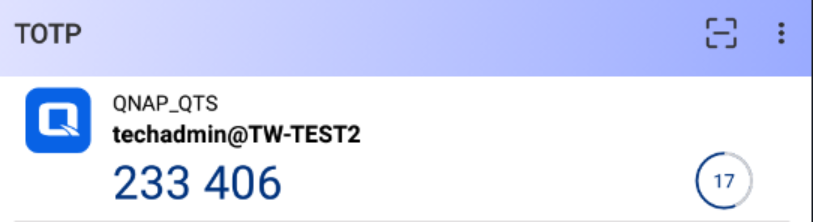

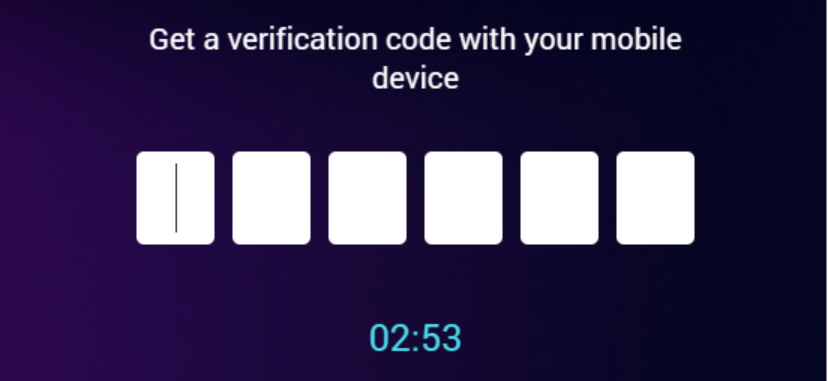

▲ QTS ログイン画面:QNAP Authenticator で生成された 6 桁のセキュリティコードを入力QNAP Authenticator

▲ QNAP Authenticator アプリ:動的に生成されるTOTPセキュリティコードは自動的に30秒ごとに更新されます

2. QRコードスキャン—見て納得の認証

ログイン画面に表示された QR コードを、QNAP Authenticator でスキャンするだけで認証が完了します。直感的かつスピーディーなので、同じパソコンを頻繁に使う方に特におすすめです。

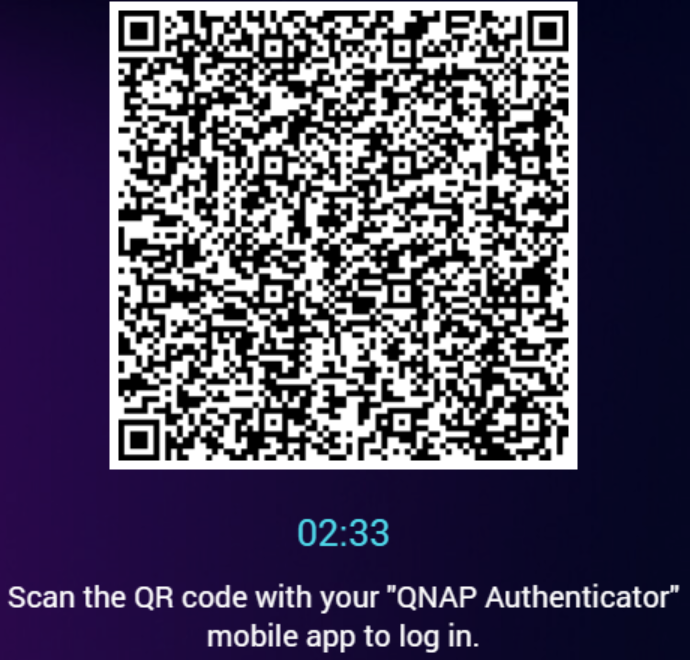

▲ ログイン画面にQRコードが表示され、QNAP Authenticatorでスキャンして認証を完了

3. ログイン承認—ワンタップ認証

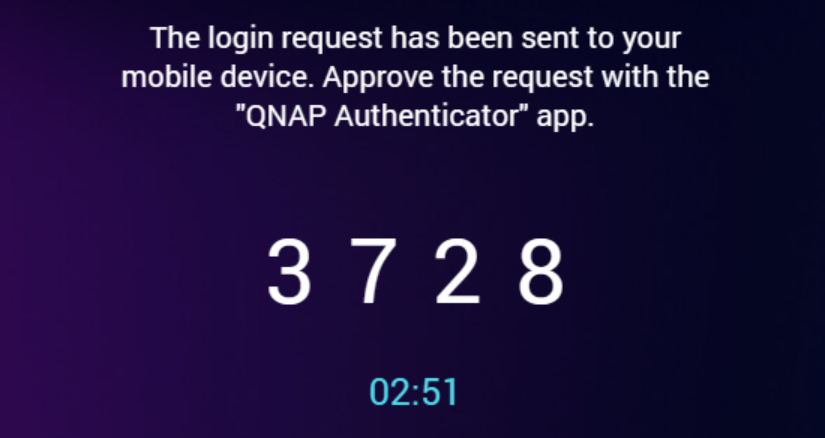

NAS でログインリクエストが発生すると、スマートフォンにプッシュ通知が届きます。画面上のペアリングコードを確認し、「承認」をタップすれば完了です。最速の方法ですが、スマートフォンと NAS の両方がネットワーク接続されている必要があります。

▲ スマートフォンとNASの両方にペアリングコードが表示され、一致を確認したら「承認」をタップしてサインイン

4. オンライン認証コード—受信後に入力

NAS がインターネット経由で QNAP Authenticator に認証コードを送信します。アプリを開いてコードを確認し、ログイン画面に入力するだけです。

▲ 受信した認証コードを入力してください:QNAP Authenticator

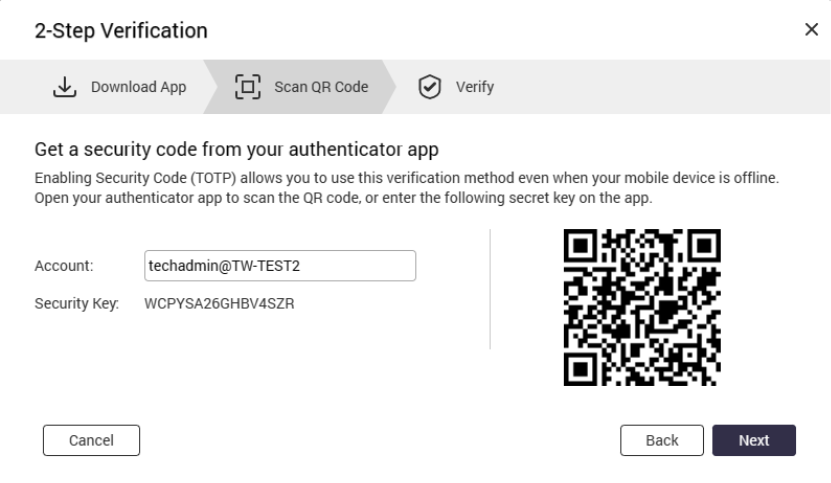

初期設定もとても簡単

NAS で二要素認証を有効にすると、システムが QR コードを生成します。QNAP Authenticator でスキャンすればデバイスの連携が完了し、全工程は 2 分以内で終わります。

▲ 初回設定: QNAP Authenticator で NAS が生成した QR コードをスキャンしてアカウント連携を完了

2FA 制限事項

二要素認証はセキュリティを大幅に強化しますが、完璧ではありません:

- パスワード入力は依然として必要:パスワード固有の課題は解決されていません

- 認証コードの時間制限:TOTP は 30 秒ごとに更新されるため、急いでいるとコードが失効する場合があります

- スマートフォン紛失時は?:バックアップ手段(メール OTP など)が不可欠です

- フィッシング攻撃は依然有効:高度なフィッシングは認証コードを即座に傍受・転送できます

もし深夜に起こされた IT 管理者が、すでに会社に 2FA を導入していれば、推測されたパスワードだけでシステムが即座に侵害されることはありませんでした。しかし、さらに安全にできないでしょうか — パスワード自体を不要にできないか?

第 3 世代: FIDO2 および パスキー — パスワードの弱点を根本から排除

▲ FIDO2 および パスキー複数デバイスに対応:物理的なセキュリティキー(YubiKey)、Windows Hello顔認証やモバイル端末の指紋認証

従来のソリューションは基本的にパスワードの補強に過ぎませんでしたが、FIDO2は全く新しいアプローチを示します。認証情報の盗難リスクを根本的に排除します。一方で、パスキー(パスワード不要の認証情報)は、FIDO2 技術を一般利用へと普及させる主要なアプリケーションです。

とは何ですか?FIDO2は?パスキーは FIDO2 とどう違うのでしょうか?

FIDO2(Fast Identity Online 2)は、技術標準であり、FIDO アライアンスと W3C が共同開発しました。2 つの要素で構成されています:WebAuthn(ブラウザ側)と、CTAP(物理デバイス接続用プロトコル)です。

一方、 パスキーは FIDO2 標準に基づく「デジタル認証情報」です。保存方法によってセキュリティや利便性も異なります:

- ハードウェアセキュリティキー:秘密鍵は専用デバイス(例:YubiKey)内に物理的に保存され、コピーや同期はできません。これは現在、最高レベルのセキュリティソリューションで、リスクを一切許容しないユーザーに最適です。

- 同期型パスキー:秘密鍵はモバイル端末やパソコンのセキュアチップに保存され、クラウド(例:iCloud や Google)経由で同期可能です。利便性が大幅に向上し、端末紛失時のログイントラブルも防げますが、極端なケース(例:クラウドアカウントの乗っ取り)では秘密鍵が漏洩するリスクもあります。

仕組み

ハードウェアキーでもパスキーでも、基本的な仕組みは「公開鍵暗号方式」に基づいています。

- 鍵の生成:お使いのデバイス(スマートフォン、パソコン、またはハードウェアキー)が公開鍵と秘密鍵のペアを生成します。

- 公開鍵のアップロード:公開鍵は QNAP NAS に保存されますが、秘密鍵は常にお使いのデバイス内に保持されます。

- チャレンジと認証:ログイン時、NAS からランダムなチャレンジが送信され、デバイスが秘密鍵で署名して返します。

- 署名の検証とアクセス許可:NAS は公開鍵で署名を検証し、正しければアクセスを許可します。

このプロセス中、パスワードはネットワーク上で一切送信されません。仮にハッカーが通信を傍受しても、一度限りの無効な署名しか取得できません。

QNAP NASのFIDO2:2 つのユースケース、1 つの標準

QNAP は QuTS hero h6.0.0 で FIDO2 対応を正式に発表しました。Authenticator App とは異なり、FIDO2 は NAS のシステムレベル機能で、ブラウザベースの WebAuthn API を通じて直接動作します。利用前に App Center から FIDO2 サーバーをインストールし、HTTPS かつドメイン名でアクセスする必要があります。

QNAP NAS では、セキュリティの要件に応じて 2 つの役割から選択できます。

- 二要素認証として(2FA):ログイン時にまずパスワードを入力し、その後ハードウェアキーにタッチするか生体認証を行います。これにより、2FA がフィッシング耐性の高いハードウェア認証へと進化します。

- パスワードレス認証:パスワードを完全に排除できます。ログイン時はパスキー(生体認証またはキー)を使うだけ。これは NAS で利用できる、最も便利かつ高セキュリティなログイン方法です。

▲ FIDO2 とパスキー— 2 つのユースケース:左側は 2FAモード(パスワード + セキュリティキー)、右側はパスワードレスモード(セキュリティキーのみ / または生体認証)を示しています。どちらも安全なログインが可能です。

対応 FIDO2認証タイプ:セキュリティ vs. 利便性のトレードオフ

すべての FIDO2 デバイスが同じセキュリティレベルを提供するわけではありません。用途に応じて複数のデバイスを組み合わせて利用できます:

| デバイスタイプ | ストレージ方式 | セキュリティレベル | 例 |

| ハードウェアセキュリティキー | 秘密鍵はハードウェアチップ内に格納され、複製できません | 最も高い (AAA) | YubiKey 5 シリーズ、Google Titan |

| デバイスバウンド パスキー | パソコンやモバイル端末のセキュアチップ内に保存 | 非常に高い(AA) | Windows こんにちは、Mac Touch ID |

| 同期済みパスキー | パスキーはクラウドサービス(iCloud/Google)を通じてデバイス間で同期されます | 高い(A) | モバイルの Face ID/指紋認証とクラウド同期 |

セキュリティのご案内:「同期型パスキー」は従来のパスワードよりもはるかに安全ですが、秘密鍵がクラウドにバックアップされるため、Apple ID や Google アカウントが侵害された場合、ハッカーがリモートでパスキーにアクセスできる可能性があります。なお、NAS管理者(管理者)の場合は、秘密鍵の物理的な盗難防止のために「ハードウェアセキュリティキー」の利用を強く推奨します。

なぜFIDO2/ハードウェアキーはセキュリティの最高レベルとされるのか?

- 完全なフィッシング耐性:認証プロセスは特定のドメインに紐づいています。たとえハッカーが偽のログインページを作成しても、ドメインが一致しないためキーは反応しません。

- 物理的な保護(ハードウェアキーのみ):一度生成された秘密鍵はハードウェアから読み出しやコピーができません。たとえパソコンがハッキングされても、秘密鍵は盗まれません。

- 盗まれるパスワードが存在しない: 公開鍵のみが NAS に保存されます。たとえ NAS のデータベースが流出しても、ハッカーが入手した公開鍵では本人になりすましてログインすることはできません。

- 生体認証バインディング:指紋認証や顔認証と組み合わせることで、「あなた」だけが鍵による署名を実行できます。

前提条件:QuTS hero h6.0.0 以降、FIDO2 サーバーのインストール、およびHTTPS+ドメイン名(IP アドレスや SmartURL は非対応)。

もう一つの方法:QNAP Authenticatorパスワードレスログイン

▲ 次を使用:QNAP Authenticatorで画面上のQRコードをスキャンします。スマートフォンに「ログイン承認済み」と表示され、ログインが完了します

すべての人が YubiKey を持っているわけではなく、すべての NAS システムが QuTS hero h6.0.0 で動作しているわけでもありません。朗報として、QNAP Authenticator 自体もよりシンプルなパスワードレス体験を提供します。追加のハードウェアは不要で、スマートフォン 1 台だけで利用できます。

パソコンで NAS のログインページを開きます。画面に QR コードが表示されるので、スマートフォンで QNAP Authenticator を起動し、コードをスキャンします。これだけでログインが完了します。 全工程が 5 秒以内で完了します。

| 方法 | アクション | 機能 |

| QR コードスキャン | スマートフォンで画面上の QR コードをスキャン | 目視確認 — スキャンして即ログイン |

| ワンタップ承認 | スマートフォンにプッシュ通知が届いたら「承認」をタップするだけで認証完了。 | 最速の方法で、よく使う端末に最適です |

「パスワードなしだとセキュリティが心配…」と思うかもしれませんが、実は逆です。スマートフォン自体が強力な認証要素となります。端末のロック解除には生体認証や PIN が必要で、QNAP Authenticator は NAS アカウントと紐付いています。認証は暗号化された通信路と時間制限のもとで行われます。推測や盗み見、フィッシングされる可能性のあるパスワードよりも、手元のスマートフォンの方がはるかに信頼できる「認証情報」です。

前提条件: QTS 5.1.0 / QuTS hero h5.1.0 以降、QNAP Authenticator をスマートフォンにインストール(iOS 15+ / Android 7+)。スマートフォンと NAS は常時ネットワーク接続が必要です。

FIDO2 / パスキー vs. Authenticator パスワードレス:どう選ぶ?

| 特長 | FIDO2 ハードウェアキー / パスキー | QNAP Authenticator パスワードレス |

| 技術標準 | 国際標準(FIDO2 / WebAuthn) | QNAP 独自の暗号化ソリューション |

| フィッシング耐性 | 最強 (ドメイン紐付けによる必須検証) | 基本 (暗号化通信路と時間制限に依存) |

| 秘密鍵リスク | ハードウェアキーは漏洩しませんが、パスキーはクラウド同期リスクがあります | スマートフォンアプリのセキュリティに依存 |

| オフラインで利用可能 | はい (ハードウェアキー / デバイス内バイオメトリクス) | いいえ (認証にはネットワーク接続が必要) |

| インストール要件 | FIDO2 サーバー + ドメイン名付き HTTPS | QNAP Authenticator アプリ |

| 対象ユーザー | IT 管理者、高セキュリティユーザー | 一般家庭ユーザー、利便性を重視する方 |

どのオプションを選ぶべき?(セキュリティ重視のおすすめ)

IT 管理者 / 高セキュリティユーザー

おすすめ:ハードウェアセキュリティキーを利用 (FIDO2) 2FA または パスワードレス認証に

管理者アカウントはハッカーの主な標的です。YubiKey のようなハードウェアキーを使うことで、YubiKey クラウドアカウントが侵害されても秘密鍵が抽出されません。NAS セキュリティにおいて「軍用レベル」の防御力を実現します。

エンタープライズユーザー

おすすめ:QNAP Authenticator 二要素認証(TOTP またはログイン承認)や デバイスベースの パスキー(Windows Hello / Mac Touch ID)

この方法はセキュリティと利便性のバランスが取れています。TOTP はオフラインでも動作するため、ネットワークが不安定な環境に最適です。ログイン承認は直感的で、オフィス利用におすすめです。

家庭ユーザー

おすすめ:QNAP Authenticator パスワードレス認証(QR コードスキャンまたはワンタップ承認)

自宅はリラックスする場所です。QR コードをスキャンするか、スマホをタップするだけで 5 秒でログイン完了。パスワードを覚える必要もなく、忘れる心配もありません。パスワードのみの認証よりも強力なセキュリティを実現します。

今日から NASNAS 認証をアップグレードしましょう

IT 管理者が深夜 3 時に起こされたことを思い出してください。もし会社がパスワードレス認証を導入していれば、「パスワード忘れ」のトラブルはもうありません。

QNAP Authenticatorは、ユーザーがパスワードを覚える負担から解放します。二要素認証は、パスワードが必要な場合に追加の保護層を提供します。FIDO2 とパスキーは、パスワード盗難のリスクを根本的に排除します。

これはどれか一つを選ぶ話ではありません。ニーズに応じて柔軟に導入できる包括的なセキュリティ戦略です。QNAP はこれらすべてのツールをすぐにご利用いただけます。

▲ QNAPは、認証に必要なツールボックスを完備しています:QNAP Authenticator アプリ、FIDO2セキュリティキー、Windows Hello—お使いの環境を包括的に保護します NAS

今すぐ始める

利用する QNAP Authenticator(2FA /パスワードレスログイン):

- QNAP Authenticator をダウンロード:App Store | Google Play

- NAS バージョンを確認:QTS 5.1.0 / QuTS hero h5.1.0 以降

- まずは TOTP から:時刻ベースのワンタイムパスワード(TOTP)認証を有効にし、強化されたセキュリティを体験してください

- パスワードレスへ進化:慣れてきたら、QR コードスキャンやワンタップ承認のスムーズな操作もお試しください

有効化 FIDO2 / パスキー (管理者に推奨・必須):

- NAS バージョンを確認:QuTS hero h6.0.0 以降

- App Center から FIDO2 Server をインストール

- NAS へは、ドメイン名を使った HTTPS 接続でアクセスしてください。

- 「デスクトップ > ログインとセキュリティ」に進み、ニーズに合わせて選択:二要素認証 またはパスワードレスログイン

ご注意:QNAP Authenticator の二要素認証とパスワードレスログインは同時に有効化できません。どちらか一方を選択してください。FIDO2 およびパスキーは独立したシステムレベルの NAS 機能であり、二要素認証またはパスワードレスログインのいずれかと組み合わせて利用できます。QNAP Authenticator の設定には依存しません。

お使いのデータには、より強固な保護が必要です。まずはログイン方法のアップグレードから始めましょう。

本記事は対象:QTS 5.1.0以降/ QuTS hero h5.1.0 以降。FIDO2/パスキー機能のご利用には QuTS hero h6.0.0以降および FIDO2 Server のインストールが必要です。