(Déploiement avec QNAP Container Station & Docker)

- Ce que fait le DNS : le « bottin téléphonique » et le « navigateur » d’Internet

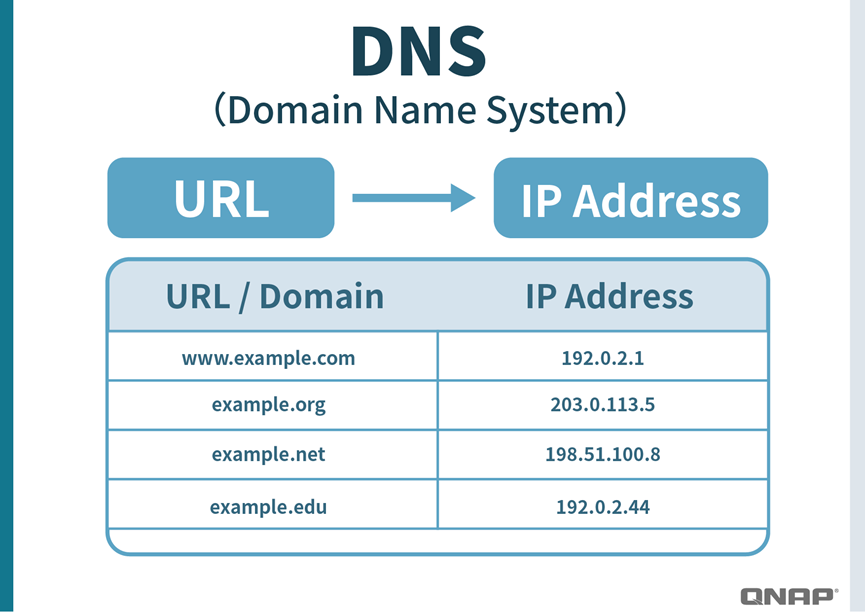

Lorsque nous saisissons une URL dans le navigateur, comme www.google.com, l’ordinateur ne connaît en réalité pas son emplacement exact. À ce stade, le DNS (Domain Name System) agit comme le bottin téléphonique d’Internet, traduisant le « nom » en un « numéro », qui est l’adresse IP du serveur.

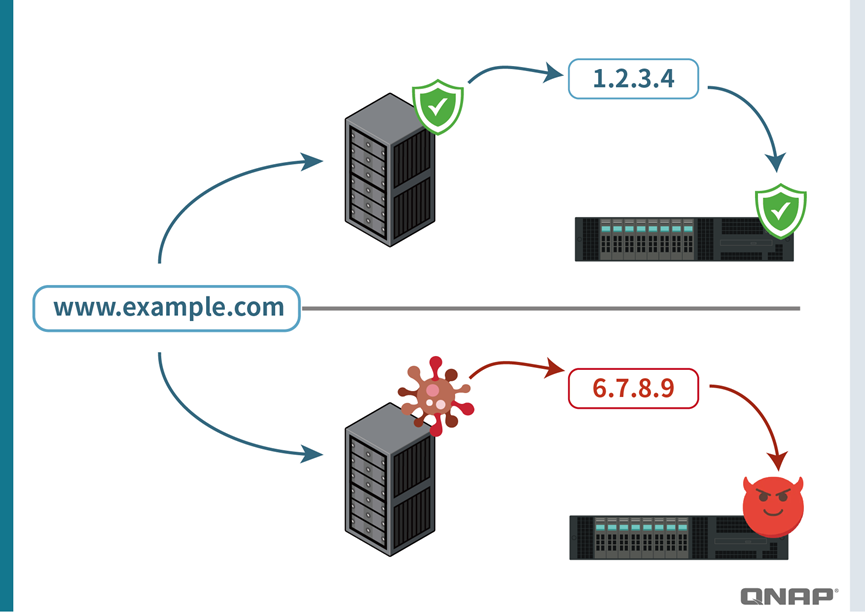

- Par exemple : avec le bon DNS, www.google.com → 1.2.3.4 (le vrai serveur Google).

- Mais si vous tombez sur un « faux DNS » malveillant, il peut renvoyer 5.6.7.8 à la place. Votre ordinateur serait alors dirigé vers un site contrefait qui ressemble à Google mais est en réalité un site de phishing conçu pour voler vos identifiants de compte.

Cela explique aussi pourquoi le DNS est important :

- Sans réponse DNS, un site web ne se chargera tout simplement pas. C’est comme si « le bottin téléphonique avait été déchiré et que vous ne pouviez trouver personne ».

- Si le DNS renvoie la mauvaise IP, il induit l’utilisateur en erreur. C’est comme « entrer la bonne adresse dans un GPS mais finir au milieu de nulle part ».

Ainsi, le DNS n’est pas seulement un outil fondamental pour accéder à Internet ; il constitue aussi la première ligne de défense pour la Sécurité en ligne.

2. Comment fonctionne Pi-hole et ses principes de protection : le « gardien du réseau » de votre foyer

Pi-hole agit comme un « gardien » à l’entrée de votre réseau domestique, filtrant spécifiquement les publicités et les sites web suspects.

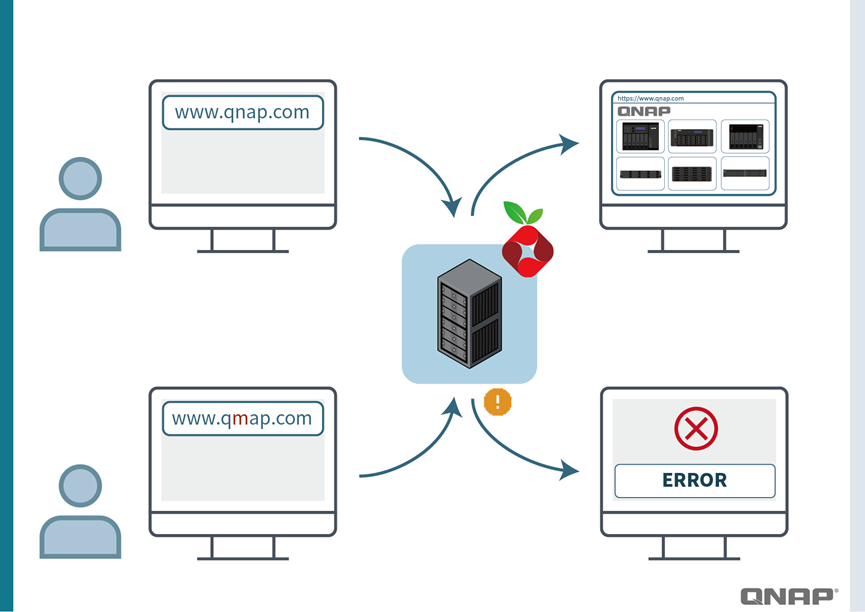

Lorsque vous saisissez qnap.com, Pi-hole répond avec la bonne IP, vous permettant d’accéder sans problème au site officiel.

Mais s’il existe un site de phishing avec un nom similaire (par exemple, qmap.com), Pi-hole vérifie sa liste, l’identifie comme un site suspect et répond par un « blackhole » (0.0.0.0).

En conséquence,

- votre ordinateur ne peut pas se connecter au faux site web, et le navigateur affichera une page d’erreur.

- Cette méthode de « blocage préventif » permet d’éviter de cliquer accidentellement sur des liens malveillants, protégeant ainsi vos comptes contre le piratage et vos appareils contre les infections par des logiciels malveillants.

Le même mécanisme peut également être appliqué au blocage des publicités.

Par exemple, un site d’actualités peut envoyer des requêtes vers ads.tracker.com pour charger des publicités. Pi-hole va le « blackholer » au niveau DNS, empêchant ainsi l’affichage des publicités. Lorsque vous ouvrez une page web, vous ne verrez que le contenu principal au lieu d’un écran rempli de publicités.

Pi-hole est livré par défaut avec de nombreuses listes noires (adlists) maintenues publiquement, et vous pouvez également importer manuellement d’autres sources ou même créer votre propre liste blanche (pour autoriser certains sites à se connecter normalement), offrant ainsi une grande flexibilité.

3. Méthode d’installation : QNAP Container Station + Docker

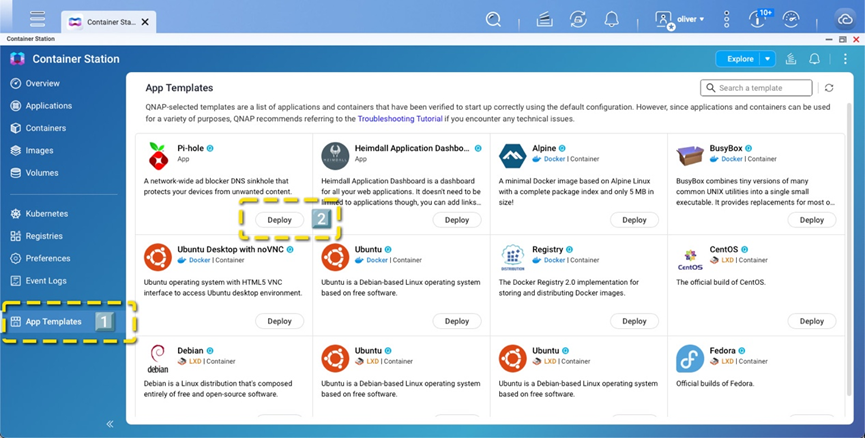

Sur un QNAP NAS, le déploiement de Pi-hole via Container Station est l’approche la plus simple :

- Ouvrez Container Station, recherchez l’image Docker officielle de Pi-hole et téléchargez-la.

- Lors de la création du conteneur, définissez une IP interne statique (par exemple, 192.168.1.10).

- Ouvrez les ports nécessaires (53/UDP, 80/TCP) pour garantir l’accessibilité du DNS et de l’interface d’administration.

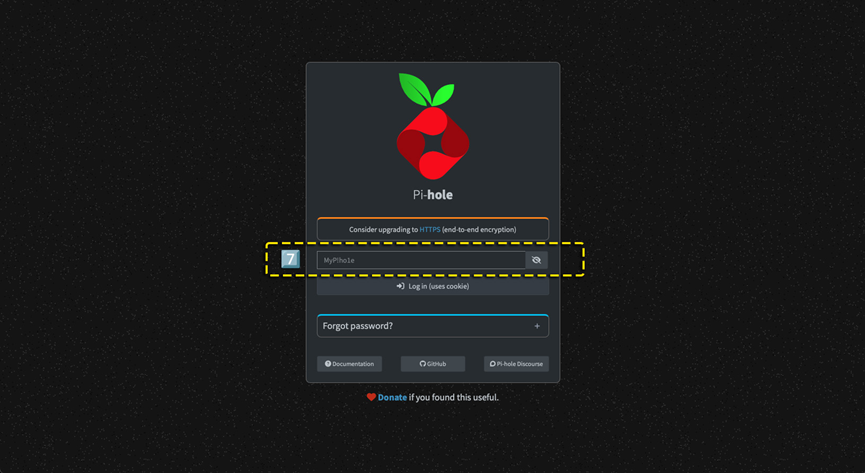

- Après avoir défini le mot de passe administrateur, vous pouvez vous connecter au tableau de bord Pi-hole via un navigateur.

Puisque le QNAP NAS fonctionne lui-même 24 h/24, 7 j/7, cette configuration garantit que Pi-hole reste continuellement en ligne, gérant de façon centralisée tout votre réseau domestique.

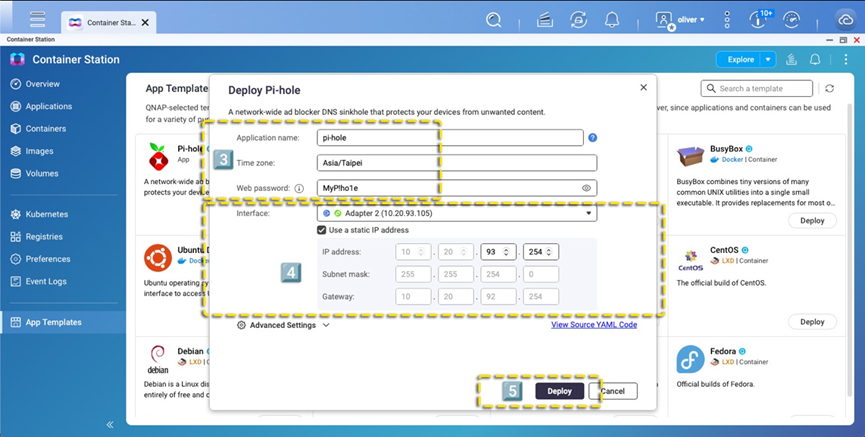

Étape 3 : Définissez votre propre nom d’utilisateur et mot de passe

Étape 4 : Attribuez une adresse IP statique à Pi-hole. Cette configuration utilise la configuration réseau suivante :

Routeur IP : 10.20.92.254

Masque de sous-réseau : 255.255.254.0

NAS IP : 10.20.93.105

IP Pi-hole attribuée : 10.20.93.254

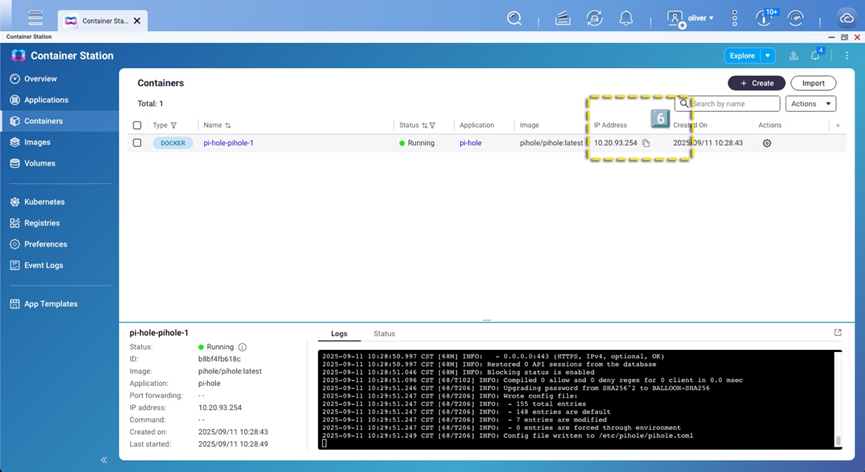

Voir cet écran indique que l’installation et la configuration sont terminées

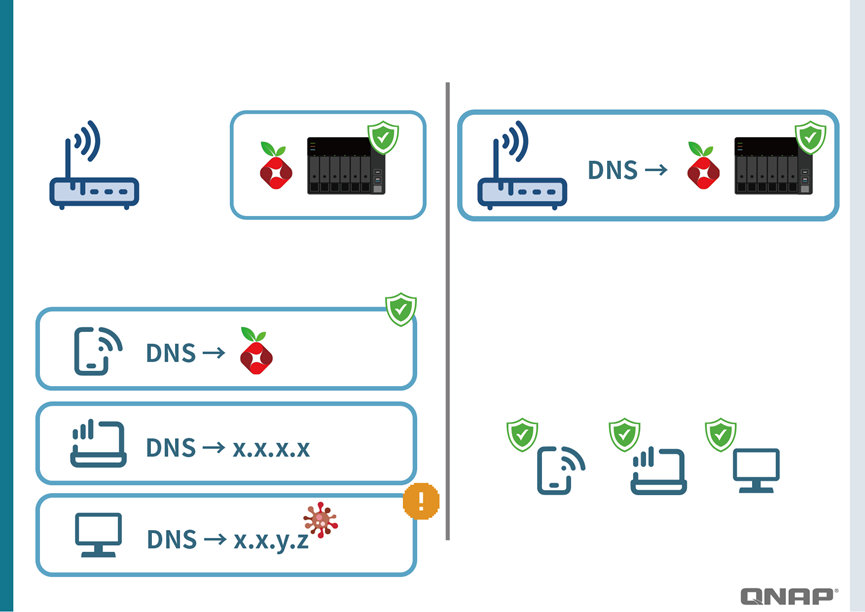

4. Configuration du réseau domestique : configuration individuelle vs. configuration Routeur

Pour que Pi-hole soit effectif, les appareils doivent avoir leur Serveur DNS redirigé vers l’adresse IP de Pi-hole.

Il existe deux approches :

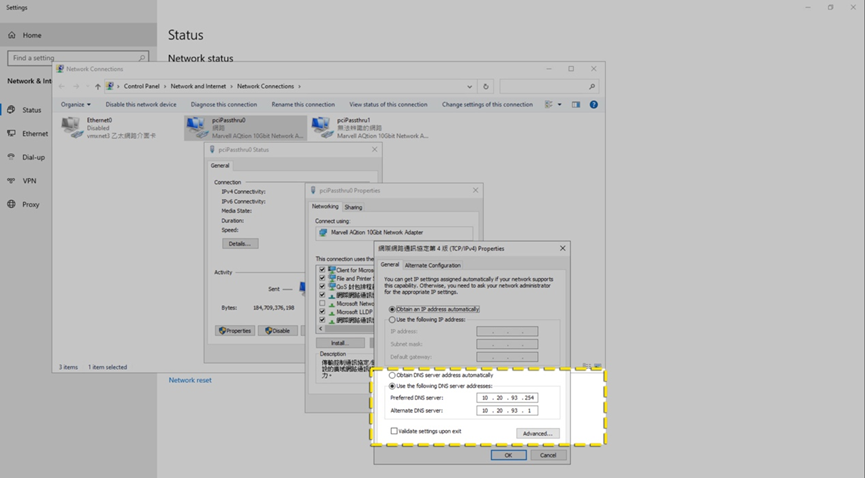

- Par appareil (Configuration individuelle de l’appareil)

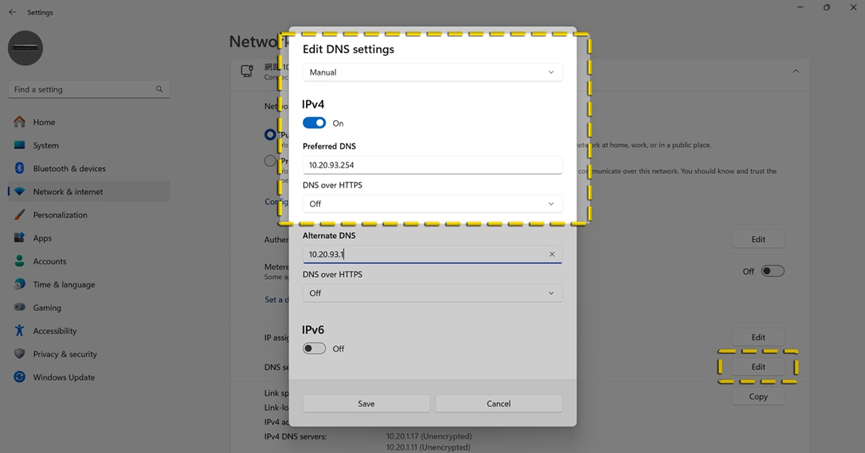

Par exemple, dans les paramètres réseau de votre téléphone ou ordinateur, changez le DNS en 10.20.93.254 (replace with your Pi-hole IP configured above).

Avantages : N’affecte que certains appareils, convient pour les tests ou un utilisateur unique.

Inconvénients : Nécessite de configurer chaque appareil individuellement, ce qui est fastidieux et facile à oublier. - Routeur Configuration (à l’échelle du réseau)

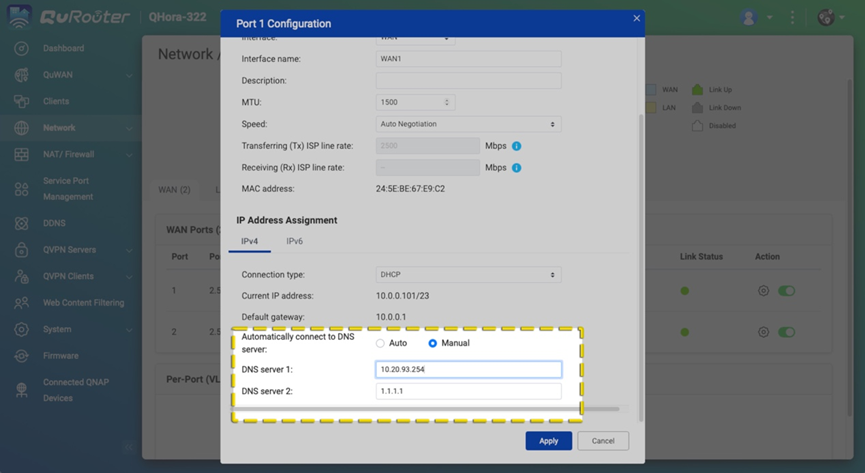

Connectez-vous à votre Routeur domestique et changez le serveur DNS en 10.20.93.254 (replace with the Pi-hole IP you set above).

Tous les appareils connectés en Wi-Fi ou en filaire (ordinateurs, téléphones, TV intelligentes, appareils IoT) sont automatiquement protégés.

Inconvénients : Si Pi-hole tombe en panne, il faut envisager des solutions de secours (voir section suivante).

Changez l’IP DNS sur votre système serveur Windows en 10.20.93.254 (#replace with the Pi-hole IP you set above).

Changez l’IP DNS sur Windows 11 en 10.20.93.254 (#replace with the Pi-hole IP you set above).

Changez l’IP DNS sur votre Routeur en 10.20.93.254 (#replace with the Pi-hole IP you set above).

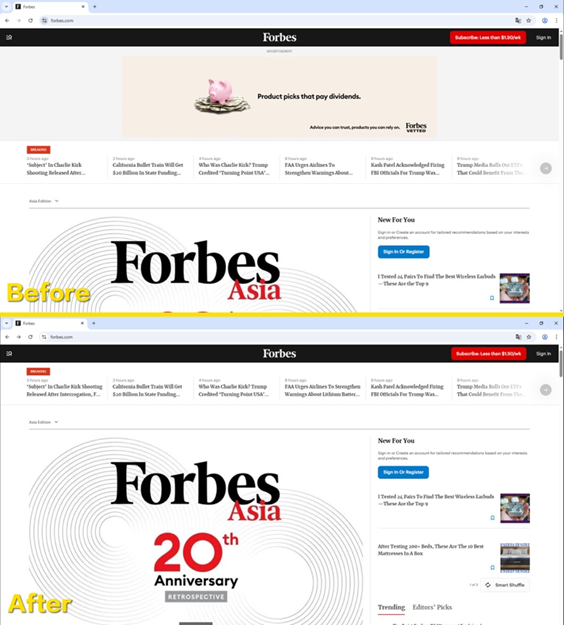

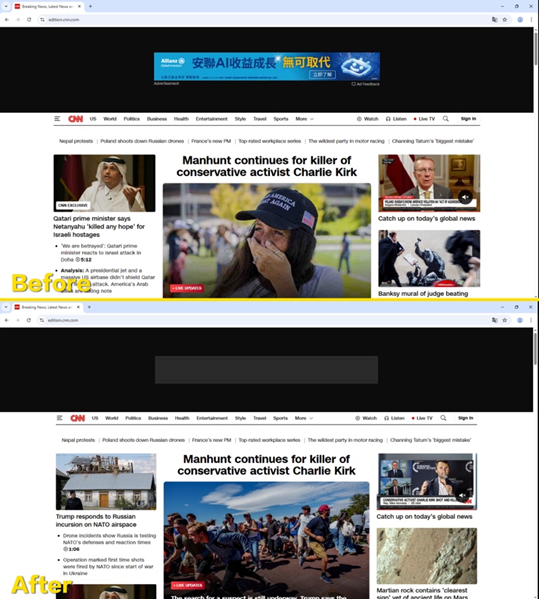

5. Avant / Après Comparaison

- Avant : En ouvrant un site d’actualités, vous êtes accueilli par des bannières publicitaires, des pop-ups et des publicités vidéo en pré-roll.

- Après : Le même site est désormais propre et épuré, et se charge beaucoup plus rapidement.

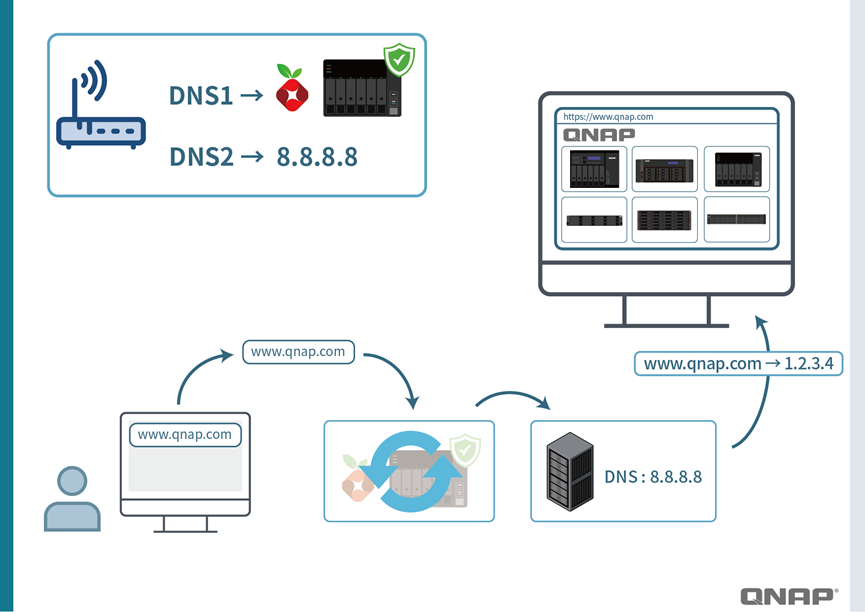

6. En cas de panne ou d’arrêt de Pi-hole : les publicités peuvent « revenir temporairement »

Certains pourraient s’inquiéter : si Pi-hole tombe en panne, le réseau domestique sera-t-il complètement hors ligne ?

La réponse est non. Puisque Routeur ou les appareils peuvent être configurés avec un « DNS secondaire » (comme le 8.8.8.8 de Google, le 1.1.1.1 de Cloudflare, ou le DNS fourni par votre FAI).

- Lorsque Pi-hole fonctionne normalement, toutes les requêtes passent par Pi-hole.

- Lorsque Pi-hole rencontre un problème, le système Commutateur automatiquement vers le DNS secondaire, garantissant un accès Internet ininterrompu.

Cependant, notez que :

- Pendant une panne de Pi-hole, le blocage des publicités et des sites malveillants ne fonctionnera plus.

- De plus, les IP de ces sites publicitaires peuvent déjà avoir été résolues et mises en cache par le DNS secondaire sur votre ordinateur ou votre téléphone. Même après la restauration de Pi-hole, il peut falloir un certain temps (ou nécessiter de vider manuellement le cache DNS) pour que la protection retrouve son efficacité optimale.

C’est comme avoir un garde Sécurité (Pi-hole) à l’entrée de votre domicile en service. Si le garde prend une pause temporaire, un remplaçant (DNS secondaire) du bureau Sécurité prend le relais, mais le remplaçant ne vérifie pas qui sont les visiteurs suspects. Pendant cette période, des publicités indésirables peuvent passer.

7. Conclusion

Pi-hole est une solution puissante mais simple qui bloque les publicités, les sites malveillants et de phishing auDNS niveau, offrant une expérience Internet plus propre et plus sûre pour toute la famille.

Avec QNAP Container Station & Docker, vous pouvez le déployer rapidement sans matériel supplémentaire.

C’est comme installer un « gardien intelligent » à l’entrée de votre réseau domestique :

- filtrant les visiteurs indésirables et malveillants de votre environnement réseau,

- rendant vos appareils plus rapides et plus sûrs en ligne,

- Même en cas de problème, un DNS secondaire servira de secours.

Pour tous ceux qui accordent de l’importance à la Sécurité du réseau et à une meilleure expérience utilisateur, Pi-hole vaut vraiment la peine d’être essayé.