Jako inżynier cyfrowy nomada — lub „opiekun” setek firmowych komputerów — łączenie się z serwerem z różnych urządzeń klienckich w celu konfiguracji to rutynowe zadanie. Niektórzy inżynierowie noszą własny laptop z zainstalowanym oprogramowaniem i narzędziami, aby uniknąć ograniczeń podczas korzystania z komputerów współpracowników lub komputerów współdzielonych.

Jednak połączenie z QNAP Serwer NAS jest znacznie łatwiejsze. Ponieważ Serwer NAS domyślnie korzysta z interfejsu zarządzania opartego na przeglądarce, każde urządzenie komputerowe lub mobilne obsługujące przeglądarkę internetową może uzyskać dostęp do Serwer NAS i wykonywać operacje zdalne.

Terminal: miejsce, gdzie inżynierowie odnajdują swoją „romantykę”

A co jeśli musisz uzyskać dostęp do wiersza poleceń lub trybu terminala? Systemy operacyjne Windows, macOS i Linux zazwyczaj mają wbudowanego klienta SSH, więc zwykle nie stanowi to problemu.

Jednak uruchamianie połączenia SSH na nieznanym komputerze nadal wiąże się z kilkoma niedogodnościami, takimi jak:

1. Starsze systemy operacyjne i urządzenia mobilne nie są obsługiwane

Starsze wersje systemów operacyjnych, szczególnie wydane przed 2018 rokiem, a także urządzenia Android i iOS wymagają aplikacji firm trzecich do działania jako klienci SSH. W wielu środowiskach o wysokim poziomie bezpieczeństwa lub fabrykach nadal używane są starsze systemy operacyjne.

2. Zabezpieczenia

Samo połączenie SSH jest bezpieczne. Jednak dane logowania wprowadzone przed nawiązaniem połączenia mogą być nadal narażone na lokalny monitoring lub keylogging. Graficzny interfejs zarządzania QNAP Serwer NAS zapewnia uwierzytelnianie dwuskładnikowe podczas logowania, podczas gdy SSH domyślnie nie posiada tej funkcji.

Ponadto podczas dostępu do Serwer NAS z sieci zewnętrznej może nie być możliwe połączenie przez odpowiedni port. Na przykład, jeśli Serwer NAS udostępnia na zewnątrz tylko interfejs webowy QTS na porcie 8080, połączenia SSH nie będą mogły przejść.

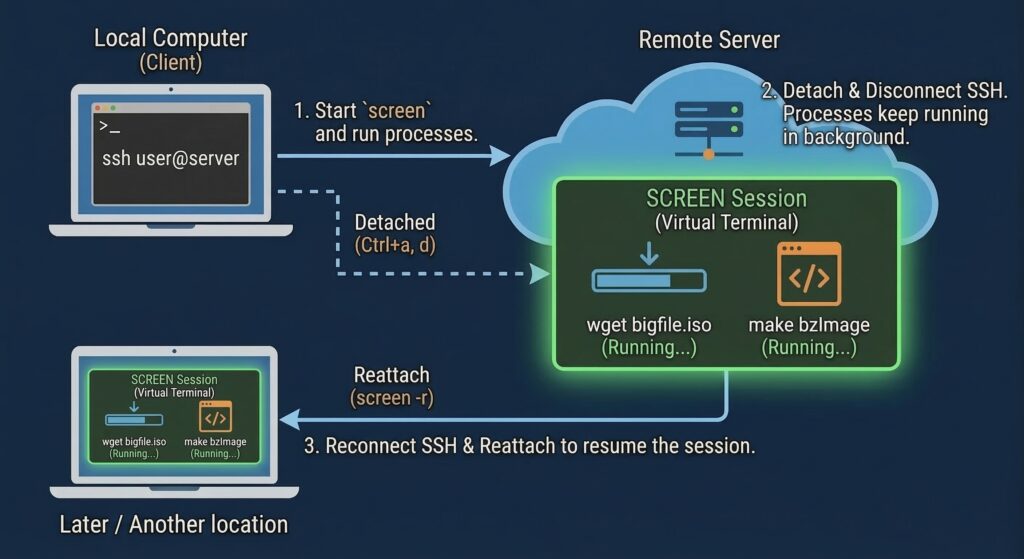

3. Trwałość sesji

Domyślnie zadania wykonywane na serwerze przez połączenie SSH zostaną zakończone po utracie połączenia. Jeśli zadanie polega na pobieraniu dużych plików lub czasochłonnym przetwarzaniu, niepraktyczne jest pozostawanie przy komputerze klienckim przez cały czas lub utrzymywanie otwartej sesji na komputerze publicznym.

Jak można rozwiązać powyższe problemy? Nasze cele są następujące:

1. Dostęp do trybu terminala przez przeglądarkę internetową

2. Sesja kontynuuje działanie niezależnie od rozłączenia klienta.

Najpierw upewnij się, że zadanie nie zostanie przerwane

Utrzymanie sesji jest stosunkowo łatwe do rozwiązania. Sam QTS nie ma problemów związanych z sesją — klucz tkwi w interfejsie terminala. Można to osiągnąć za pomocą narzędzi do multipleksowania terminala, takich jak screen, lub narzędzi firm trzecich, np. Tmux. Tryb terminala na QNAP Serwer NAS nie usuwa screen, co czyni go najprostszym i najwygodniejszym sposobem na utrzymanie sesji.

Korzystanie ze screen jest bardzo proste. Wystarczy wpisać „screen” w terminalu, aby utworzyć nową sesję. Wiersz poleceń nie ulegnie zmianie — na przykład, jeśli pierwotnie był to [user1@TS-464 ~]$, powłoka wewnątrz sesji screen będzie wyglądać dokładnie tak samo.

W tym momencie, nawet jeśli sesja utworzona przez screen nadal działa, nie zostanie ona przerwana w przypadku utraty połączenia SSH.

Przy następnym połączeniu SSH wystarczy użyć „screen -r”, aby ponownie dołączyć do istniejącej sesji. Screen pozwala na tworzenie wielu sesji. Użyj „screen -list”, aby wyświetlić identyfikatory PID sesji, a następnie użyj -r pID, aby dołączyć do odpowiedniej sesji.

Kolejnym krokiem jest rozwiązanie drugiego problemu: dostępu do trybu terminala QNAP Serwer NAS przez przeglądarkę internetową. QTS nie oferuje tej funkcji natywnie. Najprostszym sposobem jest uruchomienie aplikacji Docker przez Container Station z funkcjonalnością ssh-client. Następnie można otworzyć interfejs terminala kontenera bezpośrednio z interfejsu webowego QTS.

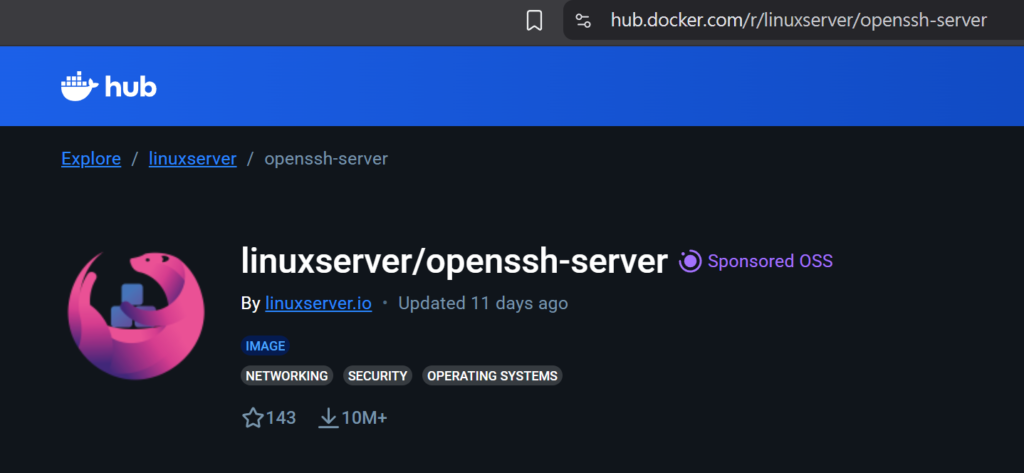

Najszybszym sposobem utworzenia aplikacji Docker jest użycie istniejącego obrazu Docker. Chociaż potrzebujemy klienta ssh, a nie usługi ssh-server, możemy bezpośrednio zainstalować openssh-server dostępny na Docker Hub, ponieważ zawiera on również funkcjonalność klienta. Oficjalna strona udostępnia plik konfiguracyjny YAML, co ułatwia wdrożenie.

Oficjalny przykład YAML do wglądu:

services:

openssh-server:

image: lscr.io/linuxserver/openssh-server:latest

container_name: openssh-server

hostname: openssh-server #optional

environment:

– PUID=1000

– PGID=1000

– TZ=Etc/UTC

– PUBLIC_KEY=yourpublickey #optional

– PUBLIC_KEY_FILE=/path/to/file #optional

– PUBLIC_KEY_DIR=/path/to/directory/containing/only/pubkeys #optional

– PUBLIC_KEY_URL=https://github.com/username.keys #optional

– SUDO_ACCESS=false #optional

– PASSWORD_ACCESS=false #optional

– USER_PASSWORD=password #optional

– USER_PASSWORD_FILE=/path/to/file #optional

– USER_NAME=linuxserver.io #optional

– LOG_STDOUT= #optional

volumes:

– /path/to/openssh-server/config:/config

ports:

– 2222:2222

restart: unless-stopped

Po utworzeniu kliknij „Uruchom” w interfejsie Container Station:

Interfejs terminala może być następnie użyty do połączenia SSH z systemem hosta Serwer NAS:

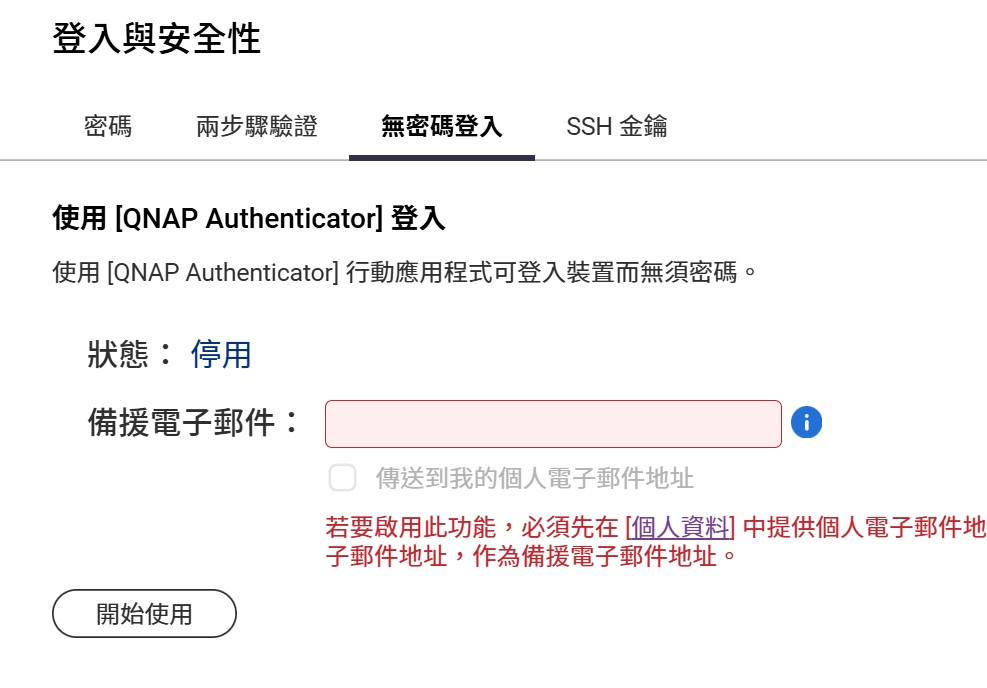

Włącz uwierzytelnianie dwuskładnikowe dla dodanego Zabezpieczenia

Jeśli nie ma ograniczeń zapory, dostęp do kontenera można uzyskać bezpośrednio przez jego adres URL. Jednak, jak podkreślono na początku tego artykułu, Zabezpieczenia zawsze powinien być brany pod uwagę. Uruchamianie Container Station przez interfejs webowy QTS jest więc bezpieczniejszym rozwiązaniem.

Jak więc chronić hasła przed keyloggerami? Zawsze należy zachować szczególną ostrożność podczas korzystania z nieznanego komputera. Poza włączeniem klawiatury ekranowej i wpisywaniem danych logowania myszką, obecnie nie ma skutecznego sposobu na zapobieganie przechwytywaniu danych przez keyloggery. Praktyczne środki zaradcze to włączenie uwierzytelniania dwuskładnikowego i regularna zmiana haseł.

QTS zapewnia uwierzytelnianie dwuskładnikowe oraz uwierzytelnianie oparte na aplikacji uwierzytelniającej, aby zwiększyć Zabezpieczenia logowania. Jednak uwierzytelnianie kluczem SSH nie ma tu zastosowania.

Ta bramka oparta na przeglądarce, zbudowana za pomocą Container Station, w połączeniu z trwałością sesji Screen, pokazuje, że Zabezpieczenia, wygoda i ciągłość mogą być skutecznie zrównoważone. Dzięki temu połączeniu nie trzeba już polegać na konkretnym oprogramowaniu klienckim ani martwić się o utratę postępów z powodu rozłączenia sieci. Następnym razem, gdy będziesz na dyżurze i musisz zareagować na incydent, nawet bez swojego zwykłego laptopa, możesz pozostać produktywny — o ile masz dostęp do przeglądarki internetowej.

Ponownie opublikowano z Uprawnienia z CyberQ