Votre NAS compte est-il sécurisé ? De la reconnaissance d’empreintes digitales et des clés Sécurité à QR la lecture de codes, les technologies d’authentification modernes rendent la connexion à la fois sécurisée et pratique

Un IT Cauchemar quotidien de l’administrateur

3 h du matin, le téléphone vibre.

“Bonjour Administrateur, j’ai oublié mon mot de passe NAS. Pouvez-vous Aide m’aider à le réinitialiser ?”

C’est la quatrième fois cette semaine. Et vous savez, le mot de passe de ce collègue est probablement quelque chose comme « Company2024! »—car la dernière fois qu’il l’a réinitialisé, il l’a tapé juste devant vous.

Ce n’est pas un cas isolé. Selon le rapport 2024 de Verizon sur les enquêtes de violation données, plus de 80 % des violations sont liées aux mots de passe—qu’il s’agisse de mots de passe faibles, réutilisés ou de données d’identification volées par hameçonnage. En tant que centre données stockage pour les entreprises et les particuliers, un compte NAS compromis peut entraîner de graves conséquences.

Le problème n’a jamais été que « les utilisateurs refusent de définir des mots de passe sécurisés »—le vrai souci, c’est que les mots de passe sont intrinsèquement défaillants.

La bonne nouvelle, c’est que nous n’avons plus à nous battre avec les mots de passe.

Génération 1 : Connexion par mot de passe uniquement — Simple, mais risqué

▲ Les mots de passe faibles sont la ligne de défense que les hackers peuvent le plus facilement franchir—un mot de passe deviné avec succès peut exposer votre NAS complètement vulnérable

Dans le monde de NAS, la forme la plus basique d’authentification est simplement une combinaison nom d’utilisateur-mot de passe. C’est simple, intuitif, et tout le monde sait comment l’utiliser.

Mais justement parce que c’est simple, ses problèmes sont presque impossibles à résoudre :

| Méthodes d’attaque | Description |

| Force brute | Des outils automatisés tentent des milliers de combinaisons de mots de passe par seconde |

| Attaque par dictionnaire | Essayer les mots de passe un par un à partir de listes d’identifiants couramment utilisés. |

| Credential Stuffing | Utiliser des identifiants de comptes divulgués provenant d’autres sites web pour tenter un accès non autorisé. |

| Hameçonnage | Piéger les utilisateurs pour qu’ils saisissent leurs identifiants sur de fausses pages de connexion |

Vous pourriez demander : « Ne puis-je pas simplement définir un mot de passe très complexe ? »

Le problème est—pouvez-vous réellement retenir un mot de passe comme « X7#mK9$pL2@nQ » ? Si vous ne pouvez pas vous en souvenir, vous finirez par l’écrire sur un post-it collé sur votre écran. En quoi cela est-il différent de ne pas avoir de mot de passe du tout ?

Le paradoxe fondamental des mots de passe : plus un mot de passe est sécurisé, plus il est difficile à mémoriser ; plus il est facile à retenir, moins il est sécurisé.

Génération 2 : Authentification à deux facteurs (2FA) — Une sécurité supplémentaire pour plus de tranquillité d’esprit

Si un mot de passe est « quelque chose que vous savez », peut-on aussi ajouter « quelque chose que vous possédez » ?

Voici le principe fondamental de l’authentification à deux facteurs. En plus de votre mot de passe, une seconde vérification est requise via votre téléphone. Même si votre mot de passe est volé, sans votre téléphone, les hackers ne peuvent pas accéder à votre compte.

QNAP Authenticator : Votre authentificateur personnel

QNAP a développé l’application dédiée QNAP Authenticator application mobile, proposant quatre méthodes d’authentification afin que vous puissiez choisir selon vos scénarios d’utilisation :

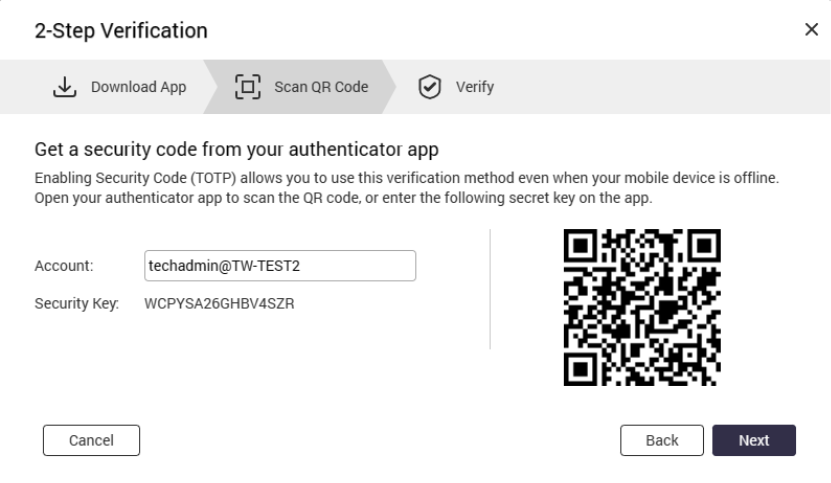

1. Mot de passe à usage unique et durée définie (TOTP)—Un contrôleur d’accès hors ligne

Toutes les 30 secondes, un nouveau code de vérification à six chiffres est automatiquement généré grâce à un algorithme basé sur le temps et fonctionne sans connexion réseau. C’est la méthode la plus basique et fiable—même s’il n’y a pas de connexion réseau entre votre NAS et votre téléphone, tant que l’heure est synchronisée, l’authentification fonctionnera.

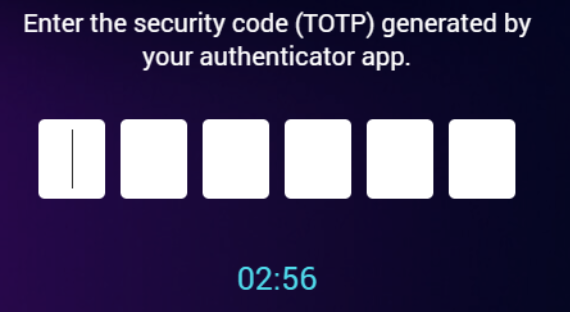

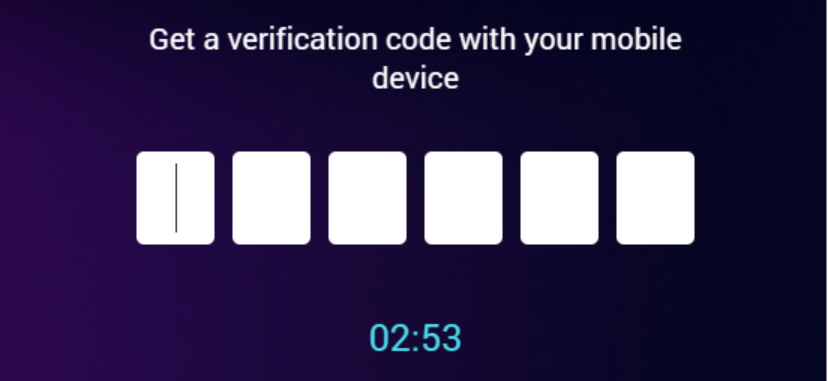

▲ QTS Écran de connexion : saisissez le code Sécurité à six chiffres généré par QNAP Authenticator

▲ Application QNAP Authenticator : un TOTP code Sécurité généré dynamiquement qui se rafraîchit automatiquement toutes les 30 secondes

2. QR Scan de code—Voir, c’est croire

L’écran de connexion affiche un code QR, que vous pouvez scanner avec QNAP Authenticator pour compléter l’authentification. C’est intuitif et rapide, particulièrement adapté aux utilisateurs qui utilisent régulièrement le même ordinateur.

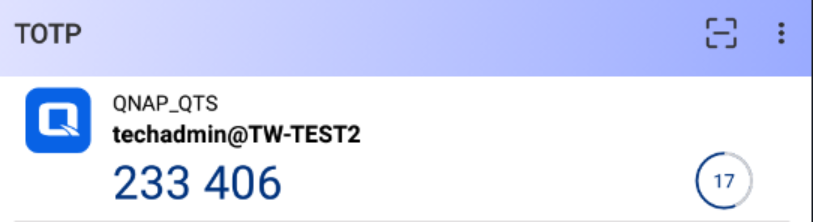

▲ L’écran de connexion affiche un QR code, que vous pouvez scanner avec QNAP Authenticator pour compléter la vérification

3. Approbation de connexion — Authentification en une touche

Lorsqu’une demande de connexion est initiée sur le NAS, votre téléphone reçoit une notification push. Vérifiez le code d’appairage affiché à l’écran, puis touchez « Approuver » pour terminer. C’est la méthode la plus rapide, mais elle nécessite que votre téléphone et le NAS maintiennent une connexion réseau active.

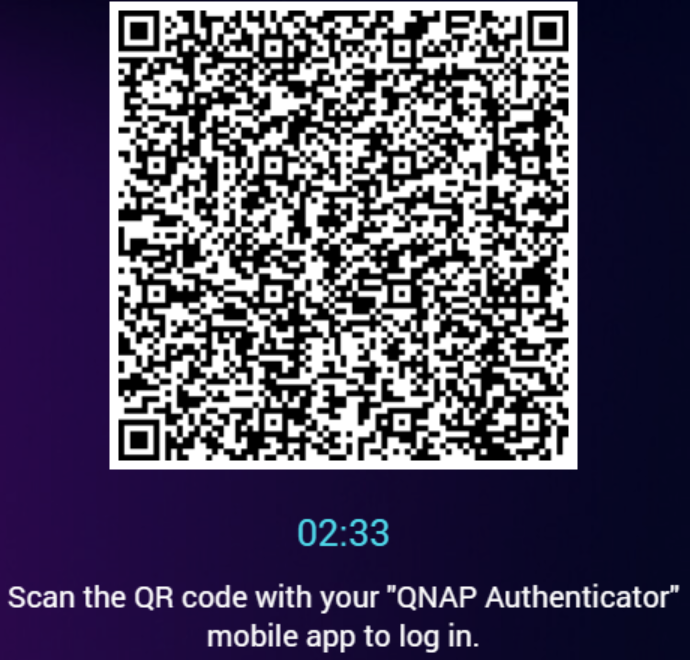

▲ Le téléphone et le NAS affichent chacun le code d’appairage ; après avoir confirmé qu’ils correspondent, touchez « Approuver » pour vous connecter

4. Code de vérification en ligne—À saisir dès réception

Le NAS envoie un code de vérification à QNAP Authenticator via Internet. Il suffit d’ouvrir l’application, de consulter le code et de le saisir sur l’écran de connexion.

▲ Saisissez le code de vérification reçu de QNAP Authenticator

L’installation initiale est également très simple

Lors de l’activation de l’authentification à deux facteurs sur le NAS, le système génère un code QR. Scannez-le avec QNAP Authenticator pour finaliser l’appairage de l’appareil, et tout le processus prend moins de deux minutes.

▲ Première configuration : utilisez QNAP Authenticator pour scanner le NAS généré QR code pour finaliser l’appairage du compte

2FA Limitations

L’authentification à deux facteurs améliore considérablement Sécurité, mais elle n’est pas parfaite :

- Il faut toujours saisir un mot de passe : les problèmes inhérents aux mots de passe restent non résolus

- Pression temporelle du code de vérification : le TOTP se met à jour toutes les 30 secondes, et les codes peuvent expirer si vous êtes pressé

- Que faire si votre téléphone est perdu : des mécanismes de sauvegarde (comme l’OTP par e-mail) sont essentiels

- Les attaques de phishing restent efficaces : un phishing avancé peut intercepter et relayer instantanément votre code de vérification

Si l’administrateur IT réveillé au petit matin avait déjà déployé la 2FA pour l’entreprise, au moins un mot de passe deviné n’aurait pas compromis immédiatement le système. Mais peut-on faire encore mieux— sans exiger de mot de passe du tout ?

Génération 3 : FIDO2 et Passkey— Éliminer les faiblesses des mots de passe à la racine

▲ FIDO2 et Passkey prend en charge plusieurs appareils : clés physiques Sécurité (YubiKey), Windows Hello reconnaissance faciale et authentification par empreinte digitale mobile

Alors que les solutions précédentes consistaient essentiellement à corriger les mots de passe, FIDO2 représente une approche totalement nouvelle : elle élimine fondamentalement la possibilité de vol d’identifiants. En revanche, Passkey (une authentification sans mot de passe) est l’application clé qui permet l’adoption généralisée de la technologie FIDO2.

Qu’est-ce que FIDO2 ? Comment Passkey diffère de FIDO2 ?

FIDO2 (Fast Identity Online 2) est une norme technique développée conjointement par la FIDO Alliance et le W3C. Elle se compose de deux éléments : WebAuthn côté navigateur et le CTAP protocole pour connecter des appareils physiques.

Pendant ce temps, Passkey est une « identité numérique » basée sur la norme FIDO2. Selon la façon dont elles sont stockées, leur Sécurité et leur praticité varient également :

- Clé matérielle Sécurité : La clé privée est stockée physiquement dans un appareil dédié (par exemple, YubiKey) et ne peut pas être copiée ou synchronisée. Il s’agit actuellement du niveau le plus élevé solution Sécurité, adaptée aux utilisateurs ne tolérant aucun risque.

- Passkey synchronisé : La clé privée est stockée dans la puce sécurisée d’un appareil mobile ou d’un ordinateur et peut être synchronisée via le cloud (par exemple, iCloud ou Google). Cela améliore considérablement la praticité, évitant les problèmes de connexion en cas de perte d’appareil, mais dans des cas extrêmes (par exemple, si le compte cloud est compromis), la clé privée peut être exposée.

Comment ça marche

Qu’il s’agisse d’une clé matérielle ou d’un Passkey, la logique principale repose sur le « chiffrement asymétrique » :

- Génération de clés : Votre appareil (mobile, ordinateur ou clé matérielle) génère une paire de clés publique et privée.

- Envoi de la clé publique : La clé publique est stockée sur le QNAP NAS, tandis que la clé privée reste toujours sur votre appareil.

- Défi et vérification : Lors de la connexion, le NAS envoie un défi aléatoire, que votre appareil signe avec la clé privée et renvoie.

- Vérification de la signature et autorisation d’accès : Le NAS vérifie la signature à l’aide de la clé publique et accorde l’accès si elle est valide.

Aucun mot de passe n’est transmis sur le réseau pendant ce processus, et même si un pirate intercepte la communication, il n’obtiendra qu’une signature unique et inutile.

QNAP NAS’s FIDO2: Deux cas d’utilisation, une norme

QNAP a officiellement introduit la prise en charge de FIDO2 dans QuTS hero h6.0.0. Contrairement à l’application Authenticator, FIDO2 est une fonctionnalité au niveau du système NAS qui fonctionne directement via l’API WebAuthn basée sur le navigateur. Avant utilisation, le serveur FIDO2 doit être installé depuis le App Center et accessible en HTTPS avec un nom de domaine.

Sur un QNAP NAS, vous pouvez choisir entre deux rôles selon vos besoins Sécurité :

- Comme authentification à deux facteurs (2FA): Saisissez d’abord votre mot de passe lors de la connexion, puis touchez une clé matérielle ou utilisez l’authentification biométrique. Cela fait passer la 2FA d’un code susceptible d’être hameçonné à une authentification matérielle résistante.

- Authentification sans mot de passe: Éliminez complètement les mots de passe. Lors de la connexion, utilisez simplement un Passkey (biométrique ou clé). Il s’agit actuellement de la méthode de connexion la plus pratique et la plus sécurisée disponible sur un NAS.

▲ FIDO2 et Passkey — Deux cas d’utilisation : à gauche, 2FA mode (mot de passe + Sécurité clé), et à droite, mode sans mot de passe (seulement une Sécurité clé / données biométriques). Les deux permettent une connexion sécurisée.

Pris en charge FIDO2 Types d’authentification : Sécurité vs. Compromis de commodité

Tous les appareils FIDO2 n’offrent pas le même niveau de Sécurité, et vous pouvez associer plusieurs appareils selon vos besoins :

| Type d’appareil | stockage Méthode | Niveau Sécurité | Exemples |

| Clé matérielle Sécurité | La clé privée est verrouillée dans la puce matérielle et ne peut pas être dupliquée | La plus élevée (AAA) | Série YubiKey 5, Google Titan |

| Lié à l’appareil Passkey | Stockée dans la puce sécurisée d’un ordinateur ou d’un appareil mobile | Très élevé (AA) | Windows Bonjour, Mac Touch ID |

| Synchronisé Passkey | Les passkeys sont synchronisés entre les appareils via des services cloud (iCloud/Google) | Élevé (A) | Face ID / empreinte digitale mobile avec synchronisation cloud |

Sécurité Rappel : Bien que les « Passkeys synchronisés » soient bien plus sécurisés que les mots de passe traditionnels, comme la clé privée est sauvegardée sur le cloud, un pirate pourrait accéder à la passkey à distance si votre identifiant Apple ou compte Google est compromis. Pour NAS administrateurs (Admin), il est fortement recommandé d’utiliser une « Clé matérielle Sécurité » afin de garantir une protection physique de la clé privée contre le vol.

Pourquoi FIDO2 / Les clés matérielles sont-elles considérées comme le niveau le plus élevé de Sécurité ?

- Résistant complètement au phishing : Le processus d’authentification est lié à un domaine spécifique. Même si un pirate crée une page de connexion falsifiée, la clé refusera de répondre en raison d’un mauvais domaine.

- Protection physique (clés matérielles uniquement) : Une fois générée, la clé privée ne peut pas être lue ou copiée depuis le matériel. Même si un pirate compromet votre ordinateur, la clé ne peut pas être volée.

- Pas de mot de passe à voler : Seule la clé publique est stockée sur le NAS. Même si la base de données NAS est divulguée, la clé publique obtenue par un hacker ne peut pas être utilisée pour usurper une identité et se connecter.

- Binding biométrique : Lorsqu’elle est combinée avec la reconnaissance d’empreintes digitales ou faciale, seul « vous » pouvez déclencher la clé pour signer.

Prérequis: QuTS hero h6.0.0 ou version ultérieure, serveur FIDO2 installé et connecté via HTTPS + nom de domaine (les adresses IP ou SmartURL ne sont pas prises en charge).

Il existe une autre méthode : QNAP Authenticator Connexion sans mot de passe

▲ Utilisez QNAP Authenticator pour scanner le QR code affiché à l’écran. Votre téléphone affichera « Connexion approuvée », et la connexion est terminée

Tout le monde n’a pas de YubiKey, et tous les systèmes NAS ne fonctionnent pas avec QuTS hero h6.0.0. La bonne nouvelle est que QNAP Authenticator propose également une expérience sans mot de passe plus simple : aucun matériel supplémentaire n’est nécessaire, un seul smartphone suffit.

Allez à votre ordinateur et ouvrez la page de connexion NAS. Un code QR apparaît à l’écran. Prenez votre téléphone, ouvrez QNAP Authenticator, scannez le code, et la connexion est terminée. L’ensemble du processus prend moins de cinq secondes.

| Méthode | Action | Fonctionnalités |

| QR Scan de code | Scannez le code QR à l’écran avec votre téléphone | Confirmation visuelle — scannez et connectez-vous instantanément |

| Approbation en un clic | Recevez une notification push sur votre téléphone et appuyez sur Approuver pour authentifier. | Méthode la plus rapide, idéale pour les appareils utilisés fréquemment |

Vous pourriez vous demander : « N’est-ce pas moins sécurisé sans mot de passe ? » En réalité, c’est tout le contraire. Votre téléphone lui-même sert de facteur d’authentification puissant : il nécessite une vérification biométrique ou un code PIN pour le déverrouiller, QNAP Authenticator est lié à votre compte NAS, et le processus d’authentification se déroule sur un canal chiffré avec des contraintes de temps. Comparé à un mot de passe qui peut être deviné, observé ou hameçonné, un téléphone dans votre poche est clairement une « identification » bien plus fiable.

Prérequis: QTS 5.1.0 / QuTS hero h5.1.0 ou version ultérieure, QNAP Authenticator doit être installé sur votre téléphone (iOS 15+ / Android 7+) Le téléphone et NAS doivent maintenir une connexion réseau active.

FIDO2 / Passkey vs. Authenticator Connexion sans mot de passe : comment choisir ?

| Fonctionnalité | FIDO2 Clé matérielle / Passkey | QNAP Authenticator Connexion sans mot de passe |

| Norme technique | Norme internationale (FIDO2 / WebAuthn) | Solution de chiffrement propriétaire QNAP |

| Résistance au hameçonnage | La plus forte (vérification obligatoire liée au domaine) | Basique (repose sur un canal chiffré et des contraintes de temps) |

| Risque de clé privée | Les clés matérielles ne peuvent pas être compromises ; Passkey comporte un risque de synchronisation cloud | Dépend du Sécurité de l’application mobile |

| Disponible hors ligne | Oui (clé matérielle / biométrie sur l’appareil) | Non (l’authentification nécessite une connexion réseau) |

| Exigence d’installation | Serveur FIDO2 + HTTPS avec un nom de domaine | Application QNAP Authenticator |

| Convient pour | IT administrateurs, utilisateurs à haute sécurité | Utilisateurs domestiques généraux, ceux recherchant une commodité maximale |

Quelle option choisir ? (Recommandation axée sur la sécurité)

IT Administrateurs / Utilisateurs à haute sécurité

Recommandation : Utilisez une clé Sécurité matérielle (FIDO2) pour 2FA ou une authentification sans mot de passe

Les comptes administrateur sont les principales cibles des hackers. Utiliser une clé matérielle comme YubiKey garantit que vos clés privées restent non extractibles, même si votre compte cloud est compromis. Cela offre une défense de niveau « militaire » dans NAS Sécurité.

Utilisateurs professionnels

Recommandation : QNAP Authenticator authentification à deux facteurs (pour TOTP ou approbation de connexion) ou basée sur l’appareil Passkey (Windows Hello / Mac Touch ID)

Cette approche offre un équilibre entre Sécurité et commodité. TOTP fonctionne hors ligne, ce qui le rend adapté aux environnements avec des connexions réseau instables, tandis que l’approbation de connexion est plus intuitive et idéale pour les bureaux.

Utilisateurs domestiques

Recommandation : QNAP Authenticator authentification sans mot de passe (QR scan du code ou approbation en un clic)

La maison est faite pour se détendre. Il suffit de scanner un code QR ou de toucher votre téléphone, et la connexion est faite en cinq secondes. Aucun mot de passe à retenir, aucun risque de les oublier, et une Sécurité plus forte que l’authentification par mot de passe seul.

Dès aujourd’hui, mettez à niveau votre NAS authentification

Repensez à l’administrateur IT réveillé à 3h du matin. Si son entreprise avait déjà déployé une solution sans mot de passe, il n’y aurait plus d’incidents de « mot de passe oublié ».

QNAP Authenticator évite aux utilisateurs de devoir mémoriser des mots de passe ; Authentification à deux facteurs ajoute une seconde couche de protection lorsque des mots de passe sont requis ; FIDO2 et Passkey éliminent fondamentalement le risque de vol de mot de passe.

Il ne s’agit pas de choisir l’une au détriment des autres : c’est une stratégie complète de Sécurité qui peut être déployée de façon flexible selon vos besoins. Et QNAP met tous ces outils à votre disposition.

▲ QNAP propose une boîte à outils complète d’authentification : Application QNAP Authenticator, FIDO2 Clés Sécurité, Windows Hello—offrant une protection complète pour votre NAS

Agissez maintenant

Utilisez QNAP Authenticator (2FA / Connexion sans mot de passe) :

- Téléchargez QNAP Authenticator : App Store | Google Play

- Vérifiez la version de NAS : QTS 5.1.0 / QuTS hero h5.1.0 ou version ultérieure

- Commencez avec TOTP : activez d’abord la vérification par mot de passe à usage unique basé sur le temps (TOTP) et profitez d’une sécurité Sécurité renforcée

- Passez à la connexion sans mot de passe : une fois familiarisé, essayez l’expérience fluide du scan de QR code ou de l’approbation en un clic

Activez FIDO2 / Passkey (Recommandé et essentiel pour les administrateurs):

- Vérifiez la version de NAS : QuTS hero h6.0.0 ou version ultérieure

- Installez le serveur FIDO2 depuis le App Center

- Assurez-vous que le NAS est accessible via HTTPS avec un nom de domaine.

- Allez dans « Bureau > Connexion & Sécurité » et choisissez selon vos besoins : Authentification à deux facteurs ou Connexion sans mot de passe

Remarque: Les fonctions d’authentification à deux facteurs et de connexion sans mot de passe de QNAP Authenticator ne peuvent pas être activées simultanément : choisissez celle qui correspond à vos besoins. FIDO2 et Passkey sont des fonctions NAS indépendantes au niveau du système, qui peuvent être activées avec l’authentification à deux facteurs ou la connexion sans mot de passe, et ne sont pas limitées par les paramètres de QNAP Authenticator.

Votre données mérite une meilleure protection. Et la première étape pour la sécuriser est d’améliorer votre méthode de connexion.

Cet article s’applique à QTS 5.1.0 ou version ultérieure / QuTS hero h5.1.0 ou version ultérieure. Les fonctions FIDO2/Passkey nécessitent QuTS hero h6.0.0 ou version ultérieure et l’installation de FIDO2 Server.