Il tuo NAS account è sicuro? Dal riconoscimento delle impronte digitali alle chiavi Sicurezza fino a QR la scansione dei codici, le moderne tecnologie di autenticazione rendono l’accesso sia sicuro che pratico

Un IT L’incubo quotidiano dell’amministratore

Ore 3 di notte, il telefono vibra.

“Ciao amministratore, ho dimenticato la mia password NAS. Puoi Guida aiutarmi a reimpostarla?”

È la quarta volta questa settimana. E sai che probabilmente la password di questo collega è qualcosa come “Company2024!”—perché l’ultima volta che l’ha reimpostata, l’ha digitata proprio davanti a te.

Non si tratta di un caso isolato. Secondo il Data Breach Investigations Report 2024 di Verizon, oltre 80% delle violazioni sono legate alle password—che si tratti di password deboli, riutilizzate o credenziali rubate tramite phishing. Essendo il centro dati archiviazione sia per le aziende che per gli utenti domestici, un account NAS compromesso può portare a gravi conseguenze.

Il problema non è mai stato che “gli utenti si rifiutano di impostare password sicure”—il vero problema è che le password sono intrinsecamente difettose.

La buona notizia è che non dobbiamo più lottare con le password.

Generazione 1: Accesso solo con password — Semplice, ma pieno di rischi

▲ Le password deboli sono la linea di difesa che gli hacker possono violare più facilmente: una password indovinata con successo può lasciare il tuo NAS completamente esposto

Nel mondo di NAS, la forma più basilare di autenticazione è semplicemente una combinazione di nome utente e password. È semplice, intuitiva e tutti sanno come usarla.

Ma proprio perché è semplice, i suoi problemi sono quasi irrisolvibili:

| Metodi di attacco | Descrizione |

| Brute Force | Strumenti automatizzati provano migliaia di combinazioni di password al secondo |

| Attacco dizionario | Provare le password una per una da elenchi di credenziali comunemente usate. |

| Credential Stuffing | Utilizzo di credenziali di account trapelate da altri siti web per tentare accessi non autorizzati. |

| Phishing | Indurre gli utenti a inserire le credenziali su pagine di accesso false |

Potresti chiederti: “Non posso semplicemente impostare una password molto complessa?”

Il problema è: riesci davvero a ricordare una password come “X7#mK9$pL2@nQ”? Se non riesci a ricordarla, finirai per scriverla su un post-it e attaccarlo al monitor. In che cosa è diverso dal non avere affatto una password?

Il paradosso fondamentale delle password: più una password è sicura, più è difficile da ricordare; più è facile da ricordare, meno sicura diventa.

Generazione 2: Autenticazione a due fattori (2FA) — Una serratura in più per una tranquillità extra

Se una password è “qualcosa che conosci”, possiamo aggiungere anche “qualcosa che possiedi”?

Questa è l’idea centrale dell’autenticazione a due fattori. Oltre alla password, è richiesta una seconda verifica tramite il telefono. Anche se la password viene rubata, senza il telefono gli hacker non possono accedere al tuo account.

QNAP Authenticator: Il tuo autenticatore personale

QNAP ha sviluppato la dedicata QNAP Authenticator app mobile, offrendo quattro metodi di autenticazione tra cui scegliere in base agli scenari d’uso:

1. Password monouso basata sul tempo (TOTP)—Un gatekeeper offline

Ogni 30 secondi viene generato automaticamente un nuovo codice di verifica a sei cifre utilizzando un algoritmo basato sul tempo e funziona senza connessione di rete. Questo è il metodo più semplice e affidabile—anche se non c’è connessione di rete tra il tuo NAS e il telefono, finché l’ora è sincronizzata, l’autenticazione funzionerà.

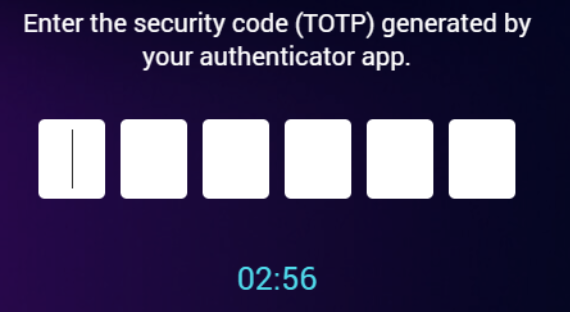

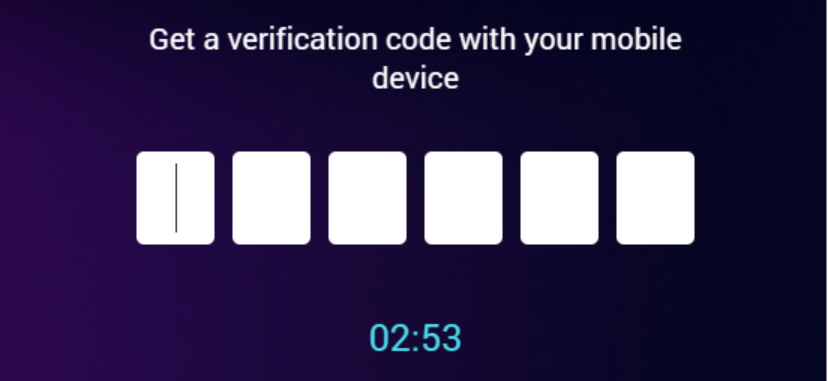

▲ QTS Schermata di login: inserire il codice Sicurezza a sei cifre generato da QNAP Authenticator

▲ App QNAP Authenticator: un TOTP codice Sicurezza generato dinamicamente che si aggiorna automaticamente ogni 30 secondi

2. QR Scansione codice—Vedere per credere

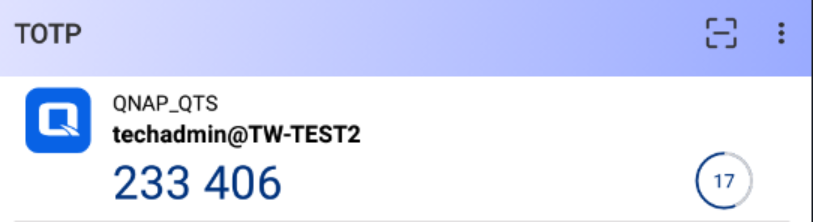

La schermata di login mostra un codice QR che puoi scansionare con QNAP Authenticator per completare l’autenticazione. È intuitivo e veloce, particolarmente adatto agli utenti che utilizzano regolarmente lo stesso computer.

▲ La schermata di login mostra un QR codice, che puoi scansionare con QNAP Authenticator per completare la verifica

3. Approvazione login — Autenticazione con un tocco

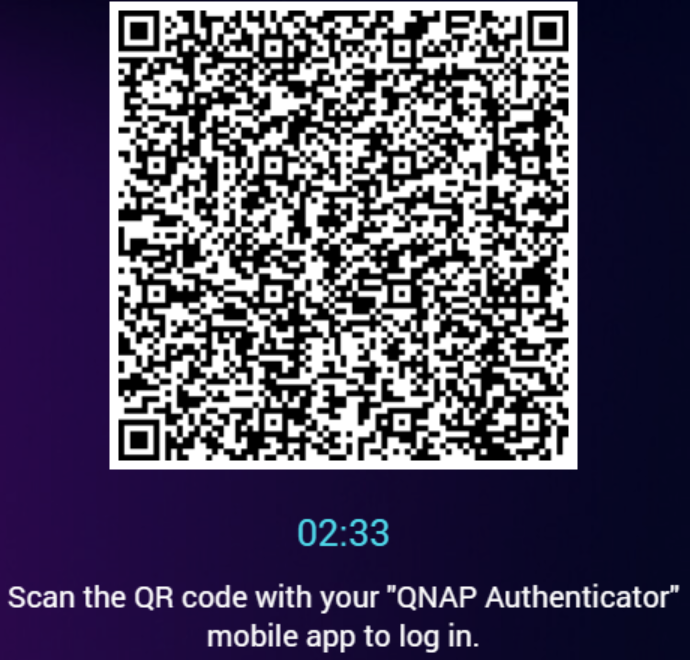

Quando viene avviata una richiesta di login sul NAS, il telefono riceve una notifica push. Controlla il codice di associazione sullo schermo, quindi tocca “Approva” per completare. È il metodo più rapido, ma richiede che sia il telefono che il NAS mantengano una connessione di rete attiva.

▲ Il telefono e il NAS visualizzano entrambi il codice di associazione; dopo aver verificato che corrispondano, tocca “Approva” per accedere

4. Codice di verifica online—Inserisci al ricevimento

Il NAS invia un codice di verifica a QNAP Authenticator tramite Internet. Basta aprire l’app, visualizzare il codice e inserirlo nella schermata di accesso.

▲ Inserisci il codice di verifica ricevuto da QNAP Authenticator

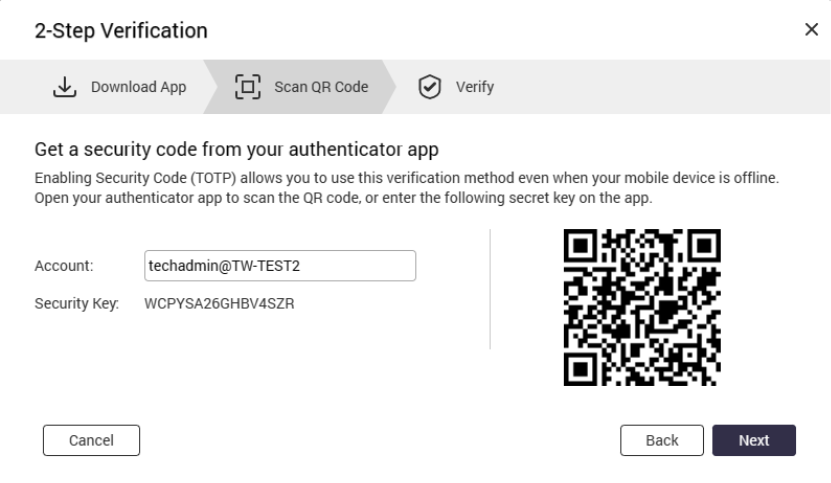

La configurazione iniziale è anche molto semplice

Quando si abilita l’autenticazione a due fattori su NAS, il sistema genera un codice QR. Scansionarlo con QNAP Authenticator per completare l’associazione del dispositivo; l’intero processo richiede meno di due minuti.

▲ Prima configurazione: usa QNAP Authenticator per scansionare il NAS generato QR codice per completare l’associazione dell’account

2FA Limitazioni

L’autenticazione a due fattori migliora notevolmente Sicurezza, ma non è perfetta:

- Richiede ancora l’inserimento di una password: i problemi intrinseci delle password rimangono irrisolti

- Pressione temporale del codice di verifica: il TOTP si aggiorna ogni 30 secondi e i codici possono scadere se si ha fretta

- Cosa succede se perdi il telefono: i meccanismi di backup (come OTP via e-mail) sono essenziali

- Gli attacchi di phishing rimangono efficaci: il phishing avanzato può intercettare e inoltrare istantaneamente il tuo codice di verifica

Se l’amministratore IT svegliato nel cuore della notte avesse già implementato la 2FA per l’azienda, almeno una password indovinata non comprometterebbe immediatamente il sistema. Ma si può fare ancora meglio— senza richiedere affatto una password?

Generazione 3: FIDO2 e Passkey— Eliminare alla radice le debolezze delle password

▲ FIDO2 e Passkey supporta più dispositivi: chiavi fisiche Sicurezza (YubiKey), Windows Helloriconoscimento facciale e autenticazione tramite impronta digitale mobile

Mentre le soluzioni precedenti erano essenzialmente delle patch alle password, FIDO2 rappresenta un approccio completamente nuovo: elimina fondamentalmente la possibilità di furto delle credenziali. D’altra parte, Passkey (una credenziale di autenticazione senza password) è l’applicazione chiave che porta la tecnologia FIDO2 all’adozione di massa.

Che cos’è FIDO2? Come Passkey si differenzia da FIDO2?

FIDO2 (Fast Identity Online 2) è uno standard tecnico sviluppato congiuntamente dalla FIDO Alliance e dal W3C. Si compone di due componenti: WebAuthn sul lato browser e il CTAP protocollo per la connessione di dispositivi fisici.

Nel frattempo, Passkey è una “credenziale digitale” basata sullo standard FIDO2. A seconda di come vengono archiviate, la loro Sicurezza e la comodità variano anche:

- Chiave hardware Sicurezza : La chiave privata è archiviata fisicamente all’interno di un dispositivo dedicato (ad es. YubiKey) e non può essere copiata o sincronizzata. Attualmente questa è la massima sicurezza soluzione Sicurezza, adatta a utenti con tolleranza zero al rischio.

- Passkey sincronizzata: La chiave privata è archiviata nel chip di sicurezza di un dispositivo mobile o computer e può essere sincronizzata tramite cloud (ad es. iCloud o Google). Questo aumenta notevolmente la comodità, prevenendo problemi di accesso in caso di smarrimento del dispositivo, ma in casi estremi (ad es. se l’account cloud viene compromesso), la chiave privata potrebbe essere a rischio di esposizione.

ISTRUZIONI SULL’USO

Che si tratti di una chiave hardware o di una Passkey, la logica di base si fonda sulla “crittografia asimmetrica”:

- Generazione della chiave: Il tuo dispositivo (mobile, computer o chiave hardware) genera una coppia di chiavi pubblica e privata.

- Caricamento della chiave pubblica: La chiave pubblica viene memorizzata sul QNAP NAS, mentre la chiave privata rimane sempre sul tuo dispositivo.

- Challenge e verifica: Durante l’accesso, il NAS invia una challenge casuale che il tuo dispositivo firma con la chiave privata e restituisce.

- Verifica della firma e concessione dell’accesso: Il NAS verifica la firma utilizzando la chiave pubblica, concedendo l’accesso se la verifica ha esito positivo.

Nessuna password viene trasmessa sulla rete durante questo processo, e anche se un hacker intercettasse la comunicazione, otterrebbe solo una firma monouso inutile.

QNAP NAS’s FIDO2: Due casi d’uso, uno standard

QNAP ha introdotto ufficialmente il supporto FIDO2 in QuTS hero h6.0.0. A differenza dell’Authenticator App, FIDO2 è una funzionalità a livello di sistema NAS che opera direttamente tramite l’API WebAuthn basata su browser. Prima dell’uso, è necessario installare il server FIDO2 dal App Center e accedervi tramite HTTPS utilizzando un nome di dominio.

Su un QNAP NAS, puoi scegliere tra due ruoli in base alle tue esigenze Sicurezza:

- Come autenticazione a due fattori (2FA): Inserisci prima la password durante l’accesso, poi tocca una chiave hardware o utilizza l’autenticazione biometrica. Questo aggiorna la 2FA da un codice vulnerabile a una autenticazione hardware fisicamente resiliente.

- Autenticazione senza password: Elimina completamente le password. Durante l’accesso, usa semplicemente una Passkey (biometrica o chiave). Attualmente è il metodo di accesso più comodo e sicuro disponibile su un NAS.

▲ FIDO2 e Passkey — Due casi d’uso: a sinistra mostra 2FA modalità (password + Sicurezza key), e a destra mostra la modalità senza password (solo una chiave Sicurezza / biometria). Entrambe consentono un accesso sicuro.

Supportato FIDO2 Tipi di autenticazione: Sicurezza vs. Compromessi di comodità

Non tutti i dispositivi FIDO2 offrono lo stesso livello di Sicurezza, e puoi associare più dispositivi in base alle tue esigenze:

| Tipo di dispositivo | Metodo archiviazione | Livello Sicurezza | Esempi |

| Chiave hardware Sicurezza | La chiave privata è bloccata all’interno del chip hardware e non può essere duplicata | Massimo (AAA) | YubiKey serie 5, Google Titan |

| Associato al dispositivo Passkey | Memorizzato nel chip sicuro di un computer o dispositivo mobile | Molto alto (AA) | Windows Ciao, Mac Touch ID |

| Sincronizzato Passkey | Le passkey sono sincronizzate tra dispositivi tramite servizi cloud (iCloud/Google) | Alto (A) | Face ID / impronta digitale mobile con sincronizzazione cloud |

Sicurezza Promemoria: Sebbene le “Passkey sincronizzate” siano molto più sicure delle password tradizionali, poiché la chiave privata viene salvata nel cloud, un hacker potrebbe accedere alla passkey da remoto se il tuo account Apple ID o Google viene compromesso. Per NAS amministratori (Admin), si raccomanda vivamente di utilizzare una “Sicurezza Key hardware” per garantire che la chiave privata abbia una protezione fisica contro il furto.

Perché FIDO2 / Le chiavi hardware sono considerate il livello più alto di Sicurezza?

- Completamente resistente al phishing: Il processo di autenticazione è vincolato a un dominio specifico. Anche se un hacker crea una pagina di accesso falsa, la chiave rifiuterà di rispondere a causa di una mancata corrispondenza del dominio.

- Protezione fisica (solo chiavi hardware): Una volta generata, la chiave privata non può essere letta o copiata dall’hardware. Anche se un hacker compromette il tuo computer, la chiave non può essere rubata.

- Nessuna password da rubare: Solo la chiave pubblica viene memorizzata sul NAS. Anche se il database del NAS viene compromesso, la chiave pubblica ottenuta da un hacker non può essere utilizzata per falsificare un’identità ed effettuare l’accesso.

- Associazione biometrica: Quando combinato con il riconoscimento delle impronte digitali o del volto, solo “tu” puoi attivare la chiave per firmare.

Prerequisiti: QuTS hero h6.0.0 o successivo, FIDO2 Server installato e collegato tramite HTTPS + nome di dominio (gli indirizzi IP o SmartURL non sono supportati).

C’è un altro percorso: QNAP Authenticator Accesso senza password

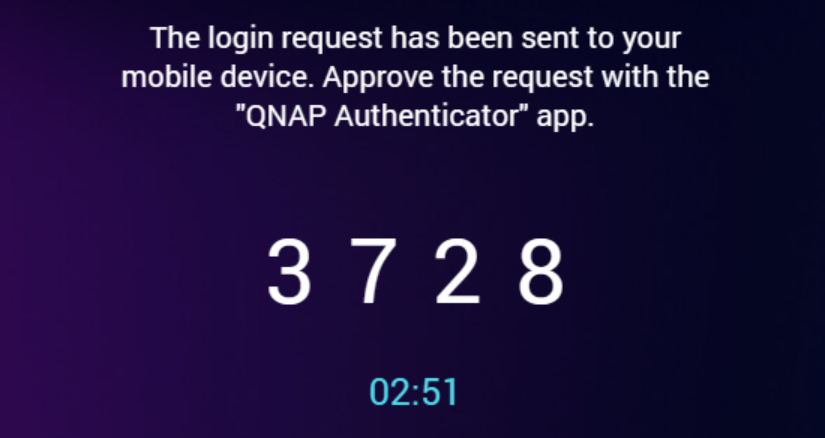

▲ Usa QNAP Authenticator per scansionare il QR code visualizzato a schermo. Il tuo telefono mostrerà “Accesso approvato”, e l’accesso è completato

Non tutti hanno una YubiKey e non tutti i sistemi NAS eseguono QuTS hero h6.0.0. La buona notizia è che QNAP Authenticator offre anche un’esperienza senza password più semplice: non serve hardware aggiuntivo, basta uno smartphone.

Avvicinati al computer e apri la pagina di accesso NAS. Apparirà un codice QR sullo schermo. Prendi il telefono, apri QNAP Authenticator, scansiona il codice, e l’accesso è completato. L’intero processo richiede meno di cinque secondi.

| Metodo | Azione | Caratteristiche |

| QR Scansione codice | Scansiona il codice QR sullo schermo con il telefono | Conferma visiva — scansiona e accedi istantaneamente |

| Approvazione con un tocco | Ricevi una notifica push sul telefono e tocca Approva per autenticarti. | Metodo più veloce, ideale per dispositivi usati frequentemente |

Potresti chiederti: «Non è meno sicuro senza password?» In realtà, è proprio il contrario. Il telefono stesso funge da potente fattore di autenticazione: richiede la verifica biometrica o un PIN per essere sbloccato, QNAP Authenticator è associato al tuo account NAS e il processo di autenticazione avviene tramite un canale crittografato con limiti di tempo. Rispetto a una password che può essere indovinata, osservata o rubata tramite phishing, un telefono in tasca è chiaramente una “credenziale” molto più affidabile.

Prerequisiti: QTS 5.1.0 / QuTS hero h5.1.0 o successivo, QNAP Authenticator deve essere installato sul telefono (iOS 15+ / Android 7+) Il telefono e NAS devono mantenere una connessione di rete attiva.

FIDO2 / Passkey vs. Authenticator Passwordless: come scegliere?

| Funzionalità | FIDO2 Chiave hardware / Passkey | QNAP Authenticator Senza password |

| Standard tecnico | Standard internazionale (FIDO2 / WebAuthn) | Soluzione di crittografia proprietaria QNAP |

| Resistenza al phishing | Massima (verifica obbligatoria legata al dominio) | Base (si basa su canale crittografato e limiti di tempo) |

| Rischio chiave privata | Le chiavi hardware non possono essere compromesse; Passkey comporta un rischio di sincronizzazione cloud | Dipende dal Sicurezza dell’app del telefono |

| Disponibile offline | Sì (chiave hardware / biometria sul dispositivo) | No (l’autenticazione richiede una connessione di rete) |

| Requisiti di installazione | Server FIDO2 + HTTPS con un nome di dominio | App QNAP Authenticator |

| Adatto per | IT amministratori, utenti ad alta sicurezza | Utenti domestici generici, chi cerca la massima comodità |

Quale opzione dovresti scegliere? (Raccomandazione orientata alla sicurezza)

IT Amministratori / Utenti ad alta sicurezza

Raccomandazione: Usa una chiave hardware Sicurezza (FIDO2) per 2FA o autenticazione senza password

Gli account amministratore sono i principali bersagli degli hacker. Utilizzare una chiave hardware come YubiKey garantisce che le tue chiavi private rimangano non estraibili, anche se il tuo account cloud viene compromesso. Questo offre un livello di difesa “militare” in NAS Sicurezza.

Utenti enterprise

Raccomandazione: QNAP Authenticator autenticazione a due fattori (per TOTP o approvazione dell’accesso) oppure basata sul dispositivo Passkey (Windows Hello / Mac Touch ID)

Questo approccio offre un equilibrio tra Sicurezza e comodità. TOTP funziona offline, rendendolo adatto ad ambienti con connessioni di rete instabili, mentre l’approvazione dell’accesso è più intuitiva e ideale per contesti d’ufficio.

Utenti domestici

Raccomandazione: QNAP Authenticator autenticazione senza password (QR scansione del codice o approvazione con un tocco)

La casa è fatta per rilassarsi. Basta scansionare un codice QR o toccare il telefono, e l’accesso è completato in cinque secondi. Nessuna password da ricordare, nessun rischio di dimenticarle, e maggiore Sicurezza rispetto all’autenticazione solo con password.

Da oggi, aggiorna il tuo NAS autenticazione

Ripensa all’amministratore IT svegliato alle 3 di notte. Se la sua azienda avesse già implementato una soluzione senza password, non ci sarebbero più incidenti di “password dimenticata”.

QNAP Authenticator libera gli utenti dal ricordare le password; Autenticazione a due fattori aggiunge un secondo livello di protezione quando sono richieste le password; FIDO2 e Passkey eliminano alla radice il rischio di furto delle password.

Non si tratta di scegliere una soluzione rispetto alle altre: è una strategia completa di Sicurezza che può essere implementata in modo flessibile in base alle tue esigenze. E QNAP ha già pronti tutti questi strumenti per te.

▲ QNAP offre una toolbox di autenticazione completa: App QNAP Authenticator, FIDO2 Sicurezza Keys, Windows Hello—offrendo una protezione completa per il tuo NAS

Agisci ora

Usa QNAP Authenticator (2FA / Accesso senza password):

- Scarica QNAP Authenticator: App Store | Google Play

- Verifica la versione di NAS: QTS 5.1.0 / QuTS hero h5.1.0 o successivo

- Inizia con TOTP: abilita prima la verifica tramite password monouso basata sul tempo (TOTP) e sperimenta una maggiore Sicurezza

- Passa all’accesso senza password: una volta acquisita familiarità, prova l’esperienza fluida della scansione del codice QR o dell’approvazione con un tocco

Abilita FIDO2 / Passkey (Consigliato ed essenziale per gli amministratori):

- Verifica la versione di NAS: QuTS hero h6.0.0 o successivo

- Installa FIDO2 Server dal App Center

- Assicurati che il NAS sia accessibile tramite HTTPS con un nome di dominio.

- Vai su “Desktop > Login & Sicurezza” e scegli in base alle tue esigenze: Autenticazione a due fattori oppure Accesso senza password

Nota: Le funzioni di autenticazione a due fattori e accesso senza password di QNAP Authenticator non possono essere abilitate contemporaneamente: scegli in base alle tue esigenze. FIDO2 e Passkey sono funzioni di NAS a livello di sistema, indipendenti, che possono essere abilitate sia con l’autenticazione a due fattori che con l’accesso senza password e non sono limitate dalle impostazioni di QNAP Authenticator.

Il tuo dati merita una protezione migliore. E il primo passo per proteggerlo è aggiornare il metodo di accesso.

Questo articolo si applica a QTS 5.1.0 o successivo / QuTS hero h5.1.0 o successivo. FIDO2/Passkey le funzioni richiedono QuTS hero h6.0.0 o successivo e l’installazione di FIDO2 Server.