Come ingegnere nomade digitale—o il “babysitter” di centinaia di computer aziendali—connettersi a un server da vari dispositivi client per la configurazione è un’attività di routine. Alcuni ingegneri portano con sé il proprio laptop con software e strumenti preinstallati per evitare limitazioni quando utilizzano computer di colleghi o condivisi.

Tuttavia, connettersi a un QNAP NAS è molto più semplice. Poiché il NAS utilizza una GUI basata su browser per la gestione di default, qualsiasi computer o dispositivo mobile in grado di eseguire un browser web può accedere al NAS per operazioni remote.

Il Terminale: Dove gli ingegneri trovano la loro passione

Cosa fare se è necessario accedere alla riga di comando o alla modalità terminale? I sistemi operativi Windows, macOS e Linux includono tipicamente un client SSH nativo integrato, quindi solitamente non è un grosso problema.

Tuttavia, avviare una connessione SSH su un computer sconosciuto comporta comunque diversi inconvenienti intrinseci, come:

1. Sistemi operativi e dispositivi mobili più vecchi non sono supportati

Le versioni più vecchie dei sistemi operativi, in particolare quelle rilasciate prima del 2018, così come i dispositivi Android e iOS, richiedono applicazioni di terze parti per funzionare come client SSH. In molti ambienti sensibili alla sicurezza o fabbriche, sono ancora in uso sistemi operativi datati.

2. Sicurezza

Le connessioni SSH sono sicure. Tuttavia, le credenziali inserite prima della connessione possono essere soggette a monitoraggio locale o keylogging. L’interfaccia grafica di gestione del QNAP NAS offre l’autenticazione a due fattori all’accesso, mentre SSH non include questa funzione di default.

Inoltre, quando si accede al NAS da una rete esterna, potrebbe non essere possibile connettersi tramite la porta corrispondente. Ad esempio, se il NAS espone solo l’interfaccia web QTS esternamente sulla porta 8080, le connessioni SSH non potranno passare.

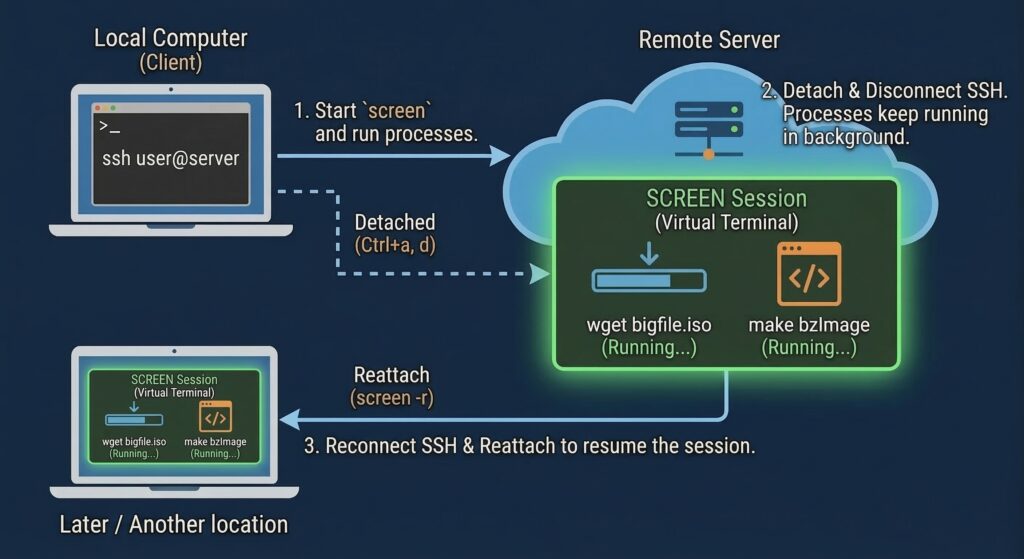

3. Persistenza della sessione

Di default, i task eseguiti su un server tramite una connessione SSH si interrompono una volta persa la connessione. Se il task prevede il download di file di grandi dimensioni o elaborazioni lunghe, non è pratico restare al computer client indefinitamente o mantenere la sessione aperta su un computer pubblico.

Come si possono risolvere i problemi sopra descritti? I nostri obiettivi sono i seguenti:

1. Accedere alla modalità terminale tramite un browser web

2. La sessione continua a funzionare indipendentemente dalle disconnessioni del client.

Prima di tutto, assicurarsi che il task non venga interrotto

Mantenere la sessione è relativamente facile da risolvere. QTS di per sé non presenta problemi relativi alla sessione—la chiave sta nell’interfaccia terminale. Questo può essere ottenuto utilizzando strumenti di multiplexing del terminale come screen o strumenti di terze parti come Tmux. La modalità terminale su QNAP NAS non rimuove screen, rendendolo il modo più semplice e conveniente per mantenere la sessione.

Usare screen è molto semplice. Basta digitare “screen” nel terminale per creare una nuova sessione. Il prompt dei comandi non cambierà—ad esempio, se era originariamente [user1@TS-464 ~]$, la shell all’interno della sessione screen apparirà esattamente uguale.

A questo punto, anche se la sessione creata con screen è ancora in esecuzione, non sarà influenzata se la connessione SSH viene persa.

La prossima volta che stabilisci una connessione SSH, basta usare “screen -r” per riattaccarsi alla sessione esistente. Screen permette di creare più sessioni. Usa “screen -list” per visualizzare i pID delle sessioni, e poi usa -r pID per riattaccarti alla sessione corrispondente.

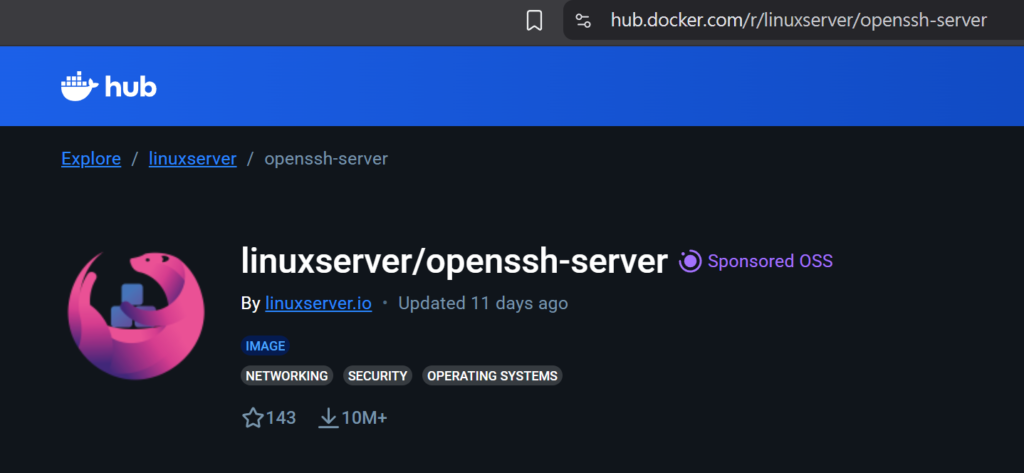

Il passo successivo è affrontare il secondo problema: accedere alla modalità terminale QNAP NAS tramite browser web. QTS non offre questa funzionalità nativamente. L’approccio più semplice è eseguire un’applicazione Docker tramite Container Station con funzionalità ssh-client. Puoi quindi aprire direttamente l’interfaccia terminale del container dalla web interface di QTS.

Il modo più veloce per creare un’applicazione Docker è utilizzare un’immagine Docker esistente. Anche se ciò di cui abbiamo bisogno è un ssh-client piuttosto che un servizio ssh-server, possiamo installare direttamente il openssh-server disponibile su Docker Hub, poiché include anche la funzionalità client. La pagina ufficiale fornisce un file di configurazione YAML, rendendo il deployment più conveniente.

Esempio YAML ufficiale di riferimento:

services:

openssh-server:

image: lscr.io/linuxserver/openssh-server:latest

container_name: openssh-server

hostname: openssh-server #optional

environment:

– PUID=1000

– PGID=1000

– TZ=Etc/UTC

– PUBLIC_KEY=yourpublickey #optional

– PUBLIC_KEY_FILE=/path/to/file #optional

– PUBLIC_KEY_DIR=/path/to/directory/containing/only/pubkeys #optional

– PUBLIC_KEY_URL=https://github.com/username.keys #optional

– SUDO_ACCESS=false #optional

– PASSWORD_ACCESS=false #optional

– USER_PASSWORD=password #optional

– USER_PASSWORD_FILE=/path/to/file #optional

– USER_NAME=linuxserver.io #optional

– LOG_STDOUT= #optional

volumes:

– /path/to/openssh-server/config:/config

ports:

– 2222:2222

restart: unless-stopped

Una volta creato, fai clic su “Esegui” nell’interfaccia Container Station:

L’interfaccia terminale può quindi essere utilizzata per accedere tramite SSH al sistema host NAS:

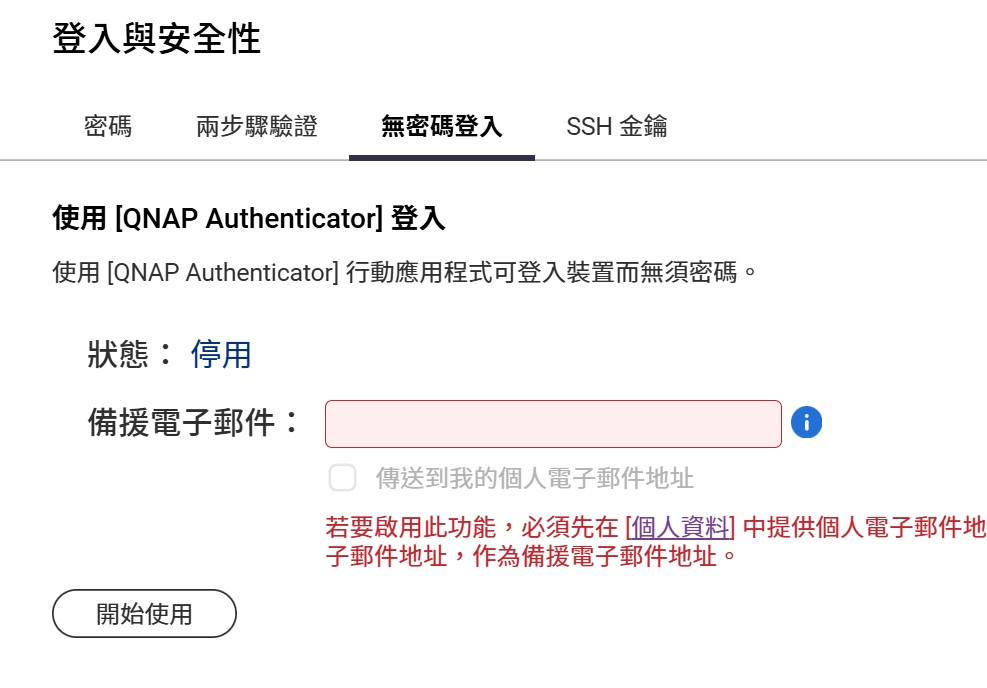

Abilita l’autenticazione a due fattori per una maggiore Sicurezza

Se non ci sono restrizioni firewall, è possibile accedere direttamente al container tramite il suo URL. Tuttavia, come sottolineato all’inizio di questo articolo, la Sicurezza deve sempre essere presa in considerazione. Avviare Container Station tramite l’interfaccia web QTS è quindi un approccio più sicuro.

Quindi, come possono essere protette le password dai keylogger? È sempre necessaria una maggiore cautela quando si utilizza un computer sconosciuto. Oltre ad abilitare una tastiera su schermo e inserire le credenziali con il mouse, attualmente non esiste un modo efficace per impedire che le credenziali vengano catturate dai keylogger. Le contromisure pratiche sono abilitare l’autenticazione a due fattori e cambiare regolarmente le password.

QTS offre autenticazione a due fattori e autenticazione basata su autenticatore per migliorare la Sicurezza di accesso. Tuttavia, l’autenticazione tramite chiave SSH non è applicabile in questo scenario.

Questo gateway basato su browser creato tramite Container Station, combinato con la persistenza della sessione di Screen, dimostra che Sicurezza, comodità e continuità possono essere bilanciate efficacemente. Con questa configurazione combinata, non è più necessario affidarsi a software client specifici, né preoccuparsi di perdere i progressi a causa di disconnessioni di rete. La prossima volta che sei reperibile e devi rispondere a un incidente, anche senza il tuo solito laptop, puoi rimanere produttivo—finché hai accesso a un browser web.

Ripubblicato con Autorizzazione da CyberQ