Was können Sie am Tag des Kundenaudits vorlegen?

Stellen Sie sich folgendes Szenario vor: Ihr Tier-1-Automobilkunde teilt Ihnen plötzlich mit, dass nächste Woche ein jährliches Qualitätsaudit durchgeführt wird. Sie müssen die vollständigen Produktionsaufzeichnungen für eine Charge von Batteriemodulen vorlegen, die vor drei Jahren produziert wurde – einschließlich Rohmaterialeingangsprotokollen, Temperatur- und Drehmoment-Daten aus jedem Prozessschritt sowie den abschließenden Qualitätsprüfergebnissen.

Ihr Systemingenieur ruft die MES-Daten aus diesem Zeitraum ab und stellt dabei ein Problem fest: Die Aufzeichnungen sind vorhanden, aber einige Einträge sehen so aus, als wären sie nachträglich hinzugefügt worden. Der Auditor des Kunden stellt dann eine Frage, die den Raum verstummen lässt: „Wie können Sie beweisen, dass diese Aufzeichnungen niemals manipuliert wurden?“

Seit 2024 verlangen globale Standards für Automobilelektronik (wie IATF 16949) und medizinische Fertigungsrichtlinien (wie 21 CFR Part 11) zunehmend vollständige Rückverfolgbarkeit und prüfbare Nachweise über den gesamten Produktionsprozess. Die EU-Lieferkettenvorschriften ab 2026, wie ESPR/DPP, schreiben zudem vor, dass bestimmte Branchen (z. B. Batterien) maschinenlesbare, verifizierbare Fertigungsrückverfolgungs-Daten bereitstellen müssen. Regelmäßige Datenbanksicherungen reichen nicht mehr aus.

Ob Snapshots oder Backups – warum kann keine Methode eine Manipulation von Daten verhindern?

Viele IT-Teams betrachten den Schutz von Daten immer noch als zwei Dinge: Snapshots für versehentliches Löschen und Backups für Hardwareausfälle. Beide Ansätze haben jedoch eine entscheidende Schwachstelle: Sie schützen zwar das Vorhandensein von Daten, aber nicht deren Integrität.

| Mechanismus | Schutz vor versehentlichem Löschen | Schutz vor Hardwareausfällen | Manipulationsschutz |

| Snapshots | ✅ | ❌ (an dasselbe Gerät gebunden) | ❌ |

| Traditionelle Backups | ✅ | ✅ | ❌ |

| WORM Speicher | ✅ | ✅ (mit RAID) | ✅ Wichtigster Vorteil |

Write Once Read Many (WORM) ist eine Technologie, die Daten auf der Speicher-Ebene unveränderlich sperrt. Sobald Daten in einen WORM-geschützten Bereich geschrieben werden, kann niemand, kein System und selbst Benutzer mit administrativen Rechten sie nicht ändern oder löschen, bis die vordefinierte Aufbewahrungsfrist abläuft.

Dies ist der „unumstößliche digitale Fingerabdruck“, den Sie bei strengen Prüfungen durch Aufsichtsbehörden vorlegen können.

QNAP WORM-Lösungen: Von der Implementierung bis zur Compliance

QNAP bietet WORM-Funktionalität für seine Enterprise-Modelle und adressiert damit gezielt die Anforderungen von Fertigungsunternehmen jeder Größe:

TS-h2477AXU-RP — QuTS hero-Lösung für mittelgroße bis große Produktionsstätten

Das TS-h2477AXU-RP läuft mit QNAPs QuTS hero Betriebssystem, nutzt ZFS (ein Enterprise-Dateisystem) als zugrundeliegende Speicher-Ebene und unterstützt nativ WORM-aktivierte Freigabeordner.

QuTS hero WORM-Design-Highlights:

- Ordnerbasierte Sperrung: WORM kann für bestimmte Freigabeordner aktiviert werden, sodass Produktionsaufzeichnungen nach dem Schreiben unveränderlich sind

- Einstellungen für Aufbewahrungsfristen: Ermöglicht die Konfiguration von Mindestaufbewahrungszeiten gemäß Vorschriften (z. B. 7 Jahre für Automobilelektronik, 10 Jahre für Medizinprodukte)

- End-to-End ZFS-Prüfsummen: Das zugrundeliegende ZFS führt für jeden Daten-Block Prüfsummen durch und erkennt automatisch stille Daten-Beschädigungen durch Platte-Alterung oder Bitrot

- Redundantes Power (RP) Design: Duale Stromversorgung gewährleistet einen unterbrechungsfreien Betrieb bei Ausfall eines Netzteils

ES2486dc — QES Enterprise-Lösung für hohe Verfügbarkeit

Das QNAP ES2486dc mit Dual-Active-Controller-Architektur und dem QES Betriebssystem unterstützt ebenfalls WORM-aktivierte Freigabeordner. Es ist ideal für große Produktionsumgebungen, die hohe Verfügbarkeit und überlegene Zugriffsleistung erfordern.

Das ES2486dc bietet Enterprise All-Flash-Array-Performance und hält Antwortzeiten im Millisekundenbereich selbst bei intensiven synchronen Lese-/Schreibvorgängen über mehrere Produktionslinien hinweg aufrecht.

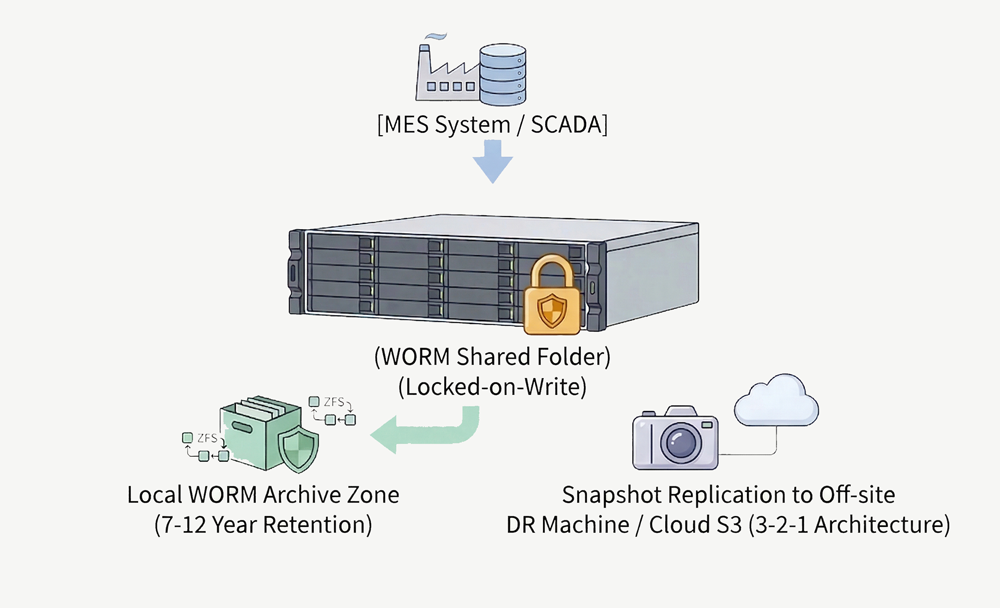

Praxisanwendung: Ein Compliance-Workflow in der Fertigung unter Nutzung von WORM

Ein standardisierter, WORM-aktivierter Compliance-Workflow in der Fertigung ist wie folgt aufgebaut:

Das zentrale Prinzip ist, dass WORM die ursprünglich geschriebenen Daten schützt, während Snapshots und Backups sicherstellen, dass der unveränderliche Nachweis auch bei Hardwareausfall wiederhergestellt werden kann. Beide Mechanismen ergänzen sich und sind gleichermaßen unverzichtbar.

Aus Compliance-Sicht: Wie lange verlangt Ihre Branche die Aufbewahrung Ihrer Daten?

| Branche | Anwendbare Standards (Referenz) | Empfohlene Mindestaufbewahrungsdauer |

| Automobil-Elektronik (EV/ADAS) | IATF 16949, Anforderungen einiger Kunden | 7–12 Jahre |

| Medizinprodukteherstellung | ISO 13485, FDA 21 CFR Part 11 | 10–15 Jahre |

| Luft- und Raumfahrtkomponenten | AS9100D | 15+ Jahre |

| Elektronikfertigungsdienstleistungen | IPC-Standards, Kundenverträge | 3–7 Jahre, abhängig vom Vertrag |

⚠️ Hinweis: Die obige Tabelle dient nur als allgemeine Referenz. Die tatsächlichen Aufbewahrungsfristen für Compliance sollten sich nach spezifischen Kundenverträgen und der Beratung durch Rechtsbeistand richten. Die WORM-Funktionalität von QNAP unterstützt anpassbare Aufbewahrungsfristen und ermöglicht eine flexible Konfiguration entsprechend Ihren Anforderungen.

Fazit: Die Unveränderlichkeit Ihrer Daten ist ab 2026 der neue Standard in der Fertigung

Die Glaubwürdigkeit von Qualitäts-Daten entwickelt sich zu einem der wichtigsten Wettbewerbsvorteile in der Fertigung. Früher galten Backups als ausreichend; ab 2026 wird die entscheidende Kundenfrage lauten: „Können Sie nachweisen, dass dieser Nachweis niemals manipuliert wurde?“

WORM ist keine Hochsicherheitstechnologie für Unternehmen – sie ist seit Langem in QNAPs QuTS hero und QES NAS Speicher Plattformen integriert. Sie müssen lediglich Leistungsanforderungen und zukünftiges Daten-Wachstum in Ihre Planung einbeziehen, Ihre Anforderungen an die Aufbewahrungsdauer bewerten und den Schutz für kritische Produktions-Daten-Ordner aktivieren.

Wenn der Auditor das nächste Mal kommt, lassen Sie Ihre Daten sprechen – Daten, die von niemandem verändert wurden.