Zabezpieczenia advisory to nie tylko aktualizacje, to coś bardziej kompleksowego i ważniejszego.

Często słyszymy lub widzimy 'Advisory Zabezpieczenia ’ w kanałach informacyjnych i na platformach społecznościowych, wspominając o tym, ile produktów i firm jest dotkniętych, duże korporacje i wiele instytucji pracuje nad poprawkami, lub jak hakerzy powodują straty cyfrowych aktywów i finansowe.

Czym właściwie jest Zabezpieczenia advisory?Co powinienem zrobić, jeśli nie do końca to rozumiem?

Krótko mówiąc, Zabezpieczenia advisory to branżowy standard stosowany przez rządy, firmy i organizacje do zbierania i kompilowania cyber Zabezpieczenia informacji. Zabezpieczenia advisory jest wydawane, gdy istnieje potrzeba poinformowania wszystkich użytkowników internetu i odpowiednich użytkowników o potencjalnych zagrożeniach bezpieczeństwa, lukach w produktach, oprogramowaniu, usługach oraz odpowiednich środkach naprawczych i naprawczych.

Jakie konkretne treści są zawarte w Zabezpieczenia advisory? Zazwyczaj zawiera szczegółowy opis luki Zabezpieczenia , dotknięte produkty i wersje, rozwiązania lub środki łagodzące oraz informacje o aktualizacjach. Celem Zabezpieczenia advisory jest zapewnienie, że wszyscy dotknięci użytkownicy są szybko informowani o powadze i zakresie problemu oraz podejmują działania tak szybko, jak to możliwe, aby zapobiec złośliwemu wykorzystaniu luki Zabezpieczenia . W ten sposób użytkownicy mogą chronić dane w swoich urządzeniach i usługach, a także ogólny system Zabezpieczenia , aby uniknąć dalszych szkód.

Jednak jeśli każdy dostawca ma swoje własne podatne dane , w różnych formatach, jak możemy wiedzieć, czy twoja luka nie jest taka sama jak moja? Omawiając ryzyka i luki Zabezpieczenia , jak możemy upewnić się, że wszyscy mówią o tym samym?

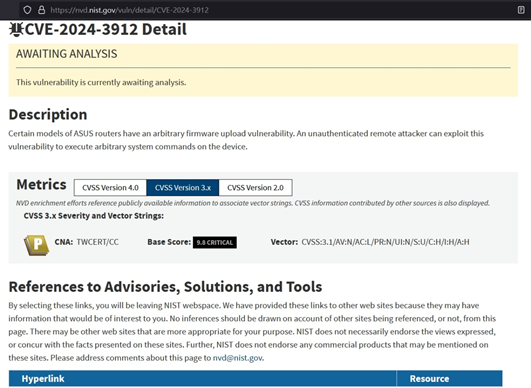

Jest globalnie uznawany system identyfikacji podatności Zabezpieczenia , znany jako baza danych Common Vulnerabilities and Exposures (CVE), który zbiera i przypisuje numery różnym słabościom i podatnościom Zabezpieczenia na całym świecie, aby ułatwić użytkownikom na całym świecie wyszukiwanie i przeglądanie.

W ten sposób wszystkie urządzenia cyber Zabezpieczenia , dostawcy sprzętu i oprogramowania, oprogramowanie Antywirus , oprogramowanie końcowe i tym podobne mogą mieć jednolity numer identyfikacyjny podatności na cyberzagrożenia. Służy to jako podstawa do zautomatyzowanej komunikacji i produkcji treści związanych z bezpieczeństwem.

Wszystkim CVE przypisuje się unikalny numer identyfikacyjny dla każdej podatności, a format jest następujący:

CVE-YYYY-NNNN

CVE to stały prefiks, YYYY to rok w kalendarzu gregoriańskim, a NNNN to numer seryjny wskazujący chronologiczną kolejność. NNNN to zazwyczaj czterocyfrowy numer. Jeśli jest krótszy niż cztery cyfry, dodaje się zera wiodące. W razie potrzeby można go rozszerzyć do pięciu cyfr lub więcej. W ostatnich latach, z powodu nasilonych działań hakerów, liczba badaczy Zabezpieczenia również wzrosła i odkryto więcej podatności Zabezpieczenia . W rezultacie kody CVE zostały zazwyczaj rozszerzone do pięciu cyfr.

Czym jest Common Vulnerability Scoring System (CVSS)?

Dzięki CVE do identyfikacji wszystkich znanych podatności Zabezpieczenia , następnym krokiem jest ocena ich ryzyka. Tutaj wkracza Common Vulnerability Scoring System (CVSS), który dostarcza publicznie ocenę wskazującą na powagę każdej podatności CVE.

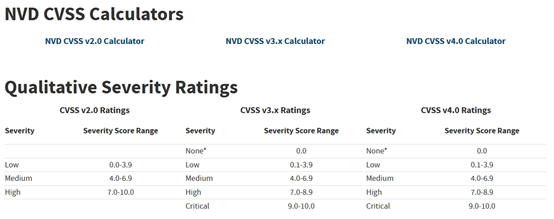

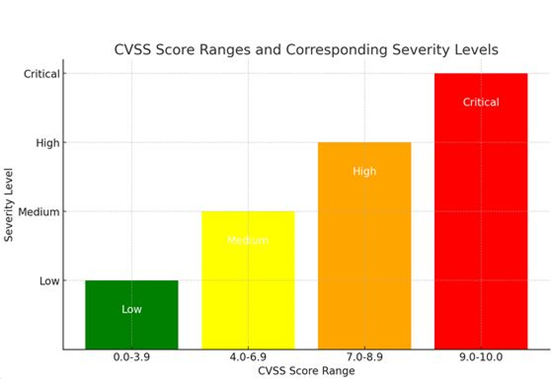

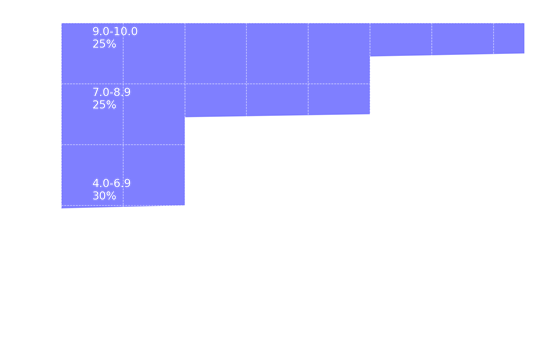

Amerykański Narodowy Instytut Standaryzacji i Technologii (NIST) utrzymuje National Vulnerability Database (NVD), która zawiera oceny i rankingi powagi obliczone przy użyciu różnych wersji CVSS.

CVSS został zainicjowany przez National Infrastructure Advisory Council (NIAC) w Stanach Zjednoczonych. Podstawowa ocena jest generowana przez uwzględnienie szczegółów technicznych i odpowiednich atrybutów podatności, takich jak złożoność ataku, poufność, integralność i dostępność, a także czynniki czasowe i środowiskowe. Dlatego ogólna ocena jest wysoce profesjonalna i służy jako standardowe narzędzie oceny w dziedzinie cyberbezpieczeństwa. Pozwala nam to na spójną metodę oceny wpływu różnych podatności oprogramowania i cyberbezpieczeństwa oraz wspomaga proces podejmowania decyzji dotyczących odpowiednich środków zaradczych.

Im wyższa ocena podatności CVE, tym pilniejsze jest jej priorytetowe i szybkie załatanie. To także wysiłek wielu profesjonalistów ds. cyberbezpieczeństwa, badaczy oraz deweloperów oprogramowania i sprzętu w ich odpowiednich dziedzinach.

Porada Zabezpieczenia dotycząca ASUS Router zawiera ocenę CVSS. Zazwyczaj oceny powyżej 7 są uważane za wysokie i wymagają priorytetowego załatania. Oceny powyżej 9 są niezwykle poważne i wymagają natychmiastowego załatania, aby zapewnić Zabezpieczenia .

Czy istnieją różne poziomy podatności?

Branża również ustanowiła poziomy powagi dla wspomnianych CVE i CVSS. Te poziomy są przypisywane na podstawie oceny CVSS podatności. Poziomy wahają się od V5 (Krytyczny) do V1 (Informacyjny), przy czym najwyższy poziom wymaga priorytetowego działania.

Na koniec jest status, który definiuje status każdej podatności Zabezpieczenia . Status jest ciągle aktualizowany w tych bazach danych Zabezpieczenia na podstawie czasu i działań podjętych przez dostawców. Statusy obejmują: Badanie, Nie Dotyczy, Naprawianie, Rozwiązane i Informacyjne, między innymi. Ułatwia to nam identyfikację, czy ryzyko tych podatności nadal istnieje i podjęcie odpowiednich środków.

Na podstawie powyższych kluczowych informacji możemy zauważyć, że standardowa porada Zabezpieczenia zazwyczaj zawiera następujące elementy:

- Opis podatności: Szczegółowe wyjaśnienie natury i zakresu podatności.

- Produkty i wersje objęte podatnością: Wymień wszystkie wersje oprogramowania lub sprzętu, które są objęte podatnością.

- Ocena ryzyka: Oceń potencjalny poziom zagrożenia wynikający z podatności.

- Rozwiązania i środki zaradcze: Podaj zalecenia dotyczące naprawy podatności poprzez aktualizacje lub zmiany konfiguracji.

- Informacje o plikach aktualizacji: Jeśli dostępne są poprawki lub aktualizacje, podaj linki do pobrania i przewodniki instalacji.

Zabezpieczenia doradztwo głównych międzynarodowych dostawców

Międzynarodowo znani dostawcy, tacy jak Microsoft, Apple i Google, przywiązują dużą wagę do zgłaszania cyber Zabezpieczenia . Zazwyczaj mają dedykowane zespoły Zabezpieczenia odpowiedzialne za monitorowanie i wydawanie porad. Na przykład, comiesięczny „Patch Tuesday” Microsoftu to regularny cykl aktualizacji Zabezpieczenia , który dostarcza szczegółowe informacje o Zabezpieczenia i aktualizacjach poprawek. Te doradztwa Zabezpieczenia nie są tylko środkami obronnymi, ale także częścią zobowiązania firm do zapewnienia Zabezpieczenia użytkowników, mając na celu zwiększenie ogólnego bezpieczeństwa sieci.

Na przykład, platforma Android Google jest używana w ogromnej liczbie urządzeń mobilnych Android , urządzeń przemysłowych i sprzętu rozrywkowego na całym świecie. Nowe informacje o wersjach Zabezpieczenia są regularnie publikowane na stronie internetowej Google. Obejmuje to numery wersji, do których różne wersje systemu Android będą aktualizowane w najnowszych aktualizacjach, podsumowanie naprawionych błędów, zaadresowane podatności Zabezpieczenia oraz nowe funkcje. Jednak szczegółowe treści poprawek nie są publicznie ujawniane, ponieważ takie informacje można uzyskać tylko z społeczności deweloperów Google. Google również udostępnia informacje odpowiednim dostawcom Android , w tym szczegółowe informacje o aktualizacjach wersji i listę zmienionych plików, aby dostawcy mogli zaktualizować swoje wersje.

Jako główny opiekun dużej globalnej platformy, Google powiadomi wszystkich wymienionych partnerów Android o problemach z wyprzedzeniem. Łatki kodu źródłowego dla tych problemów są również publikowane w repozytorium Android Open Source Project (AOSP) wraz z różnymi wersjami Android , aby umożliwić partnerom dostęp, rozwój, testowanie i wdrażanie poprawek.

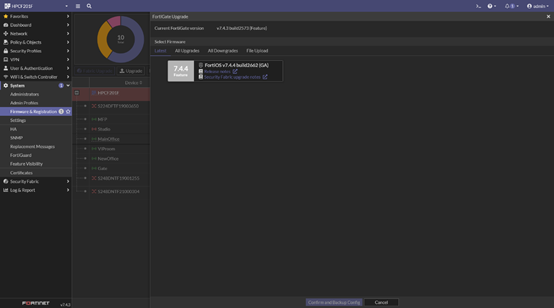

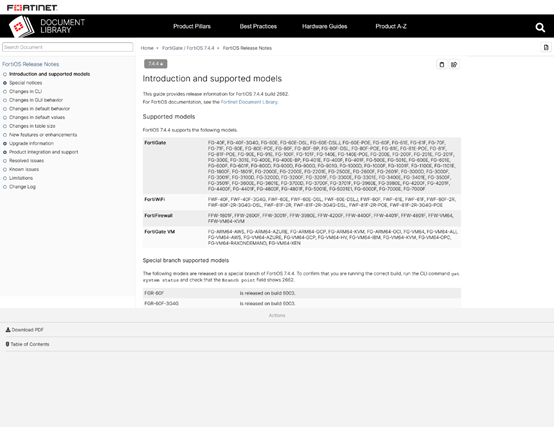

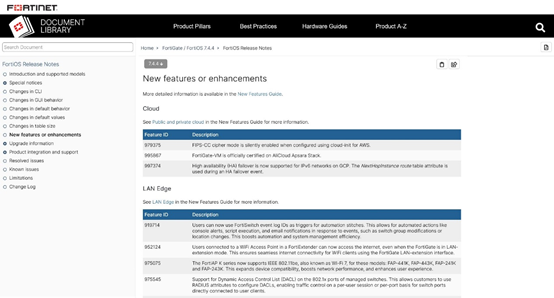

Znana firma w branży cyber Zabezpieczenia , Fortinet, jest dostawcą urządzeń firewall, Przełącznik i sprzętu Zabezpieczenia dla wielu przedsiębiorstw, instytucji i sektorów przemysłowych OT, więc w podobny sposób doradztwa Zabezpieczenia firmy będą wyjaśniać napotkane problemy Zabezpieczenia . Na przykład, powszechna podatność bezpieczeństwa SSL-VPN skłoni Fortinet do zalecenia użytkownikom ich sprzętu aktualizacji do najnowszego firmware’u i włączenia funkcji aktualizacji, aby sprzęt i użytkownicy mogli bezpieczniej łączyć się z siecią firmy za pomocą VPN.

Każde urządzenie Aktualizacja oprogramowania układowego będzie zawierać długą listę poprawek programów systemowych, ulepszeń istniejących problemów i powiadomień o potencjalnych przyszłych problemach.

Urządzenie Fortigate będzie musiało wykonać kopię zapasową odpowiednich plików konfiguracyjnych i przeprowadzić aktualizację, gdy pojawi się alert. Jednak przed wykonaniem tych działań należy zapoznać się z oficjalnym Zabezpieczenia doradztwem aktualizacyjnym, aby zrozumieć, które usługi lub funkcje będą dotknięte i jakie elementy są zawarte w aktualizacji.

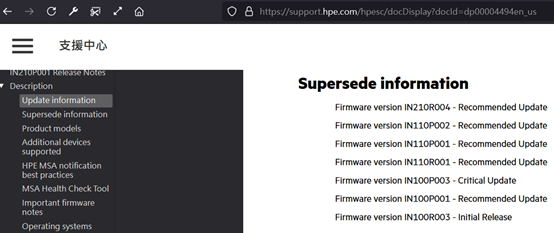

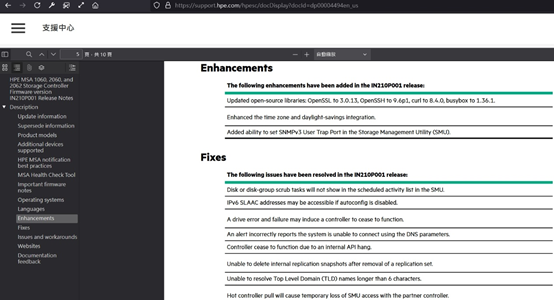

HPE, główny producent urządzeń Pamięć masowa , będzie wydawać ogłoszenia o aktualizacjach dla swoich urządzeń i wymieniać nazwy wersji różnych urządzeń oraz zawartość, która zostanie zaktualizowana i ulepszona. Na przykład, gdy wersje pakietów open-source są aktualizowane, takich jak OpenSSL do 3.0.13, OpenSSH do 9.6p1, curl do 8.4.0 i busybox do 1.36.1, aktualizacje będą określać nowe numery wersji oprogramowania.

Inne poprawki i szczegóły są wymienione poniżej. Aby uzyskać bardziej szczegółowe informacje, klienci muszą bezpośrednio zwrócić się do HPE. Publiczne ogłoszenia w internecie są zazwyczaj w stosunkowo uproszczonej formie.

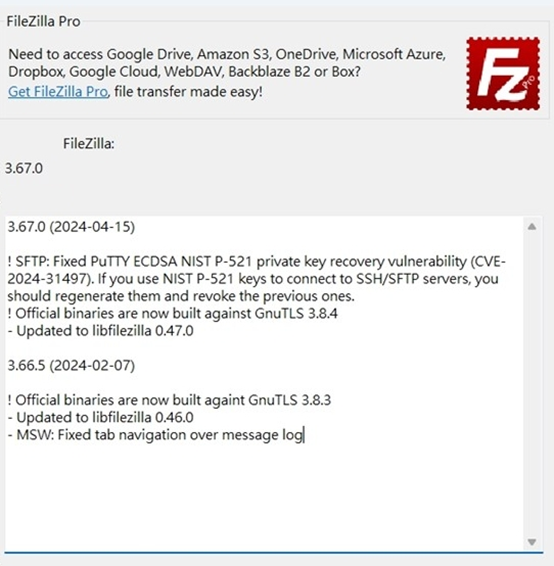

Powszechne oprogramowanie open-source na rynku również reaguje na napotkane CVE za pomocą powiadomień o aktualizacjach oprogramowania, szczegółowo opisując ulepszenia w każdej aktualizacji.

Przykładem jest FileZilla, znane oprogramowanie FTP . Najnowsza wersja naprawiła lukę Zabezpieczenia (taką jak CVE-2024-31497) związaną z prywatnymi kluczami Zabezpieczenia . Luka ta została również załatana w tej aktualizacji.

Czym jest doradztwo Zabezpieczenia QNAP?

QNAP ma wieloletnie doświadczenie w globalnej obsłudze i na rynku, i kładzie duży nacisk na kwestie cyber Zabezpieczenia dla swoich klientów. Mechanizm doradztwa bezpieczeństwa QNAP obejmuje następujące aspekty:

Regularne roczne aktualizacje oprogramowania : QNAP konsekwentnie wydaje Aktualizacja oprogramowania układowego dla swoich urządzeń, wraz z łatkami Zabezpieczenia i aktualizacjami dla powiązanych systemów operacyjnych, aby rozwiązać znane luki.

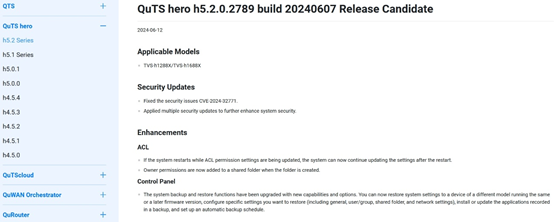

porady dotyczące bezpieczeństwa : Na oficjalnej stronie QNAP i domyślnej stronie głównej po zalogowaniu się do systemu QTS , pojawiają się automatyczne przypomnienia o doradztwach Zabezpieczenia . Szczegóły dotyczące potencjalnych zagrożeń Zabezpieczenia i środków zaradczych są dostępne po kliknięciu na daty aktualizacji. Czytając takie informacje, użytkownicy mogą zrozumieć przybliżony zakres wpływu i zawartość aktualizacji systemu.

Profesjonalny zespół: QNAP ma dedykowany zespół cyber Zabezpieczenia , taki jak QNAP PSIRT, który jest odpowiedzialny za monitorowanie najnowszych zagrożeń bezpieczeństwa i reagowanie tak szybko, jak to możliwe.

Co mogą zrobić użytkownicy QNAP?

Jako użytkownik Serwer NAS QNAP, możesz podjąć następujące środki, aby chronić swoje urządzenie i dane Zabezpieczenia :

Regularnie sprawdzaj aktualizacje: Regularnie sprawdzaj i instaluj aktualizacje oprogramowania i łatki wydane przez QNAP.

Włącz ustawienia Zabezpieczenia : Ustaw silne hasła, włącz weryfikację dwuetapową, ogranicz dostęp zewnętrzny i inne środki Zabezpieczenia .

Monitoruj system: Używaj narzędzi monitorujących dostarczonych przez QNAP, aby być na bieżąco z operacyjnym stanem urządzenia i potencjalnymi zagrożeniami.

Wykonuj kopie zapasowe dane : Regularnie wykonuj kopie zapasowe ważnych dane , aby zapewnić szybkie odzyskanie w przypadku ataku lub awarii.

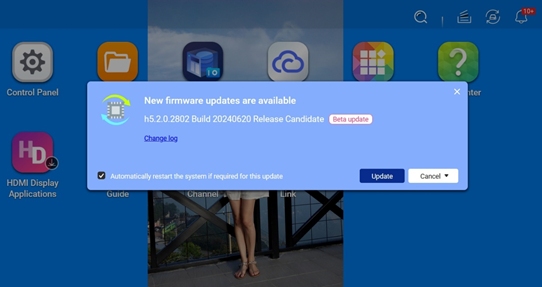

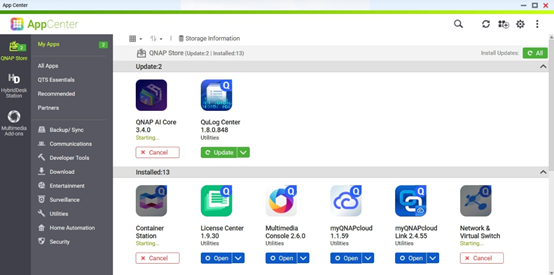

Gdy pojawi się Aktualizacja oprogramowania układowego , możesz kliknąć, aby zobaczyć informacje o wersji. Zaktualizowana zawartość zostanie wyświetlona, aby użytkownicy byli na bieżąco.

Możesz kliknąć na dziennik zmian Aktualizacja oprogramowania układowego , aby zobaczyć podsumowanie ważnych treści dotyczących aktualizacji, w tym poprawki dla luk Zabezpieczenia i ulepszenia funkcjonalności systemu.

Oprócz systemu QTS Aktualizacja oprogramowania układowego , QNAP powiadomi Cię również, gdy dostępne będą aktualizacje dla zainstalowanych aplikacji.

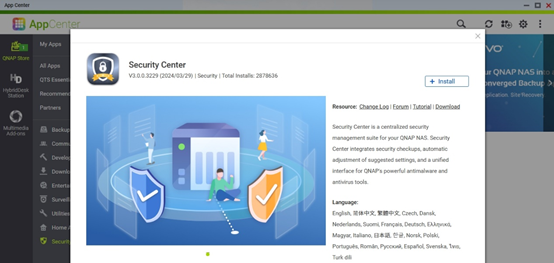

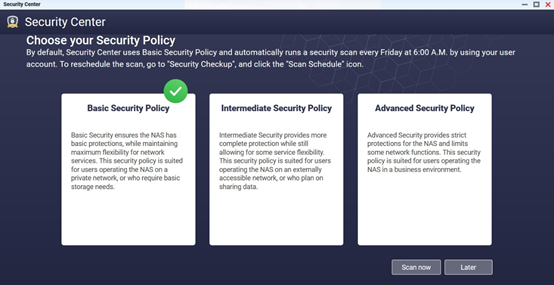

Zaleca się, aby wszyscy użytkownicy QNAP zainstalowali aplikację Centrum Zabezpieczenia dla bardziej bezpiecznego ogólnego doświadczenia użytkownika i powiadomień.

Aplikacja Centrum Zabezpieczenia QNAP zapewnia użytkownikom podstawowe, średniozaawansowane i zaawansowane zalecenia dotyczące polityki Zabezpieczenia . Skanuje całe urządzenie Serwer NAS i oferuje zalecenia na podstawie wyników skanowania. Stosowanie się do tych zaleceń może znacznie zwiększyć poziom Zabezpieczenia Twojego urządzenia Serwer NAS .

Czuj się bezpiecznie, regularnie aktualizując i utrzymując dobre nawyki.

Widzimy, że duże międzynarodowe firmy często odkrywają i zgłaszają luki oraz aktualizacje wersji na bieżąco. Aby zapewnić, że mniej użytkowników zostanie poszkodowanych, niektóre metody ataku i krytyczne informacje nie są w pełni ujawniane publicznie. Szczegółowe treści wymagają dostępu przez konta deweloperów lub umowy z klientami. QNAP działa podobnie do tych dużych międzynarodowych firm, aby zapewnić terminowe wydanie poprawek luk. Dla tych, którzy potrzebują bardziej szczegółowych informacji, wyjaśnienia są planowane po aktualizacjach systemu, aby chronić bardziej rodzinnych użytkowników.

Naprawianie luk Zabezpieczenia można porównać do priorytetowego klasyfikowania w szpitalnej izbie przyjęć. Najważniejsze i najpoważniejsze problemy są priorytetowo rozwiązywane jako pierwsze, a następnie mniej krytyczne w malejącej kolejności ważności.

Jeśli problem nie jest krytyczny i znane jest rozwiązanie, zazwyczaj dopuszczalne jest najpierw przetestowanie aktualizacji na urządzeniach w środowisku testowym przed zastosowaniem jej w środowisku produkcyjnym. Jednak jeśli problem jest trudny do rozwiązania, a chcesz kontynuować działanie bez aktualizacji systemu, konieczne jest wdrożenie odpowiednich środków izolacji i ochrony oraz oczekiwanie na wydanie poprawionej aktualizacji przez dostawcę, która rozwiąże problematyczną poprawkę. Jest to kompromis, który czasami występuje w branży.

Dla ogólnych użytkowników urządzeń Serwer NAS w domu i małych studiach, zaleca się utrzymywanie systemu w najnowszej wersji. Jeśli Twoje urządzenie często musi przesyłać pliki przez internet do Twojego Serwer NAS lub musisz uzyskać dostęp do zdjęć lub dane na Twoim Serwer NAS z sieci mobilnej podczas pracy lub podróży, upewnij się, że zaktualizowałeś do najnowszej wersji i wdrożyłeś wcześniej sugerowane środki Zabezpieczenia , aby Pomoc zmniejszyć ryzyko wycieku ważnych dane , wrażliwych informacji, rodzinnych filmy i prywatnych zdjęć. Ale co ważniejsze, ważne jest, aby zapobiec używaniu Twojego Serwer NAS jako urządzenia do uruchamiania ataków na innych. Hakerzy często wykorzystują skompromitowane urządzenia do przeprowadzania nielegalnych działań, aby uniknąć wykrycia i identyfikacji.

Powodem, dla którego hakerzy często wybierają różne urządzenia Serwer NAS jako platformy ataków, jest to, że użytkownicy często udostępniają te urządzenia w internecie, a co ważniejsze, ponieważ Serwer NAS znacznie rozszerzył funkcjonalności w ostatnich latach, z obsługą Wirtualizacja , kontenerów i tym podobnych, dzięki czemu hakerzy mogą wdrażać i instalować gotowe narzędzia na skompromitowanych urządzeniach Serwer NAS do różnych typów ataków. Dlatego solidna ochrona i środki Zabezpieczenia dla urządzeń Serwer NAS są bardziej krytyczne niż kiedykolwiek, i potrzebujemy, aby użytkownicy współpracowali z nami w celu utrzymania Zabezpieczenia tych środowisk.

Aby uczynić Twoje urządzenie QNAP Serwer NAS bardziej bezpiecznym, zaleca się utrzymywanie dobrych nawyków, jak poniżej

Ciągłe uczenie się: Bądź na bieżąco z najnowszymi trendami cyber Zabezpieczenia i poradami Zabezpieczenia QNAP, aby zwiększyć świadomość bezpieczeństwa.

Regularna inspekcja: Regularnie sprawdzaj ustawienia Zabezpieczenia i logi urządzenia, aby szybko zidentyfikować i rozwiązać wszelkie nieprawidłowe sytuacje.

Ostrożny wybór aplikacji: Instaluj aplikacje tylko z zaufanych źródeł i regularnie aktualizuj aplikacje.

Bezpieczna sieć: Upewnij się, że Twoje środowisko sieciowe jest bezpieczne i używaj narzędzi takich jak zapory ogniowe i VPN, aby chronić swoje ważne dane .

Dzięki powyższym środkom możemy lepiej chronić nasze urządzenia QNAP Serwer NAS i dane . W dzisiejszej erze cyfrowej zagrożenia cyber Zabezpieczenia są wszędzie. Zachowanie czujności i wdrażanie odpowiednich środków ochronnych jest kluczowe, aby zapobiec używaniu Twoich urządzeń jako narzędzi przez hakerów. QNAP również stara się utrzymać ogólne bezpieczeństwo informacji w ekosystemach QTS i QuTS hero , aby zapewnić, że użytkownicy na całym świecie mogą szybko aktualizować do najbezpieczniejszych wersji. Razem możemy zbudować bardziej bezpieczne środowisko cyfrowe.