L’avis Sécurité ne consiste pas seulement à mettre à jour, c’est plus complet et plus important.

Nous entendons souvent ou voyons ‘Avis Sécurité ‘ sur les chaînes d’information et les plateformes de médias sociaux, mentionnant combien de produits et d’entreprises sont affectés, de grandes entreprises et de nombreuses institutions travaillent sur des correctifs, ou comment les pirates causent des pertes d’actifs numériques et financières.

Qu’est-ce qu’un avis Sécurité en fait?Que dois-je faire si je ne le comprends pas bien?

En termes simples, un avis Sécurité est une méthode standard de l’industrie utilisée par les gouvernements, les entreprises et les organisations pour collecter et compiler des renseignements sur la cyber Sécurité . Un avis Sécurité est émis lorsqu’il est nécessaire d’informer tous les utilisateurs d’internet et les utilisateurs concernés des menaces de sécurité potentielles, des vulnérabilités dans les produits, logiciels, services, et des mesures de remédiation et de réparation correspondantes.

Quels sont les contenus spécifiques inclus dans un avis Sécurité ? Il inclut généralement une description détaillée de la vulnérabilité Sécurité , les produits et versions affectés, les solutions ou mesures d’atténuation, et des informations sur les mises à jour. Le but d’un avis Sécurité est de s’assurer que tous les utilisateurs affectés soient rapidement informés de la gravité et de l’étendue du problème, et prennent des mesures dès que possible pour empêcher que la vulnérabilité Sécurité ne soit exploitée de manière malveillante. De cette façon, les utilisateurs peuvent protéger le données dans leurs appareils et services, ainsi que le Sécurité du système global, pour éviter d’autres dommages.

Cependant, si chaque fournisseur a son propre données vulnérable, avec des formats différents, comment pouvons-nous savoir si votre vulnérabilité n’est pas la même que la mienne? Lorsqu’on discute des risques et des vulnérabilités Sécurité , comment pouvons-nous nous assurer que tout le monde parle de la même chose?

Il existe un système reconnu mondialement pour l’identification des vulnérabilités Sécurité , connu sous le nom de base de données Common Vulnerabilities and Exposures (CVE), qui collecte et attribue spécifiquement des numéros à diverses faiblesses et vulnérabilités Sécurité dans le monde entier afin de faciliter la consultation et la visualisation par les utilisateurs du monde entier.

De cette manière, tous les équipements cyber Sécurité , les fournisseurs de matériel et de logiciels, les logiciels Antivirus , les logiciels de point de terminaison et autres peuvent avoir un numéro d’identification de vulnérabilité de cybersécurité unifié. Cela sert de base à la communication automatisée et à la production de contenu de sécurité.

Tous les CVE se voient attribuer un numéro d’identification unique pour chaque vulnérabilité, et le format est le suivant :

CVE-AAAA-NNNN

CVE est un préfixe fixe, AAAA est l’année dans le calendrier grégorien, et NNNN est un numéro de série indiquant l’ordre chronologique. NNNN est généralement un nombre à quatre chiffres. S’il est inférieur à quatre chiffres, des zéros initiaux sont ajoutés. Si nécessaire, il peut être étendu à cinq chiffres ou plus. Ces dernières années, en raison des activités rampantes des hackers, le nombre de chercheurs en Sécurité a également augmenté et davantage de vulnérabilités Sécurité ont été découvertes. En conséquence, les codes CVE ont généralement été étendus à cinq chiffres.

Qu’est-ce que le Common Vulnerability Scoring System (CVSS) ?

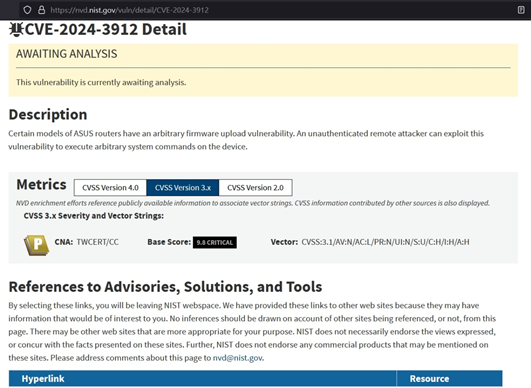

Avec le CVE pour identifier toutes les vulnérabilités Sécurité connues, l’étape suivante consiste à évaluer leur risque. C’est là qu’intervient le Common Vulnerability Scoring System (CVSS), qui fournit au public un score indiquant la gravité de chaque vulnérabilité CVE.

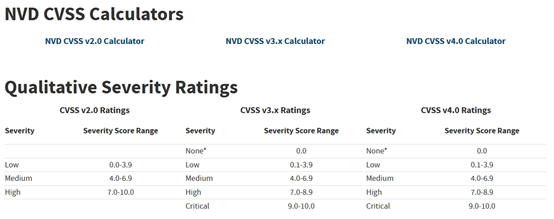

L’Institut national des normes et de la technologie (NIST) des États-Unis maintient la base de données nationale des vulnérabilités (NVD), qui répertorie les scores et le classement de gravité calculés à l’aide de différentes versions du CVSS.

Le CVSS a été initié par le National Infrastructure Advisory Council (NIAC) aux États-Unis. Le score de base est généré en tenant compte des détails techniques et des attributs pertinents des vulnérabilités, tels que la complexité de l’attaque, la confidentialité, l’intégrité et la disponibilité, ainsi que des facteurs temporels et environnementaux. Par conséquent, le score global présenté est hautement professionnel et sert d’outil d’évaluation standard dans le domaine de la cybersécurité. Cela nous permet d’avoir une méthode d’évaluation cohérente pour juger de l’impact des différentes vulnérabilités logicielles et de cybersécurité, et aide dans le processus de prise de décision pour les mesures de réponse appropriées.

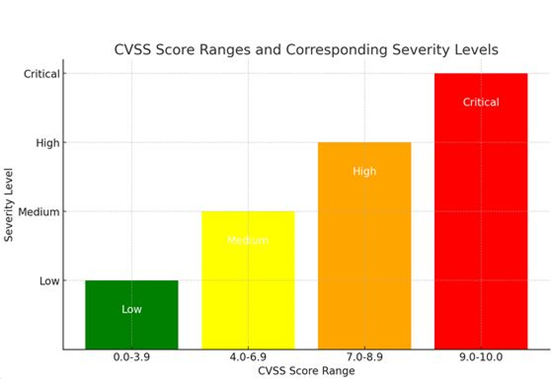

Plus le score d’une vulnérabilité CVE est élevé, plus il est urgent de la prioriser et de la corriger rapidement. C’est également l’effort fourni par de nombreux professionnels de la cybersécurité, chercheurs et développeurs de logiciels et de matériel dans leurs domaines respectifs.

Le conseil Sécurité lié à ASUS Routeur contient un score CVSS. En général, les scores supérieurs à 7 sont considérés comme élevés et nécessitent une correction prioritaire. Les scores supérieurs à 9 sont extrêmement graves et nécessitent une correction immédiate pour assurer la Sécurité .

Existe-t-il différents niveaux de vulnérabilités ?

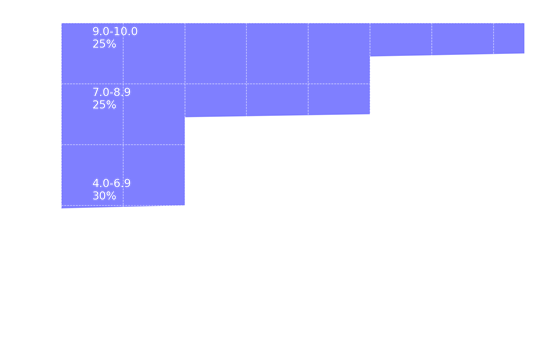

L’industrie a également établi des niveaux de gravité pour les CVE et CVSS susmentionnés. Ces niveaux sont attribués en fonction du score CVSS de la vulnérabilité. Les niveaux vont de V5 (Critique) à V1 (Information), le niveau le plus élevé nécessitant un traitement prioritaire.

Enfin, il y a le statut, qui définit le statut de chaque vulnérabilité Sécurité . Le statut est continuellement mis à jour dans ces bases de données Sécurité en fonction du temps et des actions entreprises par les fournisseurs. Les statuts incluent: En cours d’investigation, Non affecté, En cours de correction, Résolu, et Information, entre autres. Cela nous permet de savoir plus facilement si le risque de ces vulnérabilités existe toujours et de prendre les mesures appropriées.

Sur la base des informations clés ci-dessus, nous pouvons voir qu’un conseil Sécurité standard inclut généralement les éléments suivants :

- Description de la vulnérabilité : Explication détaillée de la nature et de l’étendue de la vulnérabilité.

- Produits et versions affectés : Liste de toutes les versions de logiciels ou de matériels affectés.

- Évaluation des risques : Évaluer le niveau de menace potentiel posé par la vulnérabilité.

- Solution et mesures d’atténuation : Fournir des recommandations pour corriger la vulnérabilité par des mises à jour ou des modifications de configuration.

- Informations sur le fichier de mise à jour : Si des correctifs ou des mises à jour sont disponibles, fournir des liens de téléchargement et des guides d’installation.

Sécurité conseil des principaux fournisseurs internationaux

Les fournisseurs de renommée internationale tels que Microsoft, Apple et Google attachent une grande importance au rapport de Sécurité . Ils ont généralement des équipes dédiées à Sécurité responsables de la surveillance et de la publication de conseils. Par exemple, le « Patch Tuesday » mensuel de Microsoft est un cycle de mise à jour régulier de Sécurité qui fournit des informations détaillées sur Sécurité et des mises à jour de correctifs. Ces conseils de Sécurité ne sont pas seulement des mesures défensives, mais aussi une partie de l’engagement des entreprises envers la Sécurité des utilisateurs, visant à améliorer la sécurité globale du réseau.

Par exemple, la plateforme Android de Google est utilisée dans un grand nombre de dispositifs mobiles Android , d’appareils industriels et d’équipements de divertissement dans le monde entier. De nouvelles informations sur les versions de Sécurité sont régulièrement publiées sur le site Web de Google. Cela inclut les numéros de version que les différentes versions du système Android seront mises à jour dans les mises à jour récentes, un résumé des bogues corrigés, des vulnérabilités Sécurité traitées et des nouvelles fonctionnalités. Cependant, le contenu détaillé des correctifs n’est pas divulgué publiquement, car ces informations ne peuvent être consultées que par la communauté des développeurs de Google. Google publie également des informations aux fournisseurs Android concernés, y compris des informations détaillées sur les mises à jour de version et une liste des fichiers modifiés pour que les fournisseurs puissent mettre à jour leurs versions.

En tant que principal mainteneur d’une plateforme mondiale majeure, Google notifiera à l’avance tous les problèmes répertoriés à ses partenaires mondiaux Android . Les correctifs de code source pour ces problèmes sont également publiés dans le dépôt du projet Open Source Android (AOSP) avec différentes versions de Android pour permettre aux développeurs des partenaires d’accéder, de développer, de tester et de mettre en œuvre les correctifs.

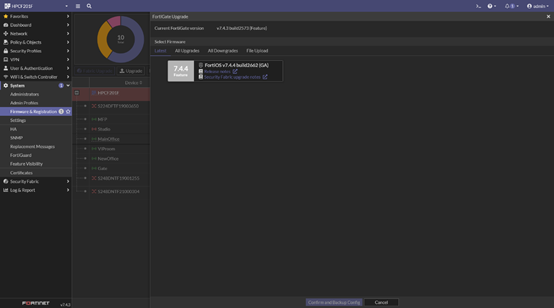

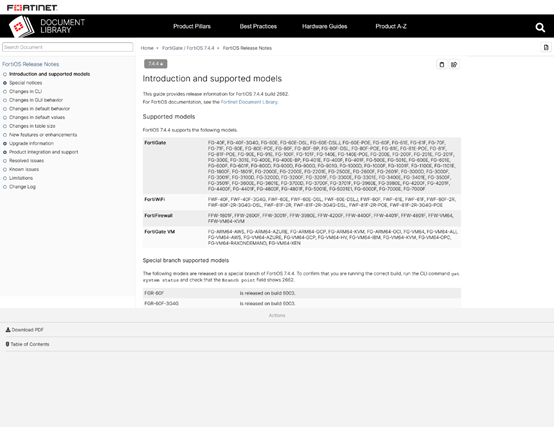

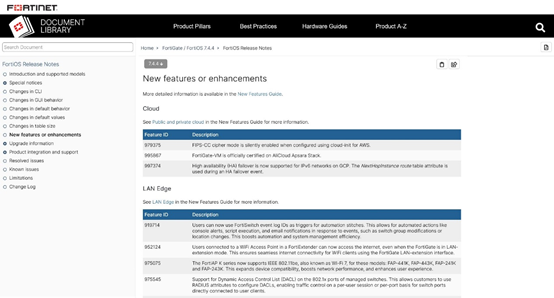

Entreprise majeure bien connue dans l’industrie de la Sécurité cybernétique, Fortinet est un fournisseur de dispositifs de pare-feu, de Commutateur et d’équipements de Sécurité pour de nombreuses entreprises, institutions et secteurs industriels OT, donc de manière similaire, les conseils de Sécurité de l’entreprise expliqueront les problèmes de Sécurité rencontrés. Par exemple, une vulnérabilité de sécurité SSL-VPN courante inciterait Fortinet à recommander aux utilisateurs de leurs équipements de mettre à jour le firmware le plus récent et d’activer la fonction de mise à jour, afin que les équipements et les utilisateurs puissent se connecter plus en toute sécurité au réseau de l’entreprise via VPN.

Chaque Mise à jour du firmware de dispositif inclura une longue liste de correctifs de programme système, des améliorations des problèmes existants et des notifications de problèmes potentiels futurs.

Un appareil Fortigate devra sauvegarder les fichiers de configuration pertinents et effectuer une mise à jour lorsqu’une alerte apparaît. Cependant, avant de réaliser ces actions, il convient de consulter l’avis de mise à jour officiel Sécurité pour comprendre quels services ou fonctions seront affectés et quels éléments sont inclus dans la mise à jour.

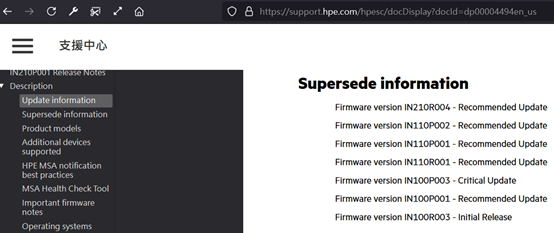

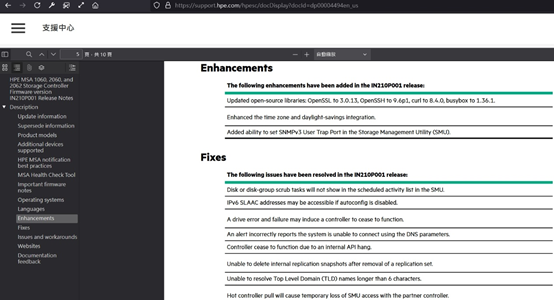

HPE, un important fabricant d’appareils Stockage , publiera des annonces de mise à jour pour ses appareils, et listera les noms de version des différents appareils ainsi que le contenu qui sera mis à jour et amélioré. Par exemple, lorsque les versions des packages open-source sont mises à niveau, comme OpenSSL vers 3.0.13, OpenSSH vers 9.6p1, curl vers 8.4.0, et busybox vers 1.36.1, les mises à jour spécifieront les nouveaux numéros de version du logiciel.

D’autres correctifs et détails sont listés ci-dessous. Pour des informations plus détaillées, les clients devront les demander directement à HPE. Les annonces publiques sur internet sont généralement sous une forme relativement simplifiée.

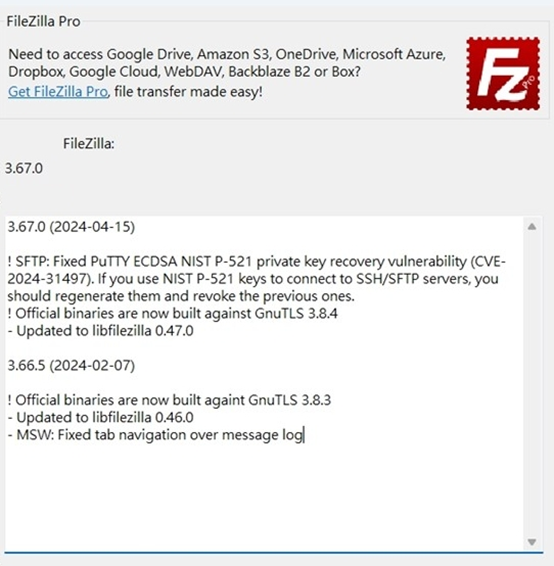

Les logiciels open-source courants sur le marché répondent également aux CVE rencontrés avec des notifications de mise à jour logicielle, détaillant les améliorations apportées à chaque mise à jour.

Un exemple est FileZilla, un logiciel FTP bien connu. La dernière version a corrigé une vulnérabilité Sécurité (comme CVE-2024-31497) liée aux clés privées Sécurité . La vulnérabilité a également été corrigée dans cette mise à jour.

Qu’est-ce que l’avis Sécurité de QNAP ?

QNAP a de nombreuses années d’expérience mondiale en service et sur le marché, et accorde une grande importance aux problèmes de cyber Sécurité pour ses clients. Le mécanisme d’avis de sécurité de QNAP comprend les aspects suivants :

Publication annuelle régulière mises à jour du firmware : QNAP publie régulièrement des Mise à jour du firmware pour ses appareils, ainsi que des correctifs et mises à jour Sécurité pour les systèmes d’exploitation associés afin de traiter les vulnérabilités connues.

avis de sécurité : Sur le site officiel de QNAP et la page d’accueil par défaut lorsque les utilisateurs se connectent au système QTS , il y a des rappels automatiques des avis Sécurité . Les détails sur les menaces potentielles Sécurité et les mesures correctives sont fournis en cliquant sur les dates de mise à jour. En lisant ces informations, les utilisateurs peuvent comprendre l’étendue approximative de l’impact et le contenu des mises à jour du système.

Équipe professionnelle : QNAP dispose d’une équipe dédiée à la cyber Sécurité , comme QNAP PSIRT, qui est responsable de la surveillance des dernières menaces de sécurité et de la réponse aussi rapidement que possible.

Que peuvent faire les utilisateurs QNAP ?

En tant qu’utilisateur NAS de QNAP, vous pouvez prendre les mesures suivantes pour protéger votre appareil et données Sécurité :

Vérifiez régulièrement les mises à jour : Vérifiez et installez régulièrement les mises à jour logicielles et les correctifs publiés par QNAP.

Activez les paramètres Sécurité : Définissez des mots de passe forts, activez la vérification en deux étapes, restreignez l’accès externe et prenez d’autres mesures Sécurité .

Surveillez le système : Utilisez les outils de surveillance fournis par QNAP pour rester informé de l’état opérationnel de l’appareil et des menaces potentielles.

Sauvegardez données : Sauvegardez régulièrement les données importants pour assurer une récupération rapide en cas d’attaque ou de panne.

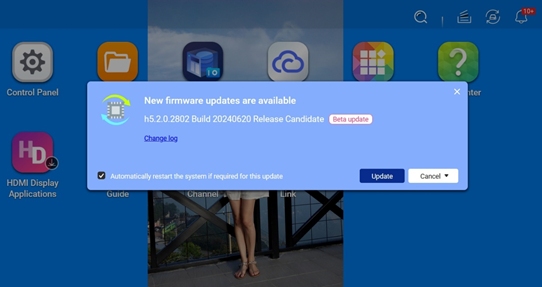

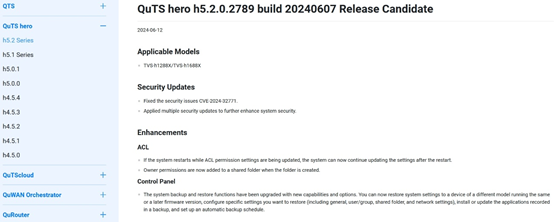

Lorsqu’il y a une Mise à jour du firmware , vous pouvez cliquer pour voir les informations de version. Le contenu mis à jour sera affiché pour que les utilisateurs restent informés.

Vous pouvez cliquer sur le journal des modifications de Mise à jour du firmware pour voir un résumé du contenu important de la mise à jour, y compris les correctifs pour les vulnérabilités de Sécurité et les améliorations de la fonctionnalité du système.

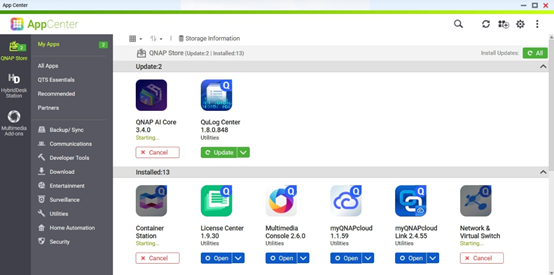

En plus du système QTS Mise à jour du firmware , QNAP vous notifiera également lorsque des mises à jour seront disponibles pour vos applications installées.

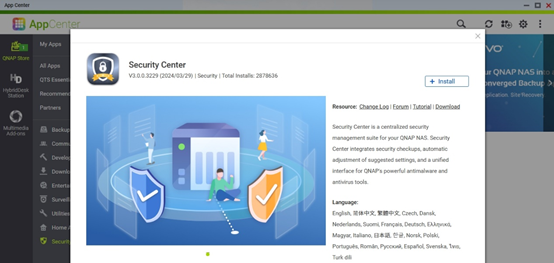

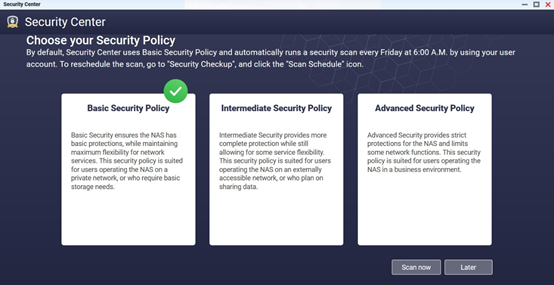

Il est recommandé à tous les utilisateurs de QNAP d’installer l’application Sécurité Center pour une expérience utilisateur globale plus sécurisée et des alertes.

L’application QNAP Sécurité Center fournit aux utilisateurs des recommandations de politique de Sécurité de base, intermédiaire et avancée. Elle analyse l’ensemble du dispositif NAS et offre des recommandations basées sur les résultats de l’analyse. Suivre ces recommandations peut améliorer considérablement le niveau de Sécurité de votre dispositif NAS .

Soyez en sécurité en mettant à jour régulièrement et en maintenant de bonnes habitudes.

Nous pouvons voir que les grandes entreprises internationales découvrent et signalent souvent des vulnérabilités ainsi que des mises à jour de version de manière continue. Pour garantir que moins d’utilisateurs soient affectés, certaines méthodes d’attaque et informations critiques ne sont pas entièrement divulguées au public. Le contenu détaillé nécessite un accès via des comptes de développeur ou des contrats avec des clients. QNAP fonctionne de manière similaire à ces grandes entreprises internationales pour assurer la publication en temps opportun des correctifs de vulnérabilité. Pour ceux qui ont besoin d’informations plus détaillées, des explications sont prévues après les mises à jour du système pour protéger davantage les utilisateurs familiaux.

La correction des vulnérabilités de Sécurité peut être comparée à un classement par priorité dans une salle d’urgence d’hôpital. Les problèmes les plus importants et les plus graves sont priorisés et traités en premier, suivis par les moins critiques par ordre décroissant de gravité.

Si le problème n’est pas critique et que la solution est connue, il est généralement acceptable de tester d’abord la mise à jour sur des dispositifs dans un environnement de test avant de l’appliquer à l’environnement de production. Cependant, si le problème est difficile à résoudre mais que vous souhaitez continuer à fonctionner sans mettre à jour le système, il est nécessaire de mettre en œuvre des mesures d’isolation et de protection appropriées et d’attendre que le fournisseur publie une mise à jour révisée qui traite le correctif problématique. C’est un compromis qui se produit parfois dans l’industrie.

Pour les utilisateurs d’appareils NAS domestiques et de petits studios, il est généralement recommandé de maintenir votre système à jour avec la dernière version. Si votre appareil doit fréquemment transférer des fichiers sur Internet vers votre NAS ou si vous devez accéder à des photos ou à des données sur votre NAS depuis votre réseau mobile pendant que vous travaillez ou voyagez, assurez-vous de mettre à jour vers la dernière version et de mettre en œuvre les mesures de Sécurité précédemment suggérées pour Aide atténuer les risques de fuite de vos données importants, informations sensibles, vidéos familiales et photos privées. Mais plus important encore, il est essentiel d’empêcher votre NAS d’être utilisé comme appareil de rebond pour lancer des attaques contre d’autres. Les hackers exploitent souvent des appareils compromis pour mener des activités illégales afin d’éviter d’être détectés et identifiés.

La raison pour laquelle les hackers choisissent souvent divers appareils NAS comme plateformes d’attaque est que les utilisateurs rendent fréquemment ces appareils accessibles sur Internet, et plus important encore, parce que NAS a considérablement élargi ses fonctionnalités ces dernières années, avec le support de Virtualisation , de conteneurs et autres, de sorte que les hackers peuvent déployer et installer des outils prêts à l’emploi sur des appareils NAS compromis pour divers types d’attaques. Par conséquent, des mesures de protection et de Sécurité robustes pour les appareils NAS sont plus critiques que jamais, et nous avons besoin que les utilisateurs collaborent avec nous pour maintenir la Sécurité de ces environnements.

Afin de rendre votre appareil QNAP NAS plus sécurisé, il est recommandé de maintenir de bonnes habitudes comme suit

Apprentissage continu : Restez informé des dernières tendances en matière de cyber Sécurité et des avis de Sécurité de QNAP pour améliorer la sensibilisation à la sécurité.

Inspection régulière : Vérifiez régulièrement les paramètres et les journaux de Sécurité de l’appareil pour identifier et résoudre rapidement toute situation anormale.

Choisissez les applications avec soin : Installez uniquement des applications provenant de sources fiables et mettez régulièrement à jour les applications.

Réseau sécurisé : Assurez-vous que votre environnement réseau est sûr et utilisez des outils tels que des pare-feu et des VPN pour protéger vos données importants.

Grâce aux mesures ci-dessus, nous pouvons mieux protéger nos appareils QNAP NAS et données . À l’ère numérique d’aujourd’hui, les menaces de cyber Sécurité sont omniprésentes. Rester vigilant et mettre en œuvre des mesures de protection appropriées est crucial pour empêcher vos appareils d’être utilisés comme outils par les hackers. QNAP s’efforce également de maintenir la sécurité globale de l’information des écosystèmes QTS et QuTS hero pour garantir que les utilisateurs du monde entier puissent mettre à jour vers les versions les plus sécurisées rapidement. Ensemble, nous pouvons construire un environnement numérique plus sûr.