Nel dominio militare, “Difesa in Profondità (DiD)” è conosciuta anche come “difesa resiliente” o “difesa stratificata”. Utilizza una strategia di difesa comprensiva e multilivello o attacchi preventivi per non prevenire direttamente l’avanzata del nemico ma ritardarne il progresso. Questa strategia funziona sacrificando alcune aree per guadagnare tempo e costringere il nemico a spendere più risorse, facendo perdere il vantaggio al suo attacco, costringendolo a ritirarsi alla posizione di partenza originale, e persino fornendo alla nostra parte opportunità di contrattacco e di ribaltare la situazione.

Anche se la guerra su larga scala sembra ora lontana per la maggior parte delle persone nel mondo di oggi, i principi della Difesa in Profondità sono ampiamente applicati in molti domini non militari, specialmente nelle aree correlate a Sicurezza, inclusi gli impianti nucleari e la sicurezza delle informazioni. Significa implementare molteplici salvaguardie per prevenire incidenti e adottare varie misure per ridurre le perdite dopo che gli incidenti sono avvenuti.

Man mano che le imprese e le organizzazioni espandono la scala della loro infrastruttura IT, le strategie di Difesa in Profondità diventano ancora più importanti. Come marchio leader nel campo della tecnologia Archiviazione, QNAP ha subito molti anni di sviluppo e fornisce controlli Sicurezza comprensivi. Da “controllo Sicurezza di gestione” a “controllo Sicurezza fisico” e “controllo Sicurezza tecnico”, QNAP offre una soluzione completa che include protezione della connessione, trappola per minacce, protezione Autorizzazione, protezione della trasmissione, valutazione Sicurezza e recupero dai disastri.

|

| Sistema integrato | Installa pacchetto software |

|

Protezione della connessione |

| |

|

Trappola per minacce |

| |

|

Protezione Autorizzazione |

| |

|

Protezione della trasmissione |

| |

|

Valutazione Sicurezza |

|

|

|

Recupero disastri |

|

|

[Livello 1] Protezione connessione: QVPN, QuWAN, QuFirewall

Quando gli utenti si connettono da remoto al loro QNAP NAS, il primo passo per una protezione sicura ed efficiente delle informazioni è assicurare la connessione e la trasmissione dei file sulla rete.

QVPN Servizio: Trasferimento file sicuro e protetto

VPN garantisce la Sicurezza nell’accesso alle risorse e ai servizi di rete in reti pubbliche e impedisce l’intercettazione del traffico di rete. Il servizio QVPN integra sia le funzionalità del server VPN che del client VPN per abilitare connessioni a server remoti o facilitare l’accesso a contenuti o servizi tramite client VPN dei fornitori. Il servizio QVPN supporta il servizio OpenVPN open-source e si integra con i servizi OpenVPN popolari sul mercato, come ExpressVPN™, NordVPN®, Surfshark®, Astrill®, ecc., per fornire opzioni di connessione VPN più diverse e garantire una rete privata virtuale sicura.

Impostando i dispositivi QNAP tramite il Servizio QVPN, è possibile connettersi a server VPN remoti, rendendo l’accesso alle risorse remote più sicuro ed eliminando le restrizioni geografiche. La connessione può anche essere impostata come gateway predefinito per i dispositivi QNAP, reindirizzando tutto il traffico di rete in uscita verso la VPN. Il client del dispositivo QVPN supporta QBelt e altri protocolli e può connettersi ai dispositivi QNAP tramite VPN. I log di connessione vengono conservati per visualizzare lo storico dell’uso dati, e una funzione di test della velocità integrata può Guida valutare le velocità di connessione VPN.

QuWAN: Costruire una nuova architettura IT agile per le piccole e medie imprese

La rete definita dal software (SDN) ha cambiato il modo di controllo del flusso di dati nelle reti tradizionali. Separa il “piano di controllo” dei dispositivi di rete e lo consolida in un server esterno come un controller centralizzato per gestire tutti i dispositivi coinvolti nei percorsi di inoltro dei pacchetti. Questo permette agli amministratori di sistema di rete di avere una visione globale e rende l’intera rete agire come un enorme software programmabile che può essere regolato dinamicamente in qualsiasi momento in base alle diverse esigenze aziendali. Uno dei casi d’uso SDN più prominenti è la rete WAN B4 utilizzata da Google per collegare i centri di dati in tutto il mondo, che triplica l’utilizzo della larghezza di banda fino a quasi il 100%, rendendo la rete più stabile e più facile da gestire.

Oltre a migliorare la larghezza di banda e facilitare la gestione, l’ Sicurezza delle informazioni basato sul dispiegamento delle politiche è sempre stato un’area molto adatta per l’applicazione SDN. Con l’architettura di rete aziendale tradizionale, collegare più sedi richiede tipicamente la connessione alla sede centrale, che spesso incontra problemi di collo di bottiglia a causa della larghezza di banda insufficiente. Tuttavia, le apparecchiature VPN a livello aziendale sul mercato sono costose e richiedono tempo per essere dispiegate, e non sono accessibili per le comuni piccole e medie imprese.

QNAP SD-WAN ( QuWAN ) utilizza tecnologia Virtualizzazione avanzata per configurare automaticamente tutti i servizi WAN connessi esternamente e stabilire rapidamente una rete privata virtuale a maglie (Auto Mesh VPN). Ciò consente a più unità di filiale di formare reti in modo flessibile in qualsiasi filiale, con un’architettura di dispiegamento della rete a basso costo e altamente flessibile. Ottimizza la larghezza di banda della rete e facilita l’accesso dei dipendenti aziendali ai sistemi interni dall’intranet dell’azienda. Allo stesso tempo, la segmentazione della rete Guida limita l’esposizione interna di dati e informazioni agli utenti esterni all’azienda.

La Rete definita dal software facilita anche l’analisi di Sicurezza e il bilanciamento del carico. QuWAN utilizza la tecnologia di ispezione approfondita dei pacchetti (DPI) per rilevare i servizi terminali a livello di applicazione e per identificare efficacemente i siti web, i dispositivi e i potenziali virus da cui provengono i pacchetti. Può anche personalizzare le applicazioni aziendali critiche, assegnare loro una priorità di larghezza di banda più alta e fornire un’esperienza di rete fluida. Inoltre, con la funzionalità del firewall L7, può rilevare automaticamente i pacchetti malevoli, mettere in blacklist applicazioni specifiche e bloccarle per garantire la Sicurezza della rete aziendale.

myQNAPcloud Link: Servizio di connessione remota semplice e sicuro

myQNAPcloud Link è un servizio di connessione remota fornito da QNAP, che consente di connettersi ai dispositivi QNAP tramite il sito web myQNAPcloud (www.myqnapcloud.com) tramite Internet. Non sono richieste impostazioni Router complesse. È sufficiente installare l’app myQNAPcloud Link, registrare un ID QNAP sul proprio dispositivo e poi accedere al sito web myQNAPcloud utilizzando il proprio ID QNAP per connettersi al proprio dispositivo QNAP.

QuFirewall: Firewall specifico per dispositivi QNAP

In linea con il popolare concetto di Zero Trust Networks, è possibile installare e abilitare QuFirewall sui dispositivi QNAP per stabilire un firewall “micro-perimetro” basato sull’host per proteggere importanti dati e servizi. È possibile integrare anche altre funzionalità di Sicurezza sui dispositivi QNAP, come l’autenticazione degli utenti e le impostazioni di Autorizzazione, per rendere i dispositivi più robusti e altamente resistenti a hacker, malware e altre minacce.

[Layer 2] Trappola per minacce: ADRA NDR

Nel campo dell’ Sicurezza delle informazioni, l’analisi comportamentale è una tecnologia chiave. Può Guida scatenare il sistema Sicurezza in tempo e prevenire l’esecuzione di attacchi quando vengono rilevati traffico anomalo e comportamenti di attacco.

QNAP ha introdotto l’NDR (Network Detection & Response) basato su abbonamento nella serie QGD access Switch, che seleziona e filtra rapidamente parte del traffico di rete tramite Threat Watch, il quale è efficiente e non riduce la velocità. Utilizza anche Threat Trap per simulare il meccanismo di trappola dei comuni servizi di rete per rilevare le attività di penetrazione intranet di ransomware mirati e altro software malevolo in una fase precoce. Combinato con contromisure come analisi approfondita delle minacce, analisi della correlazione delle minacce e blocco automatico mirato preciso di dispositivi infetti, viene bloccata la diffusione di software malevolo come ransomware mirato sull’intranet per garantire l’ Sicurezza delle informazioni di imprese e organizzazioni e proteggerle dal danno.

[Layer 3] Protezione Autorizzazione : amministrazione delegata, AD/LDAP, autenticazione a due fattori

Nel campo dell’ Sicurezza delle informazioni, oltre ai controlli tecnici di Sicurezza per prevenire perdite di dati, attacchi di rete e altre minacce, sono cruciali anche i controlli amministrativi di Sicurezza. I controlli amministrativi di Sicurezza si riferiscono ai principi stabiliti dagli amministratori di sistema e dai team di Sicurezza per controllare l’accesso ai sistemi interni, alle risorse aziendali e ad altre informazioni sensibili dati e applicazioni per evitare di esporre sistemi, dispositivi e applicazioni a rischi umani non necessari. Questo è anche una parte integrante dell’ Sicurezza delle informazioni.

Amministrazione delegata: divisione dei ruoli

Il principio del minimo privilegio di accesso si riferisce alla concessione agli utenti solo dell’accesso ai sistemi e alle risorse Autorizzazione necessarie per i loro ruoli. Questo approccio Guida minimizzare il rischio per altre parti della rete da utenti non autorizzati che eseguono attacchi o accedono a informazioni sensibili dati .

Con la crescita di un’organizzazione, aumenta anche il numero di dipendenti e dispositivi. Avere un numero limitato di amministratori IT per gestire il numero in continuo aumento di account e dispositivi può risultare in un carico di lavoro pesante che può impattare sulle operazioni quotidiane Produttività e portare a frequenti errori. Quando i dipendenti richiedono solo l’accesso a determinate funzionalità o compiti NAS, concedere Autorizzazione oltre il necessario può portare a rischi di Sicurezza per il NAS e le sue dati. Quando gli amministratori di sistema non sono in ufficio o non in grado di affrontare compiti immediatamente, se non c’è altro personale con appropriato Autorizzazione per fornire assistenza, specialmente durante le emergenze, potrebbe portare a potenziali disastri.

Pertanto, delegare con attenzione” Autorizzazione appropriato” può migliorare le Produttività, garantire la dati Sicurezza e facilitare la collaborazione di squadra. Concedere un Autorizzazione limitato per eseguire compiti applicativi e accesso alle dati può non solo ridurre il carico di lavoro degli amministratori IT, ma anche consentire ai manager dei dipartimenti di avere un maggiore controllo sulle dati. Questo si traduce in una maggiore Produttività e dati Sicurezza per l’organizzazione a causa della decentralizzazione e della divisione delle responsabilità.

AD/LDAP: Controllo centralizzato di Autorizzazione

Per le imprese, configurare un server LDAP implica spese aggiuntive per l’hardware. Fortunatamente, la pagina QPKG del sito ufficiale QNAP fornisce un pacchetto OpenLDAP. Dopo l’installazione, il NAS QNAP può essere convertito in un server LDAP. Seguendo la stessa logica, altri server che supportano il protocollo LDAP possono unirsi al NAS QNAP, che è stato aggiornato a server LDAP e consente loro di fornire account di autenticazione unificati.

Un’altra opzione è noleggiare il servizio LDAP cloud di JumpCloud, in modo che il NAS QNAP possa diventare un centro operativo dati cloud ibrido e fornire servizio di directory cloud (Directory as a Service), e centralizzare i servizi originariamente forniti dal server LDAP nel cloud. Dal sito web di JumpCloud, può essere fornito un meccanismo di login globale centralizzato per i colleghi IT in tutto il mondo per configurare individualmente server LDAP coerenti senza la necessità di formazione e coordinamento.

Questo non solo consente agli utenti di utilizzare un insieme di account e password JumpCloud per accedere a vari dispositivi d’ufficio nello stesso dominio in tutto il mondo, come stampanti e cartelle pubbliche su tutti i NAS, o oltre 100 servizi cloud come Office 365, AWS o G Suite, ma anche usarlo per autorizzare l’accesso WiFi dell’ufficio o accedere a vari sistemi cloud locali all’interno dell’azienda.

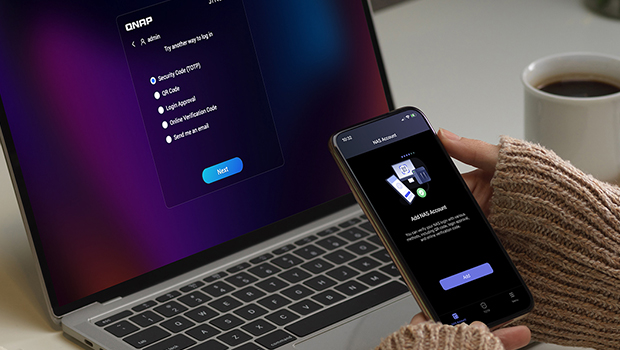

Autenticazione a due fattori: Verifica dell’identità

La ricerca ha dimostrato che l’autenticazione multi-fattore offre una migliore resistenza contro attacchi malevoli. Oggi, affidarsi semplicemente a una politica di password forte o all’uso di password complesse non è più sufficiente per proteggere completamente il tuo NAS da accessi non autorizzati.

Puoi migliorare significativamente la dati Sicurezza e prevenire efficacemente attacchi di rete malevoli installando l’app QNAP Authenticator sul tuo dispositivo mobile e configurando l’autenticazione a due fattori per il tuo NAS , che supporta la password monouso basata sul tempo (TOTP), password monouso (OTP), scansione di codici QR o approvazione di accesso con un clic.

[Livello 4] Protezione della trasmissione: crittografia SMB , ultimi disco rigido auto-crittografanti

I “controlli fisici Sicurezza” sono misure importanti per garantire che i sistemi IT siano protetti da minacce come manomissioni, furti o accessi non autorizzati, e la crittografia dati è un modo per proteggere le informazioni sensibili in questo contesto. La crittografia è il processo di conversione di testo leggibile in testo cifrato incomprensibile per prevenire l’accesso da parte di soggetti non autorizzati o malevoli, il che è fondamentale per la Sicurezza di rete. QNAP offre una gamma di soluzioni che coprono tutto, dalla trasmissione dati alla Archiviazione sul disco rigido.

SMB (Server Message Block) è un protocollo per la condivisione di file di rete che consente alle applicazioni di leggere e scrivere file su un computer o richiedere servizi da programmi server sulla rete. Il protocollo SMB utilizza TCP/IP o altri protocolli di rete per la condivisione di file e l’accesso a cartelle o altre dati su un server remoto, inclusa la lettura, la creazione e l’aggiornamento di file sul server remoto. SMB 3.0 fornisce crittografia end-to-end per migliorare la Sicurezza e mitigare il rischio che la dati venga intercettata in connessioni di rete non affidabili. I principali vantaggi sono che elimina costi aggiuntivi per il dispiegamento, per hardware specifico o acceleratori WAN, migliorando ulteriormente la Sicurezza del Protocollo Internet (IPSec).

QTS 5.0 supporta l’accelerazione hardware AES-NI, che aumenta l’efficienza della firma dei pacchetti, della crittografia e decrittografia nella trasmissione del protocollo SMB 3, rendendola fino a 5 volte più veloce rispetto a quando l’accelerazione hardware AES-NI non è presente. Mentre protegge importanti dati, le prestazioni del sistema rimangono efficienti. QuTS hero h5.1.0 supporta l’ultima accelerazione della firma AES-128-GMAC (applicabile solo ai client Windows 11® e Windows Server 2022®) per migliorare significativamente l’efficienza della firma dei pacchetti dati nel protocollo di trasmissione SMB 3.1.1. Questo risultato in una migliore utilizzazione della CPU e fornisce la combinazione ottimale di prestazioni e protezione.

Gli disco rigido Autocrittografanti (SED) crittografano l’intero disco rigido attraverso il loro processore di crittografia integrato, fornendo l’ultimo strato di protezione per le informazioni Sicurezza. Oltre a supportare i protocolli TCG-OPAL e TCG-Enterprise, QTS 5.2 aggiunge anche il supporto per dischi rigidi meccanici e dischi rigidi a stato solido che rispettano lo standard TCG-Ruby SED, e fornisce specifiche per NVMe e altre nuove tecnologie disco . È più in linea con le attuali esigenze delle imprese e dei centri dati e facilita la conformità a requisiti normativi come GDPR, HIPPA e HITECH.

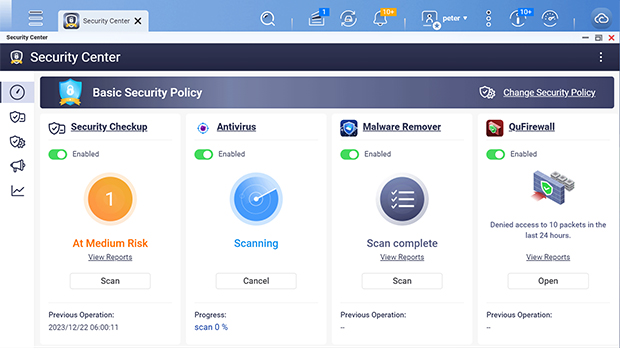

[Livello 5] Valutazione Sicurezza : Centro Sicurezza , Centro notifiche

La prevenzione è meglio della cura. Il nuovo Centro Sicurezza aggiunto in QTS 5.2 può fungere da hub Sicurezza per QNAP NAS . Integra il monitoraggio delle attività dei file, misure di protezione proattive, scansione dello stato NAS Sicurezza , notifiche di allerta immediate e integrazione del software Antivirus . Analizza e monitora attivamente lo stato del sistema NAS , le attività dei file e le potenziali minacce alla rete Sicurezza , conduce valutazioni del rischio Sicurezza e assiste gli utenti nell’adottare misure protettive immediate per prevenire la perdita di dati e vulnerabilità Sicurezza .

Inoltre, il Centro Sicurezza ha aggiunto una nuova funzionalità chiamata “Monitoraggio delle Attività dei File Anomale” per monitorare le attività dei file in qualsiasi momento e rilevare da vicino lo stato delle attività dei file NAS e i rischi di anomalie. Gli utenti possono utilizzare l’interfaccia di monitoraggio visuale per comprendere rapidamente il volume medio di modifica dei file in un determinato periodo di tempo. Allo stesso tempo, gli utenti possono personalizzare le misure di protezione per rispondere agli eventi di allerta quando il numero di modifiche ai file supera la soglia, come la protezione immediata (modalità sola lettura), il backup immediato (prendendo snapshot) e il blocco immediato (mettendo in pausa la pianificazione degli snapshot). Ciò minimizza i rischi e i danni della perdita di dati causati da minacce come crypto-ransomware, attacchi malware o errori umani, e rende la gestione di NAS Sicurezza più efficiente e completa.

Gli utenti che necessitano di informazioni più estese in tempo reale sul sistema possono recarsi all’esistente QTS Centro notifiche che integra tutti gli eventi di sistema QTS , allerte e notifiche in un’unica applicazione. Gli utenti possono gestire centralmente tutte le notifiche senza la necessità di configurarle individualmente in ogni applicazione. Ciò consente agli utenti di monitorare facilmente lo stato del NAS in qualsiasi momento e di configurare rapidamente le impostazioni delle notifiche e visualizzare i log di sistema attraverso una singola finestra.

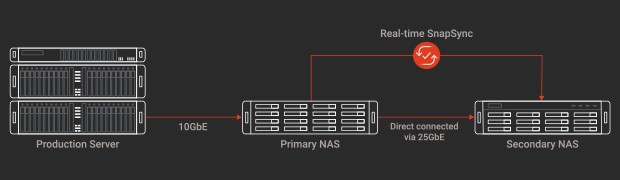

[Strato 6] Recupero disastri: SnapShot, SnapSync, Backup, Malware Remover , ADRA NDR

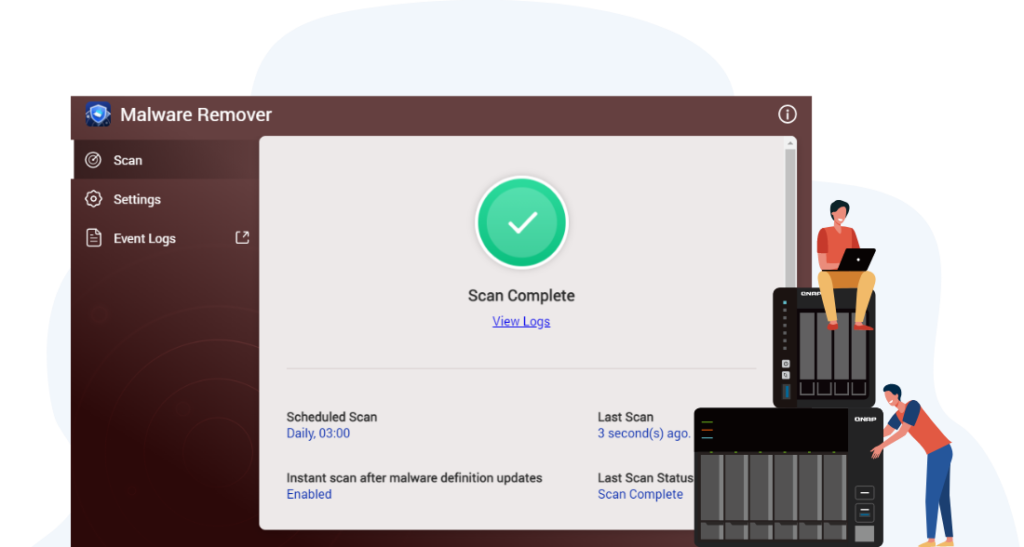

La condivisione, il backup e il ripristino di dati sono sempre stati i punti di forza di QNAP NAS . Viene fornito con la funzionalità di aggiornamento automatico degli ultimi file di definizione malware e la capacità di isolare direttamente i dispositivi affetti da malware sull’accesso Switch per migliorare notevolmente le capacità di difesa contro il malware. Questo Guida contiene attacchi entro uno scopo minimo e consente un rapido recupero dai disastri.

La funzione di snapshot è come fare una foto. Può registrare lo stato del sistema e dati in qualsiasi momento come backup per il futuro ripristino. Gli snapshot utilizzano meno Spazio di archiviazione rispetto ai backup tradizionali. Quando il NAS dati è danneggiato o il computer è minacciato da ransomware crittografato, gli snapshot possono essere utilizzati per ripristinarlo rapidamente per garantire che importanti dati non vengano persi. SnapSync utilizza il backup remoto a livello di blocco per eseguire il backup istantaneo di dati da un QuTS hero NAS a un altro, riducendo il tempo di backup e il rischio di perdita di dati .

Hybrid Backup Sync è una soluzione di backup, recupero e sincronizzazione di file multi-servizio senza licenza che garantisce operazioni aziendali ininterrotte. Che si tratti di backup locale, remoto o cloud, Hybrid Backup Sync può eseguire backup bidirezionali, recupero e sincronizzazione di dati verso dispositivi locali Archiviazione , servizi cloud o server remoti e fornire una protezione completa di dati .

Malware Remover può eseguire regolarmente la scansione del NAS per verificare e scaricare gli ultimi file di definizione dei malware. In caso di attacco, può rimuovere il codice malevolo e ripristinare le Impostazioni di sistema e i file interessati dal programma malevolo, migliorando così il livello di protezione di Sicurezza di NAS . ADRA NDR garantisce che i dispositivi non interessati rimangano illesi senza la necessità di disconnettere tutte le connessioni di rete. Il NAS QNAP può ripristinare dati al precedente punto intatto nel tempo, riducendo significativamente il tempo richiesto per le indagini sulla cybersecurity. Ciò consente il rapido ripristino dei computer di lavoro dei dipendenti e dei servizi essenziali per le operazioni aziendali.

La linea di difesa più importante: la consapevolezza della cybersecurity

In definitiva, non importa quanto avanzate siano le tecnologie di cyber Sicurezza , sono semplicemente “strumenti”. L’efficacia dipende dal fatto che gli utenti abbiano sufficiente consapevolezza della cybersecurity per utilizzarli efficacemente. La consapevolezza della cybersecurity si riferisce alla consapevolezza e alla comprensione dei rischi per la sicurezza delle informazioni così come all’implementazione di misure appropriate per proteggere le informazioni da minacce e attacchi. Con il rapido sviluppo della tecnologia dell’informazione, anche i rischi per la cybersecurity stanno costantemente aumentando. In tali circostanze, aumentare la consapevolezza della cybersecurity è diventata la linea di difesa più importante per la protezione di dati .