深夜の致命的なアラート:高額な防御が実際には機能しない現実

週末深夜、中堅電子機器メーカーの IT マネージャーのスマートフォンに連続アラートが鳴り響きました。複数の主要サーバーがランサムウェアによって暗号化されたのです。同社は最近、エンタープライズ向けファイアウォールや独立型バックアップストレージシステムに投資していたため、マネージャーは安心していました。しかし、オフィスに戻ると、これらの高額な機器は実際の攻撃時には単なる孤立した IT サイロでしかないことが判明しました。

ファイアウォールは外部からの最初の攻撃を防ぎました。しかし、攻撃者が感染した社内端末を使って横方向に侵入すると、内部ネットワークの制御ができず、無力化されてしまいました。さらに深刻なのは、バックアップサーバーが常に内部ネットワークに接続されていたため、本番環境が落ちた際に同時に暗号化されたことです。これは、従来のマルチベンダーによる「寄せ集め」アーキテクチャで最もよくある悲劇です。各ハードウェアは単体では強力ですが、災害時には全体を連携させる仕組みがありません。

AI 時代の割れ窓効果:ファイアウォールは万能薬ではなくなった理由

生成 AI の普及により、攻撃者はほぼゼロコストでサイバー攻撃を仕掛けられるようになりました。AI が生成する高度にカスタマイズされたフィッシングメールや、シグネチャ検知を回避する急速に変化するマルウェアによって、従来型ファイアウォールによる「境界防御」が突破されるリスクが大幅に高まっています。一度でも従業員端末が侵害されると、ランサムウェアはネットワーク内を自由に横方向へ拡散し、内部環境が無防備な状態となります。2024 年のサイバーセキュリティ動向分析によると、攻撃者が侵入後に横方向へ移動を開始するまでの平均ブレークアウトタイムはわずか 48 分に短縮され、最速ケースでは 27 分しかかかりません。この新たな常態では、いつでも防御が突破され、攻撃者の動きが人間の対応速度を上回ります。内部ネットワークは安全ではないと前提し、NDR(ネットワーク検知・応答)の導入やエアギャップバックアップの確保が、企業にとって唯一の生存戦略となっています。

パッチワーク型アーキテクチャの隠れたリスク:ベンダー間の責任転嫁による保守の悪夢

従来の IT 調達では、ストレージ(NAS/SAN)、ネットワーキング(スイッチ / ルーター)、サイバーセキュリティ対策(ファイアウォール /NDR)をそれぞれ異なるベンダーから導入することが一般的です。その結果、パッチワーク型のアーキテクチャが構築されます。競合や従来型ベンダーは、購入したハードウェアが単なる土台に過ぎないことを教えてくれません。本当の課題やコストは、複数ベンダーのシステムを連携させ、協調防御を実現することにあります。これが理由で、ガートナーの 2024 年調査によると、最大 75% の企業が運用の複雑さを軽減し、サイバーセキュリティの効果を高めるために「ベンダー統合」を積極的に進めています。

この IT アーキテクチャの制約は、ランサムウェア攻撃時にさらに深刻化します。異常な通信がスイッチを通過しても、単独のストレージシステムではリアルタイム検知ができません。また、ストレージ層が異常なデータ暗号化を検知しても、スイッチに特定ポートの即時無効化を指示することはできません。さらに、インシデント対応のゴールデンタイムがベンダー間の責任転嫁に浪費され、IT チームの負担が増大し、企業損失も拡大します。

統合型ストレージ & ネットワーキング: 自己監視・自己防御型エコシステム

この行き詰まりを解消するには、「単独・孤立型」の考え方から脱却し、アーキテクチャレベルで「統合型ストレージ & ネットワーキング」のアプローチを採用する必要があります。断片的なハードウェアを個別に購入するのではなく、深い相互運用性と協調機能を備えた統合エコシステムを導入すべきです。

この統合アーキテクチャでは、ストレージシステムとネットワークスイッチはもはや個別に動作しません。NAS が分析機能を持つ「頭脳」として機能し、異常なネットワークトラフィックや基盤となる書き込み層の挙動(例:スナップショットエントロピーの変化)を積極的に検知できます。一方、スイッチは「手足」として、常に即座にコマンドを実行し、頭脳の指示を物理層の防御アクションへと変換します。この 1 +1> 2 のシナジーにより、受動的な事後対応から、能動的な自己検知・自己防御へと進化します。

QNAP、統合型ストレージ & ネットワーキング防御を発表:積極的な脅威検知から物理的隔離まで

中小企業が直面する重大なサイバーセキュリティ課題に対応するため、QNAP は業界でも稀な、NAS とネットワークスイッチを統合したワンストップ・エコシステムを提供します(QSW シリーズ)。ネイティブ統合により、最先端の防御を簡単に導入できるだけでなく、既存のコアネットワーク構成を大幅に変更する必要もありません。サーバーラックやバックアップサイロなどの重要ノードに QNAP デバイスや対応スイッチをシームレスに追加・置換することで、強力な連携防御を実現します:

-

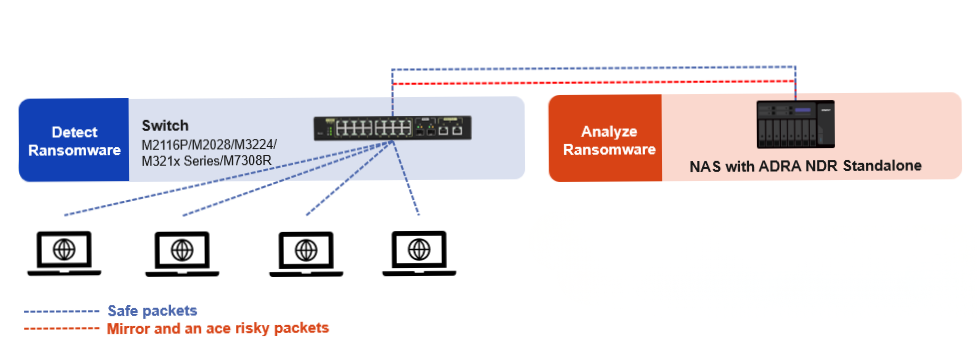

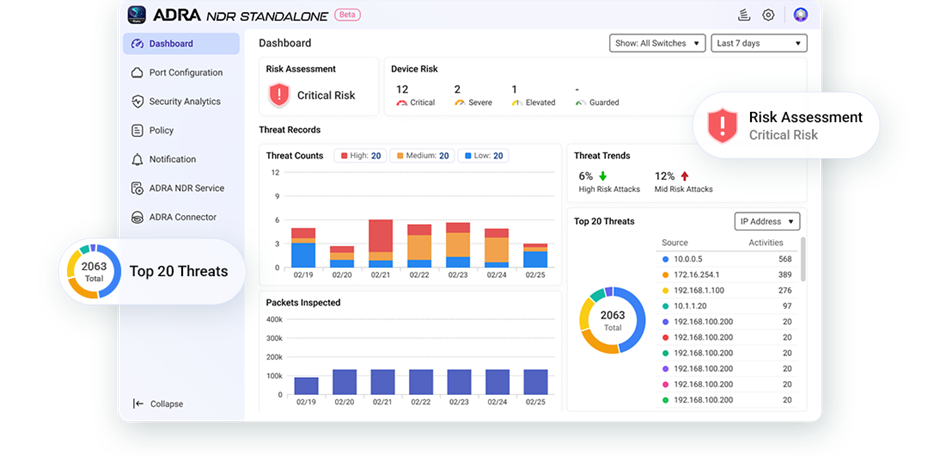

- ADRA NDR Standalone アクティブ連携防御とサブセカンド遮断:企業は高価な専用サイバーセキュリティ機器に投資する必要がなくなります。単にADRA NDR Standalone QNAP NAS に Network Detection and Response アプリをインストールするだけで、ADRA NDR ソフトウェアがトラフィック分析や脅威評価を実施し、対応する QNAP スイッチはパケット転送やポートレベルの遮断に専念します。ランサムウェアの活動が休眠中でも横展開中でも、NAS が即座にスイッチをトリガーし、影響を受けたデバイスのネットワークポートを隔離。これにより「検知と遮断」の自動連携防御が実現します。

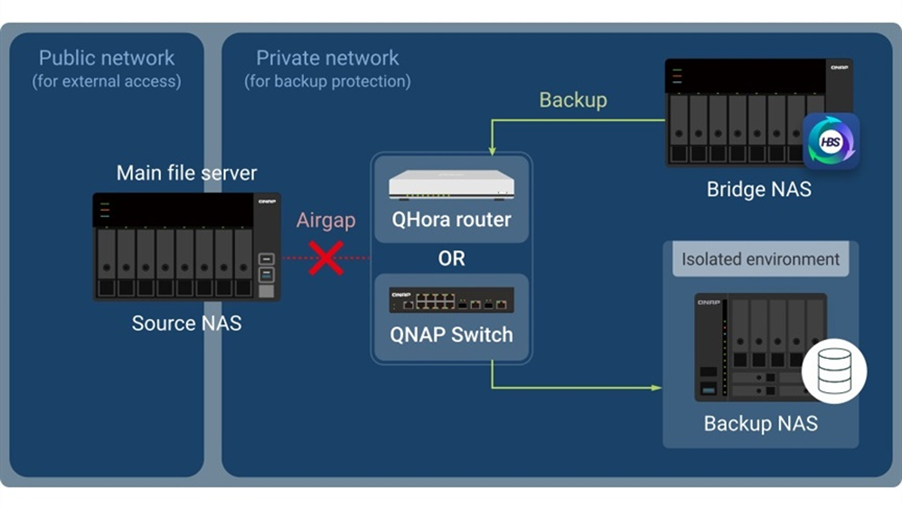

- 真の物理的隔離(Airgap+)バックアップ:最も破壊的な攻撃に対しても、最後の防衛線は突破されません。QNAP のHBS 3 バックアップソフトウェアとスイッチを連携させることで、バックアップタスク開始時のみネットワークポートが有効化されます。バックアップ完了後はスイッチが自動的に「Port Down」状態をトリガーし、バックアップデバイスを物理的に切断します。攻撃者が最高権限を取得しても、物理的にネットワークから切り離されたデバイスは侵害できません。これはソフトウェアベースのスナップショット保護よりも高いレベルの防御を実現します。

| スイッチモデル | ADRA NDR Standalone サポート | Airgap+ サポート | デュアルサポート(重複) |

| QSW-M7308R-4X | ✅ | ✅ | ⭐ |

| QSW-M3224-24T | ✅ | ✅ | ⭐ |

| QSW-M3212R-8S4T | ✅ | ✅ | ⭐ |

| QSW-M3216R-8S8T | ✅ | ✅ | ⭐ |

| QSW-IM3216-8S8T | ✅ | ✅ | ⭐ |

| QSW-M2116P-2T2S | ✅ | ❌ | ❌ |

| サポートされる QNAP NASモデルとシステム要件 | もっと見る | もっと見る |

TCO 削減:隠れたデバッグコストを競争力へ転換

業界推計によると、企業が侵害され攻撃者が内部ネットワークで横移動を行った場合、従来の異種アーキテクチャでは手動調査やデバッグに 4~8 時間、複数ベンダーの対応待ちで数日かかることもあります。一方、QNAP の「Unified ストレージ & ネットワーキング」アーキテクチャでは、異常検知から物理ポートの隔離、バックアップやスナップショット復元まで全工程が自動化されています。これにより RTO を最小化し、企業は災害時にも俊敏かつ信頼性の高いディザスタリカバリー能力を維持できます。

Single Vendor Accountability は、単一の管理インターフェースと統一されたサポート窓口を提供するモデルです。企業は専用セキュリティアプライアンスの高額なライセンス費用を削減できるだけでなく、従来アーキテクチャで総コストの最大 50%にも達するクロスデバイス統合や隠れたデバッグコストも排除できます。IT チームは、負担に追われる「消防士」から、的確に指揮する「戦略指揮官」へ進化できます。

結論:突破されない単一ベンダーエコシステムの構築

「高額な IT サイロを積み上げるのか、それとも統合されたストレージとネットワーキングエコシステムで能動的なアラートや防御を実現するのか?」デジタル変革時代、サイバー攻撃手法は急速に進化しています。もし防御がサイロ化したハードウェア依存のままなら、失敗は時間の問題です。QNAP のワンストップストレージ & ネットワーキングアーキテクチャを選ぶことは、単なる機器購入ではなく、安定・信頼・自己回復力を備えた企業レジリエンス基盤への投資です。