Un allarme mortale a mezzanotte: quando le difese costose si rivelano inefficaci nella pratica

A mezzanotte, durante il fine settimana, presso un produttore di elettronica di medie dimensioni, il telefono del responsabile IT si è acceso improvvisamente con continui avvisi: diversi server principali erano stati criptati da ransomware. Il responsabile era fiducioso, poiché l’azienda aveva recentemente investito in firewall di livello enterprise e sistemi di backup Archiviazione standalone. Tuttavia, tornando in ufficio, il responsabile ha scoperto che questi dispositivi costosi erano solo silos IT disconnessi di fronte a un attacco reale.

Il firewall ha bloccato l’attacco esterno iniziale. Tuttavia, quando gli aggressori hanno utilizzato un dispositivo interno infetto per effettuare movimenti laterali, non aveva alcun controllo sulla rete interna ed è stato reso inefficace. Ancora più devastante, poiché il server di backup rimaneva costantemente connesso alla rete interna, è stato criptato simultaneamente mentre l’ambiente di produzione crollava. Questa è la tragedia più comune delle architetture tradizionali “patchwork” multi-vendor: ogni hardware è potente da solo, ma quando si verifica un disastro, nessuno può coordinare il sistema nel suo insieme.

L’effetto finestra rotta nell’era dell’AI: perché i firewall non sono più una soluzione universale?

Con la diffusione dell’AI generativa, gli aggressori possono ora lanciare attacchi informatici a costo quasi zero. Email di phishing altamente personalizzate generate dall’AI e malware che mutano rapidamente per eludere il rilevamento basato sulle firme hanno aumentato significativamente la probabilità che la “difesa perimetrale” tradizionale basata su firewall venga violata. Una volta compromesso un singolo dispositivo di un dipendente, il ransomware può muoversi liberamente nella rete, diffondendosi lateralmente come se l’ambiente interno fosse indifeso.Secondo l’analisi delle tendenze della cybersecurity del 2024, il tempo medio di breakout per gli aggressori per iniziare il movimento laterale dopo una violazione riuscita si è ridotto a soli 48 minuti, con i casi più rapidi che richiedono solo 27 minuti. In questa nuova normalità, dove le difese possono essere violate in qualsiasi momento e gli aggressori si muovono più velocemente dei limiti della capacità di risposta umana, assumere che le reti interne non siano sicure di default, implementare Network Detection and Response (NDR) e garantire backup air-gapped sono diventate le uniche strategie di sopravvivenza praticabili per le aziende.

I rischi nascosti di un’architettura patchwork: un incubo di manutenzione tra vendor che si accusano a vicenda

Le pratiche tradizionali di procurement IT solitamente acquisiscono Archiviazione (NAS/SAN), Rete (Switch/Router) e difese di cybersecurity (firewall/NDR) da diversi fornitori, creando così un’architettura patchwork. I concorrenti e i fornitori tradizionali spesso non ti dicono che l’hardware acquistato è solo la base. La vera sfida e il vero costo stanno nel far funzionare questi sistemi multi-vendor insieme senza problemi per offrire una difesa coordinata. Questo è anche il motivo per cui La ricerca di Gartner del 2024 indica che fino al 75% delle aziende sta attivamente perseguendo la “consolidazione dei fornitori” per ridurre la complessità operativa e migliorare l’efficacia della cybersecurity.

I limiti di questa architettura IT vengono amplificati esponenzialmente negli attacchi ransomware. Quando il traffico anomalo attraversa Switch, i sistemi Archiviazione standalone non riescono a rilevarlo in tempo reale, e quando il livello Archiviazione rileva infine la crittografia anomala di dati, non può istruire attivamente Switch a disabilitare immediatamente le porte specifiche. Non solo, ma la finestra d’oro per la risposta agli incidenti viene spesso sprecata in accuse tra vendor, che non solo esauriscono i team IT ma portano anche a perdite aziendali crescenti.

Unified Archiviazione & Rete: un ecosistema auto-monitorato e auto-difeso

Per risolvere questo stallo, dobbiamo andare oltre una “mentalità standalone e isolata” e adottare un approccio “Unified Archiviazione & Rete” a livello architetturale. Invece di acquistare hardware frammentato singolarmente, le aziende dovrebbero adottare un ecosistema integrato con interoperabilità profonda e capacità coordinate.

In questa architettura unificata, i sistemi Archiviazione e la rete Switch non operano più in isolamento. NAS agisce come un “cervello” con capacità analitiche, in grado di rilevare proattivamente traffico di rete anomalo o cambiamenti e anomalie nel comportamento del livello di scrittura sottostante (ad esempio, variazioni di entropia degli snapshot). Nel frattempo, la Switch agisce come “mani e piedi,” eseguendo sempre e immediatamente i comandi e traducendo le istruzioni del cervello in azioni di protezione a livello fisico. Questa sinergia di sistema 1+1>2 trasforma il debug passivo post-incidente in auto-allerta e risposta proattiva.

Difesa integrata QNAP Archiviazione & Rete: dal rilevamento proattivo delle minacce all’isolamento fisico

Per affrontare i principali punti critici della cybersecurity delle piccole e medie imprese, QNAP offre un ecosistema unico nel settore, integrato e all-in-one, che unisce NAS e rete Switch (Serie QSW). Grazie all’integrazione nativa, si riduce significativamente la barriera per implementare una protezione di alto livello. Ancora più importante, le aziende non devono rinnovare completamente la loro architettura di rete principale. Sostituendo o aggiungendo dispositivi QNAP e Switch compatibili in parallelo nei nodi chiave (come rack server o silo di backup), si abilitano potenti capacità di difesa collaborativa:

-

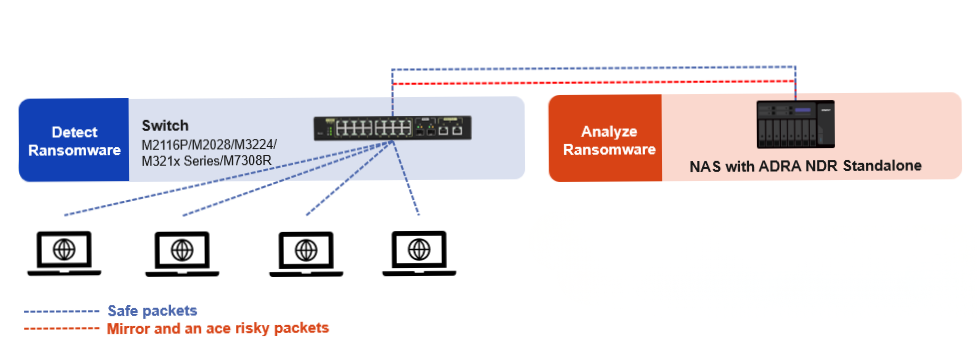

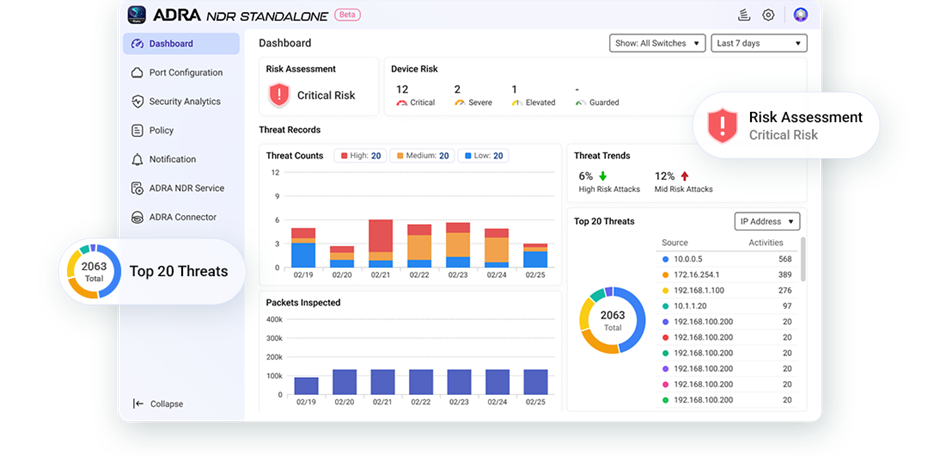

- ADRA NDR Standalone Difesa coordinata attiva e blocco in meno di un secondo: le aziende non devono più investire in costosi hardware dedicati alla cybersecurity. Basta installare il ADRA NDR Standalone L’app Network Detection and Response su un QNAP NAS consente al software ADRA NDR di effettuare analisi del traffico e valutazione delle minacce, mentre i Switch QNAP supportati tornano a concentrarsi sull’inoltro dei pacchetti e sul blocco a livello di porta. Una volta rilevata un’attività ransomware, sia in stato dormiente che durante il movimento laterale, il NAS attiva immediatamente la Switch per isolare la porta di rete del dispositivo interessato, abilitando una difesa collaborativa automatizzata con una risposta “rileva e blocca”.

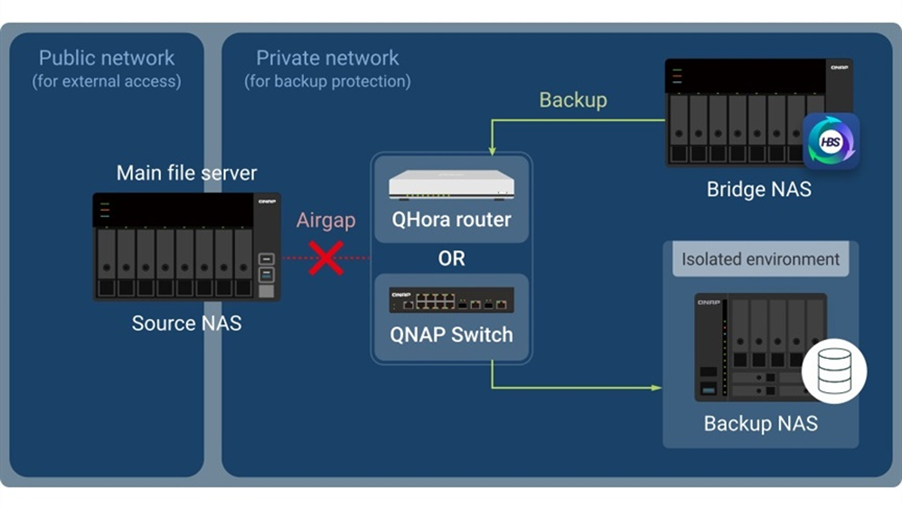

- Backup con isolamento fisico reale (Airgap+): anche di fronte agli attacchi più distruttivi, l’ultima linea di difesa rimane impenetrabile. Sincronizzando il HBS 3 software di backup con la Switch, la porta di rete viene abilitata solo quando viene avviato un task di backup. Una volta completato il backup, la Switch attiva automaticamente lo stato “Port Down” per disconnettere fisicamente il dispositivo di backup. Anche se gli attaccanti ottengono i privilegi più elevati, non possono compromettere un dispositivo fisicamente disconnesso dalla rete. Questo offre un livello di protezione superiore rispetto alla sola protezione tramite snapshot software.

| Modello Switch | Supporto ADRA NDR Standalone | Supporto Airgap+ | Supporto doppio (Sovrapposizione) |

| QSW-M7308R-4X | ✅ | ✅ | ⭐ |

| QSW-M3224-24T | ✅ | ✅ | ⭐ |

| QSW-M3212R-8S4T | ✅ | ✅ | ⭐ |

| QSW-M3216R-8S8T | ✅ | ✅ | ⭐ |

| QSW-IM3216-8S8T | ✅ | ✅ | ⭐ |

| QSW-M2116P-2T2S | ✅ | ❌ | ❌ |

| QNAP NAS supportatiModelli e requisiti di sistema | Per saperne di più | Per saperne di più |

TCO più basso: trasformare i costi nascosti di debug in vantaggio competitivo

Secondo le stime del settore, se un’azienda subisce una violazione e gli aggressori effettuano movimenti laterali all’interno della rete interna, un’architettura eterogenea tradizionale può richiedere da 4 a 8 ore di indagini e debug manuali, o addirittura diversi giorni di attesa per le risposte di più fornitori. Al contrario, con l’architettura “Unified Archiviazione & Rete” di QNAP, l’intero processo—dal rilevamento delle anomalie e isolamento delle porte fisiche al backup e al ripristino degli snapshot—è completamente automatizzato. Questo non solo minimizza l’RTO, ma garantisce anche che le aziende mantengano capacità di Disaster Recovery agili e affidabili di fronte a impatti catastrofici.

La responsabilità di un unico fornitore si riferisce a un modello che offre un’unica interfaccia di gestione e un canale di supporto unificato. Le aziende possono non solo risparmiare sui costi elevati di licenza degli appliance Sicurezza dedicati, ma anche eliminare i costi di integrazione tra dispositivi e di debug nascosti, che possono arrivare fino al 50% dei costi totali nelle architetture tradizionali. I team IT possono evolvere da “vigili del fuoco” sopraffatti a “comandanti strategici” decisivi.

Conclusione: costruire un ecosistema impenetrabile a fornitore unico

“Stai investendo in una raccolta di costosi silos IT, oppure stai costruendo un ecosistema unificato Archiviazione e Rete capace di allerta proattiva e difesa attiva?” Nell’era della trasformazione digitale, le tecniche di attacco informatico si evolvono rapidamente. Se i tuoi meccanismi di difesa rimangono bloccati in difese hardware isolate, il fallimento è solo questione di tempo. Scegliere l’architettura one-stop Archiviazione & Rete di QNAP non è solo un acquisto di apparecchiature—è un investimento in una base stabile, affidabile e auto-riparante per la resilienza aziendale.