Śmiertelny alarm o północy: Gdy kosztowne zabezpieczenia okazują się nieskuteczne w praktyce

W weekend o północy, w średniej wielkości firmie produkującej elektronikę, telefon kierownika IT nagle rozświetlił się serią powiadomień — wiele kluczowych serwerów zostało zaszyfrowanych przez ransomware. Kierownik był spokojny, ponieważ firma niedawno zainwestowała w zapory sieciowe klasy korporacyjnej oraz autonomiczne systemy backupu Pamięć masowa. Jednak po powrocie do biura okazało się, że te drogie urządzenia były jedynie odizolowanymi silosami IT w obliczu prawdziwego ataku.

Zapora sieciowa zablokowała początkowy atak z zewnątrz. Jednak gdy napastnicy wykorzystali zainfekowane urządzenie wewnętrzne do ruchu lateralnego, nie miała kontroli nad siecią wewnętrzną i stała się nieskuteczna. Co gorsza, ponieważ serwer backupu był stale podłączony do sieci wewnętrznej, został zaszyfrowany jednocześnie z produkcyjnym środowiskiem. To najczęstsza tragedia tradycyjnych, wielomarkowych architektur „patchworkowych”: każde urządzenie jest mocne samo w sobie, ale gdy nadchodzi katastrofa, nikt nie potrafi skoordynować działania całego systemu.

Efekt rozbitego okna w erze AI: Dlaczego zapory sieciowe nie są już uniwersalnym rozwiązaniem?

Wraz z powszechnym wdrożeniem generatywnej AI, atakujący mogą przeprowadzać cyberataki praktycznie bez kosztów. Wysoce spersonalizowane, generowane przez AI wiadomości phishingowe oraz szybko mutujące złośliwe oprogramowanie zaprojektowane do omijania wykrywania sygnatur znacznie zwiększyły ryzyko przełamania tradycyjnej „obrony perymetrycznej” opartej na zaporach sieciowych. Gdy tylko jedno urządzenie pracownika zostanie zainfekowane, ransomware może swobodnie przemieszczać się po sieci, rozprzestrzeniając się lateralnie, jakby środowisko wewnętrzne było niechronione.Zgodnie z analizą trendów cyberbezpieczeństwa na rok 2024, średni czas potrzebny atakującym na rozpoczęcie ruchu lateralnego po udanym włamaniu skrócił się do zaledwie 48 minut, a najszybsze przypadki zajmują tylko 27 minut. W tej nowej rzeczywistości, gdzie zabezpieczenia mogą zostać przełamane w każdej chwili, a napastnicy działają szybciej niż możliwości ludzkiej reakcji, zakładanie, że sieci wewnętrzne nie są domyślnie bezpieczne, wdrożenie Network Detection and Response (NDR) oraz zapewnienie odizolowanych kopii zapasowych stały się jedyną realną strategią przetrwania dla przedsiębiorstw.

Ukryte zagrożenia architektury łatanego systemu: Koszmar utrzymania z przerzucaniem winy między dostawcami

Tradycyjne praktyki zakupowe IT zazwyczaj pozyskują Pamięć masowa (Serwer NAS/SAN), Łączność sieciowa (Przełącznik/Router) oraz zabezpieczenia cybernetyczne (firewalle/NDR) od różnych dostawców, co skutkuje architekturą łataną z wielu elementów. Konkurenci i tradycyjni dostawcy często nie wspominają, że zakupiony sprzęt to tylko podstawa. Prawdziwe wyzwanie i rzeczywiste koszty pojawiają się przy próbie sprawienia, by te systemy różnych producentów współpracowały ze sobą płynnie, zapewniając skoordynowaną ochronę. To także powód, dla którego badania Gartnera z 2024 roku wskazują, że nawet 75% przedsiębiorstw aktywnie dąży do „konsolidacji dostawców”, aby zmniejszyć złożoność operacyjną i poprawić skuteczność cyberbezpieczeństwa.

Ograniczenia tej architektury IT są zwielokrotnione podczas ataków ransomware. Gdy nietypowy ruch przechodzi przez Przełącznik, samodzielne systemy Pamięć masowa nie są w stanie wykryć go w czasie rzeczywistym, a gdy warstwa Pamięć masowa w końcu wykryje nietypowe szyfrowanie dane, nie może aktywnie nakazać Przełącznik natychmiastowego wyłączenia określonych portów. Co więcej, złoty czas na reakcję na incydent często jest marnowany na przerzucanie winy między dostawcami, co nie tylko wyczerpuje zespoły IT, ale także prowadzi do rosnących strat przedsiębiorstwa.

Zunifikowane Pamięć masowa i Łączność sieciowa: Samomonitorujący się i samobroniący ekosystem

Aby rozwiązać ten impas, musimy wyjść poza „samodzielne, odizolowane podejście” i przyjąć na poziomie architektury strategię „Zunifikowane Pamięć masowa i Łączność sieciowa”. Zamiast kupować fragmentaryczny sprzęt osobno, przedsiębiorstwa powinny wdrażać zintegrowany ekosystem z głęboką interoperacyjnością i skoordynowanymi możliwościami.

W tej zunifikowanej architekturze systemy Pamięć masowa oraz sieciowe Przełącznik nie działają już w izolacji. Serwer NAS pełni rolę „mózgu” z możliwościami analitycznymi, zdolnego do proaktywnego wykrywania nietypowego ruchu sieciowego lub zmian i anomalii w zachowaniu warstwy zapisu (np. zmiany entropii migawki). Tymczasem Przełącznik działa jako „ręce i nogi”, zawsze natychmiast wykonując polecenia i przekładając instrukcje mózgu na działania ochronne na warstwie fizycznej. Ta synergia systemu 1+1>2 przekształca pasywne debugowanie po incydencie w proaktywne samoalarmowanie i reakcję.

Zintegrowana ochrona QNAP Pamięć masowa i Łączność sieciowa: od proaktywnego wykrywania zagrożeń po fizyczną izolację

Aby rozwiązać kluczowe problemy cyberbezpieczeństwa małych i średnich firm, QNAP oferuje unikalny w branży, kompleksowy ekosystem integrujący Serwer NAS i sieciowe Przełącznik (Seria QSW). Dzięki natywnej integracji znacząco obniża się próg wdrożenia najwyższej klasy ochrony. Co ważniejsze, przedsiębiorstwa nie muszą całkowicie przebudowywać swojej istniejącej architektury sieci rdzeniowej. Wystarczy płynnie zastąpić lub dodać urządzenia QNAP i kompatybilne Przełącznik równolegle w kluczowych punktach (takich jak szafy serwerowe czy silosy backupowe), aby uzyskać silne możliwości współdziałania w obronie:

-

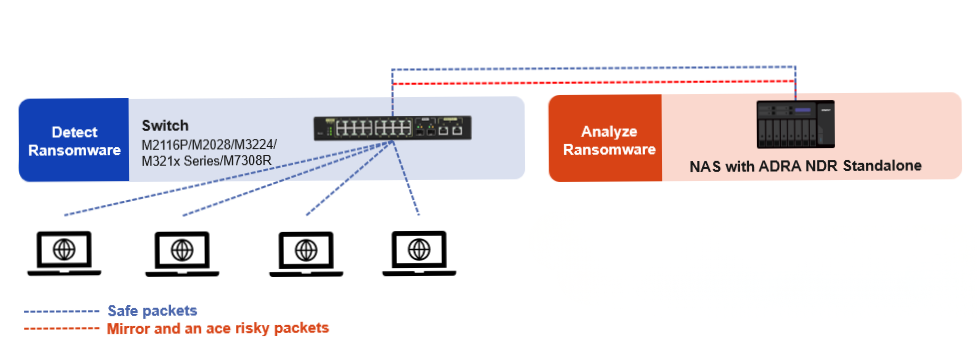

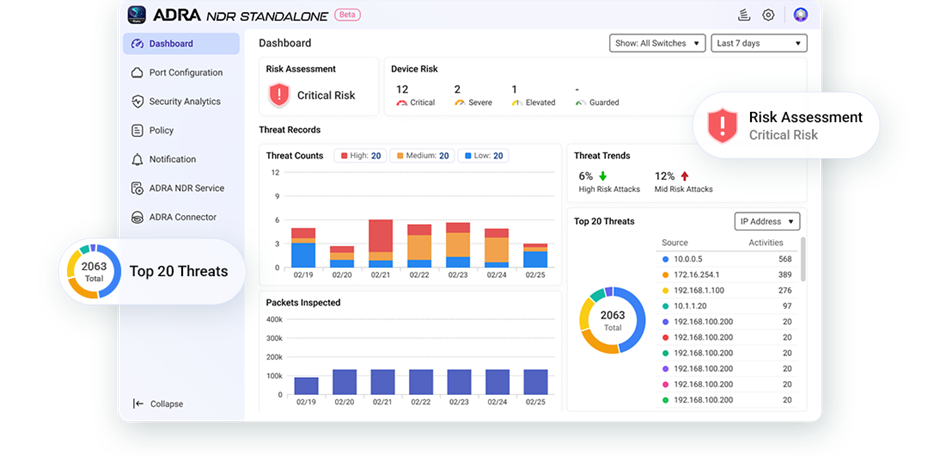

- ADRA NDR Standalone Aktywna skoordynowana obrona i blokowanie w czasie poniżej sekundy: Firmy nie muszą już inwestować w drogie, dedykowane urządzenia do cyberbezpieczeństwa. Wystarczy zainstalować ADRA NDR Standalone aplikację Network Detection and Response na QNAP Serwer NAS, oprogramowanie ADRA NDR może analizować ruch i oceniać zagrożenia, podczas gdy obsługiwane QNAP Przełącznik skupiają się na przekazywaniu pakietów i blokowaniu na poziomie portów. Gdy wykryta zostanie aktywność ransomware, niezależnie czy w stanie uśpienia czy podczas ruchu bocznego, Serwer NAS natychmiast uruchamia Przełącznik w celu izolacji portu sieciowego zainfekowanego urządzenia, umożliwiając automatyczną współpracę obronną w modelu „wykryj i zablokuj”.

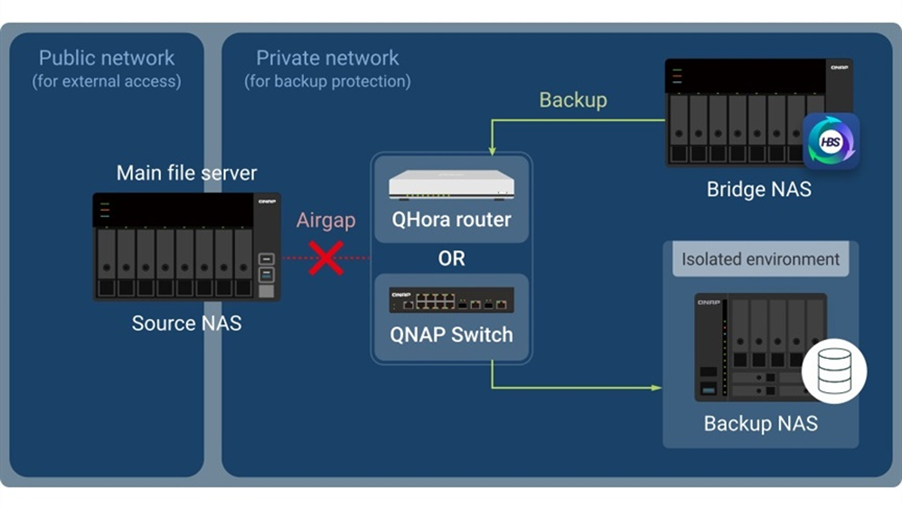

- Prawdziwa fizyczna izolacja (Airgap+) backupu: Nawet w obliczu najbardziej destrukcyjnych ataków ostatnia linia obrony pozostaje nieprzenikalna. Synchronizując rozwiązanie QNAP HBS 3 z oprogramowaniem do backupu i Przełącznik, port sieciowy jest aktywowany tylko podczas inicjowania zadania backupu. Po zakończeniu backupu Przełącznik automatycznie przełącza się w stan „Port Down”, fizycznie odłączając urządzenie backupowe. Nawet jeśli atakujący uzyskają najwyższe uprawnienia, nie są w stanie naruszyć urządzenia fizycznie odłączonego od sieci. Zapewnia to wyższy poziom ochrony niż wyłącznie programowa ochrona migawkowa.

| Model Przełącznik | Wsparcie ADRA NDR Standalone | Wsparcie Airgap+ | Podwójne wsparcie (Nakładanie się) |

| QSW-M7308R-4X | ✅ | ✅ | ⭐ |

| QSW-M3224-24T | ✅ | ✅ | ⭐ |

| QSW-M3212R-8S4T | ✅ | ✅ | ⭐ |

| QSW-M3216R-8S8T | ✅ | ✅ | ⭐ |

| QSW-IM3216-8S8T | ✅ | ✅ | ⭐ |

| QSW-M2116P-2T2S | ✅ | ❌ | ❌ |

| Obsługiwane QNAP Serwer NAS Modele i wymagania systemowe | Więcej informacji | Więcej informacji |

Niższy TCO: przekształcanie ukrytych kosztów debugowania w przewagę konkurencyjną

Według szacunków branżowych, jeśli dojdzie do naruszenia bezpieczeństwa i atakujący przeprowadzą ruch boczny w sieci wewnętrznej, tradycyjna heterogeniczna architektura może wymagać od 4 do 8 godzin ręcznego dochodzenia i debugowania, a nawet kilku dni oczekiwania na odpowiedzi od wielu dostawców. Natomiast w architekturze QNAP „Unified Pamięć masowa & Łączność sieciowa” cały proces — od wykrywania anomalii i izolacji portu fizycznego po backup i przywracanie migawek — jest w pełni zautomatyzowany. Minimalizuje to nie tylko RTO, ale także zapewnia przedsiębiorstwom elastyczne i niezawodne możliwości Disaster Recovery w obliczu katastrofalnych skutków.

Single Vendor Accountability odnosi się do modelu, który zapewnia pojedynczy interfejs zarządzania i jednolity kanał wsparcia. Przedsiębiorstwa mogą nie tylko zaoszczędzić na wysokich kosztach licencji dedykowanych urządzeń Zabezpieczenia, ale także wyeliminować koszty integracji między urządzeniami i ukryte koszty debugowania, które w tradycyjnych architekturach mogą sięgać nawet 50% całkowitych kosztów. Zespoły IT mogą przejść od przytłoczonych „strażaków” do zdecydowanych „dowódców strategicznych”.

Wniosek: Budowanie nieprzeniknionego ekosystemu jednego dostawcy

„Czy inwestujesz w zbiór kosztownych silosów IT, czy budujesz zintegrowany ekosystem Pamięć masowa i Łączność sieciowa, zdolny do proaktywnego alarmowania i aktywnej obrony?” W erze transformacji cyfrowej techniki cyberataków ewoluują bardzo szybko. Jeśli Twoje mechanizmy obronne pozostaną na poziomie odizolowanych, sprzętowych rozwiązań, porażka jest tylko kwestią czasu. Wybór architektury QNAP one-stop Pamięć masowa & Łączność sieciowa to coś więcej niż zakup sprzętu — to inwestycja w stabilne, niezawodne i samonaprawiające się fundamenty odporności przedsiębiorstwa.