W kwietniu 2026 r.pilny komunikat cyberZabezpieczenia wydany przez Amerykańską Agencję ds. Cyberbezpieczeństwa i Bezpieczeństwa Infrastruktury (CISA)wstrząsnął globalnym przemysłem produkcyjnym. Komunikat ujawnił, że grupa hakerów powiązana z rządem Iranu aktywnie wykorzystuje lukę w sterowniku PLC (Programmable Logic Controller)—CVE-2021-22681, po raz pierwszy ujawnioną w 2021 roku—do przeprowadzania ciągłych ataków na systemy sterowania przemysłowego i infrastrukturę krytyczną w Stanach Zjednoczonych, Izraelu i innych regionach.

Luka ta dotyczy sterowników PLC z serii Logix firmy Rockwell Automation i pozwala nieautoryzowanym zdalnym atakującym na pobieranie i modyfikowanie logiki sterowania PLC bez uprawnień. Jej poziom zagrożenia oceniono nawet na 10,0. Innymi słowy, atakujący może zdalnie i potajemnie przejąć kontrolę nad systemami przemysłowymi z innego kraju i wydać polecenie: „Zatrzymać operacje”.

Najbardziej uderzające w tym ataku nie jest wyrafinowanie samej luki, lecz jej wiek—pięć lat. W typowym środowisku IT znana luka sprzed pięciu lat zostałaby dawno załatana w ramach rutynowych aktualizacji. Jednak w środowiskach OT (Operational Technology) ta sama luka może być nadal wykorzystywana na szeroką skalę nawet pięć lat po jej ujawnieniu.

Dlaczego tak trudno łatać przestarzałe urządzenia fabryczne?

Aby zrozumieć ten problem, należy najpierw poznać specyfikę środowisk OT oraz cykl życia ich produktów. Sprzęt przemysłowy w terenie znacznie różni się od komputerów biurowych. Urządzenia takie jak PLC, systemy SCADA (Supervisory Control and dane Acquisition) oraz roboty przemysłowe często działają na przestarzałych systemach operacyjnych sprzed 10–20 lat. Co więcej, producenci nie zalecają dowolnych Aktualizacja oprogramowania układowego, ponieważ każda nieprzewidziana zmiana może zatrzymać całą linię produkcyjną. Jednocześnie mali i średni producenci często nie mają dedykowanego personelu ds. cyberbezpieczeństwa, a ich środowiska produkcyjne są często niewłaściwie segmentowane, co utrudnia ograniczenie incydentów do wydzielonych segmentów sieci.

To jest sedno paradoksu cyberbezpieczeństwa OT:

| Rzeczywistość środowisk OT | Założenia w tradycyjnym cyberbezpieczeństwie IT |

| Sprzętu nie można łatwo zrestartować | Regularne łatanie to podstawowe założenie |

| Łączność służy monitorowaniu produkcji, a nie cyberbezpieczeństwu | Segmentacja sieci to standardowa praktyka |

| Przestoje liczone są w minutach, a koszty łatwo sięgają milionów | Krótkie przerwy w pracy są akceptowalne |

| Okres eksploatacji sprzętu wynosi 10–20 lat | Systemy są wymieniane co 3–5 lat |

Kiedy Rockwell po raz pierwszy zalecił działanie naprawcze dla CVE-2021-22681, proponowanym rozwiązaniem była aktualizacja oprogramowania sprzętowego. Jednak dla większości dotkniętych fabryk nadal działających, zaplanowanie nieplanowanego Aktualizacja oprogramowania układowego jest w praktyce równoznaczne z celowym wymuszeniem zatrzymania produkcji. Koszt takiego przestoju jest często jeszcze trudniejszy do uzasadnienia przed zarządem niż ryzyko kontynuowania pracy przy potencjalnej ekspozycji na cyberzagrożenia. W rezultacie, nawet pięć lat po ujawnieniu luki, duża liczba sterowników PLC pozostaje narażona na zagrożenia.

Rozwiązaniem nie jest poprawka, lecz „wirtualne łatanie”: przekształcenie sieci w granicę Zabezpieczenia

Jeśli urządzeń nie można załatać bezpośrednio, jakie są opcje?

Branża cyberbezpieczeństwa oferuje dobrze ugruntowane podejście do tego wyzwania, znane jako Wirtualne łatanie. Główna koncepcja jest następująca: zamiast stosować poprawki bezpośrednio na urządzeniu, buduje się „warstwę obrony na poziomie sieci” wokół niego—tak, aby złośliwy ruch wykorzystujący znane luki był wykrywany i blokowany, zanim dotrze do docelowego urządzenia.

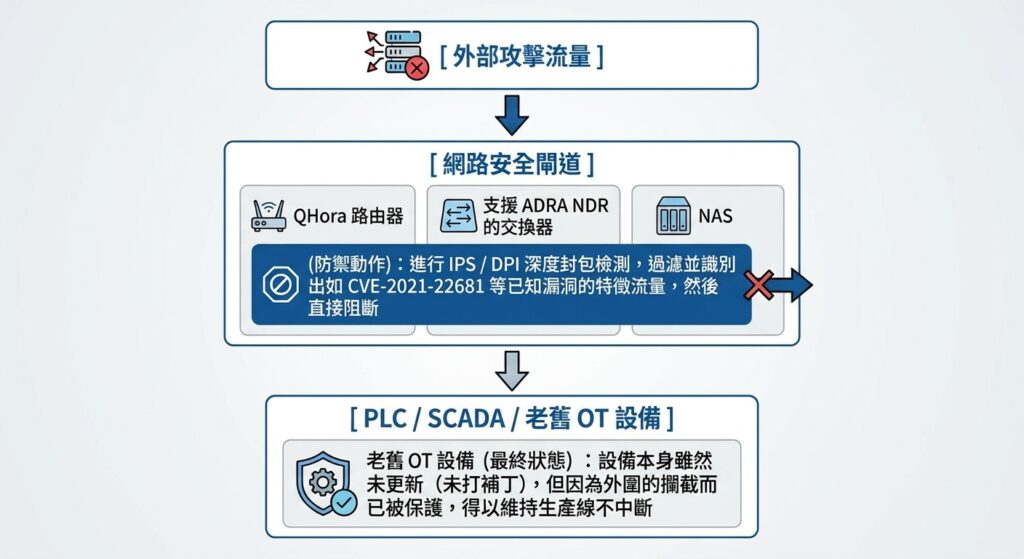

Przebieg działania wirtualnego łatania wygląda następująco:

Poprzez integrację Zero Trust Microsegmentation, środowiska OT można dodatkowo podzielić na wiele odizolowanych stref Zabezpieczenia. Nawet jeśli atakujący przejmie kontrolę nad jednym węzłem, nie będzie w stanie przemieszczać się lateralnie po całej sieci fabrycznej. To praktyczna realizacja tego, co branża określa jako „obronę warstwową” (Defense in Depth).

QNAP Pomoc Buduje wielowarstwowy model Defense-in-Depth dla środowisk OT

Rozwiązania QNAP z zakresu cyberbezpieczeństwa IT/OT opierają się na powyższych zasadach, dostarczając architekturę obronną, którą można wdrażać etapami i która jest zgodna z międzynarodowymi standardami cyberbezpieczeństwa przemysłowego, takimi jak NIST CSF 2.0 i IEC 62443.

1. ADRA NDR Standalone: Zamień Serwer NAS w centrum wykrywania OT

QNAP ADRA NDR Standalone to rozwiązanie z zakresu cyberbezpieczeństwa, które oddziela możliwości Network Detection and Response (NDR) od Przełącznik i wdraża je na platformie Serwer NAS. Integrując Serwer NAS z kompatybilnym Przełącznik, zapewnia lepszą widoczność ruchu sieciowego OT. Do jego głównych możliwości należą:

- Wysokowydajny mechanizm wykrywania „wstępnej filtracji” pakietów: W przeciwieństwie do tradycyjnych Urządzenie cyberochronne, które mogą obniżać wydajność sieci, ADRA NDR przeprowadza głęboką inspekcję tylko pakietów wykazujących anomalie. Takie podejście pozwala zachować wysoką przepustowość i niskie opóźnienia w sieciach OT, jednocześnie umożliwiając skuteczne wykrywanie „ruchu bocznego” złośliwego oprogramowania.

- Wielowarstwowy mechanizm pułapek na zagrożenia: Wirtualne honeypoty symulujące popularne usługi, takie jak SSH, SMB i HTTP, są wdrażane w sieci wewnętrznej. Gdy ukryty atakujący lub złośliwe oprogramowanie próbuje zbadać te węzły-pułapki, system natychmiast wywołuje alarm i śledzi źródło ataku.

- Zautomatyzowana izolacja i reakcja: Gdy urządzenie zostanie uznane za wysokiego ryzyka lub zainfekowane, ADRA NDR może zintegrować się z zarządzanym przez QNAP Przełącznik, aby automatycznie izolować zagrożony węzeł w czasie rzeczywistym. Dzięki temu pojedynczy zainfekowany węzeł nie rozprzestrzenia się na całą linię produkcyjną — osiągając cel „precyzyjnej izolacji zagrożeń bez zakłócania pracy”.

Największą zaletą tego rozwiązania jest to, że firmy nie muszą inwestować w drogi dedykowany sprzęt NDR ani licencje. Wystarczy zainstalować bezpłatną aplikację ADRA NDR na QNAP Serwer NAS i połączyć ją z kompatybilnym Przełącznik, aby organizacje mogły szybko zbudować system obrony sieci wewnętrznej klasy enterprise — bez wpływu na działanie OT.

2. QHora Router: Główny punkt egzekwowania mikrosegmentacji

QNAP QHora Router obsługuje ochronę zapory L3–L7 oraz posiada system zapobiegania włamaniom (IPS) i głęboką inspekcję pakietów (DPI), umożliwiając:

- Identyfikację i blokowanie wzorców ruchu związanych z CVE, zapewniając ochronę warstwy sieciowej poprzez wirtualne łatanie.

- Egzekwowanie segmentacji sieci OT/IT za pomocą VLAN i ACL, aby zapobiec ruchowi bocznemu między segmentami.

- Obsługę VPN Qbelt (szyfrowanie DTLS), aby zapewnić bezpieczny dostęp do urządzeń fabrycznych dla zdalnych pracowników serwisowych. [E張1]

3. Serwer NAS: Ostatnia linia obrony dla konwergencji IT/OT

Aby rozwiązać problem przywracania systemu po kompromitacji, QNAP Serwer NAS zapewnia:

- Izolowaną kopię zapasową Airgap+: Chroni środowiska kopii zapasowych przed ciągłą ekspozycją sieciową, zapobiegając szyfrowaniu kopii zapasowych przez ransomware dane i zapewniając bezpieczne, odizolowane środowisko dane.

- WORM (ang. Write Once, Read Many) Niezmienny Pamięć masowa: Zapewnia, że kluczowe OT dane, takie jak rejestry produkcji i dzienniki urządzeń, nie mogą być zmieniane ani usuwane.

- Technologia migawek: Umożliwia szybkie przywrócenie systemów do stanu sprzed ataku po incydencie, znacząco skracając czas odzyskiwania (RTO).

4. Dodatkowe środki obronne i rekomendowane działania

- Odłącz od sieci zewnętrznych (najważniejsze): Sprawdź, czy PLC posiada publiczny adres IP lub jest wystawiony na sieć zewnętrzną. O ile nie jest to absolutnie konieczne, PLC nie powinny być bezpośrednio podłączane do internetu.

- Używaj VPN i uwierzytelniania wieloskładnikowego (MFA): Do zdalnej konserwacji należy wymusić szyfrowane połączenia VPN wraz z MFA. Bezpośrednia ekspozycja określonych portów TCP (np. 44818) na internet musi być surowo zabroniona.

- Mikrosegmentacja: Wdrożenie zapór sieciowych w celu ścisłego odizolowania sieci sterowania fabryką (OT) od sieci biurowej (IT).

- Regularne kopie zapasowe poza firmą: Upewnij się, że dostępne są aktualne kopie zapasowe programów logiki PLC, aby można je było szybko przywrócić w przypadku usunięcia lub manipulacji.

Podsumowanie: Od „Zarządzania zasobami” do „Ograniczania ryzyka” — zwycięstwo dzięki odporności cybernetycznej

W 2026 roku sukces transformacji cyfrowej (DX) w produkcji nie jest już określany wyłącznie przez efektywność produkcji, lecz coraz bardziej przez „odporność cybernetyczną”. Największe zagrożenie nie tkwi w nowych technikach hakerskich, lecz w naszej tendencji do ignorowania długo utrzymującego się długu Zabezpieczenia — problemów, które mają już rozwiązania, lecz pozostają nierozwiązane z powodu niewygody.

QNAP nie oferuje niedostępnego stosu sprzętowego, leczrozwiązanie o niskiej ingerencji, wysokiej widoczności i wdrażane etapami ścieżkę do zintegrowanej obrony IT/OT. Rozpoczyna się od ujawnienia ukrytych zasobów, przechodzi do ustanowienia wirtualnych zabezpieczeń typu „patching”, a kończy na zautomatyzowanym frameworku reakcji. Każdy etap przekształca linię produkcyjną ze stanu reaktywnego, podatnego na ataki, w proaktywną postawę obronną.

Rozpocznij już teraz od przeglądu początkowego długu Zabezpieczenia — i zacznij redukować nagromadzone ryzyko w swojej inteligentnej fabryce.

Pobierz teraz: [Raport dotyczący rozwiązań QNAP IT/OT w zakresie cyberbezpieczeństwa]