En avril 2026, un avis urgent de cyberSécurité publié par la Cybersecurity and Infrastructure Security Agency (CISA) des États-Unis a provoqué une onde de choc dans l’industrie manufacturière mondiale. L’avis a révélé qu’un groupe de hackers lié au gouvernement iranien exploitait activement une vulnérabilité de Programmable Logic Controller (PLC)—CVE-2021-22681, divulguée pour la première fois en 2021—pour mener des attaques continues contre les systèmes de contrôle industriels et les infrastructures critiques aux États-Unis, en Israël et dans d’autres régions.

Cette vulnérabilité affecte les PLC de la série Logix de Rockwell Automation et permet à des attaquants distants non authentifiés de télécharger et de modifier la logique de contrôle des PLC sans autorisation. Elle possède un niveau de gravité allant jusqu’à 10,0. Autrement dit, un attaquant peut prendre le contrôle à distance et discrètement de systèmes industriels depuis un autre pays et donner l’ordre : « Arrêter les opérations. »

Ce qui frappe dans cette attaque, ce n’est pas la sophistication de la vulnérabilité elle-même, mais son ancienneté—cinq ans. Dans un environnement informatique classique, une vulnérabilité connue datant de cinq ans aurait été corrigée depuis longtemps grâce à des mises à jour régulières. Cependant, dans les environnements de technologie opérationnelle (OT), cette même vulnérabilité peut encore être exploitée à grande échelle, même cinq ans après sa divulgation.

Pourquoi est-il si difficile de corriger les équipements d’usine anciens ?

Pour comprendre ce problème, il est essentiel de saisir d’abord la nature intrinsèque des environnements OT et le cycle de vie de leurs produits. Les équipements industriels sur le terrain diffèrent considérablement des ordinateurs de bureau. Des appareils tels que les PLC, les systèmes de contrôle et d’données Acquisition (SCADA) et les robots industriels fonctionnent souvent sur des systèmes d’exploitation anciens datant de 10 à 20 ans. De plus, les fournisseurs ne recommandent pas de Mise à jour du firmware arbitraires, car tout changement imprévu pourrait arrêter toute une ligne de production. Par ailleurs, les petites et moyennes entreprises manufacturières manquent souvent de personnel dédié à la cybersécurité, et leurs environnements de production ne sont fréquemment pas correctement segmentés, ce qui rend difficile la limitation des incidents à des segments de réseau isolés.

Voici le paradoxe central de la cybersécurité OT :

| La réalité des environnements OT | Hypothèses dans la cybersécurité informatique traditionnelle |

| L’équipement ne peut pas être facilement redémarré | La mise à jour régulière est une hypothèse de base |

| La connectivité sert à la surveillance de la production, pas à la cybersécurité | La segmentation du réseau est une pratique standard |

| Les arrêts sont mesurés en minutes, avec des coûts pouvant atteindre des millions | Les interruptions de service de courte durée sont acceptables |

| La durée de vie des équipements atteint 10–20 ans | Les systèmes sont remplacés tous les 3 à 5 ans |

Lorsque Rockwell a d’abord recommandé une mesure d’atténuation pour CVE-2021-22681, la solution proposée était une mise à jour du firmware. Cependant, pour la plupart des usines concernées encore en activité, planifier un Mise à jour du firmware non prévu revient pratiquement à provoquer volontairement un arrêt de la production. Le coût d’une telle interruption est souvent encore plus difficile à justifier auprès de la direction que le risque de poursuivre les opérations sous une exposition potentielle aux cybermenaces. Résultat : même cinq ans après la divulgation de la vulnérabilité, un grand nombre de PLC restent exposés aux menaces.

La solution n’est pas un correctif, mais le « virtual patching » : transformer le réseau en une frontière Sécurité

Si les appareils ne peuvent pas être corrigés directement, quelles sont les options ?

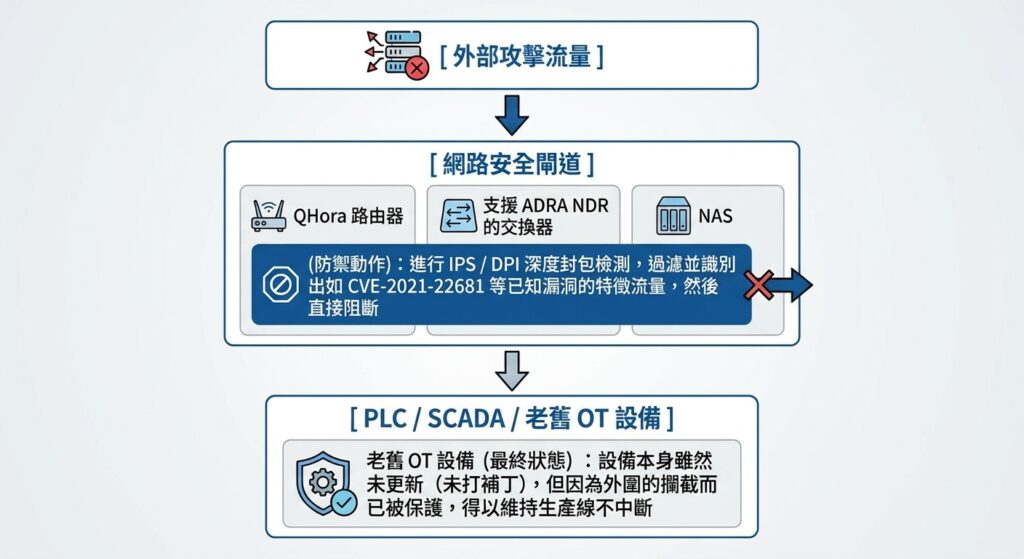

Le secteur de la cybersécurité propose une approche bien établie pour ce défi, connue sous le nom de Virtual Patching. Le concept central est le suivant : au lieu d’appliquer les correctifs directement sur l’appareil, vous construisez une « couche de défense au niveau du réseau » autour de celui-ci — afin que le trafic malveillant ciblant des vulnérabilités connues soit identifié et bloqué avant d’atteindre l’appareil cible.

Le workflow du virtual patching est le suivant :

En intégrant Zero Trust Microsegmentation, les environnements OT peuvent être davantage segmentés en plusieurs zones Sécurité isolées. Même si un attaquant compromet un nœud, il ne peut pas se déplacer latéralement sur l’ensemble du réseau de l’usine. C’est l’application concrète de ce que le secteur définit comme la « défense en profondeur ».

QNAP Aide Construire un cadre de défense en profondeur multi-niveaux pour les environnements OT

Les solutions de cybersécurité IT/OT de QNAP sont construites autour des principes ci-dessus, offrant une architecture de défense pouvant être déployée par étapes et conforme aux standards internationaux de cybersécurité industrielle tels que NIST CSF 2.0 et IEC 62443.

1. ADRA NDR Standalone : Transformer NAS en votre hub de détection OT

QNAP ADRA NDR Standalone est une solution de cybersécurité qui dissocie les capacités de Network Detection and Response (NDR) de Switch et les déploie sur une plateforme NAS. En intégrant NAS avec des Switch compatibles, elle offre une visibilité accrue sur le trafic réseau OT. Ses principales fonctionnalités incluent :

- Mécanisme de détection de paquets « pré-filtrage » haute performance: Contrairement aux Appareil de cybersécurité traditionnels qui peuvent dégrader les performances du réseau, ADRA NDR effectue une inspection approfondie uniquement sur les paquets présentant des caractéristiques anormales. Cette approche préserve un débit élevé et une faible latence dans les réseaux OT tout en permettant une détection efficace du « mouvement latéral » des logiciels malveillants.

- Mécanisme de piégeage multi-niveaux des menaces: Des honeypots virtuels simulant des services courants tels que SSH, SMB et HTTP sont déployés au sein du réseau interne. Dès qu’un attaquant latent ou un logiciel malveillant tente de sonder ces nœuds leurres, le système déclenche immédiatement une alerte et suit la source de l’attaque.

- Confinement et réponse automatisés: Lorsqu’un appareil est identifié comme à haut risque ou compromis, ADRA NDR peut s’intégrer aux Switch gérés par QNAP pour isoler automatiquement le nœud affecté en temps réel. Cela garantit qu’un seul nœud compromis ne se propage pas sur toute la chaîne de production, atteignant ainsi l’objectif de « confinement précis des menaces sans perturber les opérations ».

Le principal avantage de cette solution est que les entreprises n’ont pas besoin d’investir dans du matériel NDR dédié coûteux ni dans des licences onéreuses. En installant simplement l’application ADRA NDR gratuite sur un NAS QNAP et en l’associant à des Switch compatibles, les organisations peuvent rapidement construire un système de défense réseau interne de niveau entreprise, sans impacter les opérations OT.

2. QHora Routeur : Le point central d’application pour la micro-segmentation

QNAP QHora Routeur prend en charge la protection pare-feu L3–L7 et intègre un système de prévention contre les intrusions (IPS) ainsi que l’inspection approfondie des paquets (DPI), permettant de :

- Identifier et bloquer les schémas de trafic liés aux CVE pour assurer une protection au niveau réseau via des correctifs virtuels.

- Appliquer la segmentation réseau OT/IT à l’aide de VLAN et d’ACL afin d’empêcher le mouvement latéral entre segments.

- Prendre en charge le VPN Qbelt (chiffrement DTLS) pour garantir un accès sécurisé aux équipements d’usine pour le personnel de maintenance à distance.[E張1]

3. NAS : La dernière ligne de défense pour la convergence IT/OT

Pour répondre à la problématique de récupération du système après un compromis, le NAS QNAP propose :

- Airgap+ sauvegarde isolée : Empêche les environnements de sauvegarde d’être continuellement exposés au réseau, évitant que les ransomwares ne chiffrent ensuite les sauvegardes données et garantissant un environnement données sécurisé et isolé.

- WORM (Write Once, Read Many) Stockage immuable : Garantit que les données OT critiques données telles que les dossiers de production et les journaux d’équipement ne peuvent pas être altérées ou supprimées.

- Technologie Snapshot : Permet une restauration rapide des systèmes à un état antérieur à l’attaque après un incident, réduisant considérablement le Recovery Time Objective (RTO).

4. Mesures défensives supplémentaires et actions recommandées

- Déconnexion des réseaux externes (le plus important) : Vérifiez si le PLC possède une adresse IP publique ou a été exposé au réseau externe. Sauf nécessité absolue, les PLC ne doivent pas être connectés directement à Internet.

- Utiliser un VPN et l’authentification multifacteur (MFA) : Pour la maintenance à distance, les connexions VPN chiffrées doivent être imposées avec la MFA. L’exposition directe de ports TCP spécifiques (par exemple, 44818) à Internet doit être strictement interdite.

- Micro-segmentation : Mettez en place des pare-feu pour isoler strictement le réseau de contrôle de l’usine (OT) du réseau de bureau de l’entreprise (IT).

- Sauvegardes hors site régulières : Assurez-vous que des sauvegardes à jour des programmes logiques PLC sont disponibles afin qu’ils puissent être rapidement restaurés en cas de suppression ou de modification.

Conclusion : De la « gestion des actifs » à la « réduction des risques » — Gagner grâce à la cyber-résilience

En 2026, le succès de la transformation numérique (DX) dans l’industrie manufacturière n’est plus déterminé uniquement par l’efficacité de la production, mais de plus en plus par la « cyber-résilience ». Le plus grand danger ne réside pas dans de nouvelles techniques de piratage, mais dans notre tendance à négliger la dette Sécurité ancienne — des problèmes qui ont déjà des solutions, mais restent non résolus par commodité.

QNAP ne propose pas une pile matérielle inaccessible, mais plutôt une faible intrusion, grande visibilité et déploiement progressif voie vers une défense intégrée IT/OT. Cela commence par la découverte des actifs cachés, se poursuit par la mise en place de défenses de patch virtuel, et aboutit à un cadre de réponse automatisé. Chaque étape transforme votre ligne de production d’un état réactif et vulnérable à une posture de défense proactive.

Commencez dès maintenant en examinant votre dette Sécurité initiale — et commencez à réduire le risque accumulé dans votre usine intelligente.

Télécharger maintenant: [Livre blanc sur les solutions de cybersécurité IT/OT de QNAP]