Im April 2026, eine dringende CyberSicherheit-Warnung, herausgegeben von der US-amerikanischen Cybersecurity and Infrastructure Security Agency (CISA) erschütterte die globale Fertigungsindustrie. Die Warnung zeigte auf, dass eine mit der iranischen Regierung verbundene Hackergruppe aktiv eine Schwachstelle in Programmierbaren Logiksteuerungen (PLC) ausnutzt—CVE-2021-22681, erstmals 2021 veröffentlicht—um fortlaufende Angriffe auf industrielle Kontrollsysteme und kritische Infrastrukturen in den USA, Israel und anderen Regionen durchzuführen.

Diese Schwachstelle betrifft die Logix-Serie von Rockwell Automation PLCs und ermöglicht es nicht authentifizierten, entfernten Angreifern, PLC-Steuerungslogik ohne Autorisierung herunterzuladen und zu verändern. Sie hat eine Schweregradbewertung von bis zu 10,0. Das bedeutet, ein Angreifer kann aus einem anderen Land unbemerkt und aus der Ferne industrielle Systeme übernehmen und den Befehl geben: „Betrieb einstellen.“

Bemerkenswert an diesem Angriff ist nicht die Komplexität der Schwachstelle selbst, sondern ihr Alter—fünf Jahre. In einer typischen IT-Umgebung wäre eine bekannte Schwachstelle aus dem Jahr 2019 längst durch regelmäßige Updates behoben worden. In OT-Umgebungen kann dieselbe Schwachstelle jedoch auch fünf Jahre nach ihrer Veröffentlichung noch großflächig ausgenutzt werden.

Warum ist es so schwierig, ältere Fabrikausrüstung zu patchen?

Um dieses Problem zu verstehen, muss man zunächst die grundlegende Natur von OT-Umgebungen und den Lebenszyklus ihrer Produkte kennen. Industrielle Geräte unterscheiden sich erheblich von Bürocomputern. Geräte wie PLCs, Supervisory Control und Daten Acquisition (SCADA)-Systeme sowie Industrieroboter laufen häufig auf veralteten Betriebssystemen, die 10 bis 20 Jahre alt sind. Zudem empfehlen Hersteller keine beliebigen Firmware-Update, da jede unerwartete Änderung eine gesamte Produktionslinie zum Stillstand bringen könnte. Gleichzeitig fehlt kleinen und mittelständischen Herstellern oft das Fachpersonal für Cybersicherheit, und ihre Produktionsumgebungen sind häufig nicht ausreichend segmentiert, sodass Vorfälle schwer innerhalb isolierter Netzwerksegmente eingedämmt werden können.

Dies ist das zentrale Paradoxon der OT-Cybersicherheit:

| Die Realität von OT-Umgebungen | Annahmen in der traditionellen IT-Cybersicherheit |

| Geräte können nicht einfach neu gestartet werden | Regelmäßiges Patchen wird als Grundvoraussetzung angenommen |

| Die Konnektivität dient der Produktionsüberwachung, nicht der Cybersicherheit | Netzwerksegmentierung ist Standardpraxis |

| Ausfallzeiten werden in Minuten gemessen, die Kosten erreichen leicht Millionenbeträge | Kurze Dienstunterbrechungen sind akzeptabel |

| Die Lebensdauer der Geräte beträgt 10–20 Jahre | Systeme werden alle 3–5 Jahre ausgetauscht |

Als Rockwell erstmals eine Maßnahme für CVE-2021-22681 empfahl, bestand die vorgeschlagene Lösung in einem Firmware-Upgrade. Für die meisten betroffenen Fabriken, die noch in Betrieb sind, ist die Planung einer ungeplanten Firmware-Update praktisch gleichbedeutend mit einer absichtlichen Produktionsunterbrechung. Die Kosten für einen solchen Ausfall lassen sich gegenüber dem Management oft noch schwerer rechtfertigen als das Risiko, den Betrieb trotz potenzieller Cyberbedrohungen fortzusetzen. Das Ergebnis: Selbst fünf Jahre nach Bekanntwerden der Schwachstelle sind zahlreiche PLCs weiterhin Bedrohungen ausgesetzt.

Die Lösung ist kein Patch, sondern „Virtuelles Patching“: Das Netzwerk wird zur Sicherheit-Grenze

Wenn Geräte nicht direkt gepatcht werden können, welche Möglichkeiten gibt es?

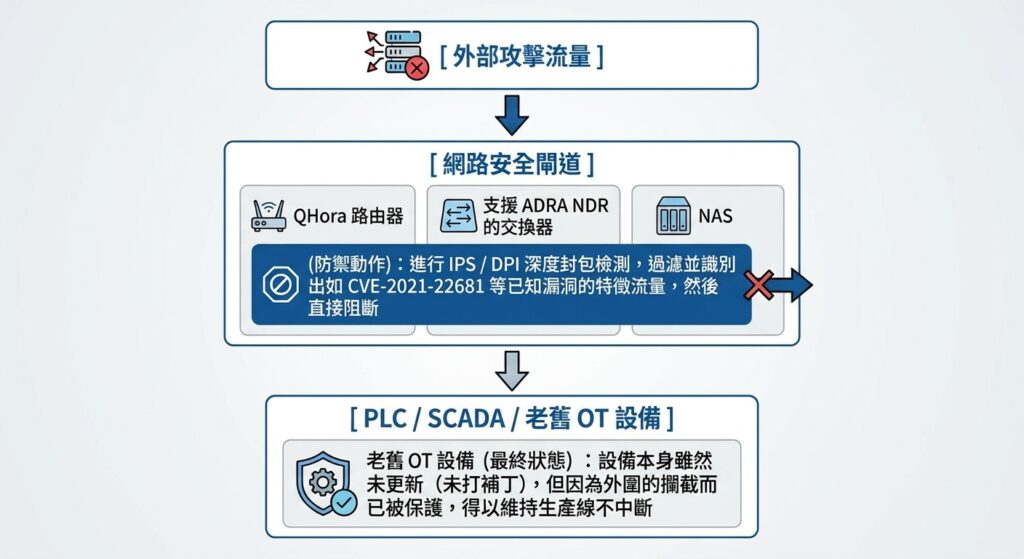

Die Cybersecurity-Branche bietet für diese Herausforderung einen etablierten Ansatz, bekannt als Virtuelles Patching. Das Grundkonzept lautet: Anstatt Patches direkt auf das Gerät anzuwenden, wird eine „Netzwerkbasierte Verteidigungsschicht“ darum herum aufgebaut – sodass bösartiger Datenverkehr, der auf bekannte Schwachstellen abzielt, erkannt und blockiert wird, bevor er das Zielgerät erreicht.

Der Ablauf des virtuellen Patchings ist wie folgt:

Durch die Integration von Zero Trust Microsegmentation können OT-Umgebungen weiter in mehrere isolierte Sicherheit-Zonen unterteilt werden. Selbst wenn ein Angreifer einen Knoten kompromittiert, kann er sich nicht lateral im gesamten Fabriknetzwerk bewegen. Dies ist die praktische Umsetzung dessen, was die Branche als „Defense in Depth“ definiert.

QNAP Hilfe Aufbau eines mehrschichtigen Defense-in-Depth-Frameworks für OT-Umgebungen

Die IT/OT-Cybersecurity-Lösungen von QNAP basieren auf diesen Prinzipien und bieten eine Verteidigungsarchitektur, die schrittweise implementiert werden kann und internationalen industriellen Cybersecurity-Standards wie NIST CSF 2.0 und IEC 62443 entspricht.

1. ADRA NDR Standalone: Verwandeln Sie NAS in Ihren OT Detection Hub

QNAP ADRA NDR Standalone ist eine Cybersicherheitslösung, die Network Detection and Response (NDR) Funktionen von Switch entkoppelt und auf einer NAS Plattform bereitstellt. Durch die Integration von NAS mit kompatiblen Switch erhalten Sie eine verbesserte Sichtbarkeit des OT-Netzwerkverkehrs. Zu den wichtigsten Funktionen gehören:

- Hochleistungs-Paket-„Pre-Filtering“-Erkennungsmechanismus: Im Gegensatz zu herkömmlichen Cybersecurity Appliance, die die Netzwerkleistung beeinträchtigen können, führt ADRA NDR eine tiefgehende Inspektion nur bei Paketen mit auffälligen Merkmalen durch. Dieser Ansatz bewahrt hohe Durchsatzraten und geringe Latenz in OT-Netzwerken und ermöglicht gleichzeitig eine effektive Erkennung von „lateraler Bewegung“ durch Malware.

- Mehrschichtiger Threat-Trapping-Mechanismus: Virtuelle Honeypots, die gängige Dienste wie SSH, SMB und HTTP simulieren, werden im internen Netzwerk eingesetzt. Sobald ein versteckter Angreifer oder Malware versucht, diese Köder-Nodes zu untersuchen, löst das System sofort einen Alarm aus und verfolgt die Quelle des Angriffs.

- Automatisierte Eindämmung und Reaktion: Wenn ein Gerät als risikoreich oder kompromittiert erkannt wird, kann ADRA NDR mit von QNAP verwalteten Switch integriert werden, um den betroffenen Node automatisch in Echtzeit zu isolieren. Dadurch wird verhindert, dass ein kompromittierter Node sich über die gesamte Produktionslinie ausbreitet – das Ziel der „präzisen Bedrohungseindämmung ohne Betriebsunterbrechung“ wird erreicht.

Der größte Vorteil dieser Lösung ist, dass Unternehmen nicht in teure dedizierte NDR-Hardware und Lizenzen investieren müssen. Durch die einfache Installation der kostenlosen ADRA NDR Anwendung auf einem QNAP NAS und die Kopplung mit kompatiblen Switch können Organisationen schnell ein unternehmensweites internes Netzwerkverteidigungssystem aufbauen – ohne die OT-Betriebsabläufe zu beeinträchtigen.

2. QHora Router: Der zentrale Durchsetzungspunkt für Mikrosegmentierung

QNAP QHora Router unterstützen L3–L7 Firewall-Schutz und verfügen über Intrusion Prevention System (IPS) sowie Deep Packet Inspection (DPI), wodurch sie Folgendes ermöglichen:

- Erkennung und Blockierung von CVE-bezogenen Verkehrsmustern zur Aktivierung des Netzwerkschutzes durch virtuelles Patchen.

- Durchsetzung der OT/IT-Netzwerksegmentierung mittels VLANs und ACLs, um laterale Bewegungen zwischen Segmenten zu verhindern.

- Unterstützung von Qbelt VPN (DTLS-Verschlüsselung), um sicheren Zugriff auf Fabrikausrüstung für Remote-Wartungspersonal zu gewährleisten. [E張1]

3. NAS: Die letzte Verteidigungslinie für IT/OT-Konvergenz

Um das Problem der Systemwiederherstellung nach einer Kompromittierung zu lösen, bietet QNAP NAS:

- Airgap+ isoliertes Backup: Schützt Backup-Umgebungen vor ständiger Netzwerkanbindung, verhindert so, dass Ransomware anschließend Ihre Backup-Daten verschlüsselt, und gewährleistet eine sichere, isolierte Daten-Umgebung.

- WORM (Write Once, Read Many) Unveränderliche Speicher: Stellt sicher, dass kritische OT-Daten wie Produktionsaufzeichnungen und Geräteprotokolle weder manipuliert noch gelöscht werden können.

- Snapshot-Technologie: Ermöglicht eine schnelle Wiederherstellung der Systeme auf einen Zustand vor dem Angriff und reduziert so das Recovery Time Objective (RTO) erheblich.

4. Zusätzliche Schutzmaßnahmen und empfohlene Aktionen

- Trennung vom externen Netzwerk (am wichtigsten): Überprüfen Sie, ob die SPS eine öffentliche IP-Adresse hat oder dem externen Netzwerk ausgesetzt ist. Sofern nicht unbedingt erforderlich, dürfen SPS nicht direkt mit dem Internet verbunden sein.

- VPN und Multi-Faktor-Authentifizierung (MFA) verwenden: Für die Fernwartung müssen verschlüsselte VPN-Verbindungen zusammen mit MFA erzwungen werden. Die direkte Freigabe spezifischer TCP-Ports (z. B. 44818) ins Internet ist strikt zu untersagen.

- Mikro-Segmentierung: Setzen Sie Firewalls ein, um das Fabriksteuerungsnetzwerk (OT) strikt vom Unternehmensnetzwerk (IT) zu trennen.

- Regelmäßige Offsite-Backups: Stellen Sie sicher, dass aktuelle Backups der SPS-Logikprogramme verfügbar sind, damit sie im Falle einer Löschung oder Manipulation schnell wiederhergestellt werden können.

Fazit: Von „Asset Management“ zu „Risikominderung“ – Erfolg durch Cyber-Resilienz

Im Jahr 2026 wird der Erfolg der Digitalen Transformation (DX) in der Fertigung nicht mehr allein durch Produktionseffizienz bestimmt, sondern zunehmend durch „Cyber-Resilienz“. Die größte Gefahr liegt nicht in neuen Hacking-Techniken, sondern in unserer Tendenz, langjährige Sicherheit-Schulden zu übersehen – Probleme, für die es bereits Lösungen gibt, die aber aus Bequemlichkeit ungelöst bleiben.

QNAP bietet keinen unerreichbaren Hardware-Stack, sondern vielmehr eine niedrig-intrusive, hochtransparente und schrittweise eingeführte Strategie für eine integrierte IT/OT-Abwehr. Sie beginnt mit der Identifikation versteckter Assets, führt über den Aufbau virtueller Patch-Abwehrmechanismen und mündet in ein automatisiertes Reaktionsframework. Jeder Schritt verwandelt Ihre Produktionslinie von einem reaktiven, angriffsan anfälligen Zustand in eine proaktive Verteidigungsposition.

Beginnen Sie jetzt damit, Ihre anfänglichen Sicherheit-Schulden zu überprüfen – und beginnen Sie, das angesammelte Risiko in Ihrer Smart Factory abzubauen.

Jetzt herunterladen: [QNAP IT/OT Cybersecurity Solutions White Paper]