2026 年 4 月、米国サイバーセキュリティ・インフラセキュリティ庁(CISA)から発表された緊急のサイバーセキュリティ勧告が世界の製造業界に衝撃を与えました。この勧告では、イラン政府と関係するハッカーグループがプログラマブルロジックコントローラー(PLC)の脆弱性を積極的に悪用していることが明らかになりました―CVE-2021-22681―この脆弱性は 2021 年に公開されており、米国、イスラエル、その他の地域の産業制御システムや重要インフラに対する継続的な攻撃に利用されています。

この脆弱性は Rockwell Automation の Logix シリーズ PLC に影響し、認証されていないリモート攻撃者が PLC の制御ロジックを無断でダウンロード・変更できるものです。深刻度は最大 10.0 と評価されています。つまり、攻撃者は遠隔地から産業システムを密かに乗っ取り、「操業停止」の指令を出すことが可能です。

この攻撃で注目すべきは、脆弱性の高度さではなく、その古さ―5 年前のものだという点です。一般的な IT 環境であれば、5 年前に判明した脆弱性は定期的なアップデートで既に修正されているはずです。しかし OT(運用技術)環境では、公開から 5 年経っても同じ脆弱性が大規模に悪用され続けています。

なぜレガシー工場設備のパッチ適用はこれほど難しいのか?

この問題を理解するには、まず OT 環境の本質と製品ライフサイクルを知る必要があります。現場の産業機器はオフィス用コンピューターとは大きく異なります。PLC や SCADA(監視制御およびデータ収集)システム、産業用ロボットなどは、10~20 年前のレガシー OS で稼働していることが多いのです。さらに、ベンダーは予期せぬ生産ライン停止を避けるため、安易なファームウェア更新を推奨していません。また、中小規模の製造業では専任のサイバーセキュリティ担当者が不在なことも多く、ネットワーク分割も不十分なため、インシデントがネットワーク内で封じ込められないケースが目立ちます。

これこそが OT サイバーセキュリティの本質的なパラドックスです:

| OT 環境の現実 | 従来型 IT サイバーセキュリティの前提 |

| 機器は簡単に再起動できない | 定期的なパッチ適用が前提 |

| 接続は生産監視のためであり、サイバーセキュリティ目的ではない | ネットワーク分割は標準的な運用 |

| ダウンタイムは分単位で計測され、損失は数百万にも及ぶ | 短時間のサービス中断は許容される |

| 機器の寿命は 10~20 年に及ぶ | システムは 3〜5 年ごとに更新されます |

Rockwell が最初に CVE-2021-22681 への対策を推奨した際、提案された解決策はファームウェアのアップグレードでした。しかし、稼働中の多くの工場では、計画外のファームウェア更新を実施することは、意図的に生産を停止させるのと同じ意味を持ちます。このようなダウンタイムのコストは、サイバーリスクを抱えたまま運用を続けるリスクよりも、経営層にとって正当化しづらい場合が多いのです。その結果、脆弱性が公開されてから 5 年経った今でも、多くの PLC が依然として脅威にさらされています。

解決策はパッチ適用ではなく「バーチャルパッチ」:ネットワークをセキュリティの境界に変える

デバイスに直接パッチを適用できない場合、どのような選択肢があるのでしょうか?

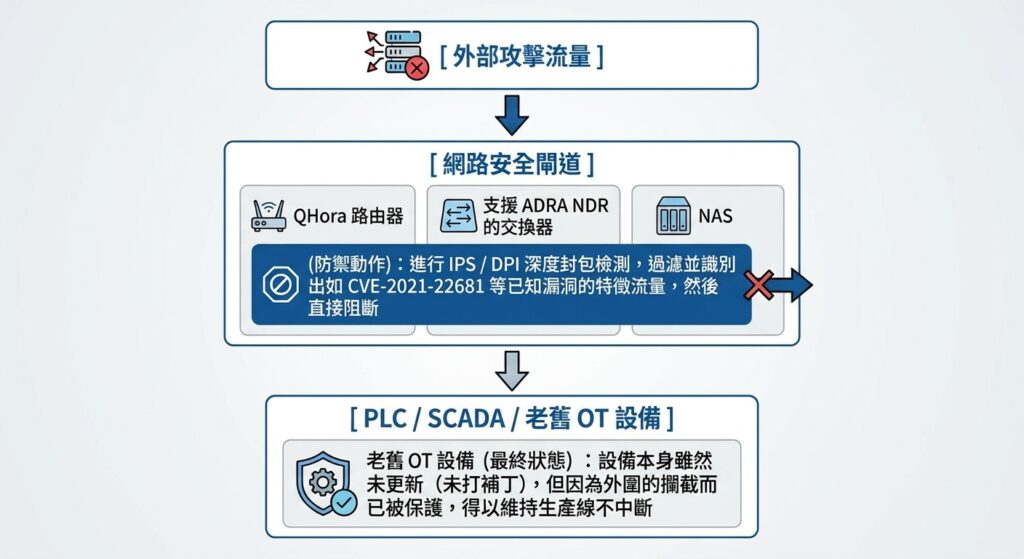

サイバーセキュリティ業界では、この課題に対して確立された方法があります。それがバーチャルパッチです。基本的な考え方は、デバイス自体にパッチを当てるのではなく、「ネットワークレベルの防御層」をその周囲に構築し、既知の脆弱性を狙った悪意ある通信を、ターゲットデバイスに到達する前に検知・遮断するというものです。

バーチャルパッチのワークフローは以下の通りです:

さらに、ゼロトラスト・マイクロセグメンテーションを導入することで、OT 環境を複数の独立したセキュリティゾーンに細分化できます。仮に攻撃者が 1 つのノードを侵害しても、工場全体のネットワークを横断して移動することはできません。これが業界で「多層防御(Defense in Depth)」と呼ばれる実践例です。

QNAP ヘルプ OT 環境向け多層防御フレームワークを構築

QNAP の IT/OT サイバーセキュリティソリューションは、上記の原則に基づいて設計されており、段階的な導入が可能な防御アーキテクチャを提供します。また、NIST CSF 2.0 や IEC 62443 など、国際的な産業サイバーセキュリティ基準にも準拠しています。

1. ADRA NDR Standalone: NAS を OT 検知ハブとして活用

QNAPADRA NDR Standaloneは、Network Detection and Response(NDR)機能をスイッチから切り離し、NAS プラットフォーム上に展開するサイバーセキュリティソリューションです。NAS を対応するスイッチと連携させることで、OT ネットワークトラフィックの可視性を強化します。主な機能は以下の通りです:

- 高性能パケット「事前フィルタリング」検知メカニズム:従来のサイバーセキュリティアプライアンスとは異なり、ADRA NDR は異常な特徴を持つパケットのみを深く検査します。この方式により、OT ネットワークの高スループットと低遅延を維持しつつ、マルウェアによる「ラテラルムーブメント」の効果的な検知を実現します。

- 多層型脅威トラップメカニズム:SSH、SMB、HTTP などの一般的なサービスを模した仮想ハニーポットを内部ネットワークに配置します。潜伏する攻撃者やマルウェアがこれらのデコイノードを探索しようとした際、即座にアラートを発し、攻撃元を追跡します。

- 自動隔離&レスポンス:デバイスが高リスクまたは侵害されたと判定された場合、ADRA NDR は QNAP 管理のスイッチと連携し、影響を受けたノードをリアルタイムで自動隔離できます。これにより、1 台の侵害ノードが生産ライン全体に拡大するのを防ぎ、「業務を止めずに脅威をピンポイントで封じ込める」ことが可能です。

このソリューションの最大の利点は、企業が高額な専用 NDR ハードウェアやライセンスに投資する必要がない点です。QNAP NAS に無料の ADRA NDR アプリケーションをインストールし、対応するスイッチと組み合わせるだけで、OT 業務に影響を与えることなく、エンタープライズレベルの内部ネットワーク防御システムを迅速に構築できます。

2. QHora ルーター: マイクロセグメンテーションの中核エンフォースメントポイント

QNAP QHora ルーターは L3~L7 ファイアウォール保護に対応し、IPS(侵入防止システム)や DPI(ディープパケットインスペクション)を搭載。これにより、以下が可能です:

- CVE 関連のトラフィックパターンを特定・遮断し、仮想パッチによるネットワーク層の保護を実現します。

- VLAN や ACL を活用して OT/IT ネットワークをセグメント化し、セグメント間のラテラルムーブメントを防止します。

- Qbelt VPN(DTLS 暗号化)に対応し、リモート保守担当者による工場設備への安全なアクセスを確保します。[E 張 1]

3. NAS: IT/OT 融合時代の最終防衛ライン

侵害発生後のシステム復旧課題に対応するため、QNAP NAS は以下を提供します:

- Airgap+ 隔離バックアップ: バックアップ環境を継続的なネットワーク接続から遮断し、ランサムウェアによるバックアップデータの暗号化を防止します。安全で隔離されたデータ環境を実現します。

- WORM(Write Once, Read Many)イミュータブルストレージ: 生産記録や設備ログなど、重要な OT データの改ざんや削除を防ぎます。

- スナップショット技術: インシデント発生後、システムを攻撃前の状態に迅速に復元できます。これにより、復旧時間目標(RTO)を大幅に短縮します。

4. 追加の防御策と推奨アクション

- 外部ネットワークからの切断(最重要):PLC がパブリック IP アドレスを持っている、または外部ネットワークに公開されていないか確認してください。特別な理由がない限り、PLC をインターネットに直接接続してはいけません。

- VPN と多要素認証(MFA)の利用:リモート保守を行う場合は、暗号化された VPN 接続と MFA を必ず併用してください。特定の TCP ポート(例:44818)をインターネットに直接公開することは厳禁です。

- マイクロセグメンテーション:ファイアウォールを導入し、工場制御ネットワーク(OT)と企業オフィスネットワーク(IT)を厳格に分離してください。

- 定期的なオフサイトバックアップ:PLC のロジックプログラムの最新バックアップを必ず確保し、削除や改ざんが発生した場合でも迅速に復元できるようにしてください。

結論:「資産管理」から「リスク低減」へ――サイバーレジリエンスで勝ち抜く

2026 年、製造業のデジタルトランスフォーメーション(DX)の成否は、もはや生産効率だけでなく「サイバーレジリエンス」によって左右されます。最大の脅威は新たなハッキング手法ではなく、長年放置されてきたセキュリティの負債――すでに解決策があるにもかかわらず、手間を理由に未対応の課題です。

QNAP は手の届かないハードウェアスタックを提供するのではなく、低侵入性・高可視性・段階的導入という IT/OT 統合防御への道筋を提案します。まず隠れた資産を可視化し、次に仮想パッチによる防御を構築、最終的には自動化された対応フレームワークを実現します。各ステップで、攻撃に受動的だった生産ラインを能動的な防御体制へと変革します。

まずは初期のセキュリティ負債を見直し、スマートファクトリーに蓄積されたリスクの解消に着手しましょう。

今すぐダウンロード: [QNAP IT/OT サイバーセキュリティソリューション ホワイトペーパー]