Ad aprile 2026, un urgente avviso di cyberSicurezza emesso dalla U.S. Cybersecurity and Infrastructure Security Agency (CISA) ha scosso l’industria manifatturiera globale. L’avviso ha rivelato che un gruppo di hacker collegato al governo iraniano ha attivamente sfruttato una vulnerabilità dei Programmable Logic Controller (PLC)—CVE-2021-22681, divulgata per la prima volta nel 2021—per condurre attacchi continui contro sistemi di controllo industriale e infrastrutture critiche negli Stati Uniti, Israele e altre regioni.

Questa vulnerabilità riguarda i PLC della serie Logix di Rockwell Automation e consente ad aggressori remoti non autenticati di scaricare e modificare la logica di controllo dei PLC senza autorizzazione. Ha un livello di gravità fino a 10.0. In altre parole, un attaccante può prendere il controllo remoto e furtivo dei sistemi industriali da un altro paese e impartire il comando: “Interrompi le operazioni.”

Ciò che colpisce di questo attacco non è la sofisticazione della vulnerabilità stessa, ma la sua età—cinque anni. In un tipico ambiente IT, una vulnerabilità nota da cinque anni sarebbe stata corretta da tempo tramite aggiornamenti di routine. Tuttavia, negli ambienti di Operational Technology (OT), questa stessa vulnerabilità può ancora essere sfruttata su larga scala anche cinque anni dopo la sua divulgazione.

Perché è così difficile aggiornare le apparecchiature legacy delle fabbriche?

Per comprendere questo problema, è essenziale prima capire la natura intrinseca degli ambienti OT e il ciclo di vita dei loro prodotti. Le apparecchiature industriali sul campo differiscono notevolmente dai computer da ufficio. Dispositivi come PLC, sistemi Supervisory Control and dati Acquisition (SCADA) e robot industriali spesso funzionano su sistemi operativi legacy risalenti a 10-20 anni fa. Inoltre, i fornitori non raccomandano Aggiornamento firmware arbitrari, poiché qualsiasi cambiamento imprevisto potrebbe fermare un’intera linea di produzione. Allo stesso tempo, i produttori di piccole e medie dimensioni spesso non dispongono di personale dedicato alla cybersecurity e i loro ambienti di produzione non sono frequentemente segmentati in modo adeguato, rendendo difficile contenere gli incidenti all’interno di segmenti di rete isolati.

Questo è il paradosso centrale della cybersecurity OT:

| La realtà degli ambienti OT | Assunzioni nella cybersecurity IT tradizionale |

| L’apparecchiatura non può essere facilmente riavviata | L’aggiornamento regolare è un presupposto di base |

| La connettività serve per il monitoraggio della produzione, non per la cybersecurity | La segmentazione della rete è una pratica standard |

| I tempi di inattività sono misurati in minuti, con costi che possono facilmente raggiungere milioni | Interruzioni di servizio brevi sono accettabili |

| La durata delle apparecchiature arriva a 10–20 anni | I sistemi vengono sostituiti ogni 3–5 anni |

Quando Rockwell ha raccomandato per la prima volta una mitigazione per CVE-2021-22681, la soluzione proposta era un aggiornamento del firmware. Tuttavia, per la maggior parte delle fabbriche interessate ancora operative, programmare un Aggiornamento firmware non pianificato equivale praticamente a provocare deliberatamente un arresto della produzione. Il costo di tale fermo è spesso ancora più difficile da giustificare alla direzione rispetto al rischio di continuare le operazioni con una possibile esposizione informatica. Il risultato: anche cinque anni dopo la divulgazione della vulnerabilità, un gran numero di PLC rimane esposto alle minacce.

La soluzione non è una patch, ma il “Virtual Patching”: trasformare la rete in un confine Sicurezza

Se i dispositivi non possono essere patchati direttamente, quali sono le opzioni?

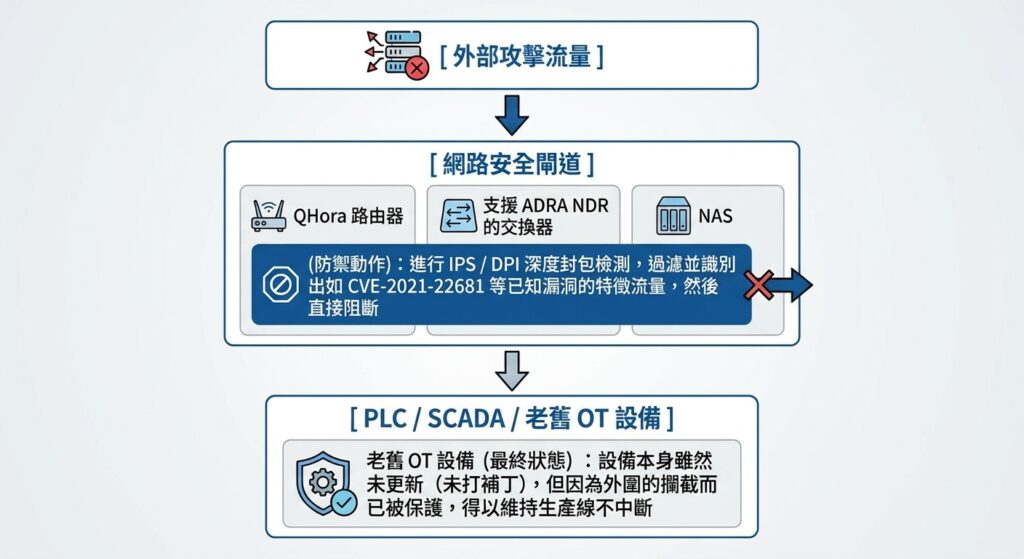

L’industria della cybersecurity offre un approccio consolidato a questa sfida, noto come Virtual Patching. Il concetto principale è: invece di applicare le patch direttamente al dispositivo, si costruisce una “layer di difesa a livello di rete” attorno ad esso—così il traffico malevolo che prende di mira vulnerabilità note viene identificato e bloccato prima che raggiunga il dispositivo bersaglio.

Il workflow del virtual patching è il seguente:

Integrando Zero Trust Microsegmentation, gli ambienti OT possono essere ulteriormente suddivisi in molteplici zone Sicurezza isolate. Anche se un attaccante compromette un nodo, non può muoversi lateralmente attraverso l’intera rete della fabbrica. Questa è l’applicazione pratica di ciò che l’industria definisce “Defense in Depth”.

QNAP Guida Costruisci un framework di difesa Defense-in-Depth multilivello per ambienti OT

Le soluzioni di cybersecurity IT/OT di QNAP sono costruite attorno ai principi sopra descritti, offrendo un’architettura di difesa implementabile in modo graduale e conforme agli standard internazionali di cybersecurity industriale come NIST CSF 2.0 e IEC 62443.

1. ADRA NDR Standalone: Trasformare NAS nel tuo hub di rilevamento OT

QNAP ADRA NDR Standalone è una soluzione di cybersecurity che separa le funzionalità di Network Detection and Response (NDR) da Switch e le implementa su una piattaforma NAS. Integrando NAS con Switch compatibili, offre una visibilità avanzata sul traffico di rete OT. Le sue principali funzionalità includono:

- Meccanismo di rilevamento ad alte prestazioni di “pre-filtraggio” dei pacchetti: A differenza dei tradizionali Appliance sicurezza informatica che possono ridurre le prestazioni della rete, ADRA NDR esegue un’ispezione approfondita solo sui pacchetti che mostrano caratteristiche anomale. Questo approccio mantiene un’elevata velocità e bassa latenza nelle reti OT, consentendo al contempo un rilevamento efficace del “lateral movement” da parte del malware.

- Meccanismo di trappole per minacce multilivello: Honeypot virtuali che simulano servizi comuni come SSH, SMB e HTTP vengono distribuiti all’interno della rete interna. Quando un attaccante latente o un malware tenta di sondare questi nodi esca, il sistema attiva immediatamente un allarme e traccia la fonte dell’attacco.

- Contenimento e risposta automatizzati: Quando un dispositivo viene identificato come ad alto rischio o compromesso, ADRA NDR può integrarsi con Switch gestiti da QNAP per isolare automaticamente il nodo interessato in tempo reale. Questo garantisce che un singolo nodo compromesso non si diffonda su tutta la linea di produzione, raggiungendo l’obiettivo di “contenimento preciso delle minacce senza interrompere le operazioni”.

Il maggiore vantaggio di questa soluzione è che le aziende non devono investire in costosi hardware NDR dedicati e licenze. Installando semplicemente l’applicazione gratuita ADRA NDR su un QNAP NAS e collegandola a Switch compatibili, le organizzazioni possono rapidamente creare un sistema di difesa di rete interna di livello enterprise, senza impattare sulle operazioni OT.

2. QHora Router: Il punto di applicazione centrale per la micro-segmentazione

QNAP QHora Router supporta la protezione firewall L3–L7 e include Intrusion Prevention System (IPS) e Deep Packet Inspection (DPI), consentendo di:

- Identificare e bloccare i pattern di traffico relativi a CVE per abilitare la protezione a livello di rete tramite patch virtuali.

- Applicare la segmentazione delle reti OT/IT utilizzando VLAN e ACL per prevenire il lateral movement tra segmenti.

- Supportare Qbelt VPN (crittografia DTLS) per garantire l’accesso sicuro alle apparecchiature di fabbrica per il personale di manutenzione remota. [E張1]

3. NAS: L’ultima linea di difesa per la convergenza IT/OT

Per affrontare il problema del ripristino del sistema dopo una compromissione, QNAP NAS offre:

- Backup isolato Airgap+: Mantiene gli ambienti di backup al riparo dall’esposizione continua alla rete, impedendo ai ransomware di criptare successivamente il backup dati e garantendo un ambiente dati isolato e sicuro.

- WORM (Write Once, Read Many) Archiviazione immutabile: Garantisce che i dati OT critici dati, come i registri di produzione e i log delle apparecchiature, non possano essere manomessi o cancellati.

- Tecnologia Snapshot: Consente il ripristino rapido dei sistemi a uno stato precedente all’attacco dopo un incidente, riducendo significativamente il Recovery Time Objective (RTO).

4. Ulteriori misure difensive e azioni consigliate

- Disconnessione dalle reti esterne (più importante): Verificare se il PLC dispone di un indirizzo IP pubblico o è stato esposto alla rete esterna. Salvo assoluta necessità, i PLC non devono essere collegati direttamente a Internet.

- Utilizzare VPN e autenticazione a più fattori (MFA): Per la manutenzione remota, è necessario imporre connessioni VPN crittografate insieme alla MFA. L’esposizione diretta di specifiche porte TCP (ad esempio, 44818) a Internet deve essere rigorosamente vietata.

- Micro-segmentazione: Implementare firewall per isolare rigorosamente la rete di controllo della fabbrica (OT) dalla rete dell’ufficio aziendale (IT).

- Backup offsite regolari: Assicurarsi che siano disponibili backup aggiornati dei programmi logici PLC, in modo che possano essere rapidamente ripristinati in caso di cancellazione o manomissione.

Conclusione: Dalla “Gestione degli asset” alla “Mitigazione del rischio” — Vincere grazie alla cyber resilienza

Nel 2026, il successo della Digital Transformation (DX) nel settore manifatturiero non sarà più determinato solo dall’efficienza produttiva, ma sempre più dalla “Cyber Resilience”. Il pericolo maggiore non risiede nelle nuove tecniche di hacking, ma nella nostra tendenza a trascurare il debito Sicurezza di lunga data—problemi che hanno già soluzioni, ma che rimangono irrisolti per comodità.

QNAP non offre uno stack hardware irraggiungibile, ma piuttosto una soluzione a bassa intrusività, alta visibilità e implementazione graduale percorso verso una difesa integrata IT/OT. Si parte dalla scoperta degli asset nascosti, si passa all’implementazione di difese di patching virtuale e si arriva a un framework di risposta automatizzata. Ogni passo trasforma la tua linea di produzione da uno stato reattivo e vulnerabile agli attacchi a una postura di difesa proattiva.

Inizia subito esaminando il tuo debito Sicurezza iniziale—e inizia a ridurre il rischio accumulato nella tua smart factory.

Scarica ora: [White Paper sulle soluzioni di cybersecurity IT/OT di QNAP]