En abril de 2026, un aviso urgente de ciberSeguridad emitido por la Agencia de Ciberseguridad y Seguridad de Infraestructuras de EE. UU. (CISA) sacudió a la industria manufacturera global. El aviso reveló que un grupo de hackers vinculado al gobierno iraní ha estado explotando activamente una vulnerabilidad en los Controladores Lógicos Programables (PLC)—CVE-2021-22681, revelada por primera vez en 2021—para llevar a cabo ataques continuos contra sistemas de control industrial e infraestructuras críticas en Estados Unidos, Israel y otras regiones.

Esta vulnerabilidad afecta a los PLC de la serie Logix de Rockwell Automation y permite a atacantes remotos no autenticados descargar y modificar la lógica de control del PLC sin autorización. Tiene una puntuación de gravedad de hasta 10,0. En otras palabras, un atacante puede tomar el control remoto y sigiloso de sistemas industriales desde otro país y emitir la orden: “Detener operaciones”.

Lo sorprendente de este ataque no es la sofisticación de la vulnerabilidad en sí, sino su antigüedad: cinco años. En un entorno de TI típico, una vulnerabilidad conocida de hace cinco años ya habría sido corregida hace tiempo mediante actualizaciones rutinarias. Sin embargo, en los entornos de Tecnología Operacional (OT), esa misma vulnerabilidad puede seguir siendo explotada a gran escala incluso cinco años después de su divulgación.

¿Por qué es tan difícil parchear el equipamiento antiguo de las fábricas?

Para comprender este problema, es esencial entender primero la naturaleza inherente de los entornos OT y el ciclo de vida de sus productos. El equipamiento industrial en campo difiere significativamente de los ordenadores de oficina. Dispositivos como PLC, sistemas de Supervisión, Control y datos de Adquisición de Datos (SCADA) y robots industriales suelen funcionar con sistemas operativos antiguos de hace 10 o 20 años. Además, los proveedores no recomiendan Actualización de firmware arbitrarios, ya que cualquier cambio imprevisto podría detener toda una línea de producción. Al mismo tiempo, los fabricantes pequeños y medianos suelen carecer de personal dedicado a la ciberseguridad y sus entornos de producción a menudo no están segmentados correctamente, lo que dificulta contener los incidentes en segmentos de red aislados.

Este es el principal dilema de la ciberseguridad OT:

| La realidad de los entornos OT | Supuestos en la ciberseguridad IT tradicional |

| El equipo no se puede reiniciar fácilmente | El parcheo regular es una suposición básica |

| La conectividad es para el monitoreo de la producción, no para la ciberseguridad | La segmentación de red es una práctica estándar |

| El tiempo de inactividad se mide en minutos, con costes que fácilmente alcanzan millones | Las interrupciones breves del servicio son aceptables |

| La vida útil del equipo alcanza los 10–20 años | Los sistemas se sustituyen cada 3-5 años |

Cuando Rockwell recomendó por primera vez una mitigación para CVE-2021-22681, la solución propuesta fue una actualización de firmware. Sin embargo, para la mayoría de las fábricas afectadas que siguen en funcionamiento, programar un Actualización de firmware no planificado equivale, en la práctica, a forzar deliberadamente una parada de producción. El coste de ese tiempo de inactividad suele ser aún más difícil de justificar ante la dirección que el riesgo de continuar operando bajo una posible exposición cibernética. El resultado: incluso cinco años después de que se divulgara la vulnerabilidad, un gran número de PLC siguen expuestos a amenazas.

La solución no es un parche, sino el “parcheo virtual”: convertir la red en un límite de Seguridad

Si los dispositivos no pueden parchearse directamente, ¿cuáles son las opciones?

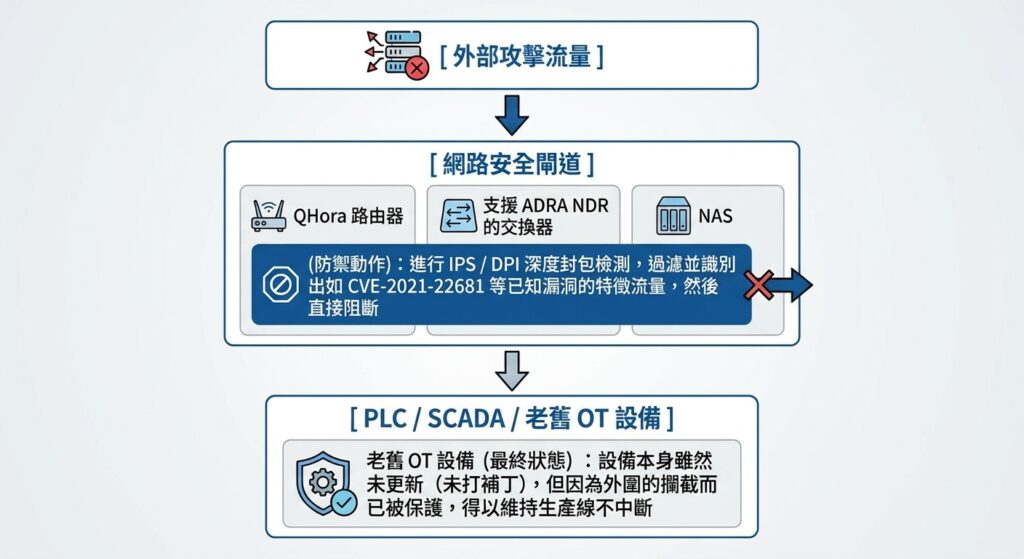

El sector de la ciberseguridad ofrece un enfoque bien establecido para este reto, conocido como Parcheo virtual. El concepto principal es: en lugar de aplicar parches directamente al dispositivo, se construye una “capa de defensa a nivel de red” a su alrededor, de modo que el tráfico malicioso dirigido a vulnerabilidades conocidas se identifica y bloquea antes de que llegue al dispositivo de destino.

El flujo de trabajo del parcheo virtual es el siguiente:

Al integrar Microsegmentación Zero Trust, los entornos OT pueden dividirse aún más en múltiples zonas de Seguridad aisladas. Incluso si un atacante compromete un nodo, no podrá moverse lateralmente por toda la red de la fábrica. Esta es la aplicación práctica de lo que la industria define como “Defensa en profundidad”.

QNAP Ayuda Construya un marco de defensa en profundidad multicapa para entornos OT

Las soluciones de ciberseguridad IT/OT de QNAP se basan en los principios anteriores, proporcionando una arquitectura de defensa que puede implementarse de forma gradual y que se ajusta a los estándares internacionales de ciberseguridad industrial como NIST CSF 2.0 e IEC 62443.

1. ADRA NDR Standalone: Convirtiendo NAS en su centro de detección OT

QNAP ADRA NDR Standalone es una solución de ciberseguridad que desacopla las capacidades de Detección y Respuesta en Red (NDR) de Conmutador y las despliega en una plataforma NAS. Al integrar NAS con Conmutador compatibles, proporciona una mayor visibilidad del tráfico de red OT. Sus capacidades principales incluyen:

- Mecanismo de detección de paquetes de alto rendimiento “pre-filtrado”: A diferencia de los Dispositivo de ciberseguridad tradicionales que pueden degradar el rendimiento de la red, ADRA NDR realiza una inspección profunda solo en los paquetes que presentan características anómalas. Este enfoque mantiene un alto rendimiento y baja latencia en las redes OT, a la vez que permite la detección eficaz del “movimiento lateral” del malware.

- Mecanismo de trampa de amenazas multicapa: Honeypots virtuales que simulan servicios comunes como SSH, SMB y HTTP se despliegan dentro de la red interna. Cuando un atacante latente o malware intenta explorar estos nodos señuelo, el sistema activa inmediatamente una alerta y rastrea el origen del ataque.

- Contención y respuesta automatizadas: Cuando se identifica un dispositivo como de alto riesgo o comprometido, ADRA NDR puede integrarse con Conmutador gestionados por QNAP para aislar automáticamente el nodo afectado en tiempo real. Esto garantiza que un solo nodo comprometido no se propague por toda la línea de producción, logrando así la “contención precisa de amenazas sin interrumpir las operaciones”.

La mayor ventaja de esta solución es que las empresas no necesitan invertir en hardware NDR dedicado y costoso ni en licencias. Simplemente instalando la aplicación gratuita ADRA NDR en un QNAP NAS y emparejándola con Conmutador compatibles, las organizaciones pueden construir rápidamente un sistema de defensa de red interna de nivel empresarial, sin afectar las operaciones OT.

2. QHora Router: El punto central de aplicación para la microsegmentación

QNAP QHora Router admite protección de cortafuegos L3–L7 y cuenta con Sistema de Prevención de Intrusiones (IPS) e Inspección Profunda de Paquetes (DPI), lo que les permite:

- Identificar y bloquear patrones de tráfico relacionados con CVE para habilitar la protección a nivel de red mediante parches virtuales.

- Aplicar la segmentación de red OT/IT mediante VLAN y ACL para evitar el movimiento lateral entre segmentos.

- Admitir Qbelt VPN (cifrado DTLS) para garantizar el acceso seguro al equipo de fábrica por parte del personal de mantenimiento remoto. [E張1]

3. NAS: La última línea de defensa para la convergencia IT/OT

Para abordar el problema de la recuperación del sistema tras un compromiso, QNAP NAS proporciona:

- Copia de seguridad aislada Airgap+: Mantiene los entornos de copia de seguridad alejados de la exposición continua a la red, evitando que el ransomware cifre posteriormente las datos de copia de seguridad y garantizando un entorno de datos seguro y aislado.

- WORM (Write Once, Read Many) Almacenamiento inmutable: Garantiza que las datos OT críticas, como los registros de producción y los registros de equipos, no puedan ser manipuladas ni eliminadas.

- Tecnología de instantáneas: Permite la restauración rápida de los sistemas a un estado previo al ataque tras un incidente, reduciendo significativamente el Recovery Time Objective (RTO).

4. Medidas defensivas adicionales y acciones recomendadas

- Desconexión de redes externas (lo más importante): Compruebe si el PLC tiene una dirección IP pública o ha estado expuesto a la red externa. A menos que sea absolutamente necesario, los PLC no deben conectarse directamente a Internet.

- Utilice VPN y autenticación multifactor (MFA): Para el mantenimiento remoto, se deben aplicar conexiones VPN cifradas junto con MFA. La exposición directa de puertos TCP específicos (por ejemplo, 44818) a Internet debe estar estrictamente prohibida.

- Microsegmentación: Implemente cortafuegos para aislar estrictamente la red de control de la fábrica (OT) de la red de oficina corporativa (IT).

- Copias de seguridad externas periódicas: Asegúrese de que dispone de copias de seguridad actualizadas de los programas lógicos de los PLC para poder restaurarlos rápidamente en caso de eliminación o manipulación.

Conclusión: De la “Gestión de activos” a la “Mitigación de riesgos”: ganar a través de la ciberresiliencia

En 2026, el éxito de la Transformación Digital (DX) en la fabricación ya no se determina únicamente por la eficiencia de la producción, sino cada vez más por la “ciberresiliencia”. El mayor peligro no reside en las nuevas técnicas de hacking, sino en nuestra tendencia a pasar por alto la deuda de Seguridad de larga data: problemas que ya tienen solución, pero que siguen sin abordarse por comodidad.

QNAP no ofrece una pila de hardware inalcanzable, sino más bien una implementación de baja intrusión, alta visibilidad y despliegue por fases hacia una defensa integrada IT/OT. Comienza descubriendo activos ocultos, continúa estableciendo defensas de parcheo virtual y culmina en un marco de respuesta automatizada. Cada paso transforma su línea de producción de un estado reactivo y vulnerable a los ataques a una postura de defensa proactiva.

Empiece ahora revisando su deuda inicial de Seguridad y comience a reducir el riesgo acumulado en su fábrica inteligente.

Descargar ahora: [Libro blanco de soluciones de ciberseguridad IT/OT de QNAP]