Ein tödlicher Mitternachtsalarm: Wenn teure Schutzmaßnahmen sich in der Praxis als wirkungslos erweisen

Mitten in der Nacht an einem Wochenende bei einem mittelständischen Elektronikhersteller leuchtete das Handy des IT-Managers plötzlich mit ununterbrochenen Warnmeldungen auf – mehrere zentrale Server wurden durch Ransomware verschlüsselt. Der Manager war zuversichtlich, da das Unternehmen kürzlich in Firewalls auf Enterprise-Niveau und eigenständige Backup-Speicher-Systeme investiert hatte. Doch zurück im Büro stellte der Manager fest, dass diese teuren Geräte im Ernstfall nichts weiter als isolierte IT-Silos waren.

Die Firewall blockierte zwar den ersten externen Angriff. Doch als die Angreifer ein infiziertes internes Gerät für laterale Bewegungen nutzten, hatte sie keine Kontrolle über das interne Netzwerk und war wirkungslos. Noch verheerender: Da der Backup-Server ständig mit dem internen Netzwerk verbunden war, wurde er gleichzeitig mit der Produktionsumgebung verschlüsselt. Dies ist die häufigste Tragödie traditioneller Multi-Vendor-„Flickenteppich“-Architekturen: Jedes Hardwareteil ist für sich leistungsstark, aber im Katastrophenfall kann niemand das Gesamtsystem koordinieren.

Der Broken-Window-Effekt im KI-Zeitalter: Warum Firewalls kein Allheilmittel mehr sind?

Durch die weitverbreitete Nutzung generativer KI können Angreifer Cyberattacken nahezu ohne Kosten starten. Hochgradig angepasste, KI-generierte Phishing-E-Mails und schnell mutierende Malware, die signaturbasierte Erkennung umgehen, haben die Wahrscheinlichkeit deutlich erhöht, dass traditionelle Firewall-basierte „Perimeter-Abwehr“ durchbrochen wird. Sobald ein einzelnes Mitarbeitergerät kompromittiert ist, kann sich Ransomware frei im Netzwerk bewegen und sich lateral ausbreiten, als wäre die interne Umgebung ungeschützt.Laut Cybersecurity-Trendanalyse 2024, hat sich die durchschnittliche Zeit, die Angreifer nach einem erfolgreichen Einbruch benötigen, um laterale Bewegungen einzuleiten, auf nur 48 Minuten verkürzt – die schnellsten Fälle dauern lediglich 27 Minuten. In diesem neuen Normalzustand, in dem Abwehrmaßnahmen jederzeit durchbrochen werden können und Angreifer schneller agieren als die menschliche Reaktionsfähigkeit, ist es unerlässlich, interne Netzwerke nicht als sicher zu betrachten, Network Detection and Response (NDR) einzusetzen und für air-gapped Backups zu sorgen – dies ist die einzige Überlebensstrategie für Unternehmen.

Die verborgenen Risiken einer Flickwerk-Architektur: Ein Wartungsalbtraum mit gegenseitigen Schuldzuweisungen zwischen verschiedenen Anbietern

Traditionelle IT-Beschaffungspraktiken beziehen in der Regel Speicher (NAS/SAN), Netzwerk (Switch/Router) und Cybersecurity-Abwehrmaßnahmen (Firewalls/NDR) von unterschiedlichen Anbietern, was zu einer Flickwerk-Architektur führt. Wettbewerber und traditionelle Anbieter verschweigen oft, dass die von Ihnen gekaufte Hardware lediglich die Grundlage bildet. Die eigentliche Herausforderung und die wahren Kosten liegen darin, diese Multi-Vendor-Systeme nahtlos zusammenarbeiten zu lassen, um eine koordinierte Verteidigung zu gewährleisten. DeshalbGartners Forschung 2024zeigt, dass bis zu 75 % der Unternehmen aktiv eine „Konsolidierung der Anbieter“ anstreben, um die operative Komplexität zu reduzieren und die Effektivität der Cybersicherheit zu verbessern.

Die Schwächen dieser IT-Architektur werden bei Ransomware-Angriffen exponentiell verstärkt. Wenn abnormale Datenströme Switch durchlaufen, können eigenständige Speicher-Systeme diese nicht in Echtzeit erkennen, und wenn die Speicher-Ebene schließlich eine anomale Daten-Verschlüsselung erkennt, kann sie Switch nicht aktiv anweisen, bestimmte Ports sofort zu deaktivieren. Darüber hinaus wird das entscheidende Zeitfenster für die Reaktion auf Vorfälle häufig durch gegenseitige Schuldzuweisungen zwischen verschiedenen Anbietern vergeudet, was nicht nur IT-Teams belastet, sondern auch zu steigenden Unternehmensverlusten führt.

Vereinheitlichte Speicher & Netzwerk: Ein selbstüberwachendes und selbstverteidigendes Ökosystem

Um diese Sackgasse zu überwinden, müssen wir über ein „isoliertes Silodenken“ hinausgehen und auf architektonischer Ebene einen Ansatz der „vereinheitlichten Speicher & Netzwerk“ verfolgen. Anstatt fragmentierte Hardware einzeln zu kaufen, sollten Unternehmen ein integriertes Ökosystem mit tiefer Interoperabilität und koordinierten Fähigkeiten einführen.

In dieser einheitlichen Architektur arbeiten Speicher-Systeme und Netzwerk-Switch nicht mehr isoliert. NAS fungiert als „Gehirn“ mit analytischen Fähigkeiten und kann proaktiv abnormale Netzwerkaktivitäten oder Veränderungen und Anomalien im zugrunde liegenden Schreibschichtverhalten erkennen (z. B. Snapshot-Entropieverschiebungen). Gleichzeitig agiert der Switch als „Hände und Füße“, führt jederzeit und sofort Befehle aus und setzt die Anweisungen des Gehirns in physische Schutzmaßnahmen um. Diese 1+1>2 Systemsynergie verwandelt passives Debugging nach Vorfällen in proaktive Selbstwarnung und Reaktion.

QNAP Integrierte Speicher- und Netzwerk-Abwehr: Von proaktiver Bedrohungserkennung bis zur physischen Isolation

Um die entscheidenden Cybersecurity-Herausforderungen kleiner und mittlerer Unternehmen zu adressieren, bietet QNAP ein branchenweit seltenes One-Stop-Ökosystem, das NAS und Netzwerk-Switch integriert (QSW-Serie). Durch die native Integration wird die Hürde zur Implementierung erstklassigen Schutzes deutlich gesenkt. Noch wichtiger ist, dass Unternehmen ihre bestehende Kernnetzwerkarchitektur nicht vollständig erneuern müssen. Durch das nahtlose Ersetzen oder Hinzufügen von QNAP-Geräten und kompatiblen Switch parallel an Schlüsselstellen (wie Server-Racks oder Backup-Silos) werden starke, kollaborative Abwehrfähigkeiten ermöglicht:

-

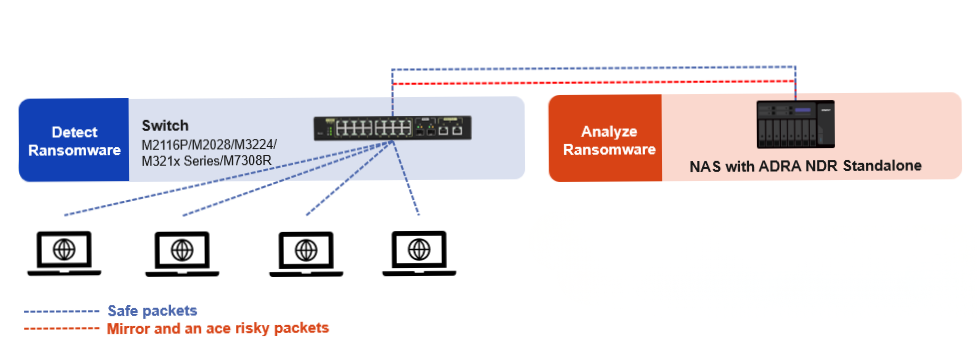

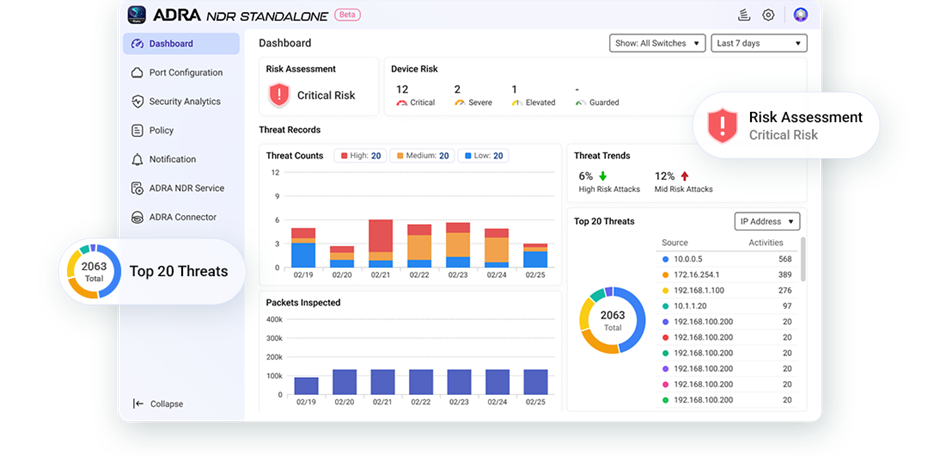

- ADRA NDR Standalone Aktive koordinierte Abwehr und Blockierung im Subsekundenbereich: Unternehmen müssen nicht mehr in teure, dedizierte Cybersecurity-Hardware investieren. Durch die einfache Installation der ADRA NDR Standalone Network Detection and Response-App auf einem QNAP NAS kann die ADRA NDR-Software eine Verkehrsanalyse und Bedrohungsbewertung durchführen, während unterstützte QNAP-Switch sich wieder auf Paketweiterleitung und Port-Blockierung konzentrieren. Sobald Ransomware-Aktivitäten erkannt werden – ob im Ruhezustand oder bei lateraler Bewegung – löst der NAS sofort den Switch aus, um den Netzwerkport des betroffenen Geräts zu isolieren und eine automatisierte, kollaborative Abwehr mit einer „Erkennen-und-Blockieren“-Reaktion zu ermöglichen.

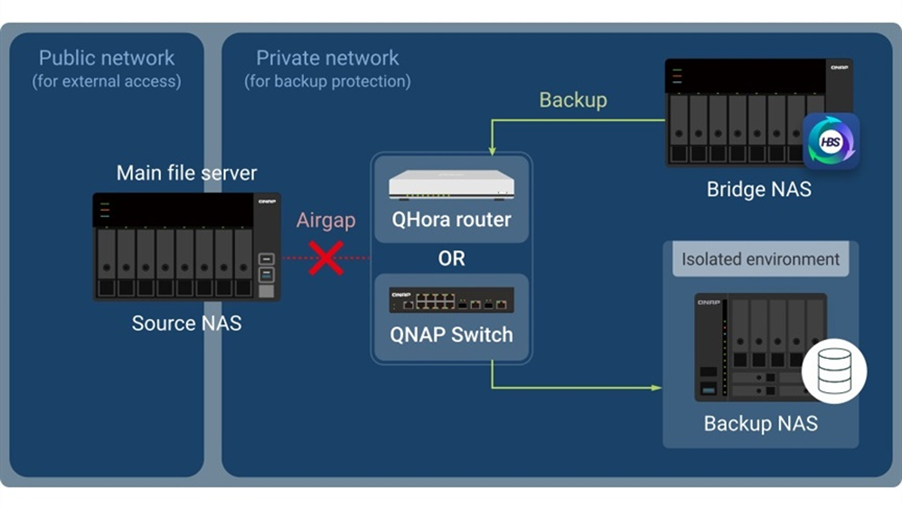

- Echte physische Isolation (Airgap+) Backup: Selbst bei den zerstörerischsten Angriffen bleibt die letzte Verteidigungslinie undurchdringlich. Durch die Synchronisierung von QNAPs HBS 3 Backup-Software mit dem Switch wird der Netzwerkport nur aktiviert, wenn eine Sicherungsaufgabe gestartet wird. Nach Abschluss der Sicherung versetzt der Switch den Port automatisch in den „Port Down“-Zustand, um das Backup-Gerät physisch vom Netzwerk zu trennen. Selbst wenn Angreifer höchste Privilegien erlangen, können sie kein Gerät kompromittieren, das physisch vom Netzwerk getrennt ist. Dies bietet einen höheren Schutz als rein softwarebasierte Snapshot-Sicherungen.

| Switch Modell | ADRA NDR Standalone Unterstützung | Airgap+ Unterstützung | Duale Unterstützung (Überlappung) |

| QSW-M7308R-4X | ✅ | ✅ | ⭐ |

| QSW-M3224-24T | ✅ | ✅ | ⭐ |

| QSW-M3212R-8S4T | ✅ | ✅ | ⭐ |

| QSW-M3216R-8S8T | ✅ | ✅ | ⭐ |

| QSW-IM3216-8S8T | ✅ | ✅ | ⭐ |

| QSW-M2116P-2T2S | ✅ | ❌ | ❌ |

| Unterstützte QNAP NAS Modelle & Systemanforderungen | Mehr erfahren | Mehr erfahren |

Niedrigere TCO: Verborgene Debugging-Kosten in Wettbewerbsvorteile verwandeln

Laut Branchenschätzungen kann es bei einem Sicherheitsvorfall, bei dem Angreifer sich seitlich im internen Netzwerk bewegen, in einer herkömmlichen heterogenen Architektur 4 bis 8 Stunden manuelle Untersuchung und Fehlersuche erfordern – oder sogar mehrere Tage Wartezeit auf Rückmeldungen verschiedener Anbieter. Im Gegensatz dazu ist bei QNAPs „Unified Speicher & Netzwerk“-Architektur der gesamte Prozess – von der Anomalieerkennung und physischen Port-Isolierung bis hin zu Backup und Snapshot-Wiederherstellung – vollständig automatisiert. Dies minimiert nicht nur das RTO, sondern stellt auch sicher, dass Unternehmen selbst bei katastrophalen Auswirkungen über agile und zuverlässige Disaster-Recovery-Fähigkeiten verfügen.

Single Vendor Accountability bezeichnet ein Modell, das eine einzige Verwaltungsoberfläche und einen einheitlichen Support-Kanal bietet. Unternehmen können nicht nur die hohen Lizenzkosten für dedizierte Sicherheit Appliances einsparen, sondern auch Integrations- und versteckte Debugging-Kosten zwischen verschiedenen Geräten eliminieren, die in traditionellen Architekturen bis zu 50 % der Gesamtkosten ausmachen können. IT-Teams können sich von überlasteten „Feuerwehrleuten“ zu entschlossenen „strategischen Kommandanten“ weiterentwickeln.

Fazit: Aufbau eines uneinnehmbaren Single-Vendor-Ökosystems

„Investieren Sie in eine Sammlung teurer IT-Silos oder bauen Sie ein einheitliches Speicher- und Netzwerk-Ökosystem auf, das proaktive Alarmierung und aktive Verteidigung ermöglicht?“ In der Ära der digitalen Transformation entwickeln sich Cyberangriffstechniken rasant weiter. Wenn Ihre Abwehrmechanismen weiterhin auf isolierte, hardwarebasierte Verteidigung setzen, ist ein Scheitern nur eine Frage der Zeit. Die Entscheidung für QNAPs One-Stop-Speicher-&-Netzwerk-Architektur ist mehr als nur eine Geräteanschaffung – sie ist eine Investition in eine stabile, zuverlässige und selbstheilende Grundlage für die Widerstandsfähigkeit Ihres Unternehmens.