Una alerta mortal a medianoche: cuando las defensas costosas resultan ineficaces en la práctica

En plena medianoche de un fin de semana, en un fabricante de productos electrónicos de tamaño medio, el teléfono del responsable de TI se iluminó de repente con alertas continuas: varios servidores principales habían sido cifrados por ransomware. El responsable estaba confiado, ya que la empresa había invertido recientemente en cortafuegos de nivel empresarial y sistemas de copia de seguridad Almacenamiento independientes. Sin embargo, al regresar a la oficina, descubrió que estos costosos dispositivos no eran más que silos de TI desconectados ante un ataque real.

El cortafuegos bloqueó el ataque externo inicial. Sin embargo, cuando los atacantes usaron un dispositivo interno infectado para moverse lateralmente, no tenía control sobre la red interna y quedó ineficaz. Aún peor, como el servidor de copias de seguridad permanecía siempre conectado a la red interna, fue cifrado al mismo tiempo que caía el entorno de producción. Esta es la tragedia más común de las arquitecturas tradicionales de “parcheo” con múltiples proveedores: cada hardware es potente por sí solo, pero cuando ocurre un desastre, nadie puede coordinar el sistema en su conjunto.

El efecto ventana rota en la era de la IA: ¿Por qué los cortafuegos ya no son la solución definitiva?

Con la adopción generalizada de la IA generativa, los atacantes pueden lanzar ciberataques a un coste casi nulo. Los correos de phishing altamente personalizados generados por IA y el malware que muta rápidamente para evadir la detección basada en firmas han incrementado significativamente la probabilidad de que la “defensa perimetral” basada en cortafuegos tradicionales sea vulnerada. Una vez que un solo dispositivo de un empleado se ve comprometido, el ransomware puede moverse libremente por la red, propagándose lateralmente como si el entorno interno estuviera desprotegido.Según el análisis de tendencias de ciberseguridad de 2024, el tiempo medio que tardan los atacantes en iniciar movimientos laterales tras una brecha exitosa se ha reducido a solo 48 minutos, siendo los casos más rápidos de apenas 27 minutos. En esta nueva normalidad, donde las defensas pueden ser vulneradas en cualquier momento y los atacantes se mueven más rápido que la capacidad de respuesta humana, asumir que las redes internas no son seguras por defecto, desplegar Network Detection and Response (NDR) y garantizar copias de seguridad aisladas se ha convertido en la única estrategia de supervivencia viable para las empresas.

Los riesgos ocultos de una arquitectura fragmentada: una pesadilla de mantenimiento con acusaciones cruzadas entre proveedores

Las prácticas tradicionales de adquisición de TI suelen obtener Almacenamiento (NAS/SAN), Redes (Conmutador/Router) y defensas de ciberseguridad (firewalls/NDR) de diferentes proveedores, lo que da lugar a una arquitectura fragmentada. Los competidores y proveedores tradicionales a menudo no te dirán que el hardware que compras es solo la base. El verdadero reto y el verdadero coste están en lograr que estos sistemas de múltiples proveedores funcionen juntos sin problemas para ofrecer una defensa coordinada. Por eso también El informe de Gartner de 2024 indica que hasta el 75 % de las empresas están buscando activamente la “consolidación de proveedores” para reducir la complejidad operativa y mejorar la eficacia de la ciberseguridad.

Las limitaciones de esta arquitectura de TI se amplifican exponencialmente en los ataques de ransomware. Cuando el tráfico anómalo atraviesa Conmutador, los sistemas Almacenamiento independientes no pueden detectarlo en tiempo real, y cuando la capa Almacenamiento finalmente detecta el cifrado anómalo de datos, no puede ordenar de forma activa a Conmutador que desactive inmediatamente puertos específicos. Además, la ventana de oro para la respuesta a incidentes suele desperdiciarse en acusaciones cruzadas entre proveedores, lo que no solo agota a los equipos de TI, sino que también provoca pérdidas crecientes para la empresa.

Almacenamiento y Redes unificados: un ecosistema de autovigilancia y autodefensa

Para resolver este estancamiento, debemos superar la “mentalidad aislada y fragmentada” y adoptar un enfoque de “Almacenamiento y Redes unificados” a nivel arquitectónico. En lugar de adquirir hardware fragmentado por separado, las empresas deberían adoptar un ecosistema integrado con una interoperabilidad profunda y capacidades coordinadas.

En esta arquitectura unificada, los sistemas Almacenamiento y la red Conmutador ya no funcionan de forma aislada. NAS actúa como el “cerebro” con capacidades analíticas, capaz de detectar proactivamente tráfico de red anómalo o cambios y anomalías en el comportamiento de la capa de escritura subyacente (por ejemplo, variaciones de entropía en instantáneas). Mientras tanto, la Conmutador actúa como las “manos y pies”, ejecutando siempre e inmediatamente las órdenes y traduciendo las instrucciones del cerebro en acciones de protección a nivel físico. Esta sinergia de sistema 1+1>2 transforma la depuración pasiva tras incidentes en una alerta y respuesta proactiva y autónoma.

Defensa integrada de QNAP Almacenamiento y Redes: de la detección proactiva de amenazas al aislamiento físico

Para abordar los principales problemas de ciberseguridad de las pequeñas y medianas empresas, QNAP ofrece un ecosistema integral poco común en la industria que integra NAS y red Conmutador (serie QSW). Gracias a la integración nativa, se reduce significativamente la barrera para desplegar protección de primer nivel. Más importante aún, las empresas no necesitan renovar por completo su arquitectura de red principal existente. Basta con reemplazar o añadir dispositivos QNAP y Conmutador compatibles en paralelo en nodos clave (como bastidores de servidores o silos de copias de seguridad), habilitando así sólidas capacidades de defensa colaborativa:

-

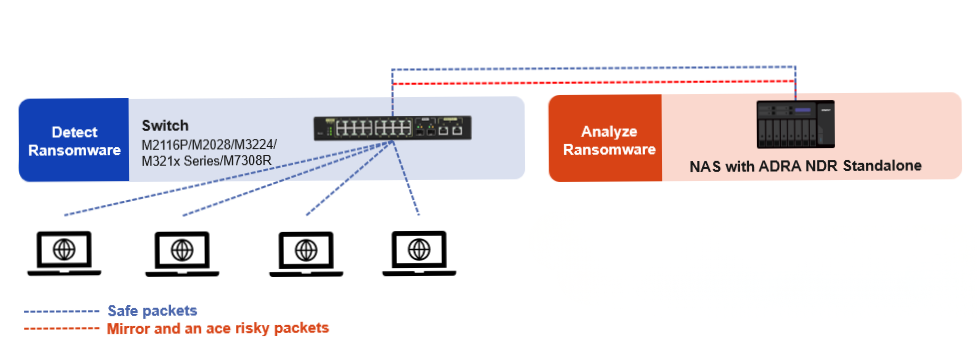

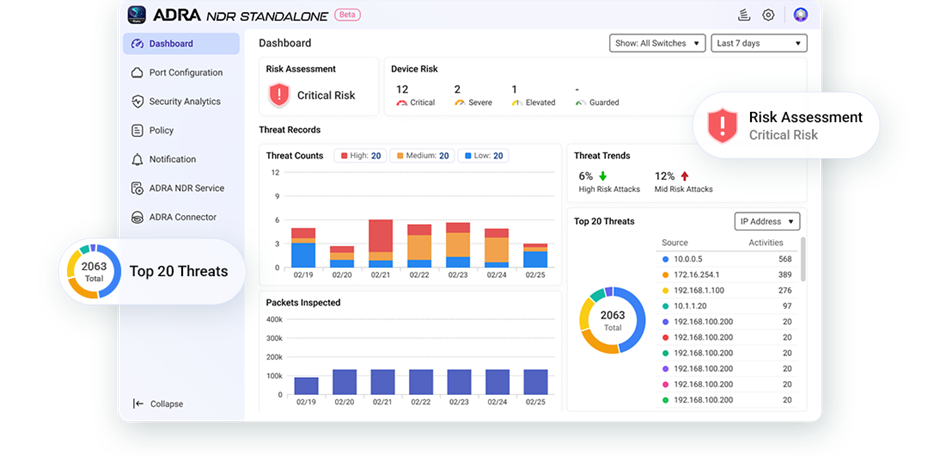

- ADRA NDR Standalone Defensa activa coordinada y bloqueo en subsegundos: las empresas ya no necesitan invertir en hardware de ciberseguridad dedicado y costoso. Basta con instalar la ADRA NDR Standalone aplicación Network Detection and Response en un QNAP NAS, el software ADRA NDR puede realizar análisis de tráfico y evaluación de amenazas, mientras que los Conmutador de QNAP compatibles vuelven a centrarse en el reenvío de paquetes y el bloqueo a nivel de puerto. Una vez que se detecta actividad de ransomware, ya sea en estado latente o durante movimientos laterales, el NAS activa al instante la Conmutador para aislar el puerto de red del dispositivo afectado, permitiendo una defensa colaborativa automatizada con una respuesta de “detectar y bloquear”.

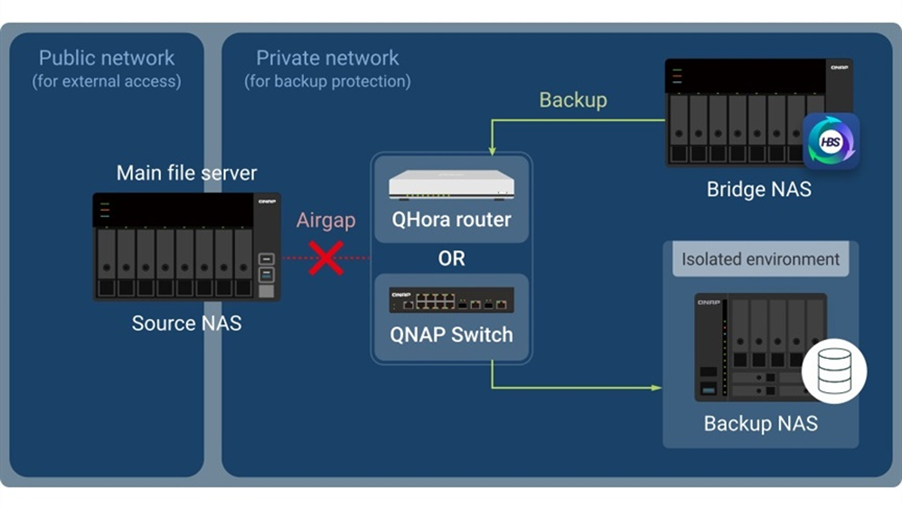

- Backup con aislamiento físico real (Airgap+): Incluso frente a los ataques más destructivos, la última línea de defensa permanece impenetrable. Al sincronizar el HBS 3 software de copia de seguridad con la Conmutador, el puerto de red solo se habilita cuando se inicia una tarea de copia de seguridad. Una vez completada la copia, la Conmutador activa automáticamente el estado “Port Down” para desconectar físicamente el dispositivo de backup. Incluso si los atacantes obtienen privilegios de máximo nivel, no pueden comprometer un dispositivo que está físicamente desconectado de la red. Esto proporciona un nivel de protección superior al de la protección por instantáneas basada únicamente en software.

| Modelo Conmutador | Soporte ADRA NDR Standalone | Soporte Airgap+ | Soporte dual (Solapamiento) |

| QSW-M7308R-4X | ✅ | ✅ | ⭐ |

| QSW-M3224-24T | ✅ | ✅ | ⭐ |

| QSW-M3212R-8S4T | ✅ | ✅ | ⭐ |

| QSW-M3216R-8S8T | ✅ | ✅ | ⭐ |

| QSW-IM3216-8S8T | ✅ | ✅ | ⭐ |

| QSW-M2116P-2T2S | ✅ | ❌ | ❌ |

| QNAP NAS compatibleModelos y requisitos del sistema | Más información | Más información |

Menor TCO: transformar los costes ocultos de depuración en una ventaja competitiva

Según estimaciones del sector, si una empresa sufre una brecha y los atacantes realizan movimientos laterales dentro de la red interna, una arquitectura heterogénea tradicional puede requerir entre 4 y 8 horas de investigación y depuración manual, o incluso varios días esperando respuestas de varios proveedores. Por el contrario, bajo la arquitectura “Unificada Almacenamiento & Redes” de QNAP, todo el proceso—desde la detección de anomalías y el aislamiento del puerto físico hasta la copia de seguridad y la restauración de instantáneas—está totalmente automatizado. Esto no solo minimiza el RTO, sino que también garantiza que las empresas mantengan capacidades ágiles y fiables de recuperación ante desastres frente a impactos catastróficos.

La responsabilidad de proveedor único se refiere a un modelo que proporciona una única interfaz de gestión y un canal de soporte unificado. Las empresas no solo pueden ahorrar en los elevados costes de licencia de los dispositivos Seguridad dedicados, sino también eliminar la integración entre dispositivos y los costes ocultos de depuración, que pueden alcanzar hasta el 50 % del coste total en arquitecturas tradicionales. Los equipos de TI pueden pasar de ser “bomberos” desbordados a convertirse en “comandantes estratégicos” decisivos.

Conclusión: construir un ecosistema impenetrable de proveedor único

“¿Está invirtiendo en un conjunto de silos de TI costosos o construyendo un ecosistema unificado de Almacenamiento y Redes capaz de alertas proactivas y defensa activa?” En la era de la transformación digital, las técnicas de ciberataque evolucionan rápidamente. Si sus mecanismos de defensa siguen anclados en defensas aisladas basadas en hardware, el fracaso es solo cuestión de tiempo. Elegir la arquitectura integral de Almacenamiento & Redes de QNAP es mucho más que una compra de equipamiento: es una inversión en una base estable, fiable y autorreparable para la resiliencia empresarial.