Une alerte mortelle à minuit : quand des défenses coûteuses s’avèrent inefficaces en pratique

Un week-end à minuit, chez un fabricant d’électronique de taille moyenne, le téléphone du responsable IT s’est soudainement illuminé avec des alertes continues—plusieurs serveurs principaux avaient été chiffrés par un ransomware. Le responsable était confiant, car l’entreprise venait d’investir dans des pare-feu de niveau entreprise et des systèmes de sauvegarde Stockage autonomes. Cependant, en retournant au bureau, il a constaté que ces appareils coûteux n’étaient rien d’autre que des silos IT déconnectés face à une attaque réelle.

Le pare-feu a bien bloqué l’attaque externe initiale. Cependant, lorsque les attaquants ont utilisé un appareil interne infecté pour effectuer un mouvement latéral, il n’avait aucun contrôle sur le réseau interne et s’est révélé inefficace. Plus dévastateur encore, comme le serveur de sauvegarde était constamment connecté au réseau interne, il a été chiffré en même temps que l’environnement de production. C’est la tragédie la plus courante des architectures traditionnelles « patchwork » multi-fournisseurs : chaque matériel est puissant individuellement, mais lorsque le désastre frappe, personne ne peut coordonner le système dans son ensemble.

L’effet de la fenêtre brisée à l’ère de l’IA : pourquoi les pare-feu ne sont plus une solution universelle ?

Avec l’adoption généralisée de l’IA générative, les attaquants peuvent désormais lancer des cyberattaques à un coût quasi nul. Des emails de phishing hautement personnalisés générés par IA et des malwares qui mutent rapidement pour contourner la détection basée sur les signatures ont considérablement augmenté la probabilité que la « défense périmétrique » traditionnelle basée sur les pare-feu soit compromise. Dès qu’un appareil d’employé est compromis, le ransomware peut circuler librement sur le réseau, se propageant latéralement comme si l’environnement interne était sans défense.Selon l’analyse des tendances en cybersécurité de 2024, le temps moyen pour qu’un attaquant initie un mouvement latéral après une brèche réussie est désormais réduit à seulement 48 minutes, avec les cas les plus rapides en seulement 27 minutes. Dans cette nouvelle normalité, où les défenses peuvent être franchies à tout moment et où les attaquants agissent plus vite que la capacité de réaction humaine, considérer que les réseaux internes ne sont pas sécurisés par défaut, déployer la détection et réponse réseau (NDR) et garantir des sauvegardes isolées sont devenus la seule stratégie de survie viable pour les entreprises.

Les risques cachés d’une architecture en patchwork : un cauchemar de maintenance marqué par des accusations croisées entre fournisseurs

Les pratiques traditionnelles d’approvisionnement informatique consistent généralement à se procurer Stockage (NAS/SAN), Réseau (Switch/Routeur) et des défenses de cybersécurité (pare-feu/NDR) auprès de différents fournisseurs, ce qui aboutit à une architecture en patchwork. Les concurrents et les fournisseurs traditionnels ne vous diront souvent pas que le matériel que vous achetez n’est que la base. Le véritable défi et le véritable coût résident dans la capacité à faire fonctionner ces systèmes multi-fournisseurs ensemble de manière fluide pour assurer une défense coordonnée. C’est aussi pourquoi La recherche Gartner de 2024 indique que jusqu’à 75 % des entreprises cherchent activement à « consolider leurs fournisseurs » afin de réduire la complexité opérationnelle et d’améliorer l’efficacité de la cybersécurité.

Les limites de cette architecture informatique sont amplifiées de façon exponentielle lors des attaques par ransomware. Lorsque du trafic anormal traverse Switch, les systèmes Stockage autonomes ne peuvent pas le détecter en temps réel, et lorsque la couche Stockage finit par détecter un chiffrement anormal de données, elle ne peut pas ordonner à Switch de désactiver immédiatement des ports spécifiques. De plus, la fenêtre dorée pour la réponse aux incidents est souvent gaspillée en accusations croisées entre fournisseurs, ce qui épuise les équipes informatiques et entraîne des pertes croissantes pour l’entreprise.

Stockage et Réseau unifiés : un écosystème auto-surveillé et auto-défensif

Pour sortir de cette impasse, il faut dépasser une « mentalité autonome et cloisonnée » et adopter une approche « Stockage et Réseau unifiés » au niveau architectural. Au lieu d’acheter du matériel fragmenté individuellement, les entreprises devraient adopter un écosystème intégré avec une interopérabilité profonde et des capacités coordonnées.

Dans cette architecture unifiée, les systèmes Stockage et le réseau Switch ne fonctionnent plus en isolation. NAS agit comme un « cerveau » doté de capacités analytiques, capable de détecter de manière proactive un trafic réseau anormal ou des changements et anomalies dans le comportement de la couche d’écriture sous-jacente (par exemple, des variations d’entropie de snapshot). Pendant ce temps, le Switch agit comme les « mains et pieds », exécutant toujours et immédiatement les commandes et traduisant les instructions du cerveau en actions de protection au niveau physique. Cette synergie système 1+1>2 transforme le débogage passif après incident en auto-alertes et réponses proactives.

Défense intégrée QNAP Stockage & Réseau : de la détection proactive des menaces à l’isolation physique

Pour répondre aux principaux défis de cybersécurité des petites et moyennes entreprises, QNAP propose un écosystème unique et rare dans l’industrie, intégrant NAS et réseau Switch (Série QSW). Grâce à une intégration native, le déploiement d’une protection de premier plan devient beaucoup plus accessible. Plus important encore, les entreprises n’ont pas besoin de rénover complètement leur architecture réseau centrale existante. En remplaçant ou ajoutant simplement des appareils QNAP et des Switch compatibles en parallèle sur des nœuds clés (comme les racks de serveurs ou les silos de sauvegarde), elles bénéficient ainsi de puissantes capacités de défense collaborative :

-

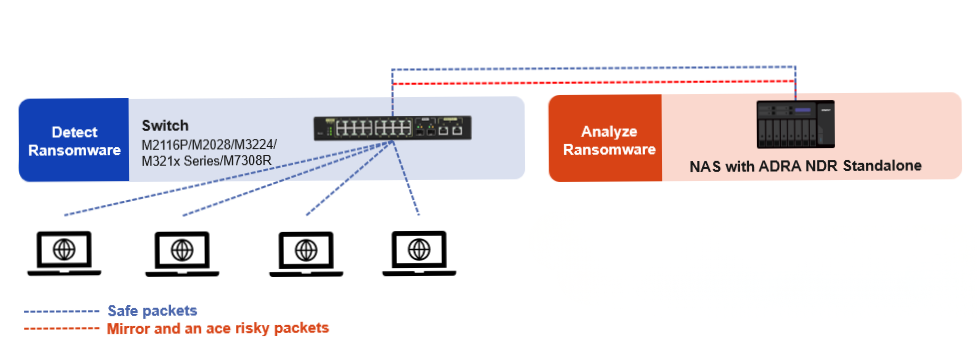

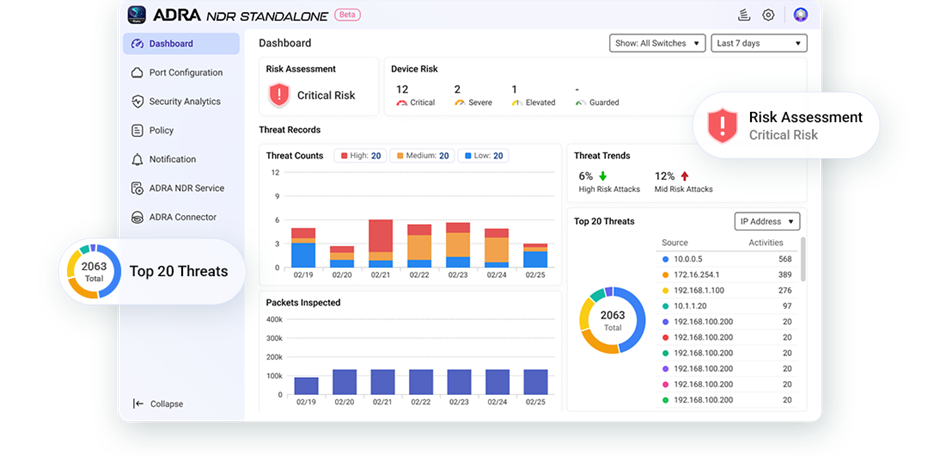

- ADRA NDR Standalone Défense coordonnée active et blocage en moins d’une seconde : les entreprises n’ont plus besoin d’investir dans du matériel de cybersécurité dédié et coûteux. Il suffit d’installer l’application ADRA NDR Standalone Network Detection and Response sur un NAS QNAP, le logiciel ADRA NDR peut effectuer une analyse du trafic et une évaluation des menaces, tandis que les Switch QNAP pris en charge se concentrent à nouveau sur le transfert de paquets et le blocage au niveau des ports. Dès qu’une activité de ransomware est détectée, qu’elle soit en état dormant ou lors d’un mouvement latéral, le NAS déclenche instantanément le Switch pour isoler le port réseau de l’appareil affecté, permettant une défense collaborative automatisée avec une réponse « détecter et bloquer ».

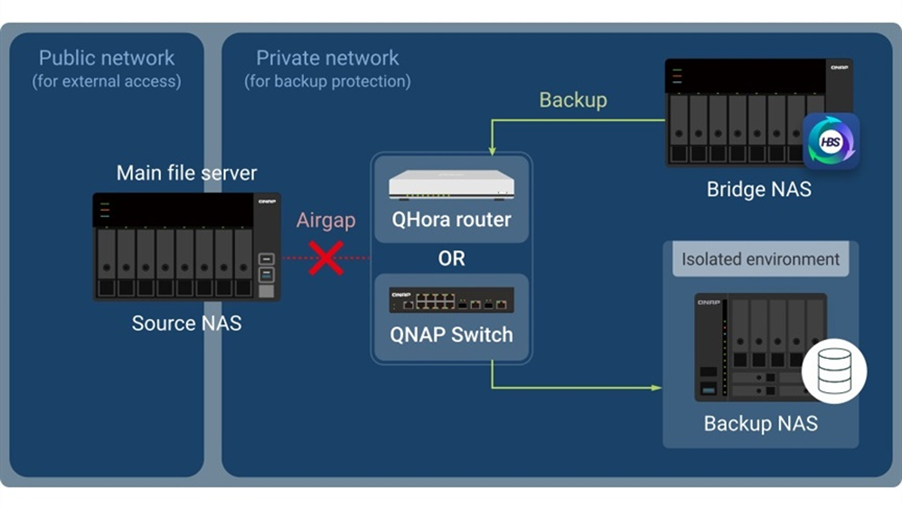

- Véritable isolation physique (Airgap+) pour la sauvegarde : même face aux attaques les plus destructrices, la dernière ligne de défense reste impénétrable. En synchronisant le HBS 3 logiciel de sauvegarde avec le Switch, le port réseau n’est activé que lorsqu’une tâche de sauvegarde est lancée. Une fois la sauvegarde terminée, le Switch déclenche automatiquement un état « Port Down » pour déconnecter physiquement l’appareil de sauvegarde. Même si des attaquants obtiennent les privilèges les plus élevés, ils ne peuvent pas compromettre un appareil physiquement déconnecté du réseau. Cela offre un niveau de protection supérieur à la protection par snapshot purement logicielle.

| Modèle Switch | Support ADRA NDR Standalone | Support Airgap+ | Support double (Chevauchement) |

| QSW-M7308R-4X | ✅ | ✅ | ⭐ |

| QSW-M3224-24T | ✅ | ✅ | ⭐ |

| QSW-M3212R-8S4T | ✅ | ✅ | ⭐ |

| QSW-M3216R-8S8T | ✅ | ✅ | ⭐ |

| QSW-IM3216-8S8T | ✅ | ✅ | ⭐ |

| QSW-M2116P-2T2S | ✅ | ❌ | ❌ |

| NAS QNAP pris en chargeModèles et configuration requise | En savoir plus | En savoir plus |

TCO moindre : transformer les coûts cachés de débogage en avantage concurrentiel

Selon les estimations du secteur, si une entreprise est victime d’une violation et que les attaquants effectuent un mouvement latéral dans le réseau interne, une architecture hétérogène traditionnelle peut nécessiter de 4 à 8 heures d’enquête et de débogage manuels, voire plusieurs jours d’attente pour les réponses de plusieurs fournisseurs. En revanche, avec l’architecture « Unified Stockage & Réseau » de QNAP, l’ensemble du processus — de la détection d’anomalies et l’isolation des ports physiques à la restauration par sauvegarde et snapshot — est entièrement automatisé. Cela minimise non seulement le RTO, mais garantit également que les entreprises maintiennent des capacités de reprise après sinistre agiles et fiables face à un impact catastrophique.

La responsabilité d’un fournisseur unique fait référence à un modèle offrant une interface de gestion unique et un canal de support unifié. Les entreprises peuvent non seulement économiser sur les coûts élevés de licence des appliances Sécurité dédiées, mais aussi éliminer l’intégration inter-appareils et les coûts cachés de débogage, qui peuvent atteindre jusqu’à 50 % du coût total dans les architectures traditionnelles. Les équipes informatiques peuvent évoluer d’un rôle de « pompiers » débordés à celui de « commandants stratégiques » décisifs.

Conclusion : construire un écosystème impénétrable à fournisseur unique

« Investissez-vous dans une collection de silos informatiques coûteux, ou construisez-vous un écosystème unifié Stockage et Réseau capable d’alerte proactive et de défense active ? » À l’ère de la transformation numérique, les techniques de cyberattaque évoluent rapidement. Si vos mécanismes de défense restent figés dans des protections matérielles cloisonnées, l’échec n’est qu’une question de temps. Choisir l’architecture tout-en-un Stockage & Réseau de QNAP n’est pas seulement un achat d’équipement — c’est un investissement dans une base stable, fiable et auto-réparatrice pour la résilience de l’entreprise.