2026 年 4 月,一份來自美國 CISA(Cybersecurity and Infrastructure Security Agency,網路安全和基礎設施安全局)的緊急資安公告引發全球製造業震動。公告揭示,一群與伊朗政府相關聯的駭客組織,正在廣泛利用一個最早揭露於 2021 年的 PLC(Programmable Logic Controller,可程式化邏輯控制器)漏洞 —— CVE-2021-22681,持續攻擊美國、以色列等地的工業控制系統與關鍵基礎設施 。

這個漏洞屬於 Rockwell Automation 旗下 Logix 系列 PLC,允許攻擊者在未經授權的情況下,遠端下載與修改 PLC 的控制邏輯 ,危險評分等級更是高達 10 分。換句話說,攻擊者可以從遙遠的另一個國家,靜悄悄地指揮你的工廠設備:「請停止運作。」

但這次的攻擊,讓人訝異地並不是因為這個漏洞本身有多精妙,而是它的年齡 —— 五年。在一般 IT 環境中,五年前的已知漏洞早已透過例行更新被修補完畢。但在 OT(Operational Technology,營運技術)環境中,這個漏洞卻在五年後仍然能被大規模的利用。

工廠老舊設備為何永遠打不了補丁?

要理解這個問題,需要先理解 OT 環境的本質以及其產品的生命週期。工業現場的設備不像辦公室的電腦 —— PLC、SCADA(Supervisory Control and Data Acquisition,監控與資料擷取)系統、工業機器人,這些設備往往跑著十年、甚至二十年前的作業系統,廠商甚至不建議隨意更新韌體,因為任何不可預期的變動,都可能導致生產線瞬間停擺。同時中小型製造業可能缺乏專業的資安人員,生產線中並未進行網段隔離,造成無法將災害指損於區段內。

這就是 OT 資安的核心悖論:

| OT 環境的現實 | 傳統 IT 資安的假設 |

| 設備不能輕易重啟 | 定期更新是基本假設 |

| 連網是為了監控生產,不是資安 | 網路分段是常態 |

| 停機代價以分鐘計,動輒百萬 | 可容忍短暫服務中斷 |

| 設備壽命長達 10–20 年 | 系統週期 3–5 年汰換 |

最初 Rockwell 的建議 CVE-2021-22681的修補方式,便是進行韌體升級;但對大多數仍在線上的受影響工廠而言,排一次計畫外的韌體升級,等同於主動安排一次「計畫性停工」—— 這個成本,往往比「繼續冒著被駭的風險」還要難以說服管理層核准。結果就是:漏洞公告五年後,仍有大量 PLC 暴露在危險中。

解方不是補丁,而是「虛擬補丁」:讓網路成為防護的邊界

如果無法直接修補設備,該怎麼辦?

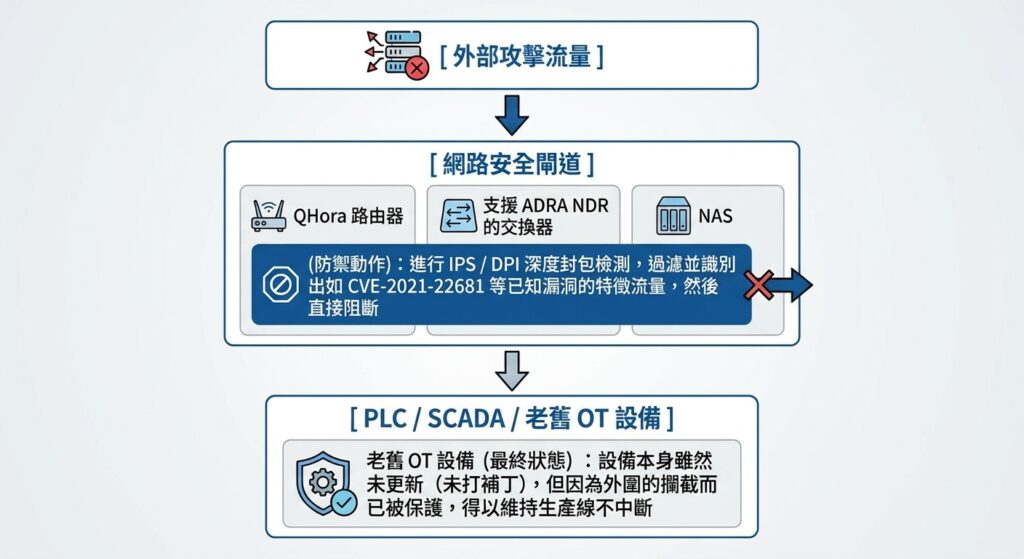

資安業界對此有一個成熟的解決思路,稱為虛擬補丁(Virtual Patching)。其核心概念是:不在設備本身打補丁,而是在設備的外圍建立一道「網路級防護牆」,讓針對已知漏洞的惡意流量,在抵達目標設備之前就被識別與攔截。

虛擬補丁的工作流程大致如下:

配合零信任微分段(Zero Trust Microsegmentation),可以進一步將 OT 環境拆分為多個隔離的安全區段。就算駭客突破某一個節點,也無法橫向移動擴散到整個工廠網路 。這正是業界所謂「縱深防禦(Defense in Depth)」的落地實踐。

QNAP 協助構建多層次的 OT 縱深防禦體系

QNAP 的 IT/OT 資安解決方案,以上述概念為核心,提供可逐步落地的防護架構,對齊 NIST CSF 2.0 與 IEC 62443 等國際工業資安標準。

一、 ADRA NDR Standalone:讓 NAS 成為你的 OT 偵測中心

QNAP ADRA NDR Standalone 是一套將 NDR(網路偵測及應變)軟體能力從交換器釋放、部署於 NAS 上的資安方案。透過 NAS 結合相容交換器的組合,它能更深度地監控 OT 內網流量,核心能力包含:

- 高效封包「快篩」偵測機制:不同於傳統資安設備會拖慢網速,ADRA NDR 僅針對具備異常特徵的可疑封包進行深度解析。在維持 OT 網路高吞吐量與低延遲的前提下,有效偵測惡意程式的「橫向移動」行為。

- 多層次 Threat Trap 誘捕機制:在內網佈署模擬常見服務(如 SSH、SMB、HTTP)的虛擬陷阱(Honeypot)。一旦潛伏的攻擊者或病毒嘗試探測這些虛擬節點,系統會立即發布警報並鎖定攻擊源。

- 自動化隔離應變:當系統判定某設備為高風險威脅時,ADRA NDR 能連動 QNAP 管理型交換器,即時將該感染節點自動隔離。這能確保單點感染不會擴散至整個生產線,實現「不中斷生產,精準切斷威脅」的目標。

這套方案的最大優勢在於:企業無需支付昂貴的專用 NDR 硬體授權費,只需為 QNAP NAS 安裝免費的 ADRA NDR 應用程式並搭配相容交換器,即可在不影響 OT 運作的狀況下,快速建立起比擬企業級的內網防禦體系。

二、 QHora 路由器:微分段的執行中樞

QNAP QHora 路由器支援 L3–L7 防火牆,並內建 IPS(Intrusion Prevention System,入侵防護系統)與 DPI(Deep Packet Inspection,深度封包檢測),可以:

- 針對 CVE 特徵流量進行識別與阻斷,實現虛擬補丁的網路層防護。

- 透過 VLAN 與 ACL 建立 OT/IT 網段隔離,防止跨域橫向擴散。

- 支援 Qbelt VPN(DTLS 加密),確保遠端維運人員安全存取工廠設備。[E張1]

三、 NAS:IT/OT 整合的最後一道備援防線

針對「系統已被入侵後如何復原」的問題,QNAP NAS 提供:

- Airgap+ 隔離備份:讓備份環境不長期暴露在網路上,防止勒索軟體連帶加密備份檔案,確保資料安全島。

- WORM(Write Once Read Many,一次寫入多次讀取)不可變儲存:確保生產履歷、設備日誌等關鍵 OT 資料不被竄改或刪除。

- 快照(Snapshot)技術:事故發生後,可迅速回復系統至攻擊前的正常狀態,大幅縮短 RTO(Recovery Time Objective,復原時間目標)。

四、其他防護措施與建議行動

- 斷開外網連結(最重要): 檢查 PLC 是否擁有公共 IP 或被對應到外網。除非絕對必要,否則 PLC 嚴禁直接連上網際網路。

- 使用 VPN 與多因素驗證(MFA): 若需要遠端維修,必須強制使用加密的 VPN 通道,並加上 MFA,嚴禁直接開啟特定的 TCP 埠(如 44818)。

- 網路微分割(Micro-segmentation): 使用防火牆將工廠控制網路(OT)與員工辦公網路(IT)完全區隔。

- 定期異地備份: 確保有最新的 PLC 邏輯程式備份,萬一遭受攻擊被清空或竄改,能迅速復原。

結語:從「資產管理」到「風險清算」,贏在資安韌性

2026 年的製造業,數位轉型(DX)的成功與否不再只取決於生產效率,更取決於「資安韌性(Cyber Resilience)」。最危險的並非駭客的新技術,而是我們對那些「存在已久、已有解法、卻因麻煩而延宕」的資安負債視而不見。

QNAP 提供的並非遙不可及的硬體堆疊,而是一套「低侵入、高透明度、可分階段落地」的 IT/OT 整合防護路徑。從盤點隱形成員開始,到建立虛擬補丁屏障,最後完成自動化應變體系。每一步的投入,都在將您的生產線從「被動受襲」轉化為「主動防禦」。

現在,就從檢視第一份資安負債開始,為您的智慧工廠還清風險債務。

立即下載: [QNAP IT/OT 資安解決方案白皮書]